Kod bankarskog Trojanca Zeus se i dalje razvija

Vesti, 26.08.2011, 11:33 AM

Opasan malware ozloglašen zbog krađe novca sa online bankovnih računa, čiji je kod pocureo u martu ove godine postavši tako dostupan svima, unapređen je novim funkcijama, kažu istraživači.

Reč je o Zeus-u koji je dobro poznat bankama zbog svoje sposobnosti da presreće podatke potrebne za prijavljivanje na online bankovne naloge, i to u realnom vremenu, na zaraženom računaru. Zeus često ostaje neotkriven na zaraženom računaru, izvan radara instaliranog antivirusnog programa.

Kriminalci i dalje koriste Zeus, iako se verovalo da je njegov aktivni razvoj zaustavljen. Nakon što je njegov kod objavljen u martu ove godine, istraživači su uočili da su tokom prethodnih nekoliko meseci mnoge njegove funkcije inkorporirane u sličan maliciozni program, nazvan SpyEye.

Jedno od poboljšanja SpyEye Trojanca je ono koje mu omogućava da izbegne antivirusne programe. Drugo poboljšanje otežava posao istraživača da prate njegove kontrolne i komandne servere na kojima se hostuju konfiguracijski fajlovi malware-a i sa kojih se šalju instrukcije za SpyEye koji se nalazi na zaraženim računarima. Konfiguracijski fajlovi SpyEye Trojanca se skrivaju skriptom koja zahteva određeni ključ za preuzimanje ovih fajlova, tako da istraživači moraju znati ključ koji koristi malware kako bi preuzeli i analizirali njegove konfiguracijske fajlove.

Mnoge bot mreže koriste Zeus i SpyEye. Jedna od najnovijih bot mreža čiji su razvoj i unapređenje uočili i analizirali u Kaspersky Laboratoriji je “Ice IX”. Kod za ovu bot mrežu prodaje se po ceni od oko 1800 dolara. Ice IX bot mreža je prva nova generacija veb aplikacija razvijena za potrebe upravljanja bot mrežama preko HTTP protokola zasnovana na Zeus-ovom kodu. “Jasno je da će se od sada sve više novih crimeware-a oslanjati na Zeus-ov kod,” kažu u Kaspersky Lab-u. “Novi programeri, nadajući se zaradi od sajber kriminala, pokušaće da naprave svoje alternative zasnovane na ovom kodu.” Treba očekivati da ćemo zbog toga u budućnosti videti nove opasne funkcinalnosti dodate izvornom kodu Zeus-a.

Sredinom ovog meseca francuski istraživač Xylitol objavio je crack kojim je moguće zaobići mehanizam koji onemogućava korišćenje SpyEye-a onima koji ga nisu platili. Reč je o VMProtect mehanizmu koji zaključava instalirani program na određenom računaru. Xylitol je objavio uputstvo za krekovanje kako bi omogućio drugim istraživačima uvid u tehnike kodiranja koje koriste programeri SpyEye alata i eventualno pronalaženje bagova kojim će se suprotstviti timu koji razvija alat. Međutim, njegov potez se našao na udau kritika drugih istraživača zbog toga što će sada svaki pojedinac sa relativno malim znanjem moći da krekuje objavljeni kod i koristi ga za vlastite potrebe koje mogu imati i kriminalne motive.

Izdvojeno

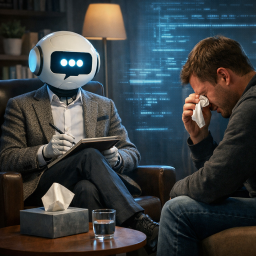

ChatGPT kao terapeut: korisnici dele lične priče uprkos rizicima po privatnost

Ljudi sve češće koriste ChatGPT i generativnu veštačku inteligenciju za duboko lične teme — od emotivnog rasterećenja do traženja saveta... Dalje

Ugašena C2 infrastruktura botneta koji su zarazili preko tri miliona uređaja

Zajednička akcija vlasti iz SAD, Nemačke i Kanade rezultirala je gašenjem komandno-kontrolne (C2) infrastrukture koju su koristili botneti Aisuru, ... Dalje

Vidar 2.0: Majstor digitalne krađe širi se među gejmerima sa GitHuba i Reddita

Istraživači iz Acronis TRU upozoravaju na novu kampanju koja cilja pre svega mlađe gejmere, koristeći lažne varalice za popularne igre poput Fort... Dalje

INTERPOL upozorava: veštačka inteligencija podstiče finansijske prevare širom sveta

Novi izveštaj INTERPOL-a ukazuje na ubrzanu evoluciju globalnih finansijskih prevara, koje postaju sve sofisticiranije zahvaljujući veštačkoj inte... Dalje

Kalendarske pozivnice postaju novi alat za krađu podataka

Sajber kriminalci sve češće zloupotrebljavaju kalendarske pozivnice kako bi zaobišli inbox i direktno isporučili lažne fakture žrtvama, upozora... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a