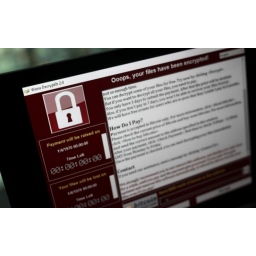

Kod ransomwarea WannaCry ima greške zbog kojih je posle infekcije moguće vratiti zarobljene fajlove

Vesti, 05.06.2017, 08:30 AM

Prošlog meseca ransomware WannaCry inficirao je za samo 72 sata više od 300000 računara širom sveta. Zbog mogućnosti samoširenja ransomwarea na ranjive Windows računare, posebno su bili pogođeni računari sa ranjivim verzijama Windowsa unutar iste mreže.

Ali to ne znači da je WannaCry, kad je reč o kodu malvera, kvalitetan ransomware.

Bezbednosni istraživači su otkrili neke programske greške u kodu ransomwarea zbog kojih žrtve možda mogu da vrate svoje zarobljene fajlove bez plaćanja kriminalcima.

Detaljna analiza koda WannaCry ransomwarea koju su sproveli stručnjaci kompanije Kaspersky Lab pokazala je da je ransomware bio pun grešaka koje bi mogle omogućiti žrtvama da vrate svoje fajlove pomoću javno dostupnih alata ili čak pomoću jednostavnih komandi.

Anton Ivanov, analitičar kompanije Kaspersky Lab je sa kolegama Fedorom Sinitsinom i Orhanom Mamedovim, opisao tri ključne greške koje su napravili programeri WannaCry ransomwarea koje omogućavaju sistem administratorima da vrate zarobljene fajlove.

Prema rečima istraživača ruske kompanije slabost ransomwarea je u načinu na koji on briše originalne fajlove posle enkripcije. Malver najpre preimenuje fajlove da bi zamenio ekstenzije fajlova ekstenzijom .WNCRYT, zatim ih šifruje i onda briše originalne fajlove.

S obzirom da maliciozni softver ne može da direktno šifruje ili menja read-only fajlove, WannaCry kopira fajlove i pravi njihove kriptovane kopije. Originalni fajlovi ostaju netaknuti ali dobijaju atribut "hidden". Vraćanje originalnih fajlova od žrtve zahteva da vrate normalne atribute.

To nije bila jedina greška u kodu WannaCry ransomwarea, pošto u nekim slučajevima malver nije obrisao fajlove posle enkripcije.

Istraživači kažu da fajlovi sačuvani u važnim folderima kao što su Desktop ili Documents, ne mogu biti vraćeni bez ključa za dešifrovanje, jer WannaCry pre uklanjanja prepisuje originalne fajlove nasumičnim podacima.

Ipak, fajlovi sačuvani izvan važnih foldera na sistemu mogu biti vraćeni iz privremenog foldera pomoću softvera za oporavak podataka. Fajlovi u privremenom folderu sadrže originalne podatke i nisu prepisani.

Istraživači su otkrili i da za nesistemske diskove WannaCry kreira skriveni "$RECYCLE" folder u koji posle enkripcije premešta originalne fajlove. Skidanjem oznake "hidden", ove fajlove je moguće vratiti.

Pored toga, zbog grešaka u sinhronizaciji u kodu WannaCry ransomwarea, u mnogim slučajevima originalni fajlovi ostaju u istom direktorijumu, pa žrtve uz pomoć softvera za opravak podataka mogu vratiti fajlove.

Sve ove greške u kodu ransomwarea daju nadu žrtvama.

"Ako ste se inficirali ransomwareom WannaCry postoji mogućnost da ćete moći da vratite mnogo fajlova na zaraženom računaru. Kvalitet koda je veoma loš", kažu iz Kaspersky Laba.

Oporavak fajlova inficiranih WannaCry ransomwareom bio je moguć i pre ovih otkrića, zahvaljujući istraživačima Adrijenu Ginetu i Bendžaminu Delpaju koji su napravili alat koji radi na Windows XP, Windows 7, Windows Vista, Windows Server 2003 i Server 2003.

Od napada ransomwarea WannaCry je prošlo skoro mesec dana ali napadači koji su koristili Windows SMB exploita EternalBlue i DoublePulsar, još uvek nisu identifikovani. Postoje, međutim, naznake da bi napadači mogli biti Kine.

Izdvojeno

Lažni Gemini CLI i Claude Code sajtovi šire infostealer malvere

Istraživači kompanije EclecticIQ otkrili su novu kampanju u kojoj napadači koriste lažne sajtove koji se predstavljaju kao Google Gemini CLI i Ant... Dalje

Besplatna horor igra na Steamu pretvorila se u horor za igrače: malver krao lozinke i podatke iz kripto novčanika

Besplatna horor igra Beyond The Dark uklonjena je sa Steama nakon što su korisnici otkrili da je sadržala malver za krađu lozinki, podataka iz preg... Dalje

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a