Kraj TeslaCrypta: Kriminalci odustali od ransomwarea i objavili ključ za dešifrovanje fajlova

Vesti, 20.05.2016, 09:00 AM

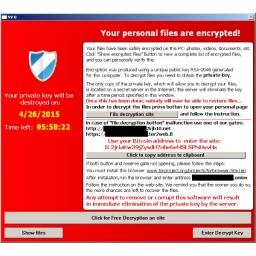

Oni koji stoje iza ransomwarea TeslaCrypt odlučili su da “zatvore radnju” i objavili ključ koji dešifruje sve fajlove koje je šifrovao ovaj malver.

Poslednjih nedelja mnogi istraživači su primetili postepen pad u broju infekcija ransomwareom TeslaCrypt, ali i smanjenje broja spam emailova poslatih na email adrese korisnika. To je bio znak da se nešto dešava sa ransomwareom koga je kompanija Fortinet svrstala na treće mesto na listi najraširenijh ransomwarea u prva tri meseca ove godine, i to odmah iza ransomwarea CryptoWall i Locky.

Prema rečima Lorensa Abramsa, urednika sajta Bleeping Computer, autori TeslaCrypta polako su odustajali od malvera, a oni koju ranije širili TeslaCrypt prešli su na ransomware CryptXXX.

Autori TeslaCrypta su objavili da je projekat okončan i da im je žao. Izgleda, međutim, da nije u pitanju kajanje već da su kriminalci samo prešli na bolji ransomware. TeslaCrypt je krekovan mnogo puta, tako da žrtve nisu morale da plaćaju jer su im bili dostupni besplatni alati kojima su mogli dešifrovati svoje fajlove. Jedan alat objavila je kompanija ESET, i to za žrtve infekcije verzijama ransomwarea TeslaCrypt počev od verzije 3.0 do verzije 4.2. I programer Bloody Dolly koji je ranije objavio alat TeslaDecoder, ažurirao je svoj alat tako da on sada može da dešifruje fajlove koje su šifrovale najnovije verzije malvera.

Ipak, u ovom trenutku ni prelazak na CryptXXX nije dobra ideja, jer je Kaspersky Lab obezbedio žrtvama alat za dešifrovanje fajlova, najpre za prvu, a zatim i za drugu verziju ransomwarea, i to samo nekoliko dana pošto se pojavila prva, a zatim i druga verzija malvera.

Zanimljivo je kako je došlo do toga da kriminalci koji stoje iza TeslaCrypta objave besplatni ključ za dešifrovanje. Istraživači iz kompanije ESET iskoristio je mogućnost kontakta sa podrškom na sajtu za plaćanje ransomwarea TeslaCrypt i pitao operatere da li bi objavili master ključ za dešifrovanje fajlova. Na njegovo iznenađenje, operateri su se složili sa tim predlogom i objavili ključ na sajtu.

Ovaj ključ radi i sa TeslaCrypt v3 i v4 infekcijama, koje se mogu prepoznati pod dodatim ekstenzijama .xxx, .ttt, .micro ili .mp3 svakom šifrovanom fajlu.

Za one koji ne znaju koji je ransomware šifrovao njihove fajlove, na raspolaganju je servis ID Ransomware, pomoću koga je to moguće otkriti.

Izdvojeno

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a