Napadi ransomwarea u Ukrajini nastavljeni

Vesti, 04.07.2017, 01:30 AM

Ukrajinu je pogodio četvrti talas napada ransomwarea, koji sledi sličan obrazac kao i prethodne tri kampanje širenja ransomwarea kao što su XData, PScrypt i NotPetya, koje su u skorije vremene zadesile Ukrajinu.

Ransomware je krajem prošle nedelje otkrio istraživač MalwareHunter koji kaže da su mu pažnju privukli korisnici iz Ukrajine koji su postavljali uzorke malvera na VirusTotalu.

U prethodnih mesec i po dana, Ukrajina je bombardovana ransomwareima. Prvi ransomware XData se pojavio u Ukrajini sredinom maja, drugi PSCrypt pretprošle nedelje, a za njim je usledio sada već čuveni NotPetya.

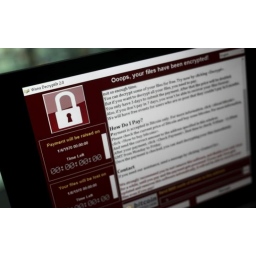

Četvrti ransomware počeo je da se širi prošlog ponedeljka, dan pre NotPetya ransomwarea. Ransomware izgleda kao WannaCry ransomware koji je sredinom maja inficirao stotine hiljada računara.

MalwareHunter kaže da je ransomware dizajniran tako da izgleda kao WannaCry, ali on nije njegova kopija. Oni su pisani različitim programskim jezicima, novi ransomware ne koristi exploite američke Nacionalne bezbednosne agencije i njegova interna struktura je drugačija. Jedina sličnost dva malvera je GUI koji pokazuje tajmer koji odbrojava vreme koje žrtva ima i prikazuje zahtev za otkup.

U većini slučajeva na .NET bazirani ransomwarei su znak da autor neme mnogo iskustva. Ali to nije slučaj sa ovim ransomwareom, za koga MalwareHunter kaže da je verovatno najbolji .NET ransomware koji je ikada video.

Ransomware inficira sistema preko droppera koji raspakuje i čuva dva fajla lokalno, GUI za prozor koji izgleda kao prozor WannaCry ransomwarea i komponentu koja šifruje podatke.

Ransomware koristi Tor komandno-kontrolni server. Ono po čemu je jedinstven je što prekida sa radom pre šifrovanja fajlova korišćenih u aktivnim programima.

Kada se sklope sve kockice, može se izvesti zaključak da su četiri ransomwarea koji su napala Ukrajinu, pokušala da prođu kao drugi ransomwarei: XData je baziran na ukradenom kodu AES-NI, PSCrypt na GlobeImposteru, a NotPetya se pretvara da je Petya, dok ovaj poslednji da je WannaCry. Sva četiri ransomwarea imaju kvalitetan kod, a tri koriste isti server za širenje. Kao da neko pokušava da maskira ove napade u napade iza kojih stoje "obični" sajber kriminalci, i tako sakrije neke druge motive.

Izdvojeno

Nova tužba protiv OpenAI: ChatGPT deli korisničke podatke sa Googleom i Metom?

Protiv kompanije OpenAI podneta je nova kolektivna tužba u kojoj se tvrdi da ChatGPT deli korisničke upite, email adrese i identifikatore korisnika ... Dalje

ClickFix napadi na Mac korisnike preko lažnih tutorijala

Microsoft Defender Security Research Team upozorava na novu kampanju usmerenu na Apple računare, koja koristi sve popularniju tehniku socijalnog inž... Dalje

Hakerska grupa ShinyHunters ukrala podatke skoro 200.000 korisnika Zare

Grupa ShinyHunters povezana je sa krađom podataka više od 197.000 kupaca modnog brenda Zara, pokazuju podaci servisa HaveIBeenPwned. Prema dostupnim... Dalje

Odeljenje 4: ruski tajni fakultet za hakere

Novo međunarodno novinarsko istraživanje otkrilo je detalje o tajnom programu na Moskovskom državnom tehničkom univerzitetu Bauman, za koji se tvr... Dalje

Prevaranti koriste veštačku inteligenciju za masovne investicione prevare

Istraživači kompanije Malwarebytes su otkrili veliku kampanju investicionih prevara zasnovanih na veštačkoj inteligenciji, koja koristi više od 1... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a