Objavljen besplatni univerzalni ključ za dešifrovanje za žrtve ransomwarea REvil

Vesti, 17.09.2021, 10:30 AM

Dobra vest za žrtve ransomwarea REvil: objavljen je besplatni univerzalni ključ za dešifrovanje fajlova koje je šifrovao ransomware.

Kompanija Bitdefender objavila je besplatni univerzalni ključ za dešifrovanje fajlova za žrtve ransomwarea REvil koje su pretrpele napad pre nego što je zloglasna banda misteriozno nestala sa interneta.

Bitdefender, kompanija za sajber bezbednost sa sedištem u Rumuniji, nije mogla da podeli detalje sa javnošću o tome kako je razvila ključ s obzirom da je u toku istraga, ali je rekla da je on rezultat saradnje sa “pouzdanim partnerom” iz policije, i da će biti od pomoći žrtvama koje su napadnute pre 13. jula.

“Obe strane veruju da je važno objaviti univerzalni ključ za dešifrovanje pre završetka istrage kako bi se pomoglo što većem broju žrtava”, rekla je kompanija u saopštenju za medije, dodajući da će kada istraga bude okončana i budu dobili odobrenje, biti objavljeni dodatni detalji o ovom slučaju.

Uputstvo kako da preuzmu i iskoriste besplatni alat za dešifrovanje žrtve REvil ransomwarea mogu naći ovde.

Kada je banda nestala, ostavila je žrtve na cedilu, bez mogućnosti da nastave pregovore sa njima, a samim tim i bez nade da će dobiti ključ kojim će otključati svoje podatke.

Grupa REvil (Sodinokibi) pojavila se 2019. godine kao naslednik grupe koja je odgovorna za napade sada već nepostojećim ransomwareom GandCrab. Podružnice grupe za koju se smatra da je jedna od najupešnijih ovakvih grupa u istoriji, odgovorne su za napade na hiljade kompanija širom sveta.

Način rada grupe je bio takav da je grupa pre nego što bi šifrovala fajlove, najpre krala podatke žrtava, kao dodatno sredstvo pritiska kojem su žrtve bile izložene. Od žrtava ransomwarea REvil tražene su ogromne otkupnine, i do 70 miliona dolara, da bi dobile ključ za dešifrovanje podataka.

REvil je, kako se čini, napravio grešku kada se odlučio za masovni napad na Kaseya Virtual System/Server Administrator (VSA) platformu koji je izveden 2. jula, zbog čega je bilo blokirano više od 1500 preduzeća iz 22 zemlje.

Ovaj napad je bio kap u prepunoj čaši za policiju, a doveo je i do političkih tenzija između Sjedinjenih Američkih Država i Rusije.

Grupa je potom iznenada nestala sa radara.

Kaseya je potom pod nerazjašnjenim okolnostima dobila ključ za dešifrovanje koji je omogućio kompaniji i njenim klijentima da besplatno vrate fajlove.

Može se pretpostaviti da je način na koji je Kaseya dobila ključ povezan sa istragom koju je spomenuo Bitdefender.

Zanimljivo je da se REvil početkom ovog meseca ponovo pojavio na internetu. Ipak, objavljivanje ovog besplatnog ključa za dešifrovanje je ogromna blagodat za žrtve koje su odlučile da ne plate ili jednostavno nisu mogle da urade ništa nakon što se banda iznenada povukla.

Izdvojeno

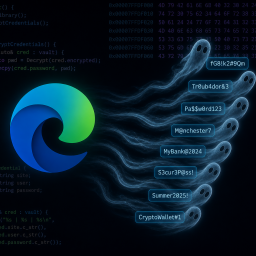

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a