Operacija Pawn Storm: Politička i ekonomska sajber špijunaža otkrivena posle 7 godina

Vesti, 26.10.2014, 21:31 PM

Istraživači iz kompanije Trend Micro otkrili su špijunsku operaciju hakerske grupe koja je od 2007. godine špijunirala vojne agencije i dobavljače, ambasade u SAD i državama američkih saveznika, opozicione političare i disidente u Rusiji, medije i druge institucije i organizacije.

Sajber kriminalci koji učestvuju u ovoj operaciji nazvanoj Pawn Storm imaju političke i ekonomske ciljeve. Oni su tokom prethodnih godina koristili različite tehnike napada, uključujući i spear-phishing emailove sa malicioznim Microsoft Office dokumentima koji vode do backdoor malvera SEDNIT (Sofacy), veoma selektivne exploite koje ubacuju u inače legitimne sajtove koji takođe vode do pomenutog malvera i fišing emailove koji presumeravju žrtve na lažne Outlook Web Access login stranice. Njihov izbor ciljeva i malvera pokazuje da je reč o veoma iskusnim hakerima. SEDNIT je dizajniran da probije odbrane ciljeva i opstane na zaraženim sistemima da bi snimio što više informacija.

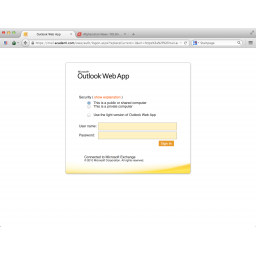

Posebno zanimljiva tehnika napada koju koristi ova grupa su email fišing napadi na organizacije koje koriste Outlook Web App (OWA) koji je deo Microsoftovog Office 365 servisa.

Za svaki napad, grupa koristi dva lažna domena - jedan koji je veoma sličan nekom web sajtu koji je dobro poznat žrtvama (na primer, web sajt predstojeće poslovne konferencije) i jedan sličan domenu za Outlook Web App koji koristi organizacija koja je cilj napdača.

Napadači šalju fišing emailove sa linkom za lažni sajt na kome hostuju JavaScript kod koji ima dvostruku svrhu: otvaranje pravog legitimnog sajta u novoj kratici browsera i preusmeravanje već otvorene kartice Outlook Web App na fišing stranicu.

Zahvaljujući JavaScriptu, žrtvi izgleda kao da se OWA sesija završila tako da mora ponovo da unese korisničko ime i lozinku. Napadači zatim preusmeravju žrtvu na lažnu OWA login stranicu, a tehnika koju koriste napadači funkcioniše u svakom popularnom browseru, uključujući i Internet Explorer, Google Chrome i Safari.

Ova tehnika može biti veoma delotvorna jer žrtve koje su imale otvorenu legitimnu OWA sesiju u kartici browsera možda neće uočiti da se URL promenio pre nego što ponovo unesu korisničko ime i lozinku.

Pored toga što koriste nazive domena koji su veoma slični onima koje koriste organizacije koje su ciljevi napada za svoje OWA login stranice, u nekim slučajevima napadači su čak kupovali legitimne SSL sertifikate tako da browseri žrtava prikazuju sigurnu HTTPS vezu za fišing sajtove.

Mamci koji su korišćeni za fišing su poznati događaji i konferencije za koje su žrtve bile zainteresovane.

Među ciljevima protiv kojih su upotrebljene navedene tehnike napada su američka privatna vojna kompanija ACADEMI (Blackwater), Organizacija za bezbednost i saradnju u Evropi (OSCE), jedna multinacionalna kompanija sa sedištem u Nemačkoj, ambasada Vatikana u Iranu, televizijske kuće u nekoliko zemalja, ministarstva odbrane Francuske i Mađarske, pakistanski vojni zvaničnici, zaposleni u poljskoj vladi, vojni atašei iz različitih zemalja i drugi.

Osim efikasnih fišing taktika, napadači su koristili kombinaciju dokazanih alata za uspešno kompromitovanje sistema i upade u mreže koje su bile ciljevi napada - exploite i malver koji krade informacije.

“SEDNIT se posebno pokazao uspešnim, jer je omogućio napadačima da ukradu sve vrste osetljivih informacija sa računara žrtava uspešno izbegavajući detekciju”, kažu u Trend Micro.

Više tehničkih detalja o operaciji Pawn Storm možete naći u dokumentu (pdf) koji je objavio Trend Micro.

Izdvojeno

Nova tužba protiv OpenAI: ChatGPT deli korisničke podatke sa Googleom i Metom?

Protiv kompanije OpenAI podneta je nova kolektivna tužba u kojoj se tvrdi da ChatGPT deli korisničke upite, email adrese i identifikatore korisnika ... Dalje

ClickFix napadi na Mac korisnike preko lažnih tutorijala

Microsoft Defender Security Research Team upozorava na novu kampanju usmerenu na Apple računare, koja koristi sve popularniju tehniku socijalnog inž... Dalje

Hakerska grupa ShinyHunters ukrala podatke skoro 200.000 korisnika Zare

Grupa ShinyHunters povezana je sa krađom podataka više od 197.000 kupaca modnog brenda Zara, pokazuju podaci servisa HaveIBeenPwned. Prema dostupnim... Dalje

Odeljenje 4: ruski tajni fakultet za hakere

Novo međunarodno novinarsko istraživanje otkrilo je detalje o tajnom programu na Moskovskom državnom tehničkom univerzitetu Bauman, za koji se tvr... Dalje

Prevaranti koriste veštačku inteligenciju za masovne investicione prevare

Istraživači kompanije Malwarebytes su otkrili veliku kampanju investicionih prevara zasnovanih na veštačkoj inteligenciji, koja koristi više od 1... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a