Ukradeni sertifikat D-Linka korišćen za potpisivanje špijunskog malvera

Vesti, 11.07.2018, 01:00 AM

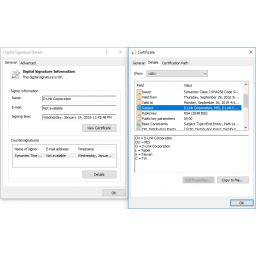

Istraživači kompanije ESET otkrili su novu kampanju u kojoj se zloupotrebljavaju validni digitalni sertifikati ukradeni od tajvanskih tehnoloških kompanija, uključujući D-Link, kojima se potpisuju malveri kako bi izgledali kao legitimne aplikacije.

Digitalni certifikati izdati od strane pouzdanog sertifikacionog tela (CA) koriste se za kriptografsko potpisivanje računarskih aplikacija i softvera i zahvaljujući njima vaš računar veruje takvim programima i pokreće ih bez ikakvih poruka upozorenja.

Međutim, autori malvera koji uvek traže napredne tehnike za zaobilaženje bezbednosnih rešenja, poslednjih godina učestalo zloupotrebljavaju pouzdane digitalne certifikate.

Autori malvera koriste kompromitovane sertifikate koji su povezani sa pouzdanim proizvođačima softvera kako bi potpisali svoj zlonamerni kod, i tako smanjuju mogućnost da njihovi malveri na ciljanim kompanijskim mrežama i uređajima korisnika budu otkriveni.

Istraživači iz kompanije ESET nedavno su identifikovali dve porodice malvera, ranije povezanih sa grupom BlackTech poznatoj po sajber špijunaži. Oba malvera su potpisana korišćenjem važećih digitalnih certifikata koji pripadaju proizvođaču mrežnih uređaja D-Link i još jednoj tajvanskoj sigurnosnoj kompaniji koja se zove Changing Information Technology. Prvi malver, nazvan Plead, je daljinski kontrolisani backdoor koji je dizajniran da krade poverljive dokumente i špijunira korisnike. Drugi malver je kradljivac lozinki dizajniran da prikuplja sačuvane lozinke iz Google Chromea, Microsoft Internet Explorera, Microsoft Outlooka i Mozilla Firefoxa. Istraživači su obavestili i D-Link i Changing Information Technology o ovome, posle čega su kompanije povukle kompromitovane digitalne certifikate 3. i 4. jula ove godine.

Pošto većina antivirusnih programa ne proverava valjanost certifikata čak i kada kompanije povuku svoje sertifikate, BlackTech hakeri još uvek koriste iste sertifikate za potpis svojih malicioznih alata.

"Sposobnost da kompromituju nekoliko tajvanskih tehnoloških kompanija i da iznova koriste njihove sertifikate za potpisivanje kodova u budućim napadima pokazuje da je ova grupa visoko kvalifikovana i fokusirana na taj region", ističu istraživači.

Nije prvi put da hakeri koriste validne sertifikate da bi potpisali svoj malver. Zloglasni crv Stuxnet koji je napao iranska nuklearna postrojenja takođe je koristio važeće digitalne sertifikate.

Takođe, prošlogodišnji napad na CCleaner, u kome su hakeri zamenili originalni softver CCleaner svojim softverom, bio je moguć zahvaljujući digitalno potpisanom ažuriranju softvera.

Izdvojeno

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a