Uspon i pad ransomwarea Encryptor: Kako su žrtve ostale bez svojih fajlova

Vesti, 30.09.2016, 09:00 AM

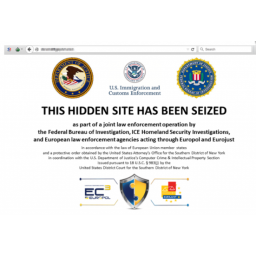

Kada je policija zaplenila servere Ransomware-as-a-Sevice (RaaS) Encryptora, vlasnik servisa je odlučio da servis prestane sa radom i obrisao master ključ koji je bio neophodan žrtvama da bi mogle da vrate svoje fajlove. Tako su se brojne žrtve našle u bezizlaznoj situaciji - one sada ne mogu da dešifruju svoje fajlove čak ni ako su voljne da plate.

RaaS Encryptor je pokrenut u julu prošle godine, i radio je tačno godinu dana. Stručnjaci kompanije Trend Micro koji su učestvovali u istrazi u vezi ovog servisa, kažu da je njegov administrator bio neoprezan i da je ostavio nezaštićenim jedan od servera na kome su se čuvale informacije o RaaS Encryptoru tako da stručnjacima ove kompanije nije bio problem da ga nađu.

Kada se to desilo, Trend Micro nije gubio vreme - o ovome su obaveštene nadležne službe u SAD i EU, koje su kontaktirsale sa provajderom klaud usluga gde je hostovan server posle čega je došlo do zaplene.

Vlasnik RaaS Encryptora je odlučio da servis odmah prestane sa radom, mada je narednih dana pokušavao da portal servisa ponovo krene sa radom. Međutim, pošto je policija zaplenila još tri servera, on je odlučio da odustane.

Očigledno revoltiran time što su vlasti zaustavile rad servisa koji mu je donosio profit, vlasnik servisa je objavio da neće objaviti ništa što bi bilo od pomoći žrtvama, ni izvorni kod ransomwarea, ni master ključ koji bi pomogao da se dešifruju inficirani podaci korisnika.

Primera radi, kada su oni koji su distribuirali ransomware TeslaCrypt odlučili da prestanu sa tim, oni su objavili master ključ tako da su žrtve koje nisu platile mogle da dešifruju svoje fajlove.

Dok je radio, RaaS Encryptor je bio jedan od najpopularnijih servisa te vrste, uglavnom zbog toga što je vlasnik servisa uzimao svega 5% zarade, što je minimalan iznos u poređenju sa drugim servisima čiji vlasnici uzimaju između 20 i 40% prihoda distributera ransomwarea.

Osim toga, servis je redovno ažuriran, a njegov vlasnik je mnogo ulagao u zaštitu ransomwarea od antivirusa, kupujući i koristeći ukradene digitalne sertifikate.

Pored toga, osim verzije za Windows, servis je pružao i verziju ransomwarea za Linux, za zaključavanje web servera.

Izdvojeno

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a