Windows Hello autentifikacija se može zaobići na Microsoft, Dell i Lenovo laptopovima

Vesti, 27.11.2023, 13:00 PM

Stručnjaci za hardversku bezbednost iz Blackwing Intelligencea otkrili su ranjivosti u sistemu za potvrdu identiteta otiskom prsta Windows Hello, pokazujući kako se može zaobići da bi se dobio neovlašćeni pristup uređajima.

Istraživanje, koje je sponzorisala Microsoftova grupa za ofanzivno istraživanje i bezbednosni inženjering i koje je predstavljeno na Microsoft BlueHat konferenciji, otkrilo je kritične nedostatke u implementaciji autentifikacije otiskom prsta na određenim laptopovima.

Fokus istraživanja bio je na tri popularna modela laptopa: Microsoft Surface Pro 8/X, Dell Inspiron 15 i Lenovo ThinkPad T14, od kojih je svaki opremljen senzorima otiska prsta iz ELAN-a, Goodixa i Synapticsa.

Stručnjaci za bezbednost, Džesi Degvano i Timo Teras, koristili su tehnike reverznog inženjeringa i na softveru i na hardveru, i otkrili da su sva tri uređaja ranjiva na različite metode zaobilaženja Windows Hello autentikacije otiskom prsta.

Prema istraživačima, ranjivosti nisu inherentne Windows Hellou ili samoj tehnologiji otiska prsta, već potiču od nedostataka i previda u komunikaciji između hardverskih i softverskih komponenti sistema za autentifikaciju.

Ako napadač može da dobije fizički pristup uređaju dovoljno dugo da poveže elektronsku opremu, mogao bi da iskoristi ove ranjivosti i zaobiđe autentifikaciju otiskom prsta.

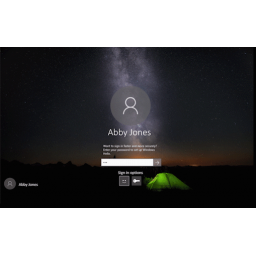

Windows Hello omogućava korisnicima da pristupe operativnom sistemu prijavljivanjem pomoću otiska prsta. Proces uključuje generisanje ID-a povezanog sa otiskom prsta korisnika, koji se čuva u čipsetu senzora. Tokom prijavljivanja, OS poklapa prikazani otisak prsta sa sačuvanim otiskom povezanim sa generisanim ID-om.

Ranjivosti omogućavaju manipulaciju podacima senzora otiska prsta.

Istraživači kažu da, uprkos ovim ranjivostima, šifrovanje celog diska i BIOS lozinke i dalje mogu da obezbede efikasni stepen bezbednosti.

Istraživači su prepoznali Microsoftovu posvećenost dizajniranju protokola za bezbedno povezivanje uređaja (Secure Device Connection Protocol, SDCP) za uspostavljanje bezbednog kanala između hosta i biometrijskih uređaja. Oni su kritikovali proizvođače uređaja jer SDCP nije aktiviran na dva od tri ranjiva laptopa, što izaziva zabrinutost zbog sveobuhvatnih bezbednosnih mera koje su primenili proizvođači.

Senzori otiska prsta su široko prihvaćeni među korisnicima Windows laptop računara zbog Microsoftove promocije Windows Helloa i vizije kompanije o budućnosti bez lozinke. Pre tri godine, Microsoft je objavio da skoro 85% korisnika koristi Windows Hello za prijavljivanje na Windows 10 uređaje.

Izdvojeno

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

InstallFix napadi: lažne ChatGPT stranice koriste se za širenje malvera

Istraživači kompanije Push Security upozorili su na novu kampanju u kojoj napadači koriste legitimne ChatGPT stranice kako bi naveli korisnike da p... Dalje

Google uvodi zaštitu od krađe kolačića sesija za sve korisnike

Google je saopštio da je bezbednosna funkcija Device Bound Session Credentials (DBSC) sada dostupna svim korisnicima i da se postepeno uvodi za Googl... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a