Spam bot mreža ''Cutwail'' distribuira bankarskog Trojanca ''Gameover''

Opisi virusa, 10.12.2012, 07:25 AM

Istraživači Dell SecureWorks upozorili su na novu kampanju distribucije malvera „Gameover“, jedinog bankarskog Trojanca iz familije Zeus Trojanaca koji koristi peer-to-peer (P2P) kako bi prikrio svoje aktivnosti.

Malver je još opasniji, upozorili su istraživači, sada kada kriminalci koji stoje iza nove kampanje distribucije ovog Trojanca koriste najveću spam bot mrežu u svetu Cutwail, za slanje malicioznih emailova koji isporučuju malver Gameover. Spam emailove navodno šalju vodeće američke banke, a od korisnika se očekuje da će kliknuti na PDF fajl u prilogu.

Bot mreža koja distribuira Gameover sastoji se od 200000 kompromitovanih računara, a rezultat dosadašnje kampanje je preko pola miliona zaraženih računara.

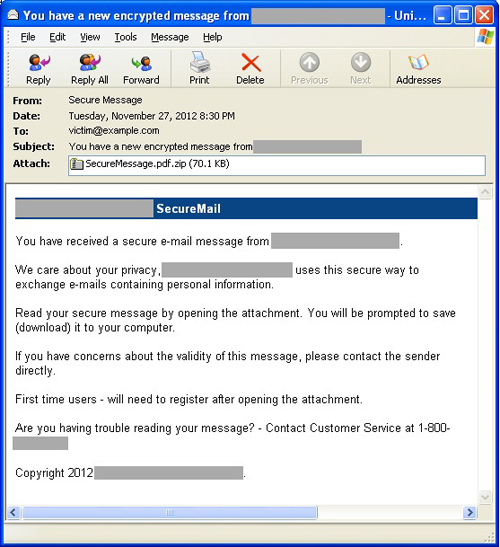

Emailovi koje navodno šalju banke sadrže PDF fajlove pod nazivom „SecureMessage.pdf.zip“. Kada korisnik preuzme i pokrene PDF fajl, pokreće se downloader „Pony“, koji instalira Gameover. Korisnik treba da nasedne na tvrdnju da banka želi da zaštiti privatnost korisnika novim bezbednim načinom za razmenu emailova koji sadrže poverljive privatne podatke korisnika. Odmah po otvaranju priloga od korisnika se traži registracija jer se kriminalcima žuri da što pre dobiju relevantne podatke korisnika.

Trojanac Gameover je otkriven u oktobru prošle godine a njegov razvoj najverovatnije je povezan sa curenjem koda Zeus-a koje se dogodilo pet meseci pre toga.

Pored standardnih kapaciteta kojima raspolažu svi Trojanci iz familije Zeus, kao što su beleženje aktivnosti korisnika na tastaturi sa ciljem krađe podataka potrebnih za prijavljivanje na online bankovne naloge, Gameover raspolaže i mogućnošću pokretanja DDoS napada na finansijske institucije. Zanimljivo je da kriminalci koriste DDoS napade na finansijske institucije kako bi im odvukle pažnju od napada Zeus Trojanca, odnosno od krađe koja je u toku.

P2P komunikacija bot mreže je čini veoma otpornom na pokušaje gašenja. Ono što je čini jedinstvenom i različitom od centralizovanih bot mreža je da nema jedne, centralne tačke komunikacije koju bi istraživači mogli napasti. U P2P mreži, zaraženi sistemi stalno komuniciraju jedni sa drugima umesto sa jednim C&C serverom za komandu i kontrolu i razmenjuju binarne fajlove, konfiguracijske fajlove i ukradene podatke sa za to određenim računarima u P2P mreži.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a