Špijunski malveri Uroburos, Red October i Flame krali podatke od špijunskog malvera Agent.btz

Opisi virusa, 13.03.2014, 07:58 AM

Posle G Data i BAE Systems i Kaspersky Lab se oglasio na temu malvera Uroburos, poznatog i pod nazivima Snake i Turla. U ruskoj kompaniji veruju da je crv Agent.btz koji se povezuje sa napadima na sisteme američke vojske 2008. verovatno bio inspiracija za novu generaciju alata sa sajber špijunažu, uključujući i Uroburos.

Nemačka kompanija G Data i britanska kompanija BAE Systems iznele su pretpostavke da je Uroburos najverovatnije delo ruskih autora i da je povezan sa ranije viđenim crvom Agent.btz (Orbina), ali u Kaspersky Lab-u nisu uvereni da su takve pretpostavke sasvim tačne.

Prema mišljenju stručnjaka G Data, Uroburos je vlasništvo ruske obaveštajne službe, a zaključak stručnjaka BAE Systems je da postoji veza između autora malvera Uroburos i crva Agnet.btz koji je zarazio lokalne mreže u američkim vojnim operacijama na Bliskom istoku 2008. godine.

Napad iz 2008. godine na mreže američke vojske smatra se nagorim sajber napadom na kompjuterske sisteme američke vojske u istoriji. Odbrana protiv ovih napada nazvana je “Operation Buckshot Yankee”. Napadi su bili povod za formiranje američke Sajber komande. Pentagonu je trebalo 14 meseci da ukloni malver Agent.btz iz vojnih mreža. Agent.btz ima mogućnost da pretražuje podatke na računarima, otvori backdoor i šalje podatke udaljenom serveru za komandu i kontrolu.

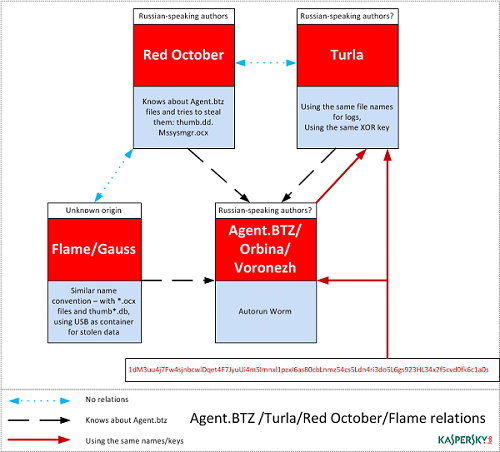

Ruski stručnjaci ne spore da postoji veza između malvera Uroburos i crva Agent.btz ali smatraju i da su i brojni drugi misteriozni malveri kao što je Red October iz 2013. i Flame/Gauss iz 2012. u nekoj vezi sa Agent.btz.

Da li to znači da su svi ovi malveri delo istog programera ili se radi o tome da su neki drugi oponašali njegove tehnike jer im je pokazano kako se to radi? Još jedna mogućnost je da se radi o oportunističkom pokušaju krađe njegovih fajlova.

Najpre, misteriozni Red October - stručnjaci Kaspersky Lab-a ne veruju da on direktno povezan sa Agnet.btz ali on zaista uključuje modul nazvan “USB Stealer” koji pretražuje USB stikove povezane sa računarima tragajući i za nazivima fajlova koje je kreirao Agnet.btz, “mssysmgr.ocx” i “thumb.dd”. To znači da autori malvera Red October tragaju za podacima koje je nekoliko godina ranije prikupio Agent.btz.

“Nije nemoguće da su programeri Red October, koji mora da su znali za veliki broj infekcija izazvanih crvom Agent.btz i bili svesni činjenice da je crv inficirao mreže američke vojske, jednostavno pokušali da iskoriste rad drugih ljudi za prikupljanje dodatnih informacija”, kaže Aleks Gostev iz Kaspersky Lab-a.

Slična slika se pojavljuje i kada se iscrtavaju veze između Agent.btz i kompleksnog sajber oružja Flame i njegovih bliskih odnosa sa Gauss i MiniFlame malverima, koje je otkrila kompanija Kaspersky Lab 2011. i 2012. I ovi malveri su izgleda nastajali sa svešću o crvu Agent.btz.

Postavlja se pitanje da li postoji mogućnost da su i noviji programi - Uroburos, Red October i Flame povezani jedan sa drugim, s obzirom da i oni manipulišu sa crvom Agent.btz u određenoj meri.

Gostev kaže da je to malo verovatno. Red October i Uroburos nisu povezani jedan sa drugim, a Flame je isto tako samostalni malver.

To što stručnjaci drugih kompanija smatraju da su Uroburos i Agent.btz verovatno direktno povezani, Gostev pripisuje tome što su programeri Uroburos malvera znali za Agent.btz. I ništa više od toga. Dva malvera su delo ruskih programera ali Uroburos je verovatno samo pokušao da iskoristi uspeh crva Agnet.btz.

“Moguće je posmatrati Agent.btz kao nekakvu polaznu tačku u lancu stvaranja nekoliko različitih sajber špijunskih projekata. Dobar publicitet priče o tome kako su mreža američke vojske inficirane mogao je poslužiti kao model za nove špijunske programe koji su imali slične ciljeve, a njene tehnologije detaljno proučene od strane svih zainteresovanih strana”, kaže Gostev koji ističe da postoji malo suštinskih dokaza da svi ovi malveri potiču iz istog izvora.

Detaljnije o ovome na blogu kompanije Kaspersky Lab, Securelist.com.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a