Google neće ispraviti opasnu ranjivost u Androidu pre objavljivanja Android O

Mobilni telefoni, 12.05.2017, 08:30 AM

Milioni Android smart telefona su u ozbiljnoj opasnosti zbog ranjivosti koja omogućava hakerima da ukradu vaše lozinke, informacije o bankovnom računu, ali i da pomognu ransomwareima da izvuku novac od žrtava.

Međutim, to nije jedina loša vest. Još gora od nje da Google neće ispraviti ovaj bezbednosni propust sve do objavljivanja verzije Android O, koja treba da bude objavljena u trećem kvartalu ove godine.

Loše je i to što milioni korisnika još uvek čekaju proizvođače uređaja za Android N ažuriranje, što znači da će većina korisnika smart telefona i dalje biti žrtve ransomwarea, adwarea i bankarskih trojanaca barem još sledeće godine.

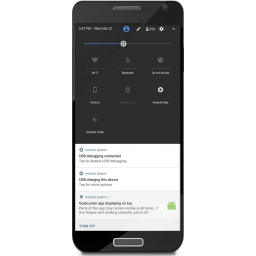

Prema rečima istraživača iz firme Check Point, koji su otkrili ovaj kritični propust, problem pravi dozvola "SYSTEM_ALERT_WINDOW", koja omogućava aplikacijama da prekriju ekran uređaja i druge aplikacije.

Ovo je ista ona funkcija koja omogućava Facebook Messengeru da se pojavi i "lebdi" na ekranu kada neko želi sa vama da ćaska.

Počev od Android Marshmallow (verzija 6), koja je objavljena u oktobru 2015., Google je ažurirao svoju politiku tako da po defaultu daje ovu izuzetno ostetljivu dozvolu svim aplikacijama koje su instalirane iz zvanične Googleove Play prodavnice.

Ova funkcija koja omogućava malicioznim aplikacijama da preuzmu ekran uređaja je jedna od najkorišćenijih metoda koje koriste sajber kriminalci i hakeri da bi prevarili korisnike Androida koji postaju žrtve malvera i fišinga.

"Prema našim saznanjima, 74% ransomwarea, 57% adwarea i 14% bankarskih malvera zloupotrebljava ovu dozvolu", kažu iz Check Pointa.

Google koristi automatizovani skener nazvan Bouncer koji otkriva maliciozne aplikacije i sprečava ih da se pojave u Play prodavnici. Nažalost, poznato je da Google Bouncer nije dovoljan da odbrani prodavnicu od malvera.

Nedavno su istraživači otkrili nekoliko Android aplikacija u Play prodavnici koje sadrže bankarskog trojanca BankBot, koji je zloupotrebio SYSTEM_ALERT_WINDOW dozvolu za prikazivanje prozora iznad login stranica aplikacija banaka da bi ukrao lozinke od žrtava.

Kada je Check Point prijavio ovaj propust, Google je odgovorio da već ima plan da zaštiti korisnike od ove pretnje sledećom verzijom Androida. Ona će doneti novu restriktivnu dozvolu nazvanu TYPE_APPLICATION_OVERLAY, koja onemogućava da se prozori pozicioniraju iznad važnih sistemskih prozora, tako da korisnici mogu da pristupe podešavanjima.

U međuvremenu, korisnicima se savetuje da budu oprezni sa aplikacijama, čak i ako ih preuzimaju iz Google Play prodavnice.

Držite se proverenih brendova, i uvek gledajte komentare koje su ostavili drugi korisnici.

Proverite dozvole koje traže aplikacije i instalirajte samo one koje imaju svrsishodne dozvole.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a