Sumnjive aplikacije za autentifikaciju preplavile Apple App Store i Google Play

Mobilni telefoni, 03.03.2023, 09:00 AM

Istraživači bezbednosti upozorili su na talas upitnih aplikacija za autentifikaciju koje su preplavile Apple App Store i Google Play nakon nedavne najave Twittera da će dvofaktorsku autentifikaciju baziranu na SMS-u moći da koriste samo Twitter Blue pretplatnici, zbog čega su ostali korisnici Twittera primorani da do 17. marta nađu drugo rešenje. To znači da će, da bi dokazali svoj identitet, morati da koriste aplikaciju za autentifikaciju koja generiše jednokratne kodove ili hardverske sigurnosne ključeve.

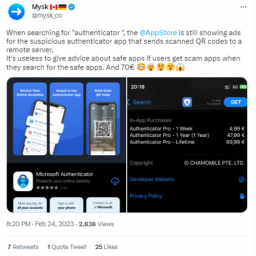

Neke od aplikacija koje su prijavili programeri iOS aplikacija Tomi Misk i Talal Hadž Bakri koji za sebe kažu da su “povremeni istraživači bezbednosti”, od tada su uklonjene, ali mnoge su još uvek u prodavnicama.

Jedna takva aplikacija šalje skenirane QR kodove na Google analitika nalog programera.

Njen programer kupio je i oglasni prostor tako da aplikacija dobija maksimalnu vidljivost, pojavljujući se na samom vrhu kada korisnici pretražuju „autentifikator“, „aplikaciju za autentifikaciju“ ili „2FA“.

Ova aplikacija je još uvek dostupna u Appleovoj i Googleovoj prodavnici aplikacija.

Aplikacija napaćuje 40 evra za funkcije koje obično dolaze besplatno sa legitimnim aplikacijama i uslugama za autentifikaciju.

Osim ove, primećene su i druge aplikacije koje izgledaju skoro isto, a sve one pokušavaju da prevare korisnike i naplate im godišnju pretplatu od 20 do 40 evra. Otprilike toliko bi koštala kupovina renomiranih hardverskih 2FA tokena koji bi trajali godinama i sigurno bili sigurniji.

Ako vam se aplikacija čini sumnjivom, nemojte joj davati nikakve dozvole na uređaju i deinstalirajte je. Koristite samo pouzdane aplikacije renomiranih proizvođača, posebno ako je razlog zbog čega vam je potrebna aplikacija vaša bezbednost i privatnost.

Izdvojeno

Kako hakeri mogu zloupotrebiti Android obaveštenja za manipulaciju Gemini asistentom

Istraživači kompanije SafeBreach otkrili su bezbednosni propust koji je mogao da omogući napadačima da utiču na ponašanje Google Geminija na And... Dalje

Novi talas fišing napada na korisnike aplikacije Signal: hakeri se predstavljaju kao tehnička podrška

U toku je nova fišing kampanja u kojoj se hakeri predstavljaju kao tim za podršku aplikacije Signal, a cilj napadača je krađa rezervnih kopija raz... Dalje

Premium Deception: 250 lažnih Android aplikacija tajno naplaćivalo premijum servise

Istraživači kompanije Zimperium otkrili su višemesečnu Android kampanju pod nazivom Premium Deception, u kojoj je korišćeno gotovo 250 lažnih a... Dalje

Apple: prošle godine u App Store-u blokirano 2,2 milijarde dolara transakcija povezanih sa prevarama

Apple je saopštio da je tokom 2025. godine sprečio više od 2,2 milijarde dolara potencijalno sumnjivih transakcija u App Store-u, dok je ukupan izn... Dalje

Kampanja Trapdoor: više od 450 Android aplikacija korišćeno za prevare sa oglasima

Istraživači kompanije HUMAN otkrili su novu kampanju prevara sa oglasima pod nazivom Trapdoor, koja je ciljala korisnike Android uređaja koristeći... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a