Autor originalnog ransomwarea Petya objavio master dekripcioni ključ

Vesti, 10.07.2017, 01:00 AM

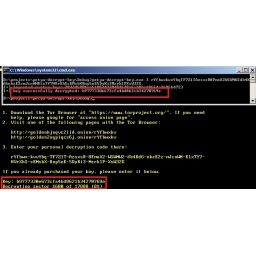

Osoba ili grupa koja stoji iza originalnog ransomwarea Petya i iza imena Janus Cybercrime Solutions, objavila je master ključ za dešifrovanje svih verzija ransomwarea Petya.

Ovaj ključ može da dešifruje sve verzije ransomwarea iz familije Petya osim NotPetya, koji nije delo ove osobe ili grupe.

To uključuje prvu verziju Petya, prepoznatljivu po trepćućoj beloj lobanji na crvenoj pozadini koja se pojavljuje na ekranu; drugu verziju koja je uključivala i ransomware Misha, koja je prepoznatljiva po zelenoj lobanji na crnoj pozadini; i treću verziju poznatu kao GoldenEye ransomware, koja je prepoznatljiva po žutoj lobanji na crnoj pozadini.

Link za master ključ, odnosno za kriptovani i lozinkom zaštićeni fajl na Mega.nz, je objavljen prošle nedelje na Twitteru.

Bezbednosni istraživač Malwarebytes Hasherezade je krekovao fajl i podelio njegov sadržaj. Anton Ivanov iz Kaspersky Laba testirao je i potvrdio ispravnost master ključa.

Nažalost, ovaj ključ neće biti koristan onoliko koliko su se možda mnogi ponadali.

Većina kampanja distribucije ransomwarea Petya desila se prošle godine, a samo nekoliko ove godine. Žrtve su ili obrisale svoje hard diskove ili su platile pre mnogo vremena otkup za svoje zaključane fajlove. Ovaj ključ će pomoći samo onima koji su sačuvali kopije šifrovanih fajlova.

Stručnjaci su i ranije uspeli da razbiju enkripciju ransomwarea Petya, i to najmanje u dva navrata, ali sa ovim ključem, dekripter bi mogao da značajno brže dešifruje fajlove nego što je to bio slučaj sa dosad korišćenim metodama.

Sa druge strane, ključ definitivno neće ništa značiti žrtvama ransomwarea NotPetya koji je napravljen piratizovanjem originalnog Petya ransomwarea. NotPetya koristi drugačiju enkripciju a dokazano je da nema veze sa originalnim ransomwareom.

Prošle godine Janus je bio veoma aktivan na Twitteru gde je reklamirao Ransomware-as-a-Service portal na kome su kriminalci mogli da iznajme pristup kombinaciji Petya i Misha ransomwarea. Janus se posle duže pauze ponovo ponovo aktivirao ove godine samo da bi demantovao da je umešan u talas infekcija ransomwareom NotPetya.

Verovatno je zato i objavio master ključ za Petya ransomware, i odlučio da prekine sa distribucijom ovog ransomwarea.

Janus nije prvi autor, ili grupa autora, koja je objavila master dekripcioni ključ. Isto je uradila i grupa koja je distribuirala TeslaCrypt, u proleće 2016. Prošle godine, Janus je hakovao servere autora konkurentskog ransomwarea Chimera i objavio njegove dekripcione ključeve.

Izdvojeno

Telekom mreže se zloupotrebljavaju za tajno praćenje korisnika

Telekom infrastruktura koristi se za tajno praćenje lokacije korisnika, upozoravaju istraživači iz Citizen Lab-a. Prema izveštaju istraživačkog ... Dalje

Privatni režim nije bio privatan: Firefox i Tor omogućavali praćenje korisnika

Bezbednosni istraživači iz Fingerprinta otkrili su ranjivost u Firefox-u i pregledačima baziranim na njemu, uključujući Tor Browser, koja omoguć... Dalje

StealTok: lažne TikTok ekstenzije špijuniraju više od 130.000 korisnika

Više od 130.000 korisnika izloženo je riziku zbog lažnih TikTok downloader ekstenzija za Google Chrome i Microsoft Edge, koje prikupljaju osetljive... Dalje

108 Chrome ekstenzija krade podatke korisnika

Istraživači iz Socket-a otkrili su veliku kampanju koja uključuje 108 zlonamernih ekstenzija za Google Chrome, sa procenjenih 20.000 pogođenih kor... Dalje

Booking.com potvrdio incident: podaci korisnika u rukama napadača

Booking.com je počeo da obaveštava korisnike nakon što je potvrđeno da je treća strana pristupila delu podataka o rezervacijama. Prema navodima k... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a