I posle javnog razotkrivanja, ransomware grupa Contri nastavila sa napadima i iznudom

Vesti, 08.04.2022, 00:30 AM

Ransomware grupa Conti i dalje aktivno vodi kampanje protiv žrtava širom sveta, uprkos tome što je javno razotkrivena kada je jedan član grupe objavio prepiske i kod malvera.

Conti je prošle godine bio jedna od najuspešnijih kriminalnih grupa koje se bave iznudom. Conti se proslavio napadima na bolnice, preduzeća, državne agencije i druge ciljeve posle kojih je u mnogim slučajevima, grupa dobila značajne svote novca na ime otkupa u zamenu za ključ za dešifrovanje.

U februaru u znak podrške Ukrajini jedan član grupe za kojeg se veruje da je poreklom Ukrajinac, okrenuo se protiv grupe i objavio sve IoC-ove (indikator kompromisa) i izvorni kod malvera TrickBot, ali i razgovore članova grupe kada su lideri grupe objavili preteću poruku na svom veb sajtu kojom su se svrstali na stranu Rusije. Tako je i jedan malver postao žrtva rata u Ukrajini.

Poruke koje su procurile otkrile su odnos grupe Conti sa grupama TrickBot i Emotet, od kojih je grupa Conti iznajmljivala pristup zaraženim računarima da bi instalirala svoj ransomware. Poruke sadrže detalje o pregovorima o otkupnini i isplate kompanija koje nisu otkrile da su hakovane.

Ovo izdaja će dati istraživačima bezbednosti uvid u delovanje ovih grupa. Ipak, izgleda da ovo razotkrivanje nije zaustavilo bandu.

Istraživači iz NCC Group analizirali su kako su se napadi grupe Conti nastavili posle curenja njihovih podataka.

Conti koriste brojne inicijalne pristupne vektore da bi stekli uporište na mrežama, uključujući fišing imejlove sa trojancem Qakbot i iskorišćavaju ranjive Microsoft Exchange servere. Druge tehnike uključuju korišćenje javno dostupnih eksploatacija. Napadači takođe šalju fišing imejlove koristeći legitimne kompromitovane naloge.

Uz šifrovanje, jedno od ključnih obeležja Conti ransomware napada je krađa osetljivih podataka od žrtava i pretnja da će biti objavljeni ako otkupnina ne bude plaćena.

To što što je grupa i sama bila žrtva curenja informacija, nije dovelo do toga da je Conti promenio svoju taktiku, i grupa je nastavila da krade podatke od žrtava da bi ih iskoristila kao dodatnu polugu u takozvanim napadima dvostruke iznude.

Izdvojeno

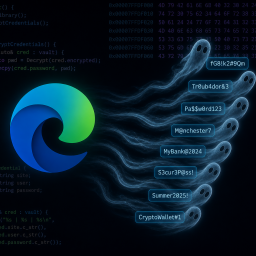

Microsoft Edge čuva sve lozinke u memoriji: stručnjaci upozoravaju na rizik

Microsoft Edge učitava svaku sačuvanu lozinku u memoriju procesa u trenutku pokretanja pregledača i čuva je tamo kao čisti tekst, čak i ako kori... Dalje

Maliciozni Google oglasi šire MacSync: lažni Homebrew inficira macOS uređaje

Klik na prvi rezultat u Google pretrazi za popularni macOS alat Homebrew može dovesti do instalacije zlonamernog umesto legitimnog softvera, upozorav... Dalje

Bombardovanje imejlovima i lažna IT podrška: novi talas napada na korisnike Microsoft Teams-a

Nova kampanja sajber napada cilja zaposlene u kompanijama kombinacijom bombardovanja imejlovima i lažne IT podrške na Microsoft Teams-u, navodeći k... Dalje

Bluekit: novi AI alat za phishing napade zaobilazi MFA zaštitu

Istraživači iz Varonis Threat Lab-a otkrili su novi phishing-as-a-service alat pod nazivom Bluekit, koji značajno pojednostavljuje izvođenje napad... Dalje

Ekstenzije kao biznis model: 82 Chrome ekstenzije prodaju podatke više od 6,5 miliona korisnika

Istraživanje kompanije LayerX Security otkrilo je 82 Chrome ekstenzije prikupljaju i prodaju podatke korisnika, utičući na više od 6,5 miliona lju... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a