Preuzeta kontrola nad infrastrukturom malvera TrickBot, u toku je obaveštavanje zaraženih korisnika

Vesti, 13.10.2020, 09:30 AM

Koalicija tehnoloških kompanija objavila je juče da je infrastruktura malvera TrickBot pod njenom kontrolom.

Kompanije i organizacije koje su učestvovale u preuzimanju infrastrukture Trickbota su Microsoftov Defender tim, FS-ISAC, ESET, Lumen Black Lotus Labs, NTT i Symantec.

Preuzimanju kontrole nad bot mrežom prethodile su istrage svih članova ove koalicije o TrickBotovoj infrastrukturi servera i modulima malvera.

Microsoft, ESET, Symantec i partneri mesecima su prikupljali više od 125000 uzoraka malvera TrickBot, analizirajući njihov sadržaj i izdvajajući i mapirajući informacije o načinu rada malvera, uključujući sve servere koje je botnet koristio za kontrolu zaraženih računara i isporuku dodatnih modula.

Sa ovim informacijama u rukama, Microsoft se ovog meseca pojavio pred sudom i zatražio da preuzme kontrolu nad TrickBot serverima.

„Sa ovim dokazima sud je odobrio Microsoftu i našim partnerima da onemoguće IP adrese, da učine sadržaj uskladišten na komandnim i kontrolnim serverima nepristupačnim, suspenduje operaterima botneta sve usluge i blokira svaki pokušaj operatera TrickBota da kupe ili zakupe dodatne servere“, rekao je Microsoft u saopštenju za medije.

Sada se preduzimaju koraci da se zajedno sa internet provajderima i CERT timovima iz celog sveta obaveste svi zaraženi korisnici.

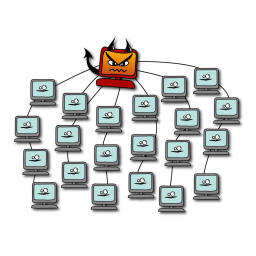

TrickBot je zarazio više od milion računara do trenutka kada je preuzeta kontrola nad njegovom infrastrukturom. Neki od ovih zaraženih sistema su i IoT uređaji (Internet of Things).

TrickBot je bila jedna od najvećih bot mreža u svetu.

Malver se pojavio 2016. godine kao bankarski trojanac pre nego što je postao višenamenski program za preuzimanje malvera koji je inficirao sisteme i omogućavao pristup drugim kriminalnim grupama a grupa koja stoji iza njega koristila je poslovni model poznat kao MaaS (Malware-as-a-Service).

Zajedno sa Emotetom, TrickBot je jedna od najaktivnijih MaaS platformi danas, koja često iznajmljuje pristup zaraženim računarima grupama koje distribuiraju ransomware kao što su Ryuk i Conti.

Međutim, kriminalna grupa koja stoji iza TrickBota takođe je koristila i bankarske trojance i trojance koji kradu informacije, a takođe je omogućavala pristup korporativnim mrežama grupama specijalizovanim za prevare, industrijsku špijunažu, pa čak i onima koji rade za države.

Ovo je drugi veliki botnet malver čija je infrastruktura preuzeta ove godine, posle Necursa koji je sličnu sudbinu doživeo u martu ove godine.

Uspeh ove akcije tek ćemo videtu. Mnogi drugi malveri preživeli su slične akcije u prošlosti. Najbolji primer za to je Kelihos botnet, koji je preživeo tri pokušaja uklanjanja, počinjući svaki put iznova od nule.

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a