Ruski sajber špijuni pokušali da inficiraju uređaje eksperata za sajber bezbednost

Vesti, 24.10.2017, 09:00 AM

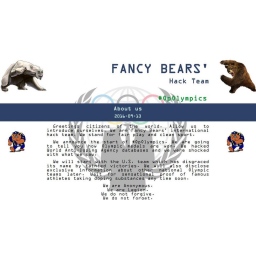

Ruska grupa koja se bavi sajber špijunažim a koja je poznata pod nazivima APT28, Fancy Bear, Group 74, Sednit, Pawn Storm, Tsar Team, Strontium i Sofacy, pokušala je da inficira uređaje eksperata za sajber bezbednost spear fišing emailovima. Ciljevi grupe bili su prisutni na CyCon, konferenciji posvećenoj sajber bezbednosti koju je organizovao NATO-ov CCDCOE centar (Cooperative Cyber Defence Centre of Excellence) i Vojni sajber institut u Vest Pointu.

Zanimljivo je da je APT28 za ciljeve odabrala ljude koji su logično, naviknuti na spear fišing, malvere i APT grupe.

Logično bi bilo i da je grupa koristila neki 0-day exploit, koji stručnjaci ne bi primetili, ali nije. Umesto toga, APT28 je koristila spear fišing emailove sa Word dokumentima i makro skriptom.

Možda nepotrebno podsećanje, ali oni koji prisustvuju konferencijama kao što je CyCon su obično ljudi koji nikada ne bi otvorili takav dokument.

Ako je ikada bio trenutak za primenu 0-day, to je bilo na CyCon. 0-day su skupi, i kada budu otkriveni obično ovakvi propusti brzo budu ispravljeni. APT28 je svoje dragocene 0-day koristio u napadima koji su se dogodili ranije ove godine, i to u napadima na ljude u državnim institucijama i angažovane u političkim kampanjama, od kojih većina ne zna mnogo o sajber bezbednosti.

Logično je 0-day koristiti protiv ciljeva koji ne nasedaju na glupe trikove kao što su oni sa Word makroima.

Ko god da je rukovodio ovom najnovijom kampanjom APT28 grupe napravio je neverovatnu grešku, posebno što APT28 ima reputaciju koju su joj obezbedili uspešni napadi na NATO, Pentagon, Belu kuću, DNC i nemački parlament. Zato je još čudniji pokušaj grupe da eksperte za sajber bezbednost napadne na ovakav način.

Ono što je grupa pokušala da poturi stručnjacima je malver Seduploader, jedan od standardnih backdoor trojanaca grupe APT28, koga ona uglavnom koristi za izviđanje.

Prvi koji su primetili ovu kampanju bili su stručnjaci Cisco Talos tima, a i organizatori konferencije objavili su upozorenje o ovom napadu.

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a