Slučaj ''Eurograbber'': Kako je malver ukrao 36 miliona evra sa bankovnih računa evropskih korisnika

Vesti, 06.12.2012, 08:26 AM

Nova verzija Trojanca Zeus, omiljenog sredstva sajber kriminalaca za izvođenje finansijskih prevara na internetu, korišćena je u napadima na više od 30000 klijenata banaka širom Evrope, odnosno na njihove personalne računare i smart telefone. Napadi su osmišljeni tako da se zaobiđe mehanizam dvostepene autentifikacije koje koriste banke za zaštitu računa svojih klijenata, i to presretanjem poruka koje su banke slale klijentima na njihove mobilne telefone.

Malver i bot mreža, koju su istraživači Check Point Software-a i Versafe-a nazvali „Eurograbber“, najpre su otkriveni u Italiji, ranije ove godine. Od tada je malver započeo svoje širenje po Evropi. „Eurograbber“ je odgovoran za štetu od 36 miliona evra koliko je ukradeno sa računa žrtava, pri čemu se ukradene sume sa pojedinačnih računa kreću u rasponu od 500 do 25000 evra.

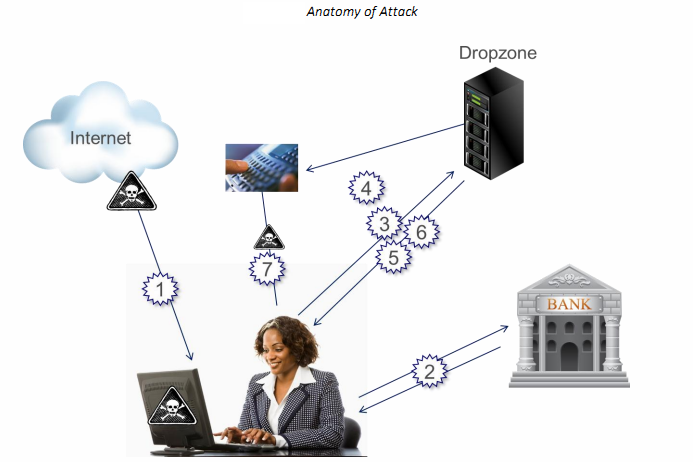

Napad malvera započinje kada potencijalna žrtva klikne na maliciozni link, koji je najverovatnije deo fišing napada. Klik na link vodi žrtu na sajt na kome se pokušava preuzimanje jednog ili više Trojanaca: prilagođene verzije Zeus-a ili određenih verzija SpyEye-a i CarBerp-a, koji omogućavaju napadačima da prate žrtvu po internetu i ubacuju HTML i JavaScript u brauzer korisnika. Kada žrtva sledeći put poseti veb sajt banke čiji je klijent, Trojanci beleže podatke korisnika za prijavu na online bankovni nalog i pokreću JavaScript koji prikazuje korisniku lažni zahtev za „bezbednosno ažuriranje“ sa sajta, koje navodno pruža zaštitu mobilnom telefonu od napada. JavaScript potom beleži broj telefona žrtve i informacije o mobilnom opertivnom sistemu koji će biti napadnut u drugom delu Eurograbber napada.

Sada kada napadač ima broj telefona žrtve i informacije o mobilnoj platformi, on šalje SMS na taj broj, sa linkom za sajt na kome navodno može preuzeti softver za enkripciju mobilnog uređaja. Međutim, na sajtu će žrtvu sačekati ZITMO, „Zeus in the mobile“ malver, Trojanac koji je prilagođen Android i BlackBerry uređajima koji se ubacuje između korisnika, mobilnog brauzera i softvera za slanje kratkih poruka (SMS). Sada kada su i oba uređaja kompromitovana, i računar i mobilni telefon, malver čeka svoju priliku kada žrtva pristupi svom bankovnom nalogu, i tada odmah prebacuje određeni novčani iznos sa računa žrtve na nalog koji pripada kriminalcima koji kontrolišu ovu bot mrežu.

Malver tada presreće SMS za potvrdu transakcije koji šalje banka, prosleđujući ga serveru za komandu i kontrolu preko posredničkog telefonskog broja. Server koristi poruku da potvrdi transakciju i izvuče novac sa računa žrtve. Isto se događa svaki put kada se žrtva prijavi na nalog, tako da se sa računa žrtve skida postepeno novac bez njenog znanja i bez ikakvog upozorenja.

Odbrana od ovog malvera podrazumeva instaliran pouzdan antivirusni softver na računaru koji treba redovno ažurirati kao i programe poput Adobe Flash, Java i brauzere koji su česte mete „drive by download“ exploita, ali i razumnu dozu paranoje kada treba kliknuti na linkove u emailovima.

Više o tome kako su ukradeni milioni eura sa bankovnih računa korisnika u Evropi možete pronaći u dokumentu koji su objavili Check Point Software i Versafe (PDF).

Izdvojeno

Više od 400.000 uređaja zaraženo malverom skrivenim u piratskim igrama

Istraživači kompanije Malwarebytes upozoravaju na novu kampanju koja koristi piratske verzije popularnih PC igara za infekciju Windows računara. Pr... Dalje

Apple uvodi AI funkciju koja će automatski menjati kompromitovane lozinke

Apple je na konferenciji WWDC 2026 predstavio novu funkciju zasnovanu na Apple Intelligence tehnologiji koja će moći automatski da zameni slabe ili ... Dalje

Hakeri koriste lažne prijave o kršenju autorskih prava za krađu Google naloga

Istraživači kompanije Malwarebytes upozorili su na novu fišing kampanju koja cilja programere Chrome ekstenzija koristeći lažna obaveštenja o na... Dalje

WordPress malver krije komande u komentarima Steam profila

Istraživači kompanije GoDaddy otkrili su novu WordPress malver kampanju koja koristi Steam Community profile za skrivanje komandi namenjenih komprom... Dalje

Greška u Metinom AI sistemu za korisničku podršku omogućila preuzimanje Instagram naloga

Kritična greška u Metinom AI sistemu za korisničku podršku na Instagramu omogućila je napadačima da zaobiđu dvofaktorsku autentifikaciju jednos... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a