Simplocker, prvi kripto-malver za Android, se vratio sa novom verzijom, mnogo opasnijom od prethodnih

Opisi virusa, 13.02.2015, 10:20 AM

Prvi kripto-malver za Android Simplocker je evoluirao, a sa novom verzijom malvera koju su otkrili istraživači Avasta povratak šifrovanih fajlova u prvobitno stanje nije više lak kao što je nekad bio.

Simplocker su istraživači Kaspersky Laba otkrili u junu prošle godine. Od tada se pojavilo nekoliko verzija malvera ali takvih da je stručnjacima uspevalo da u relativno kratkom roku pronađu “antidot” za ovaj malver.

Prva verzija malvera bila je namenjena korisnicima iz Rusije i Ukrajine, ali mesec dana kasnije pojavila se i verzija malvera prilagođena većem tržištu, koja se žrtvama obraćala na engleskom jeziku.

Simplocker je prvi pravi mobilni ransomware koji zaista šifruje fajlove, dok su ostali malveri koji su predstavljani kao mobilni ransomwarei samo tvrdili da to rade pokušavajući da zastraše korisnike i nateraju ih da plate kriminalcima.

Prvobitna verzija koristila je jedan enkripcioni ključ za sve žrtve koji je bio hardkodovan u malveru, ali najnovija verzija malvera šifruje fajlove tako da za svaki uređaj postoji poseban ključ, što značajno otežava dešifrovanje fajlova sa zaraženog uređaja.

Prema podacima Avasta, nova verzija malvera je do sada inficirala uređaje više od 5000 korisnika. Svi oni su na prevaru instalirali malver predstavljen kao aplikacija Flash Player i sakriven u malicioznim reklamama na sumnjivim sajtovima. Ove reklame su upozoravale korisnike da moraju da instaliraju Flash Player da bi mogli da gledaju video snimke.

Kada bi žrtva kliknula na reklamu, maliciozni program bi bio preuzet, a korisnik obavešten o instalaciji aplikacije Flash Player. Android, po defaultu, blokira instalaciju aplikacija sa nezvaničnih marketa, a korisnik uređaja se obaveštava da je instalacija blokirana zbog bezbednosnih razloga.

Korisnici bi trebalo da poslušaju Android, ali to nije uvek slučaj jer uvek imaju mogućnost da u postavkama dozvole preuzimanje aplikacija sa nepoznatih sajtova.

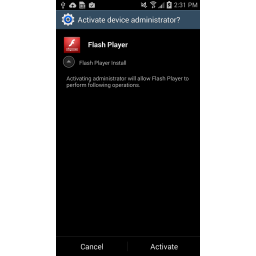

Kada se instalira aplikacija Flash Player pojavljuje se ikona na ekranu uređaja, i kada se klikne na nju, Flash Player zahteva od korisnika adminsitratorska prava. Tu počinju nevolje.

Malver koristi društveni inženjering da ubedi žrtvu da plati za otključavanje uređaja i dešifrovanje fajlova. Aplikacija pokušava da zastraši žrtvu obaveštenjem koje je navodno obaveštenje američkog FBI, tvrdeći da su na uređaju pronađeni sumnjivi fajlovi i optužujući korisnika za kršenje autorskih prava. Malver traži od žrtve da plati 200 dolara za dešifrovanje fajlova.

Osim šifrovanja fajlova i zahteva da korisnik plati za dešifrovanje, malver šalje sledeće podatke svom serveru za komandu i kontrolu: BUILD_ID, AFFILIATE_AD, IMEI, podatke o verziji operativnog sistema, podatke o operateru, broj telefona i podatak o zemlji u kojoj se nalazi korisnik.

Iz Avasta ne savetuju žrtvama da plaćaju kriminalcima. S obzirom da za sada nema rešenja, stručnjaci Avasta predlažu korisnicima da u slučaju infekcije najnovijom verzijom malvera, naprave backup šifrovanih fajlova povezujući smart telefon sa računarom. To neće naškoditi računaru, a na taj način žrtve mogu sačuvati fajlove i sačekati da se pojavi rešenje za njihovo dešifrovanje.

Zatim u Safe modeu, u administratorskim podešavanjima treba ukloniti malicioznu aplikaciju i deinstalirati aplikaciju iz menadžera aplikacija.

Iako Google Play nije imun na pojavu malvera, trebalo bi u podešavanjima uređaja onemogućiti instalaciju aplikacija iz nepoznatih izvora. To će sprečiti napade ransomwarea kao što je Simplocker.

Izdvojeno

Scareware prevara CypherLoc: lažna upozorenja i prevaranti koji se predstavljaju kao tehnička podrška

Istraživači kompanije Barracuda upozorili su na novu scareware prevaru pod nazivom „CypherLoc“, koja koristi iskačuće prozore i lažn... Dalje

Reaper: novi malver za macOS zaobilazi Appleove zaštite i krade lozinke i kripto novčanike

Istraživači kompanije SentinelOne upozorili su na novu pretnju pod nazivom Reaper, infostealer malver za macOS koji se predstavlja kao legitimno sis... Dalje

Novi malver Storm krade podatke pregledača i preuzima naloge bez lozinke

Novi kradljivac informacija pod nazivom Storm pojavio se početkom 2026. na forumima ya sajber kriminal, donoseći promenu u načinu krađe podataka. ... Dalje

Lažni Claude AI instalater širi PlugX malver na Windows sistemima

Lažni instalater za Claude AI koristi se za širenje PlugX malvera na Windows sistemima, upozoravaju istraživači iz kompanije Malwarebytes. Prema n... Dalje

Infinity Stealer cilja macOS: lažni CAPTCHA navodi korisnike da sami pokrenu malver

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. I... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a