Kako je prestanak rada ZeroAccess bot mreže uticao na TDSS bot mrežu

Vesti, 14.01.2014, 07:33 AM

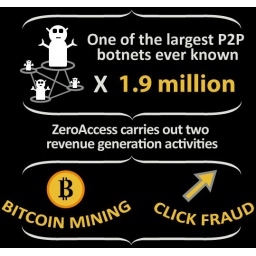

U decembru prošle godine Microsoft je zajedno sa agencijama za borbu protiv sajber kriminala objavio da je zaustavljeno delovanje ZeroAccess bot mreže, jedne od najznačajnijih bot mreža u svetu, sa malverom koji je poznat po svojim rootkit kapacitetima. O tome kako je to uticalo na drugu takođe veoma poznatu bot mrežu TDSS govore stručnjaci kompanije Trend Micro.

ZeroAccess se obično preuzima sa P2P (peer-to-peer) mreža sakriven iza piratskih filmskih naslova. I TDSS je poznat po svojoj rootkit tehnologiji i distribuciji drugih malvera kao što su lažni antivirusi i DNS changeri. I jedna i druga bot mreža umešane su u prevare sa klikovima.

Određene verzije ZeroAccess-a preusmeravaju računare korisnika ka URL-ovima koji su povezani sa TDSS malverom, što ukazuje da dve bot mreže dele delove svoje C&C (komandno-kontrolne) infrastrukture. Proučavajući vezu između dve bot mreže, stručnjaci Trend Micro-a su otkrili da broj ZeroAccess infekcija i komunikacija opada dan posle intervencije Microsoft-a. Samo 2% sistema zaraženih ZeroAccess malverom je dan posle probalo (ali neuspešno) da komunicira sa svojim C&C serverima.

Tokom tog perioda, Trend Micro je nadzirao i operacije sa klikovima TDSS malvera i otkrio da je zaustavljanje ZeroAccess-a imalo uticaja i na njih. Međutim, na samom kraju godine, ove aktivnosti su počele da rastu, što je ukazivalo da je TDSS još uvek aktivan i da ono što se dogodilo ZeroAccess bot mreži može imati samo privremeni uticaj na TDSS. I to samo kada je reč o klik prevarama jer na broj TDSS infekcija i komunikacija intervencija Microsoft-a nije imala uticaja.

U Trend Micro zaključuju da je postojala neka veza TDSS prevara sa klikovima sa delovanjem iste vrste ZeroAccess-a. Moguće je da su bot mreže razmenjivale URL liste zarad većeg profita. Dokaz za ovu saradnju može biti i preusmeravanje ka URL-ovima koje koristi ZeroAccess.

Nekoliko verzija ZeroAccess malvera preusmeravalo je ka URL-ovima povezanim sa TDSS malverom. To je povećavalo broj klikova prikupljenih od strane TDSS malvera i profit za njegove operatere. TDSS malver, posebno verzija DGAv14 koristi stari DGA (domain generation algorithm) ZeroAccess malvera, a nove verzije ZeroAccess-a imaju neke karakteristike DGAv14.

Iako je TDSS zbog prestanka delovanja ZeroAccess bot mreže pretrpeo štetu u pogledu profita, njegove infekcije i komunikacije ostale su nepromenjene, što znači da TDSS bot mreža verovatno sada profitira od drugih bot mreža.

Iz Trend Micro-a podsećaju korisnike da se zbog bezbednosti računara uzdrže od preuzimanja fajlova sa P2P mreža i neproverenih sajtova, odakle se obično i preuzima ZeroAccess malver.

Izdvojeno

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Nova tužba protiv OpenAI: ChatGPT deli korisničke podatke sa Googleom i Metom?

Protiv kompanije OpenAI podneta je nova kolektivna tužba u kojoj se tvrdi da ChatGPT deli korisničke upite, email adrese i identifikatore korisnika ... Dalje

ClickFix napadi na Mac korisnike preko lažnih tutorijala

Microsoft Defender Security Research Team upozorava na novu kampanju usmerenu na Apple računare, koja koristi sve popularniju tehniku socijalnog inž... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a