Neuništiva: Posle 6 meseci pauze, bot mreža ZeroAccess se vratila

Vesti, 03.02.2015, 08:30 AM

Bot mreža ZeroAccess izašla je ovog meseca iz šestomesečnog perioda hibernacije nakon što je preživela dva pokušaja policije i stručnjaka za bezbednost da ona zauvek ode i istoriju.

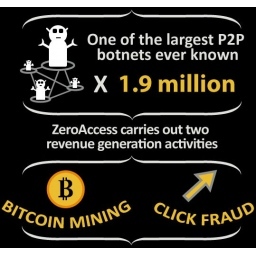

Na svom vrhuncu, 2013. godine, ZeroAccess poznata i kao Sirefef, u svom sastavu je imala više od 1,9 miliona zaraženih računara koji su prvenstveno korišćeni za prevaru sa klikovima i kopanje bitcoina.

Bot mreži se išlo dobro dok stručnjaci uz kompanije Symantec nisu otkrili propust u otpornosti P2P arhitekture bot mreže. Ovakva arhitektura omogućavala je botovima razmenu fajlova, instrukcija i informacija bez centralnih servera za komandu i kontrolu, koji su Ahilova peta većine bot mreža.

Tako su stručnjaci Symanteca uspeli da oslobode više od pola miliona računara iz Zero Access mreže u julu 2013., posle čega su uloženi napori za njihovo čišćenje.

U decembru iste godine, FBI, Evropol, Microsoft i nekoliko drugih kompanija pokrenuli su drugu operaciju protiv ove bot mreže i naterali kriminalce koji stoje iza nje da kapituliraju. I to doslovce jer su operateri bot mreže poslali inficiranim računarima update koji je sadržao poruku “Bela zastava”.

“Verujemo da to znači da su kriminalci odlučili da predaju kontrolu nad bot mrežom”, rekao je tada Ričard Boškovič, iz Microsoftove Jedinice za digitalni kriminal.

Ali to nije trajalo dugo. Sajber kriminalci su ponovo aktivirali bot mrežu u periodu između 21. marta i 2. jula prošle godine, a onda je usledila pauza. Sve do sada.

ZeroAccess je još jednom aktivirana 15. januara. Malver je počeo da prikazuje reklame na inficiranim računarima i da klikće na njih, tako da ti klikovi izgledaju kao klikovi pravih korisnika a sve sa ciljem da operateri bot mreže zarade od reklama.

Ipak, ZeroAccess je samo senka nekadašnje bot mreže jer kriminaci nisu pokušavali da inficiraju nove sisteme još od decembra 2013. Ipak, njeno ponovno buđenje početkom ove godine pokazuje da kriminalci nisu još uvek spremni da u potpunosti odustanu od nje.

Istraživači iz Dell SecureWorks su u periodu od 17. januara do 25. januara uočili 55208 jedinstvenih IP adresa koje učestvuju u bot mreži koje pripadaju 32-bitnim Windows sistemima i 17114 koji pripadaju 64-bitnim sistemima. Najveći broj kompromitovanih sistema je u Japanu, Indiji, Rusiji, Italiji, SAD, Brazilu, Tajvanu, Rumuniji, Venecueli i Nemačkoj.

Iako kriminalci koji stoje iza bot mrežeZeroAccess nisu imali nijedan pokušaj povećavanja bot mreže u poslednjih godinu dana, ona je ostala pozamašna. Njeno uporno opstajanje ukazuje na to koliko je opasno kada malveri koriste P2P arhitekturu.

Izdvojeno

Ugašen servis za digitalno potpisivanje malvera koji je zloupotrebljavao Microsoftovu platformu

Microsoft je saopštio da je ugasio malware-signing-as-a-service (MSaaS) operaciju koja je zloupotrebljavala kompanijin Artifact Signing servis za gen... Dalje

MiniPlasma: stara ranjivost Windowsa ponovo aktuelna

Istraživač bezbednosti poznat pod pseudonimom Nightmare-Eclipse objavio je proof-of-concept exploit pod nazivom MiniPlasma, koji omogućava napadač... Dalje

Hakovan sajt popularnog JDownloadera, korisnici preuzimali trojanizovane instalere

Popularni menadžer za preuzimanje JDownloader nakratko je postao kanal za distribuciju malvera nakon što su napadači kompromitovali zvanični sajt ... Dalje

Nova tužba protiv OpenAI: ChatGPT deli korisničke podatke sa Googleom i Metom?

Protiv kompanije OpenAI podneta je nova kolektivna tužba u kojoj se tvrdi da ChatGPT deli korisničke upite, email adrese i identifikatore korisnika ... Dalje

ClickFix napadi na Mac korisnike preko lažnih tutorijala

Microsoft Defender Security Research Team upozorava na novu kampanju usmerenu na Apple računare, koja koristi sve popularniju tehniku socijalnog inž... Dalje

Pratite nas

Nagrade

Pratite nas preko RSS-a

Pratite nas preko RSS-a