Clipboard Hijacker: Kako sajber kriminalci kradu kriptovalutu

Opisi virusa, 02.07.2018.

Kriptovalute su postale veoma popularne, ali slanje koina nije jednostavno jer zahteva da ih korisnici šalju na adrese koje su dugačke i koje je teško upamtiti. Zbog toga, prilikom slanja digitalnog novca, mnogi korisnici jednostavno će kopirati adresu u memoriju iz jedne aplikacije i prekopirati je u drugu aplikaciju koju koriste za slanje koina. Napadači su iskoristili to što korisnici kopiraju adrese i napravili novu vrstu malvera. Ova vrsta malvera, koji se zove CryptoCurrency Clipboard Hijackers, funkcioniše tako što nadzire Windows klipbord, a ako primeti adresu kriptovalute, zameniće je adresom koju kontrolišu... Dalje

Kriptovalute su postale veoma popularne, ali slanje koina nije jednostavno jer zahteva da ih korisnici šalju na adrese koje su dugačke i koje je teško upamtiti. Zbog toga, prilikom slanja digitalnog novca, mnogi korisnici jednostavno će kopirati adresu u memoriju iz jedne aplikacije i prekopirati je u drugu aplikaciju koju koriste za slanje koina. Napadači su iskoristili to što korisnici kopiraju adrese i napravili novu vrstu malvera. Ova vrsta malvera, koji se zove CryptoCurrency Clipboard Hijackers, funkcioniše tako što nadzire Windows klipbord, a ako primeti adresu kriptovalute, zameniće je adresom koju kontrolišu... Dalje

Šifrovati ili rudariti, pitanje je sad: Malver Rakhni odlučuje šta je isplatljivije

Opisi virusa, 06.07.2018.

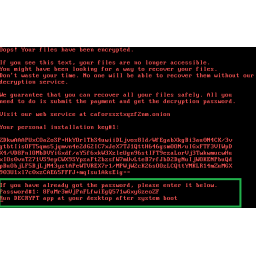

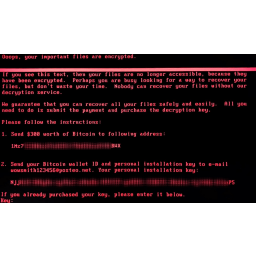

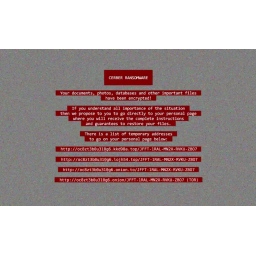

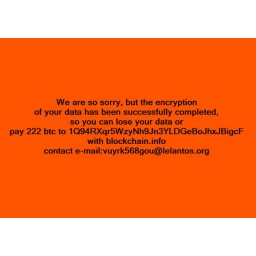

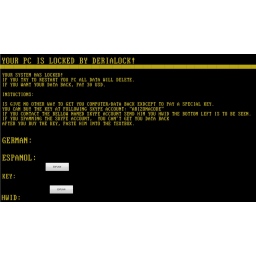

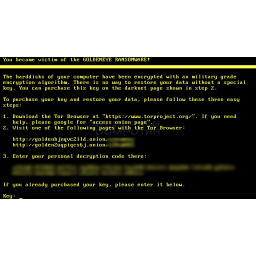

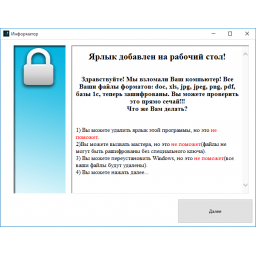

Istraživači kompanije Kaspersky Lab otkrili su zanimljiv malver koji inficira sisteme ili majnerom kriptovaluta ili ransomwareom, u zavisnosti od njihove konfiguracije da bi na kraju odlučio koji od ova dva programa može biti profitabilniji. Dok je ransomware vrsta malvera koji blokira računar i sprečava korisnika da pristupi šifrovanim podacima sve dok ne plati otkup za ključ potreban za dešifrovanje fajlova, majneri koriste CPU zaraženog sistema za kopanje digitalnog novca. I ransomware i majneri su vodeće među pretnjama i iako se značajno razlikuju imaju i neke sličnosti. Obe vrste malvera... Dalje

Istraživači kompanije Kaspersky Lab otkrili su zanimljiv malver koji inficira sisteme ili majnerom kriptovaluta ili ransomwareom, u zavisnosti od njihove konfiguracije da bi na kraju odlučio koji od ova dva programa može biti profitabilniji. Dok je ransomware vrsta malvera koji blokira računar i sprečava korisnika da pristupi šifrovanim podacima sve dok ne plati otkup za ključ potreban za dešifrovanje fajlova, majneri koriste CPU zaraženog sistema za kopanje digitalnog novca. I ransomware i majneri su vodeće među pretnjama i iako se značajno razlikuju imaju i neke sličnosti. Obe vrste malvera... Dalje

Rootkit Zacinlo, opasna pretnja korisnicima Windowsa 10

Opisi virusa, 19.06.2018.

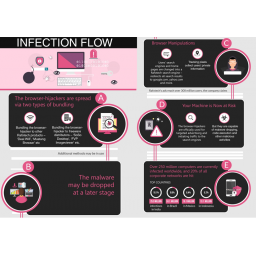

Kada je 2015. objavljen Windows 10, jedna od njegovih glavnih prednosti su bile poboljšane sigurnosne funkcije koje su otežale rutkitovima (rootkit) da steknu uporište u Microsoftovom novom operativnom sistemu. Ali, tri godine kasnije, istraživači iz rumunske kompanije BitDefender su objavili detaljnu analizu jednog adwarea nazvanog Zacinlo, koji koristi rootkit komponentu da bi ostvario trajno prisustvo i preživljavanje reinstalacija operativnog sistema. Šta više, istraživači kažu da su 90% svih skorijih žrtava adwarea Zacinlo korisnici Windowsa 10, što pokazuje da su sajber kriminalci ciljano dizajnirali svoj... Dalje

Kada je 2015. objavljen Windows 10, jedna od njegovih glavnih prednosti su bile poboljšane sigurnosne funkcije koje su otežale rutkitovima (rootkit) da steknu uporište u Microsoftovom novom operativnom sistemu. Ali, tri godine kasnije, istraživači iz rumunske kompanije BitDefender su objavili detaljnu analizu jednog adwarea nazvanog Zacinlo, koji koristi rootkit komponentu da bi ostvario trajno prisustvo i preživljavanje reinstalacija operativnog sistema. Šta više, istraživači kažu da su 90% svih skorijih žrtava adwarea Zacinlo korisnici Windowsa 10, što pokazuje da su sajber kriminalci ciljano dizajnirali svoj... Dalje

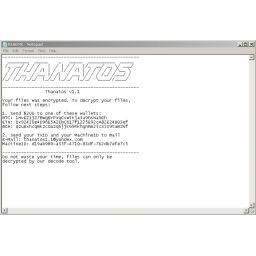

Objavljen besplatni dekripter za žrtve ransomwarea Thanatos

Opisi virusa, 27.06.2018.

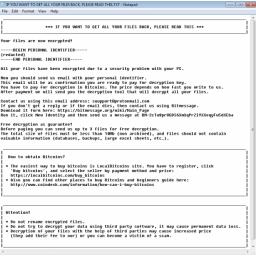

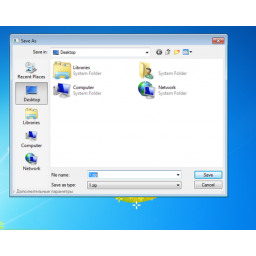

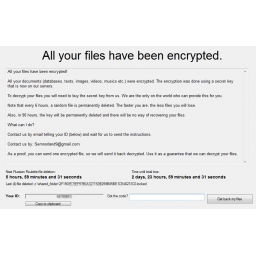

Ransomware Thanatos koji se pojavio u februaru ove godine imao je ozbiljne propuste, zbog kojih njegovi autori nisu mogli da dešifruju fajlove žrtava čak i kada bi one platile. Međutim, rešenje za žrtve su pronašli istraživači iz Cisco Talos Grupe koji su napravili dekripter koji omogućava žrtvama da besplatno vrate fajlove. Iako Thanatos nikada nije postigao veći uspeh u pogledu distribucije, bilo je žrtava ovog ransomwarea, a najčešće je distribuirana verzija 1.1. Ova verzija je koristila napredniju poruku o otkupu sa upadljivo prikazanim nazivom i verzijom ransomwarea. Nazivima šifrovih fajlova žrtava dodaje se... Dalje

Ransomware Thanatos koji se pojavio u februaru ove godine imao je ozbiljne propuste, zbog kojih njegovi autori nisu mogli da dešifruju fajlove žrtava čak i kada bi one platile. Međutim, rešenje za žrtve su pronašli istraživači iz Cisco Talos Grupe koji su napravili dekripter koji omogućava žrtvama da besplatno vrate fajlove. Iako Thanatos nikada nije postigao veći uspeh u pogledu distribucije, bilo je žrtava ovog ransomwarea, a najčešće je distribuirana verzija 1.1. Ova verzija je koristila napredniju poruku o otkupu sa upadljivo prikazanim nazivom i verzijom ransomwarea. Nazivima šifrovih fajlova žrtava dodaje se... Dalje

VPNFilter može da inficira i ASUS, D-Link, Huawei, Ubiquiti, UPVEL i ZTE uređaje

Opisi virusa, 07.06.2018.

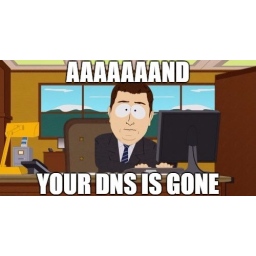

Malver VPNFilter koji je zarazio preko 500000 rutera i NAS uređaja u 54 zemlje tokom proteklih nekoliko meseci je opasniji nego što se do sada mislilo. Analiza malvera koju je objavio Cisco Talos, otkriva da malver za koji se u početku smatralo da može da zarazi Linksys, MikroTik, Netgear, TP-Link i QNAP uređaje, takođe može da zarazi i ASUS, D-Link, Huawei, Ubiquiti, UPVEL i ZTE rutere. Spisak uređaja koji su ugroženi zbog VPNFiltera je tako posle ove analize kompanije Cisco, proširen sa 16 modela uređaja na 71, a možda više. Štaviše, istraživači su otkrili nove mogućnosti VPNFiltera... Dalje

Malver VPNFilter koji je zarazio preko 500000 rutera i NAS uređaja u 54 zemlje tokom proteklih nekoliko meseci je opasniji nego što se do sada mislilo. Analiza malvera koju je objavio Cisco Talos, otkriva da malver za koji se u početku smatralo da može da zarazi Linksys, MikroTik, Netgear, TP-Link i QNAP uređaje, takođe može da zarazi i ASUS, D-Link, Huawei, Ubiquiti, UPVEL i ZTE rutere. Spisak uređaja koji su ugroženi zbog VPNFiltera je tako posle ove analize kompanije Cisco, proširen sa 16 modela uređaja na 71, a možda više. Štaviše, istraživači su otkrili nove mogućnosti VPNFiltera... Dalje

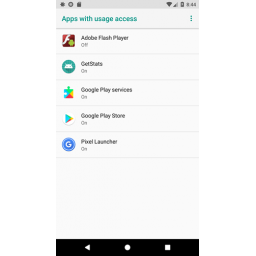

MisteryBot: bankarski trojanac, keylogger i ransomware u jednom malveru

Opisi virusa, 15.06.2018.

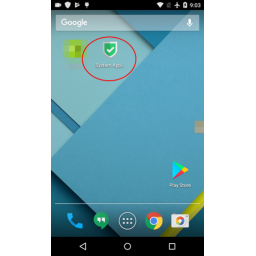

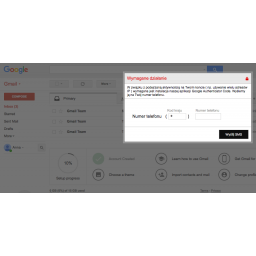

Sajber kriminalci razvijaju novi malver nazvan MisteryBot koji cilja Android uređaje i koji objedinjuje funkcije bankarskog trojanca, keyloggera i mobilnog ransomwarea. Istraživači iz firme ThreatFabric koji su otkrili ovaj malver kažu da je MisteryBot povezan sa poznatim i veoma popularnim bankarskim trojancem za Android LokiBot. "Na osnovu naše analize koda oba trojanca, verujemo da postoji stvarna veza između tvoraca LokiBota i MisteryBota", kažu istraživači koji smatraju da je kod MisteryBota zasnovan na kodu LokiBota. Štaviše, MisteryBot šalje podatke istom komandno-kontrolnom serveru (C&C)... Dalje

Sajber kriminalci razvijaju novi malver nazvan MisteryBot koji cilja Android uređaje i koji objedinjuje funkcije bankarskog trojanca, keyloggera i mobilnog ransomwarea. Istraživači iz firme ThreatFabric koji su otkrili ovaj malver kažu da je MisteryBot povezan sa poznatim i veoma popularnim bankarskim trojancem za Android LokiBot. "Na osnovu naše analize koda oba trojanca, verujemo da postoji stvarna veza između tvoraca LokiBota i MisteryBota", kažu istraživači koji smatraju da je kod MisteryBota zasnovan na kodu LokiBota. Štaviše, MisteryBot šalje podatke istom komandno-kontrolnom serveru (C&C)... Dalje

Rudarenje digitalnog novca je novi trend u svetu malvera, o čemu svedoči i nedavno otkriveni agresivni malver koga su primetili istraživači iz firme 360 Total Security. Malver nazvan WinstarNssmMiner koristi sve sistemske resurse za rudarenje Monero digitalne valute, koristeći nekoliko tehnika zaštite kako bi izbegao antivirusna rešenja i bio siguran da korisnici neće prekinuti njegove procese. Prvo i najvažnije, kada zarazi sistem, WinstarNssmMiner pokušava da izbegne otkrivanje od strane antivirusnih programa tako što ne započinje svoje zlonamerne aktivnosti kada se vrši skeniranje...

Rudarenje digitalnog novca je novi trend u svetu malvera, o čemu svedoči i nedavno otkriveni agresivni malver koga su primetili istraživači iz firme 360 Total Security. Malver nazvan WinstarNssmMiner koristi sve sistemske resurse za rudarenje Monero digitalne valute, koristeći nekoliko tehnika zaštite kako bi izbegao antivirusna rešenja i bio siguran da korisnici neće prekinuti njegove procese. Prvo i najvažnije, kada zarazi sistem, WinstarNssmMiner pokušava da izbegne otkrivanje od strane antivirusnih programa tako što ne započinje svoje zlonamerne aktivnosti kada se vrši skeniranje...  US-CERT je objavio zajedničko upozorenje DHS-a i FBI-a, upozoravajući na dva novootkrivena malvera koje koristi severnokorejska APT hakerska grupa poznata pod nazivom Hidden Cobra. Veruje se da grupu Hidden Cobra, koja je poznata i pod nazivima Lazarus Group i Guardians of Peace, podržava vlade Severne Koreje. Grupa je poznata po napadima na medije, vazduhoplovnu industriju, finansijske institucije i kritičnu infrastrukturu širom sveta. Hidden Cobra je navodno povezana i sa hakovanjem Sony Pictures 2014. godine, kao i SWIFT Banking napadom 2016. godine.

US-CERT je objavio zajedničko upozorenje DHS-a i FBI-a, upozoravajući na dva novootkrivena malvera koje koristi severnokorejska APT hakerska grupa poznata pod nazivom Hidden Cobra. Veruje se da grupu Hidden Cobra, koja je poznata i pod nazivima Lazarus Group i Guardians of Peace, podržava vlade Severne Koreje. Grupa je poznata po napadima na medije, vazduhoplovnu industriju, finansijske institucije i kritičnu infrastrukturu širom sveta. Hidden Cobra je navodno povezana i sa hakovanjem Sony Pictures 2014. godine, kao i SWIFT Banking napadom 2016. godine.  Istraživači kompanije Kaspersky Lab otkrili su novu verziju ransomwarea SynAck koja koristi tehniku dvojnika procesa (Process Doppelgänging) da bi zaobišla antivirusne programe, krijući se unutar legitimnih procesa. Ova sofisticirana tehnika je prvi put prezentovana u decembru prošle godine na konferenciji BlackHat. Od tada, nekoliko malvera je počelo da koristi ovu tehniku. Prošlog meseca, istraživači Kaspersky Laba primetili su prvi ransomware koji koristi ovu tehniku - ransomware SynAck. SynAck nije novi malver - za njega se zna od septembra prošle godine, ali je sada privukao pažnju stručnjaka za...

Istraživači kompanije Kaspersky Lab otkrili su novu verziju ransomwarea SynAck koja koristi tehniku dvojnika procesa (Process Doppelgänging) da bi zaobišla antivirusne programe, krijući se unutar legitimnih procesa. Ova sofisticirana tehnika je prvi put prezentovana u decembru prošle godine na konferenciji BlackHat. Od tada, nekoliko malvera je počelo da koristi ovu tehniku. Prošlog meseca, istraživači Kaspersky Laba primetili su prvi ransomware koji koristi ovu tehniku - ransomware SynAck. SynAck nije novi malver - za njega se zna od septembra prošle godine, ali je sada privukao pažnju stručnjaka za...  Istraživači kompanije Proofpoint otkrili su novi malver koji krade sačuvane lozinke i podatke o platnim karticama iz Chromea i Firefoxa. Pored toga, malver krade i osetljive dokumente sa inficiranog uređaja. Istraživači su malver nazivali Vega Stealer. On je varijanta malvera Augusta Stealer koji je otkriven u decembru 2016. godine a koji je krao sačuvane lozinke, dokumente i druge osetljive podatke iz Skypea, Opere, Chromea i Firefoxa. Vega Stealer se distribuira putem neželjene elektronske pošte. Naslovi emailova su različiti. Jedan takav email nosi naziv "Potreban programer za online prodavnicu".

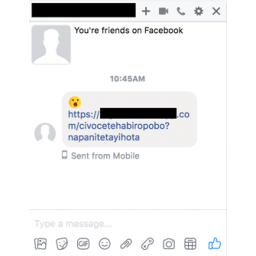

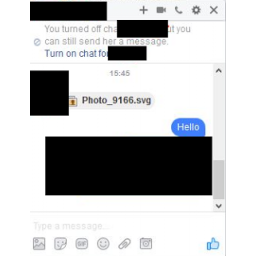

Istraživači kompanije Proofpoint otkrili su novi malver koji krade sačuvane lozinke i podatke o platnim karticama iz Chromea i Firefoxa. Pored toga, malver krade i osetljive dokumente sa inficiranog uređaja. Istraživači su malver nazivali Vega Stealer. On je varijanta malvera Augusta Stealer koji je otkriven u decembru 2016. godine a koji je krao sačuvane lozinke, dokumente i druge osetljive podatke iz Skypea, Opere, Chromea i Firefoxa. Vega Stealer se distribuira putem neželjene elektronske pošte. Naslovi emailova su različiti. Jedan takav email nosi naziv "Potreban programer za online prodavnicu".  Ako dobijete link za video, čak i ako vam se učini zanimljivim, ako vam ga je poslao prijatelj ili neko drugi preko Facebook Messengera, razmislite - možda ne treba da kliknete na njega. Istraživači kompanije Trend Micro upozorili su korisnike na maliciozni dodatak za Chrome koji se širi preko Facebook Messengera i cilja korisnike platformi za trgovinu kriptovalutom da bi im ukrao lozinke za pristup nalozima. Tehnika napada nazvanog FacexWorm koju koristi zlonamerna ekstenzija prvi put je primećena u avgustu prošle godine, ali istraživači kažu da je malver ranije ovog meseca prepakovan i opremljen...

Ako dobijete link za video, čak i ako vam se učini zanimljivim, ako vam ga je poslao prijatelj ili neko drugi preko Facebook Messengera, razmislite - možda ne treba da kliknete na njega. Istraživači kompanije Trend Micro upozorili su korisnike na maliciozni dodatak za Chrome koji se širi preko Facebook Messengera i cilja korisnike platformi za trgovinu kriptovalutom da bi im ukrao lozinke za pristup nalozima. Tehnika napada nazvanog FacexWorm koju koristi zlonamerna ekstenzija prvi put je primećena u avgustu prošle godine, ali istraživači kažu da je malver ranije ovog meseca prepakovan i opremljen...  Istraživači kompanije Kaspersky Lab otkrili su ZooPark, sofisticiranu sajber špijunažu, koja je započela pre nekoliko godina i čiji su ciljevi korisnici Android uređaja sa Bliskog Istoka, uglavnom iz Irana, Egipta, Jordana, Maroka i Libana. Oni koji stoje iza ove operacije inficiraju Android uređaje koristeći nekoliko generacija malvera, a svakoj novoj verziji malvera dodaju se nove funkcionalnosti. Gledano sa tehničke strane, malver ZooPark je značajno napredovao od prve, veoma jednostavne verzije, preko komercijalnog spywarea do veoma kompleksnog špijunskog programa kakva je četvrta verzija. Istraživači su primetili...

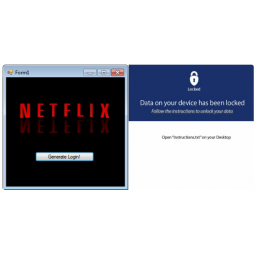

Istraživači kompanije Kaspersky Lab otkrili su ZooPark, sofisticiranu sajber špijunažu, koja je započela pre nekoliko godina i čiji su ciljevi korisnici Android uređaja sa Bliskog Istoka, uglavnom iz Irana, Egipta, Jordana, Maroka i Libana. Oni koji stoje iza ove operacije inficiraju Android uređaje koristeći nekoliko generacija malvera, a svakoj novoj verziji malvera dodaju se nove funkcionalnosti. Gledano sa tehničke strane, malver ZooPark je značajno napredovao od prve, veoma jednostavne verzije, preko komercijalnog spywarea do veoma kompleksnog špijunskog programa kakva je četvrta verzija. Istraživači su primetili...  Najnovijoj verziji bankarskog trojanca TrickBot dodata je komponenta koja zaključava ekran, što ukazuje na to da distributeri malvera uskoro mogu početi da ucenjuju žrtve da plate otkup, ukoliko se ispostavi da korisnici inficiranih uređaja nisu korisnici elektronskog bankarstva. Dobra vest je da mehanizam zaključavanja ekrana još uvek nije potpuno funkcionalan i čini se da je još uvek u fazi razvoja. Bez obzira na to, istraživači su primetili da je novi modul već na računarima žrtava, što ukazuje na to da je razvoj dovoljno odmakao da se novi modul testira "na terenu".

Najnovijoj verziji bankarskog trojanca TrickBot dodata je komponenta koja zaključava ekran, što ukazuje na to da distributeri malvera uskoro mogu početi da ucenjuju žrtve da plate otkup, ukoliko se ispostavi da korisnici inficiranih uređaja nisu korisnici elektronskog bankarstva. Dobra vest je da mehanizam zaključavanja ekrana još uvek nije potpuno funkcionalan i čini se da je još uvek u fazi razvoja. Bez obzira na to, istraživači su primetili da je novi modul već na računarima žrtava, što ukazuje na to da je razvoj dovoljno odmakao da se novi modul testira "na terenu".  Stručnjaci firme Radware primetili su novi malver koji krade informacije - lozinke iz Chromea i kolačiće sesije. Malver izgleda da posebno nastoji da dođe do informacija korisnika Facebooka. Novi trojanac nazvan Stresspaint je pronađen skriven u besplatnoj Windows aplikaciji "Relieve Stress Paint". Grupa koja stoji iza ovog malvera manipuliše žrtvama pomoću fišing emailova ili preko Facebook spama. Žrtve veruju da ih link vodi na legitimni sajt (npr. AOL) sa koga će preuzeti legitimnu aplikaciju, ali je sajt zapravo Unicode domen AOL sajta i njegova prava adresa je xn-80a2a18a.net.

Stručnjaci firme Radware primetili su novi malver koji krade informacije - lozinke iz Chromea i kolačiće sesije. Malver izgleda da posebno nastoji da dođe do informacija korisnika Facebooka. Novi trojanac nazvan Stresspaint je pronađen skriven u besplatnoj Windows aplikaciji "Relieve Stress Paint". Grupa koja stoji iza ovog malvera manipuliše žrtvama pomoću fišing emailova ili preko Facebook spama. Žrtve veruju da ih link vodi na legitimni sajt (npr. AOL) sa koga će preuzeti legitimnu aplikaciju, ali je sajt zapravo Unicode domen AOL sajta i njegova prava adresa je xn-80a2a18a.net.  Istraživači kompanije Kaspersky Lab otkrili su da grupa odgovorna za nastanak PoS (point-of-sale) malvera Prilex, sada može da pretvara podatke sa ukradenih kreditnih kartica u funkcionalne kartice. Ovaj malver, koji je u međuvremenu evoulirao i trenutno je aktivan u Latinskoj Americi, prepoznatiljiv je po svom jednostavnom, "user-friendly" modelu rada, što dodatno olakšava posao sajber kriminalaca. Upotreba „pametnih”, čipovanih kreditnih kartica zaštićenih PIN kodom postala je masovna tokom prethodne decenije, zbog čega su one i privukle pažnju sajber kriminalaca. Istraživači kompanije Kaspersky Lab...

Istraživači kompanije Kaspersky Lab otkrili su da grupa odgovorna za nastanak PoS (point-of-sale) malvera Prilex, sada može da pretvara podatke sa ukradenih kreditnih kartica u funkcionalne kartice. Ovaj malver, koji je u međuvremenu evoulirao i trenutno je aktivan u Latinskoj Americi, prepoznatiljiv je po svom jednostavnom, "user-friendly" modelu rada, što dodatno olakšava posao sajber kriminalaca. Upotreba „pametnih”, čipovanih kreditnih kartica zaštićenih PIN kodom postala je masovna tokom prethodne decenije, zbog čega su one i privukle pažnju sajber kriminalaca. Istraživači kompanije Kaspersky Lab...  Početkom meseca, rumunska policija i Europol zaplenili su komandno-kontrolne servere ransomwarea GandCrab, što im je omogućilo da dođu do ključeva za dešifrovanje fajlova žrtava ovog malvera. Međutim, kriminalci koji stoje iza ovog ransomwarea nisu sedeli skrštenih ruku i ubrzo su najavili novu verziju malvera sa sigurnijim komandno-kontrolnim serverom. Oni su održali reč i objavili verziju 2 ransomwarea. Prema istraživanju Check Pointa, grupa koja stoji iza GandCraba inficirala je više od 50000 žrtava, uglavnom u SAD, Velikoj Britaniji i Skandinaviji.

Početkom meseca, rumunska policija i Europol zaplenili su komandno-kontrolne servere ransomwarea GandCrab, što im je omogućilo da dođu do ključeva za dešifrovanje fajlova žrtava ovog malvera. Međutim, kriminalci koji stoje iza ovog ransomwarea nisu sedeli skrštenih ruku i ubrzo su najavili novu verziju malvera sa sigurnijim komandno-kontrolnim serverom. Oni su održali reč i objavili verziju 2 ransomwarea. Prema istraživanju Check Pointa, grupa koja stoji iza GandCraba inficirala je više od 50000 žrtava, uglavnom u SAD, Velikoj Britaniji i Skandinaviji.  Microsoft je objavio da je Windows Defender zaustavio masovnu kampanju distribucije malvera koji je pokušao da inficira više od 400000 korisnika majnerom kriptovalute tokom 12 sati, koliko je trajala kampanja koja se dogodila 6. marta, kada je zaustavljena. Windows Defender je na računarima detektovao poznati downloader Dofoil koji je poznat i pod nazivom Smoke Loader. Dofoil je malver koji se pojavio još 2014. godine. Tri četvrtine pokušaja infekcije otkriveno je u Rusiji (73%), u Turskoj 18% i Ukrajini 4%. Iz Microsofta kažu da je nova verzija Dofoil pokušala da iskoristi legitimni proces operativnog...

Microsoft je objavio da je Windows Defender zaustavio masovnu kampanju distribucije malvera koji je pokušao da inficira više od 400000 korisnika majnerom kriptovalute tokom 12 sati, koliko je trajala kampanja koja se dogodila 6. marta, kada je zaustavljena. Windows Defender je na računarima detektovao poznati downloader Dofoil koji je poznat i pod nazivom Smoke Loader. Dofoil je malver koji se pojavio još 2014. godine. Tri četvrtine pokušaja infekcije otkriveno je u Rusiji (73%), u Turskoj 18% i Ukrajini 4%. Iz Microsofta kažu da je nova verzija Dofoil pokušala da iskoristi legitimni proces operativnog...  Istraživači kompanije Kaspersky Lab otkrili su sofisticirani malver koja se koristio za sajber špijunažu na Bliskom istoku i Africi, u periodu od 2012. do februara 2018. godine. Malver koji je nazvan Slingshot napada i inficira žrtve preko kompromitovanih rutera, a može raditi i u kernel modu, čime se stiče kompletna kontrola nad uređajima žrtve. Prema tvrdnjama istraživača, mnoge tehnike koje su koristili oni koji stoje iza ovog malvera su jedinstvene i izuzetno efikasne kada je u pitanju tajno prikupljanje informacija, jer omogućavaju napadačima da prikriju svoj saobraćaj u označenim paketima podataka koje mogu...

Istraživači kompanije Kaspersky Lab otkrili su sofisticirani malver koja se koristio za sajber špijunažu na Bliskom istoku i Africi, u periodu od 2012. do februara 2018. godine. Malver koji je nazvan Slingshot napada i inficira žrtve preko kompromitovanih rutera, a može raditi i u kernel modu, čime se stiče kompletna kontrola nad uređajima žrtve. Prema tvrdnjama istraživača, mnoge tehnike koje su koristili oni koji stoje iza ovog malvera su jedinstvene i izuzetno efikasne kada je u pitanju tajno prikupljanje informacija, jer omogućavaju napadačima da prikriju svoj saobraćaj u označenim paketima podataka koje mogu...  Novi malver za Android može da krade lozinke za Facebook naloge, a zatim da se prijavljuje na naloge kako bi prikupio informacije o korisnicima, pa čak i da pretražuje i prikuplja rezultate koristeći funkciju pretraživanja Facebook aplikacije. Malver je nazvan Fakeapp, a otkrili su ga ranije ovog meseca istraživači Symanteca. Oni kažu da se malver trenutno širi preko malicioznih aplikacija koje su dostupne korisnicima koji govore engleski jezik u nezavisnim prodavnicama aplikacija. Iako cilja korisnike koji govore engleski, istraživači kompanije Simantec kažu da je većina žrtava ovog malvera iz azijsko-pacifičkog regiona...

Novi malver za Android može da krade lozinke za Facebook naloge, a zatim da se prijavljuje na naloge kako bi prikupio informacije o korisnicima, pa čak i da pretražuje i prikuplja rezultate koristeći funkciju pretraživanja Facebook aplikacije. Malver je nazvan Fakeapp, a otkrili su ga ranije ovog meseca istraživači Symanteca. Oni kažu da se malver trenutno širi preko malicioznih aplikacija koje su dostupne korisnicima koji govore engleski jezik u nezavisnim prodavnicama aplikacija. Iako cilja korisnike koji govore engleski, istraživači kompanije Simantec kažu da je većina žrtava ovog malvera iz azijsko-pacifičkog regiona...  Istraživači kompanije Palo Alto Networks otkrili su novi malver koji može da detektuje kada korisnik kopira adresu kriptovalute u Windows clipboard. Malver zamenjuje ovu adresu adresom svog autora. Malver je nazvan ComboJack i sličan je malverima Evrial i CryptoShuffler. Ono po čemu se ComboJack razlikuje od njih je to što podržava više kriptovaluta a ne samo Bitcoin. ComboJack može da detektuje kad god korisnik kopira aderesu za Bitocoin, Litecoin, Ethereum i Monero, ali i za platne sisteme kao što su Qiwi, Yandex Money i WebMoney. ComboJack se trenutno aktivno distribuira.

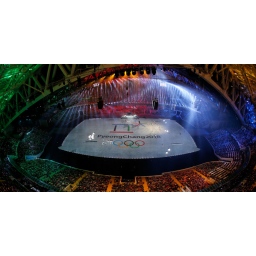

Istraživači kompanije Palo Alto Networks otkrili su novi malver koji može da detektuje kada korisnik kopira adresu kriptovalute u Windows clipboard. Malver zamenjuje ovu adresu adresom svog autora. Malver je nazvan ComboJack i sličan je malverima Evrial i CryptoShuffler. Ono po čemu se ComboJack razlikuje od njih je to što podržava više kriptovaluta a ne samo Bitcoin. ComboJack može da detektuje kad god korisnik kopira aderesu za Bitocoin, Litecoin, Ethereum i Monero, ali i za platne sisteme kao što su Qiwi, Yandex Money i WebMoney. ComboJack se trenutno aktivno distribuira.  Krivac za tehničke probleme koji su se dogodili za vreme ceremonije otvaranja Olimpijskih igara u Pjongčangu je jedan destruktivni malver zbog koga su novinari koji su izveštavali sa ceremonije otvaranja imali probleme sa internetom i televizijskim sistemima. Organizatori su u nedelju priznali da tehnički problemi nisu bili slučajnost i da se njihova mreža našla na udaru koordinisanog sajber napada. Više detalja o tome javnost je saznala od istraživača kompanije Cisco koji su objavili izveštaj o malveru koji je korišćen u ovom napadu. Prema tvrdnjama istraživačima, napadači su koristili do sada...

Krivac za tehničke probleme koji su se dogodili za vreme ceremonije otvaranja Olimpijskih igara u Pjongčangu je jedan destruktivni malver zbog koga su novinari koji su izveštavali sa ceremonije otvaranja imali probleme sa internetom i televizijskim sistemima. Organizatori su u nedelju priznali da tehnički problemi nisu bili slučajnost i da se njihova mreža našla na udaru koordinisanog sajber napada. Više detalja o tome javnost je saznala od istraživača kompanije Cisco koji su objavili izveštaj o malveru koji je korišćen u ovom napadu. Prema tvrdnjama istraživačima, napadači su koristili do sada...  Izgleda da su autori zloglasnog bankarskog trojanca Dridex i Necurs spam botneta stvorili još jedan malver, ransomware nazvan FriedEx, objavila je kompanija ESET. FriedEx je ime pod kojim ESET detektuje ransomware ranije poznat kao Byt Paymer ili BitPaymer. Ovaj ransomware je otkrio istraživač Majkl Gilespi u julu 2017. godine, da bi se već sledećeg meseca ransomware našao u vestima zato što je blokirao IT sisteme nekoliko bolnica u Škotskoj. Naziv malvera može da izazove zabunu, jer iako ESET koristi naziv FriedEx, većina korisnika koji traže pomoć na internetu...

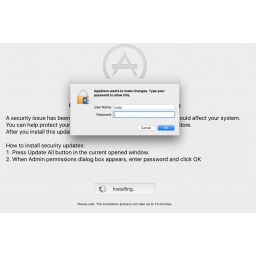

Izgleda da su autori zloglasnog bankarskog trojanca Dridex i Necurs spam botneta stvorili još jedan malver, ransomware nazvan FriedEx, objavila je kompanija ESET. FriedEx je ime pod kojim ESET detektuje ransomware ranije poznat kao Byt Paymer ili BitPaymer. Ovaj ransomware je otkrio istraživač Majkl Gilespi u julu 2017. godine, da bi se već sledećeg meseca ransomware našao u vestima zato što je blokirao IT sisteme nekoliko bolnica u Škotskoj. Naziv malvera može da izazove zabunu, jer iako ESET koristi naziv FriedEx, većina korisnika koji traže pomoć na internetu...  Nevidljivi majneri za kopanje kriptovaluta obično su problem korisnika Windowsa, ali niko nije bezbedan, ni korisnici Linuxa, ni korisnici Mac računara, iako su ovakvi malveri koji ciljaju Mac računare retkost. Prvi takav malver primećen je 2011., kada je otkriven trojanac DevilRobber koji je između ostalog, mogao da koristi Mac računare za kopanje Bitcoina. U avgustu i novembru 2017., istraživači iz firme SentinelOne okrili su i analizirali dva trojanca za kopanje Monero kriptovalute a koji su ciljali macOS: Pwnet i CpuMeaner. CreativeUpdate je najnoviji kripto-majner koji cilja korisnike Mac računara...

Nevidljivi majneri za kopanje kriptovaluta obično su problem korisnika Windowsa, ali niko nije bezbedan, ni korisnici Linuxa, ni korisnici Mac računara, iako su ovakvi malveri koji ciljaju Mac računare retkost. Prvi takav malver primećen je 2011., kada je otkriven trojanac DevilRobber koji je između ostalog, mogao da koristi Mac računare za kopanje Bitcoina. U avgustu i novembru 2017., istraživači iz firme SentinelOne okrili su i analizirali dva trojanca za kopanje Monero kriptovalute a koji su ciljali macOS: Pwnet i CpuMeaner. CreativeUpdate je najnoviji kripto-majner koji cilja korisnike Mac računara...  Novi dan, novi Android malver. Istraživači iz kompanija SfyLabs i Avast zajedno su analizirali novi malver nazvan Catelites Bot koji može da lažira ne sto ili dve stotine nego čak 2200 aplikacija banaka. Moguće je da je Catelites Bot nekako povezan sa čuvenom ruskom sajber bandom koja je uspela da inficira više od milion uređaja trojancem CronBot i da ukrade 900000 dolara. Međutim, grupa je nedavno razbijena. Malver inficira Android uređaje na različite načine - preko lažnih, malicioznih aplikacija koje se mogu preuzeti iz nezvaničnih prodavnica aplikacija ili preko fišing sajtova. Malver može inficirati uređaj...

Novi dan, novi Android malver. Istraživači iz kompanija SfyLabs i Avast zajedno su analizirali novi malver nazvan Catelites Bot koji može da lažira ne sto ili dve stotine nego čak 2200 aplikacija banaka. Moguće je da je Catelites Bot nekako povezan sa čuvenom ruskom sajber bandom koja je uspela da inficira više od milion uređaja trojancem CronBot i da ukrade 900000 dolara. Međutim, grupa je nedavno razbijena. Malver inficira Android uređaje na različite načine - preko lažnih, malicioznih aplikacija koje se mogu preuzeti iz nezvaničnih prodavnica aplikacija ili preko fišing sajtova. Malver može inficirati uređaj...  Pojavio se novi ransomware koji je nazvan Rapid Ransomware i koji ostaje aktivan i nakon što šifruje fajlove da bi šifrovao sve novokreirane fajlove. Iako ovo ponašanje nije jedinstveno za Rapid, ono nije uobičajeno i ne viđa se često. Iako nije poznato kako se Rapid širi, on je od početka januara inficirao veliki broj računara. Prvi uzorak ransomwarea podnet je ID-Ransomwareu 3. januara, a od tada je bilo preko 300 podnesaka. Ovo je verovatno samo mali deo ukupnog broja žrtava. Kada se ransomware pokrene, on će obrisati Windows shadow kopije, prekida procese baze podataka i onemogućava automatsku popravku.

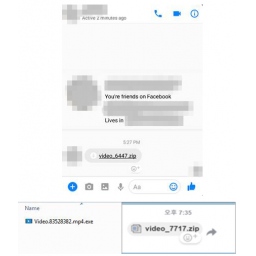

Pojavio se novi ransomware koji je nazvan Rapid Ransomware i koji ostaje aktivan i nakon što šifruje fajlove da bi šifrovao sve novokreirane fajlove. Iako ovo ponašanje nije jedinstveno za Rapid, ono nije uobičajeno i ne viđa se često. Iako nije poznato kako se Rapid širi, on je od početka januara inficirao veliki broj računara. Prvi uzorak ransomwarea podnet je ID-Ransomwareu 3. januara, a od tada je bilo preko 300 podnesaka. Ovo je verovatno samo mali deo ukupnog broja žrtava. Kada se ransomware pokrene, on će obrisati Windows shadow kopije, prekida procese baze podataka i onemogućava automatsku popravku.  Korisnici Facebooka u nekoliko zemalja ciljevi su kampanje u kojoj se distribuira novi malver nazvan Digmine koji instalira majner kriptovalute Monero, ali i malicioznu ekstenziju za browser Chrome koja pomaže da malver dođe do novih žrtava. Digmine se širi preko Facebook Messengera, zvanične Facebook platforme za razmenu poruka. Žrtve obično dobijaju fajl "video_xxxx.zip" (gdje je xxxx četvorocifreni broj) koji pokušava da prođe kao video fajl. Međutim, ovaj fajl krije EXE fajl. Neoprezni korisnici koji pokrenu fajl inficiraće računar malverom Digmine. Digmine ima malo funkcija, a najvažnija je ona koja mu..

Korisnici Facebooka u nekoliko zemalja ciljevi su kampanje u kojoj se distribuira novi malver nazvan Digmine koji instalira majner kriptovalute Monero, ali i malicioznu ekstenziju za browser Chrome koja pomaže da malver dođe do novih žrtava. Digmine se širi preko Facebook Messengera, zvanične Facebook platforme za razmenu poruka. Žrtve obično dobijaju fajl "video_xxxx.zip" (gdje je xxxx četvorocifreni broj) koji pokušava da prođe kao video fajl. Međutim, ovaj fajl krije EXE fajl. Neoprezni korisnici koji pokrenu fajl inficiraće računar malverom Digmine. Digmine ima malo funkcija, a najvažnija je ona koja mu..  Ako dobijete email sa fotografijom, naslovljen sa "Emailing: IMG_20171221_", oprezno, moguće je da je reč o emailu koji je poslat sa zadatkom da inficira računar ransomwareom GlobeImposter koji je prepoznatljiv po tome što šifrovanim fajlovima dodaje ekstenziju .doc. Maliciozni email sadrži 7zip (.7z) fajl nazvan IMG_[datum]_[broj]. Ovakav fajl sadrži .js fajl koji kada se klikne dva puta na njega dovodi do preuzimanja ransomwarea GlobeImposter i njegovog pokretanja. Kada se preuzme i pokrene GlobeImposter, on počinje da šifruje fajlove na računaru, i svakom šifrovanom fajlu dodaje .doc ekstenziju.

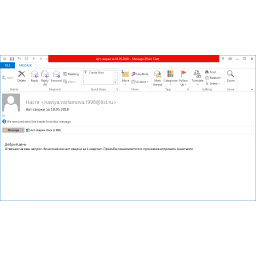

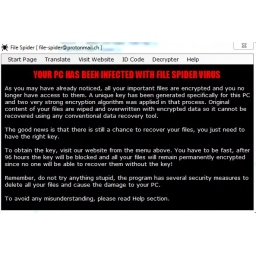

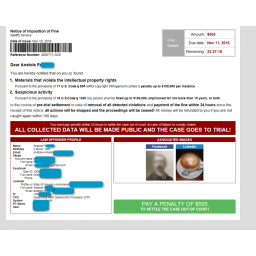

Ako dobijete email sa fotografijom, naslovljen sa "Emailing: IMG_20171221_", oprezno, moguće je da je reč o emailu koji je poslat sa zadatkom da inficira računar ransomwareom GlobeImposter koji je prepoznatljiv po tome što šifrovanim fajlovima dodaje ekstenziju .doc. Maliciozni email sadrži 7zip (.7z) fajl nazvan IMG_[datum]_[broj]. Ovakav fajl sadrži .js fajl koji kada se klikne dva puta na njega dovodi do preuzimanja ransomwarea GlobeImposter i njegovog pokretanja. Kada se preuzme i pokrene GlobeImposter, on počinje da šifruje fajlove na računaru, i svakom šifrovanom fajlu dodaje .doc ekstenziju.  Korisnici interneta u Srbiji, Bosni i Hercegovini i Hrvatskoj ciljevi su novog ransomwarea nazvanog FileSpider koji se širi preko spam emailova koji sadrže maliciozne Word dokumente koji preuzimaju i instaliraju ransomware na računarima žrtava. Spam emailovi su naslovljeni sa "Potraživanje dugovanja", a sadržaj emaila je na srpkom. Ovi emailovi sadrže Word dokumente sa malicioznim makroima koji su predstavljeni kao obaveštenje o potraživanjima dugovanja. Ako korisnik klikne na Enable Editing, ugrađeni makro koji sadrži PowerShell skriptu će preuzeti ransomware i pokrenuti ga. Makro preuzima dva...

Korisnici interneta u Srbiji, Bosni i Hercegovini i Hrvatskoj ciljevi su novog ransomwarea nazvanog FileSpider koji se širi preko spam emailova koji sadrže maliciozne Word dokumente koji preuzimaju i instaliraju ransomware na računarima žrtava. Spam emailovi su naslovljeni sa "Potraživanje dugovanja", a sadržaj emaila je na srpkom. Ovi emailovi sadrže Word dokumente sa malicioznim makroima koji su predstavljeni kao obaveštenje o potraživanjima dugovanja. Ako korisnik klikne na Enable Editing, ugrađeni makro koji sadrži PowerShell skriptu će preuzeti ransomware i pokrenuti ga. Makro preuzima dva...  Bezbednosni istraživači iz kompanije Bitdefender otkrili su novu verziju malvera Terdot čiji je kod baziran na kodu ozloglašenog bankarskog trojanca Zeus koji je procureo 2011. godine. Terdot je prvi put primećen sredinom prošle godine, da bi zatim nestao i ponovo se pojavio u oktobru iste godine od kada ga stručnjaci Bitdefendera pažljivo prate. Terdot je redizajniran i sada može da koristi open-source alate za lažiranje SSL sertifikata. Malver je sada osposobljen za krađu lozinki pa čak i praćenje naloga na društvenim mrežama.

Bezbednosni istraživači iz kompanije Bitdefender otkrili su novu verziju malvera Terdot čiji je kod baziran na kodu ozloglašenog bankarskog trojanca Zeus koji je procureo 2011. godine. Terdot je prvi put primećen sredinom prošle godine, da bi zatim nestao i ponovo se pojavio u oktobru iste godine od kada ga stručnjaci Bitdefendera pažljivo prate. Terdot je redizajniran i sada može da koristi open-source alate za lažiranje SSL sertifikata. Malver je sada osposobljen za krađu lozinki pa čak i praćenje naloga na društvenim mrežama.  U toku je velika spam email kampanja za koju je angažovana najveća spam bot mreža u svetu, bot mreža Necurs, koja na email adrese korisnika širom sveta za sat vremena pošalje oko 2 miliona emailova i koja sada preko spam emailova širi novi ransomware. Necurs koji je prethodno distribuirao bankarskog trojanca Dridex, bankarskog trojanca Trickbot, ransomware Locky i ransomware Jaff, sada širi novu verziju ransomwarea Scarab. Necurs je naistaknutiji pošiljalac spam emailova sa pet do šest miliona inficiranih računara mesečno, i odgovoran je za najveće kampanje distribucije pojedinačnih malvera.

U toku je velika spam email kampanja za koju je angažovana najveća spam bot mreža u svetu, bot mreža Necurs, koja na email adrese korisnika širom sveta za sat vremena pošalje oko 2 miliona emailova i koja sada preko spam emailova širi novi ransomware. Necurs koji je prethodno distribuirao bankarskog trojanca Dridex, bankarskog trojanca Trickbot, ransomware Locky i ransomware Jaff, sada širi novu verziju ransomwarea Scarab. Necurs je naistaknutiji pošiljalac spam emailova sa pet do šest miliona inficiranih računara mesečno, i odgovoran je za najveće kampanje distribucije pojedinačnih malvera.  Stručnjaci Kaspersky Laba otkrili su novog trojanca koji služi kao pomoć u sajber pljačkama banaka u Rusiji, Jermeniji i Maleziji. Trojanac je nazvan Silence. Silence je prvi put primećen u septembru ove godine. Većina napada u kojima se koristio bili su napadi na ruske banke. Iako nema dokaza da je Silence povezan sa zloglasnom Carbanak kriminalnom grupom, koja se specijalizovala za pljačkanje banaka, način rada napadača podseća na njihov način rada i tehnike koje koristi ova grupa. Možda bi Silence mogao ipak biti njihov trojanac ili pak delo kriminalaca koji kopiraju Carbanak grupu, prilagođavajući malver...

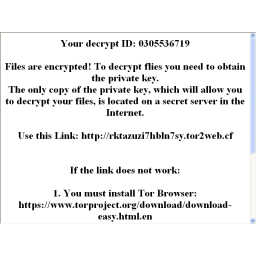

Stručnjaci Kaspersky Laba otkrili su novog trojanca koji služi kao pomoć u sajber pljačkama banaka u Rusiji, Jermeniji i Maleziji. Trojanac je nazvan Silence. Silence je prvi put primećen u septembru ove godine. Većina napada u kojima se koristio bili su napadi na ruske banke. Iako nema dokaza da je Silence povezan sa zloglasnom Carbanak kriminalnom grupom, koja se specijalizovala za pljačkanje banaka, način rada napadača podseća na njihov način rada i tehnike koje koristi ova grupa. Možda bi Silence mogao ipak biti njihov trojanac ili pak delo kriminalaca koji kopiraju Carbanak grupu, prilagođavajući malver... .jpg) Istraživač iz firme ProofPoint Metju Mesa otkrio je prošle nedelje novi ransomware nazvan GIBON koji se trenutno širi preko spam emailova sa malicioznim dokumentom koji sadrži makroe koji preuzimaju i instaliraju ransomware na računar. Sada je otkriveno da se GIBON prodaje na forumima sajber podzemlja još od maja 2017. Ransomware prodaje neko ko se potpisuje kao AUS_8 i koji za GIBON traži 500 dolara. Oglas za malver je napisan na ruskom. AUS_8 tvrdi da je nemoguće dešifrovati fajlove. Međutim, to nije istina. Postoji dekriptor koga žrtve mogu preuzeti i pomoću koga mogu dešifrovati svoje fajlove.

Istraživač iz firme ProofPoint Metju Mesa otkrio je prošle nedelje novi ransomware nazvan GIBON koji se trenutno širi preko spam emailova sa malicioznim dokumentom koji sadrži makroe koji preuzimaju i instaliraju ransomware na računar. Sada je otkriveno da se GIBON prodaje na forumima sajber podzemlja još od maja 2017. Ransomware prodaje neko ko se potpisuje kao AUS_8 i koji za GIBON traži 500 dolara. Oglas za malver je napisan na ruskom. AUS_8 tvrdi da je nemoguće dešifrovati fajlove. Međutim, to nije istina. Postoji dekriptor koga žrtve mogu preuzeti i pomoću koga mogu dešifrovati svoje fajlove.  Novi ransomware nazvan Bad Rabbit se kao požar širi evropskim zemljama, u kojima napada računare kako u državnim institucijama, tako i u privatnim firmama. Malver je do sada primećen u Rusiji, Ukrajini, Bugarskoj, Turskoj i Nemačkoj. Potvrđeno je da je Bad Rabbit napao Međunarodni aerodrom u Odesi, u Ukrajini, platni sistem metroa u Kijevu, ukrajinsko Ministarstvo infrastrukture i ruske novinske agencije, među kojima su Interfax i Fontanka. Ukrajinski CERT upozorio je ukrajinske firme na napade novog ransomwarea koji po brzini kojom se širi podseća na WannaCry i NotPetya ransomwaree koji su...

Novi ransomware nazvan Bad Rabbit se kao požar širi evropskim zemljama, u kojima napada računare kako u državnim institucijama, tako i u privatnim firmama. Malver je do sada primećen u Rusiji, Ukrajini, Bugarskoj, Turskoj i Nemačkoj. Potvrđeno je da je Bad Rabbit napao Međunarodni aerodrom u Odesi, u Ukrajini, platni sistem metroa u Kijevu, ukrajinsko Ministarstvo infrastrukture i ruske novinske agencije, među kojima su Interfax i Fontanka. Ukrajinski CERT upozorio je ukrajinske firme na napade novog ransomwarea koji po brzini kojom se širi podseća na WannaCry i NotPetya ransomwaree koji su...  Neke žrtve ransomwarea Bad Rabbit mogle bi spasiti svoje zarobljene fajlove zbog grešaka koje su napravili autori malvera. Greške su otkrili istraživači iz Kaspersky Laba koji kažu da u načinu rada Bad Rabbita postoje greške koje za žrtve mogu biti spasonosne. Najveća greška je to što Bad Rabbit ne briše Shadow Volume kopije. To je tehnologija koju koristi Windows koji pravi snimke fajlova dok su oni u upotrebi. Bad Rabbit pravi kopiju fajla, šifruje kopiju i briše originalni fajl. To znači da su svi šifrovani fajlovi bili "u upotrebi" i da su napravljena Shadow Volume kopije. Ove nevidljive kopije se čuvaju na disku...

Neke žrtve ransomwarea Bad Rabbit mogle bi spasiti svoje zarobljene fajlove zbog grešaka koje su napravili autori malvera. Greške su otkrili istraživači iz Kaspersky Laba koji kažu da u načinu rada Bad Rabbita postoje greške koje za žrtve mogu biti spasonosne. Najveća greška je to što Bad Rabbit ne briše Shadow Volume kopije. To je tehnologija koju koristi Windows koji pravi snimke fajlova dok su oni u upotrebi. Bad Rabbit pravi kopiju fajla, šifruje kopiju i briše originalni fajl. To znači da su svi šifrovani fajlovi bili "u upotrebi" i da su napravljena Shadow Volume kopije. Ove nevidljive kopije se čuvaju na disku... .png) Stručnjaci iz SfyLabsa otkrili su novog Android bankarskog trojanca nazvanog LokiBt koji se pretvara u ransomware i zaključava telefone korisnika kada pokušaju da mu ukinu adminstratorska prava. LokiBot je više bankarski trojanac nego ransomware, kažu istraživači koji su ga otkrili, i prvenstveno se koristi u tu svrhu. Kao i drugi bankarski trojanci za Android, i LokiBot prikazuje lažne ekrane za prijavljivanje preko popularnih aplikacija. Osim aplikacija banaka, LokiBot prekriva i aplikacije koje nemaju veze sa bankama, kao što su Skype, Outlook i WhatsApp. Kao i neki drugi malveri, kao što su Svpeng, CryEye...

Stručnjaci iz SfyLabsa otkrili su novog Android bankarskog trojanca nazvanog LokiBt koji se pretvara u ransomware i zaključava telefone korisnika kada pokušaju da mu ukinu adminstratorska prava. LokiBot je više bankarski trojanac nego ransomware, kažu istraživači koji su ga otkrili, i prvenstveno se koristi u tu svrhu. Kao i drugi bankarski trojanci za Android, i LokiBot prikazuje lažne ekrane za prijavljivanje preko popularnih aplikacija. Osim aplikacija banaka, LokiBot prekriva i aplikacije koje nemaju veze sa bankama, kao što su Skype, Outlook i WhatsApp. Kao i neki drugi malveri, kao što su Svpeng, CryEye... .png) Nešto se promenilo u pristupu sajber kriminalaca kada su u pitanju ciljani sajber napadi - umesto da investiraju u 0-day exploite i razvijaju sopstvene kompleksne malvere, neke grupe sada koriste već gotove malvere kao što to čine "script kiddies". To je možda mudar pristup za hakere koje finansiraju države jer stvaraju zabunu kod istraživača koji u tom slučaju možda neće dovesti napade u vezu sa njima. Istraživači iz nekoliko kompanija, među kojima su i Arbor Networks i FireEye, otkrili su niz kampanja koje ciljaju kompanije koje posluju u različitim oblastima industrije, i u različitim zemljama, među...

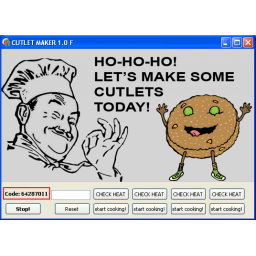

Nešto se promenilo u pristupu sajber kriminalaca kada su u pitanju ciljani sajber napadi - umesto da investiraju u 0-day exploite i razvijaju sopstvene kompleksne malvere, neke grupe sada koriste već gotove malvere kao što to čine "script kiddies". To je možda mudar pristup za hakere koje finansiraju države jer stvaraju zabunu kod istraživača koji u tom slučaju možda neće dovesti napade u vezu sa njima. Istraživači iz nekoliko kompanija, među kojima su i Arbor Networks i FireEye, otkrili su niz kampanja koje ciljaju kompanije koje posluju u različitim oblastima industrije, i u različitim zemljama, među...  Hakovanje bankomata nikad nije bilo lakše. Da bi hakovali bankomate sajber kriminalci obično iskorišćavaju propuste u hardveru i softveru tako da ih "primoraju" da izbace novac. Stvari međutim postaju jednostavnije: sada svako može da hakuje bankomat za šta je potreban malver koji se može kupiti na internetu. ATM malver koji je nazvan CutletMaker se pojavio u maju, u oglasu objavljenom na jednom hakerskom forumu. Za malver je tada bilo potrebno izdvojiti oko 5000 dolara vredne Bitcoine, kažu istraživači iz Kaspersky Laba koji su prvi primetili pomenuti post na forumu u kome se reklamira ovaj malver.

Hakovanje bankomata nikad nije bilo lakše. Da bi hakovali bankomate sajber kriminalci obično iskorišćavaju propuste u hardveru i softveru tako da ih "primoraju" da izbace novac. Stvari međutim postaju jednostavnije: sada svako može da hakuje bankomat za šta je potreban malver koji se može kupiti na internetu. ATM malver koji je nazvan CutletMaker se pojavio u maju, u oglasu objavljenom na jednom hakerskom forumu. Za malver je tada bilo potrebno izdvojiti oko 5000 dolara vredne Bitcoine, kažu istraživači iz Kaspersky Laba koji su prvi primetili pomenuti post na forumu u kome se reklamira ovaj malver.  Kompanija McAfee upozorila je na iznenadan porast detekcija malvera Faceliker koji može da preuzme kontrolu nad browserom i manipuliše Facebook "lajkovima". Faceliker nije novi malver, primećen je još pre par godina. Reč je o malveru koji preuzima kontrolu nad browserima korisnika i koristi JavaScript kod za click-jacking napade, obezbeđujući tako "lajkove" sadržaju koji dobija sa komandno-kontrolnog (C&C) servera. Malver se obično nalazi sakriven u dodacima za browsere, posebno u ekstenzijama za Chrome. Korisnici se namamljuju na stranice na kojima se reklamiraju ovakve ekstenzije, i to ili pomoću...

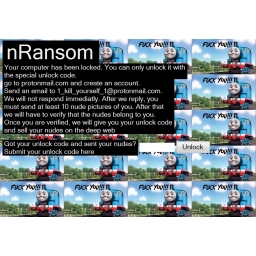

Kompanija McAfee upozorila je na iznenadan porast detekcija malvera Faceliker koji može da preuzme kontrolu nad browserom i manipuliše Facebook "lajkovima". Faceliker nije novi malver, primećen je još pre par godina. Reč je o malveru koji preuzima kontrolu nad browserima korisnika i koristi JavaScript kod za click-jacking napade, obezbeđujući tako "lajkove" sadržaju koji dobija sa komandno-kontrolnog (C&C) servera. Malver se obično nalazi sakriven u dodacima za browsere, posebno u ekstenzijama za Chrome. Korisnici se namamljuju na stranice na kojima se reklamiraju ovakve ekstenzije, i to ili pomoću...  nRansomware je novi malver koga je otkrio istraživač iz MalwareHunterTeama, koji je objavio snimak ekrana sa zahtevom ransomwarea koji od žrtava ne traži bitcoine, kako to obično čine malveri ove vrste, nego njihove privatne fotografije. Pored ovog zahteva, malver prikazuje i kratku poruku u kojoj se objašnjava kako žrtva može da pošalje svoje slike onima koji stoje iza ovog ransomwarea. "Vaš računar je zaključan. Možete ga otključati samo posebnim kodom za otključavanje", kaže se u poruci. Žrtva se upućuje da registruje email adresu na ProtonMailu, kriptovanom email servisu, i da pošalje...

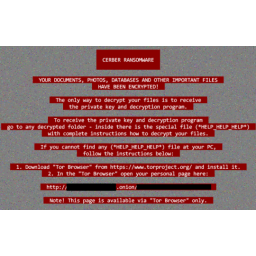

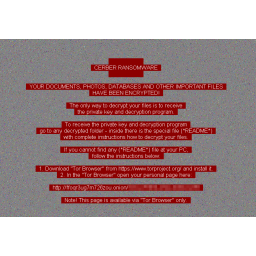

nRansomware je novi malver koga je otkrio istraživač iz MalwareHunterTeama, koji je objavio snimak ekrana sa zahtevom ransomwarea koji od žrtava ne traži bitcoine, kako to obično čine malveri ove vrste, nego njihove privatne fotografije. Pored ovog zahteva, malver prikazuje i kratku poruku u kojoj se objašnjava kako žrtva može da pošalje svoje slike onima koji stoje iza ovog ransomwarea. "Vaš računar je zaključan. Možete ga otključati samo posebnim kodom za otključavanje", kaže se u poruci. Žrtva se upućuje da registruje email adresu na ProtonMailu, kriptovanom email servisu, i da pošalje...  Ransomware Cerber je ažuriran tako da nova verzija malvera prikuplja i krade podatke sa inficiranih računara, slično kao što rade takozvani infostealeri, malveri čija je glavna misija krađa podataka sa računara. Nova verzija ransomwarea Cerber, koju su otkrili istraživači iz kompanije Trend Micro, prikuplja lozinke iz browsera i krade fajlove koji su u vezi Bitcoin novčanika. Novi Cerber može da prikuplja lozinke sačuvane u browserima kao što su Internet Explorer, Google Chrome i Mozilla Firefox. Pored lozinki, Cerber traži i fajlove koji su povezani sa tri aplikacije Bitcoin novčanika. Malver traži i krade fajlove sa nazivima...

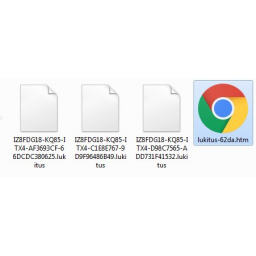

Ransomware Cerber je ažuriran tako da nova verzija malvera prikuplja i krade podatke sa inficiranih računara, slično kao što rade takozvani infostealeri, malveri čija je glavna misija krađa podataka sa računara. Nova verzija ransomwarea Cerber, koju su otkrili istraživači iz kompanije Trend Micro, prikuplja lozinke iz browsera i krade fajlove koji su u vezi Bitcoin novčanika. Novi Cerber može da prikuplja lozinke sačuvane u browserima kao što su Internet Explorer, Google Chrome i Mozilla Firefox. Pored lozinki, Cerber traži i fajlove koji su povezani sa tri aplikacije Bitcoin novčanika. Malver traži i krade fajlove sa nazivima...  Nova verzija poznatog ransomwarea Locky koristi ekstenziju .lukitus za fajlove koje šifruje. Dakle, ako imate šifrovane fajlove sa ovom ekstenzijom, krivac je Locky a ne ransomware Lukitus. Ova verzija se trenutno širi preko spam emailova sa naslovom < No Subject > ili Emailing - CSI-034183_MB_S_7727518b6bab2, koji sadrže zip ili rar fajl sa JS fajlovima. Kada se ovi JS fajlovi pokrenu, oni preuzimaju izvršni fajl Lockyja sa njegovog sajta. Kada se taj fajl pokrene, Locky skenira računar i traži fajlove koje šifruje i čiji naziv menja a zatim mu dodaje ekstenziju .lukitus. Tako će fajl 1.png...

Nova verzija poznatog ransomwarea Locky koristi ekstenziju .lukitus za fajlove koje šifruje. Dakle, ako imate šifrovane fajlove sa ovom ekstenzijom, krivac je Locky a ne ransomware Lukitus. Ova verzija se trenutno širi preko spam emailova sa naslovom < No Subject > ili Emailing - CSI-034183_MB_S_7727518b6bab2, koji sadrže zip ili rar fajl sa JS fajlovima. Kada se ovi JS fajlovi pokrenu, oni preuzimaju izvršni fajl Lockyja sa njegovog sajta. Kada se taj fajl pokrene, Locky skenira računar i traži fajlove koje šifruje i čiji naziv menja a zatim mu dodaje ekstenziju .lukitus. Tako će fajl 1.png...  Dve malvera, NemucodAES i Kovter, zapakovana zajedno u .zip fajl, isporučuju se putem spam emailova. Zajedno, ova dva malvera mogu napraviti poprilične probleme žrtvama. Bred Dankan, upravnik Internet Storm Center SANS Instituta, kaže da je poslednjih nedelja primetan porast malicioznih spam emailova koji sadrže .zip atačmente saa JavaScript fajlovima koji preuzimaju i instaliraju ransomware NemucodAES i malver Kovter, koji je poznat po prevarama sa klikovima. Za NemucodAES postoji dekriptor skoro od otkrića ovog malvera. Kovter je, sa druge strane, poznat kao malver koga je teško detektovati...

Dve malvera, NemucodAES i Kovter, zapakovana zajedno u .zip fajl, isporučuju se putem spam emailova. Zajedno, ova dva malvera mogu napraviti poprilične probleme žrtvama. Bred Dankan, upravnik Internet Storm Center SANS Instituta, kaže da je poslednjih nedelja primetan porast malicioznih spam emailova koji sadrže .zip atačmente saa JavaScript fajlovima koji preuzimaju i instaliraju ransomware NemucodAES i malver Kovter, koji je poznat po prevarama sa klikovima. Za NemucodAES postoji dekriptor skoro od otkrića ovog malvera. Kovter je, sa druge strane, poznat kao malver koga je teško detektovati...  Bankarskim trojancima Emotet i Trickbot dodata je podrška za komponentu koja im obezbeđuje "samoširenje", čime se uvećavaju njihove šanse da zaraze druge računare u istoj mreži. To je novina za bankarske trojance jer su oni ranije uglavnom nastojali da budu neprimećeni i da krišom prikupe lozinke a da žrtva na to ne bude upozorena. Bankarski trojanci ranije nisu imali ovakve module za samoširenje, ali posle uspeha ransomwarea WannaCry, a kasnije i NotPetya, sve je više malvera koji imaju komponentu koja im omogućava da se sami šire. Prvi je ovakav modul dobio trojanac Emotet. Ovaj trojanac ostavlja...

Bankarskim trojancima Emotet i Trickbot dodata je podrška za komponentu koja im obezbeđuje "samoširenje", čime se uvećavaju njihove šanse da zaraze druge računare u istoj mreži. To je novina za bankarske trojance jer su oni ranije uglavnom nastojali da budu neprimećeni i da krišom prikupe lozinke a da žrtva na to ne bude upozorena. Bankarski trojanci ranije nisu imali ovakve module za samoširenje, ali posle uspeha ransomwarea WannaCry, a kasnije i NotPetya, sve je više malvera koji imaju komponentu koja im omogućava da se sami šire. Prvi je ovakav modul dobio trojanac Emotet. Ovaj trojanac ostavlja...  Zlatno doba trojanaca i virusa je davno prošlo vreme. Zlonamerni programi koje su pravili istraživači entuzijasti i oni za koje je to bila zabava su prošlost. Oni su zamenjeni programima koji se prave sa jednim jedinim ciljem - da zarade novac. Ako ostavimo po strani ciljane napade koji su delo profesionalaca i koji imaju vrlo specifične ciljeve, najčešće vrste malvera o kojima danas slušamo jesu kripto-malveri i DDoS bot mreže sastavljene od IoT uređaja. Obe vrste pretnji su veoma profitabilne za sajber kriminalce i relativno se lako primenjuju. Ali one nisu jedine pretnje koje mogu da donesu zaradu sajber kriminalcima.

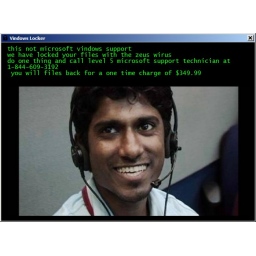

Zlatno doba trojanaca i virusa je davno prošlo vreme. Zlonamerni programi koje su pravili istraživači entuzijasti i oni za koje je to bila zabava su prošlost. Oni su zamenjeni programima koji se prave sa jednim jedinim ciljem - da zarade novac. Ako ostavimo po strani ciljane napade koji su delo profesionalaca i koji imaju vrlo specifične ciljeve, najčešće vrste malvera o kojima danas slušamo jesu kripto-malveri i DDoS bot mreže sastavljene od IoT uređaja. Obe vrste pretnji su veoma profitabilne za sajber kriminalce i relativno se lako primenjuju. Ali one nisu jedine pretnje koje mogu da donesu zaradu sajber kriminalcima.  Stručnjaci kompanije Proofpoint otkrili su novi malver koji se može kupiti za svega 7 dolara a koji ima potencijal da ga antivirusi ne primete. Malver Ovidiy Stealer se prodaje po ceni od 450 do 750 rubalja (od 7 do 13 dolara). Ono što se dobija za taj novac je arhiva koja sadrži izvršni fajl za koji stručnjaci Proofpointa koji su analizirali malver kažu da je šifrovan da bi se sprečila analiza i detekcija. Ipak, infekciju su detektovali neki antivirusi koji su ga označili sa generičkim opisom koji malo govori o tome kakva je namena malvera. Ovidiy Stealer se uglavnom širi pomoću emailova, u kojima se nalazi kao izvršni fajl...

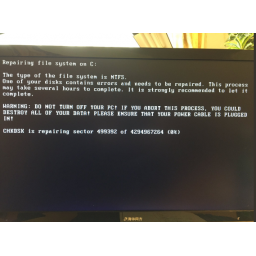

Stručnjaci kompanije Proofpoint otkrili su novi malver koji se može kupiti za svega 7 dolara a koji ima potencijal da ga antivirusi ne primete. Malver Ovidiy Stealer se prodaje po ceni od 450 do 750 rubalja (od 7 do 13 dolara). Ono što se dobija za taj novac je arhiva koja sadrži izvršni fajl za koji stručnjaci Proofpointa koji su analizirali malver kažu da je šifrovan da bi se sprečila analiza i detekcija. Ipak, infekciju su detektovali neki antivirusi koji su ga označili sa generičkim opisom koji malo govori o tome kakva je namena malvera. Ovidiy Stealer se uglavnom širi pomoću emailova, u kojima se nalazi kao izvršni fajl...  Krivac za napad koji je u utorak paralisao sisteme velikih kompanija i državnih institucija pre svega u Evropi, ali i u ostatku sveta, možda nije ransomware Petya, kako se u početku mislilo, niti verzija malvera PetrWrap. Malver definitivno liči na Petya ransomware. On koristi nešto od koda Petya ransomwarea, ali ima sebi svojstvene karakteristiike zbog čega je nazvan NotPetya (Petna, SortaPetya). Prema rečima istraživača iz kompanije Kaspersky Lab, malver čeka 10 do 60 minuta posle infekcije da bi tek onda restartovao sistem, a kada to uradi, počinje enkripciju MFT tabele...

Krivac za napad koji je u utorak paralisao sisteme velikih kompanija i državnih institucija pre svega u Evropi, ali i u ostatku sveta, možda nije ransomware Petya, kako se u početku mislilo, niti verzija malvera PetrWrap. Malver definitivno liči na Petya ransomware. On koristi nešto od koda Petya ransomwarea, ali ima sebi svojstvene karakteristiike zbog čega je nazvan NotPetya (Petna, SortaPetya). Prema rečima istraživača iz kompanije Kaspersky Lab, malver čeka 10 do 60 minuta posle infekcije da bi tek onda restartovao sistem, a kada to uradi, počinje enkripciju MFT tabele...  Stručnjaci iz kompanije Trend Micro upozorili su na emailove koji isporučuju bankarske trojance i za Mac OS i za Windows. Oni veruju da iza ovih emailova stoje oni koji stoje i iza operacije Emmental, koja najmanje četiri godine ugrožava korisnike banaka pre svega u Švajcarskoj, a povremeno i u nekoliko drugih "bogatih" zemalja kao što su Švedska, Velika Britanija i Japan. Novi malver je nazvan Dok. Dok pokušava da inficira Apple uređaje preko fišing emailova koji su osmišljeni tako da izgledaju kao poruka izvesnog policijskog inspektora iz Ciriha koji neuspešno pokušava da kontaktira primaoca.

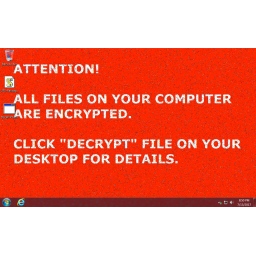

Stručnjaci iz kompanije Trend Micro upozorili su na emailove koji isporučuju bankarske trojance i za Mac OS i za Windows. Oni veruju da iza ovih emailova stoje oni koji stoje i iza operacije Emmental, koja najmanje četiri godine ugrožava korisnike banaka pre svega u Švajcarskoj, a povremeno i u nekoliko drugih "bogatih" zemalja kao što su Švedska, Velika Britanija i Japan. Novi malver je nazvan Dok. Dok pokušava da inficira Apple uređaje preko fišing emailova koji su osmišljeni tako da izgledaju kao poruka izvesnog policijskog inspektora iz Ciriha koji neuspešno pokušava da kontaktira primaoca.  Windows računari u Evropi su ovog trenutka napadnuti ransomwareom koji je izgleda sličan ransomwareu WannaCry. Stotine kompanija i organizacija su pogođene ovim novim talasom napada. Iako se o tome spekulisalo, izgleda da nije u pitanju nova verzija ransomwarea WannaCry, već da je reč o novoj verziji ransomwarea Petya. Windows računari u Evropi najteže su pogođeni ovim novim talasom napada, a to posebno važi za Ukrajinu u kojoj su državne institucije, centralna banka, kompanija Ukrenego koja snabdeva Ukrajinu električnom energijom, državna kompanija koja proizvodi avione, državni telekom...

Windows računari u Evropi su ovog trenutka napadnuti ransomwareom koji je izgleda sličan ransomwareu WannaCry. Stotine kompanija i organizacija su pogođene ovim novim talasom napada. Iako se o tome spekulisalo, izgleda da nije u pitanju nova verzija ransomwarea WannaCry, već da je reč o novoj verziji ransomwarea Petya. Windows računari u Evropi najteže su pogođeni ovim novim talasom napada, a to posebno važi za Ukrajinu u kojoj su državne institucije, centralna banka, kompanija Ukrenego koja snabdeva Ukrajinu električnom energijom, državna kompanija koja proizvodi avione, državni telekom...  Ransomware Locky se vratio i sada se širi preko spam emailova koje u velikom broju šalje bot mreža Necurs, ali kampanja po svemu sudeći neće biti mnogo uspešna jer ransomware ne može da šifruje fajlove na novijim verzijama Windowsa, već samo na računarima sa Windows XP i Vista. Iako je povratak Lockyja iznenađenje, sa druge strane, to je veoma logično. Ima indicija da ista grupa koja stoji iza bot mreže Necurs stoji i iza ransomwarea Locky, ali i novijeg ransomwarea Jaff, koga mnogi smatraju Lockyjevim naslednikom. Kako je Necurs polako prelazio na Jaff ransomware, grupa koja stoji iza ova...

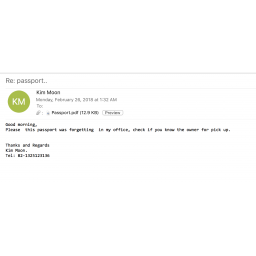

Ransomware Locky se vratio i sada se širi preko spam emailova koje u velikom broju šalje bot mreža Necurs, ali kampanja po svemu sudeći neće biti mnogo uspešna jer ransomware ne može da šifruje fajlove na novijim verzijama Windowsa, već samo na računarima sa Windows XP i Vista. Iako je povratak Lockyja iznenađenje, sa druge strane, to je veoma logično. Ima indicija da ista grupa koja stoji iza bot mreže Necurs stoji i iza ransomwarea Locky, ali i novijeg ransomwarea Jaff, koga mnogi smatraju Lockyjevim naslednikom. Kako je Necurs polako prelazio na Jaff ransomware, grupa koja stoji iza ova...  Bezbednosni istraživač Derek Najt upozorio je prošle nedelje na novu spam email kampanju koja je u funkciji širenja nove verzije ransomwarea Jaff. Spam emailovi su predstavljeni kao emailovi sa lokalne mašine za kopiranje. Ovi emailovi, u kojima se krije malver, naslovljeni su sa Message from KM_224e, a ZIP fajl u prilogu nosi naziv SKM_C224e54955163156.zip ili sličan tome. U ZIP fajlu se nalazi izvršni fajl. Kada se pokrene, izvršni fajl šifruje fajlove na inficiranom računaru i dodaje im ekstenziju .sVn. To znači da će fajl nazvan "test.jpg" posle enkripcije nositi naziv "test.jpg.sVn".

Bezbednosni istraživač Derek Najt upozorio je prošle nedelje na novu spam email kampanju koja je u funkciji širenja nove verzije ransomwarea Jaff. Spam emailovi su predstavljeni kao emailovi sa lokalne mašine za kopiranje. Ovi emailovi, u kojima se krije malver, naslovljeni su sa Message from KM_224e, a ZIP fajl u prilogu nosi naziv SKM_C224e54955163156.zip ili sličan tome. U ZIP fajlu se nalazi izvršni fajl. Kada se pokrene, izvršni fajl šifruje fajlove na inficiranom računaru i dodaje im ekstenziju .sVn. To znači da će fajl nazvan "test.jpg" posle enkripcije nositi naziv "test.jpg.sVn".  Dva malvera za Mac, MacRansom i MacSpy, koji su delo jednog čoveka, prodaju se odvojeno na dva Malware-as-a-Service (MaaS) portala Dark Weba. Oba portala pokrenuta su 25. maja. Prvi je nazvan MacSpy i na njemu se rentira istoimeni spyware za Mac, a drugi portal je MacRansom, i na njemu se nudi klasičan Ransomware-as-a-Service. Web sajtovi ne samo da su delo iste osobe, već su skoro identični. Oba sajta su zatvorenog tipa - potencijalni kupci moraju da kontaktiraju autora malvera preko Protonmail adrese, kako bi se dogovorili o uslovima, objasnili kakve su njihove potrebe i ako se dogovore...

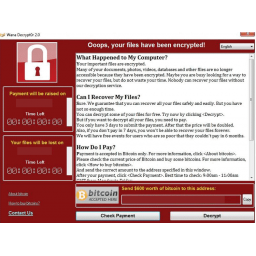

Dva malvera za Mac, MacRansom i MacSpy, koji su delo jednog čoveka, prodaju se odvojeno na dva Malware-as-a-Service (MaaS) portala Dark Weba. Oba portala pokrenuta su 25. maja. Prvi je nazvan MacSpy i na njemu se rentira istoimeni spyware za Mac, a drugi portal je MacRansom, i na njemu se nudi klasičan Ransomware-as-a-Service. Web sajtovi ne samo da su delo iste osobe, već su skoro identični. Oba sajta su zatvorenog tipa - potencijalni kupci moraju da kontaktiraju autora malvera preko Protonmail adrese, kako bi se dogovorili o uslovima, objasnili kakve su njihove potrebe i ako se dogovore...  U nedelju je otkrivena druga verzija ransomwarea WannaCry sa drugačijim domenom za isključivanje ransomwarea, koji je brzo registrovan čime je izbegnuta veća šteta. Prva verzija ransomwarea WannaCry, koji je poznat i po nazivima WannaCrypt, WCry, Wanna Decrypt0r i WannaCrypt0r, pojavila se u petak poslepodne i pomoću modifikovanog exploita ETERNALBLUE koji je ukraden od NSA, raširila se kao požar inficirajući ranjive računare širom sveta. Za samo par sati inficirane su desetine hiljada računara. WannaCry ima dve komponente - jedna je sam ransomware, a druga SMB crv koji širi ransomware...

U nedelju je otkrivena druga verzija ransomwarea WannaCry sa drugačijim domenom za isključivanje ransomwarea, koji je brzo registrovan čime je izbegnuta veća šteta. Prva verzija ransomwarea WannaCry, koji je poznat i po nazivima WannaCrypt, WCry, Wanna Decrypt0r i WannaCrypt0r, pojavila se u petak poslepodne i pomoću modifikovanog exploita ETERNALBLUE koji je ukraden od NSA, raširila se kao požar inficirajući ranjive računare širom sveta. Za samo par sati inficirane su desetine hiljada računara. WannaCry ima dve komponente - jedna je sam ransomware, a druga SMB crv koji širi ransomware...  Istraživači iz kompanije Check Point upozorili su da je malver Fireball do sada inficirao više od 250 miliona računara širom sveta. Fireball preuzima kontrolu nad računarima preko web browsera, pretvarajući ih u zombije. Fireball ima dve glavne funkcionalnosti: jedna je mogućnost pokretanja bilo kakvog koda na računarima žrtava i preuzimanje bilo kog fajla ili malvera, a druga je preotimanje i manipulisanje web saobraćajem korisnika inficiranog računara da bi se zaradilo od reklama. Fireball instalira pluginove i dodatne konfiguracije zbog reklama, ali on lako može biti pretvoren u distributera nekih drugih malvera.

Istraživači iz kompanije Check Point upozorili su da je malver Fireball do sada inficirao više od 250 miliona računara širom sveta. Fireball preuzima kontrolu nad računarima preko web browsera, pretvarajući ih u zombije. Fireball ima dve glavne funkcionalnosti: jedna je mogućnost pokretanja bilo kakvog koda na računarima žrtava i preuzimanje bilo kog fajla ili malvera, a druga je preotimanje i manipulisanje web saobraćajem korisnika inficiranog računara da bi se zaradilo od reklama. Fireball instalira pluginove i dodatne konfiguracije zbog reklama, ali on lako može biti pretvoren u distributera nekih drugih malvera.  Novi Ransomware-as-a-Service nazvan FrozrLock koji se reklamira kao "odličan sigurnosni alat koji šifruje sve vaše fajlove", prodaje se na Dark Webu za samo 220 dolara. FrozrLock je prvi primetio bezbednosni istraživač Dejvid Montenegro. Ransomware je zatim povezan sa infekcijama koje su prvi put primećene 16. aprila. Prve infekcije su detektovane u Rusiji. Ransomware se širi pomoću JS downloadera nazvanog Contract_432732593256.js. Zainteresovani kupci moraju se registrovati na sajtu. Kada registruje nalog, kupac dobija pristup interfejsu ransomware buildera.

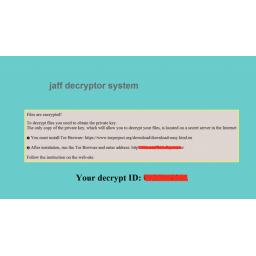

Novi Ransomware-as-a-Service nazvan FrozrLock koji se reklamira kao "odličan sigurnosni alat koji šifruje sve vaše fajlove", prodaje se na Dark Webu za samo 220 dolara. FrozrLock je prvi primetio bezbednosni istraživač Dejvid Montenegro. Ransomware je zatim povezan sa infekcijama koje su prvi put primećene 16. aprila. Prve infekcije su detektovane u Rusiji. Ransomware se širi pomoću JS downloadera nazvanog Contract_432732593256.js. Zainteresovani kupci moraju se registrovati na sajtu. Kada registruje nalog, kupac dobija pristup interfejsu ransomware buildera.  Istraživači iz kompanije Forcepoint Security Lab upozorili su na masovnu spam kampanju bot mreže Necurs koja u proseku šalje 5 miliona emailova po satu, pomoću kojih se širi novi ransomware nazvan "Jaff". Jaff je po mnogo čemu veoma sličan čuvenom ransomware Locky. Međutim, da bi dešifrovao fajlove na inficiranim računarima Jaff traži mnogo više nego Locky - čak 1,79 bitcoina, čija je trenutna vrednost oko 3150 dolara. Malver Necurs trenutno kontroliše više od 6 miliona inficiranih računara širom sveta koji od četvrtka šalju emailove milionima korisnika sa PDF dokumentom u prilogu. Ako se klikne na njega...

Istraživači iz kompanije Forcepoint Security Lab upozorili su na masovnu spam kampanju bot mreže Necurs koja u proseku šalje 5 miliona emailova po satu, pomoću kojih se širi novi ransomware nazvan "Jaff". Jaff je po mnogo čemu veoma sličan čuvenom ransomware Locky. Međutim, da bi dešifrovao fajlove na inficiranim računarima Jaff traži mnogo više nego Locky - čak 1,79 bitcoina, čija je trenutna vrednost oko 3150 dolara. Malver Necurs trenutno kontroliše više od 6 miliona inficiranih računara širom sveta koji od četvrtka šalju emailove milionima korisnika sa PDF dokumentom u prilogu. Ako se klikne na njega...  Sve veća bot mreža Hajime počinje da brine stručnjake, s obzirom da se procenjuje da u ovom trenutku ona ima oko 300000 inficiranih uređaja. Iako Hajime bot mreža nikada nije korišćena za zlonamerne aktivnosti, kao što su DDoS napadi, stručnjaci strahuju da bi neko sa lošim namerama mogao preuzeti bot mrežu od originalnog autora. Bot mrežu Hajime prvi put su prošle jeseni primetili istraživači iz firme Rapidity Networks. Oni su novootkriveni IoT (Internet of Things) malver nazvali Hajime, što na japanskom znači "početak", jer je malver pokušavao da kompromituje iste uređaje koje je inficirao Mirai...

Sve veća bot mreža Hajime počinje da brine stručnjake, s obzirom da se procenjuje da u ovom trenutku ona ima oko 300000 inficiranih uređaja. Iako Hajime bot mreža nikada nije korišćena za zlonamerne aktivnosti, kao što su DDoS napadi, stručnjaci strahuju da bi neko sa lošim namerama mogao preuzeti bot mrežu od originalnog autora. Bot mrežu Hajime prvi put su prošle jeseni primetili istraživači iz firme Rapidity Networks. Oni su novootkriveni IoT (Internet of Things) malver nazvali Hajime, što na japanskom znači "početak", jer je malver pokušavao da kompromituje iste uređaje koje je inficirao Mirai...  Ransomware Cerber se vratio sa novom verzijom koja se pojavila prošlog meseca. Cerber je već godinama pretnja za korisnike interneta. Cerber je zaslužan za 87% svih napada ransomwarea u prva tri meseca ove godine, zbog čega zauzima čelnu poziciju na listi najraširenijih ransomwarea. Krajem prošlog meseca, bezbednosni istraživači iz kompanije Trend Micro primetili su šestu verziju ovog ransomwarea koji zarađuje milione dolara za sajver kriminace koji ga distribuiraju ali i za programere koji razvijaju malver. Nova verzija malvera donosi nove distributivne vektore, izmenjenu enkripciju, i anti-sandbox i anti-AV...

Ransomware Cerber se vratio sa novom verzijom koja se pojavila prošlog meseca. Cerber je već godinama pretnja za korisnike interneta. Cerber je zaslužan za 87% svih napada ransomwarea u prva tri meseca ove godine, zbog čega zauzima čelnu poziciju na listi najraširenijih ransomwarea. Krajem prošlog meseca, bezbednosni istraživači iz kompanije Trend Micro primetili su šestu verziju ovog ransomwarea koji zarađuje milione dolara za sajver kriminace koji ga distribuiraju ali i za programere koji razvijaju malver. Nova verzija malvera donosi nove distributivne vektore, izmenjenu enkripciju, i anti-sandbox i anti-AV...  Ransomware Locky se vratio, opasniji nego ikad pre. Posle zatišja početkom godine, Locky ponovo napada, dolazeći do svojih žrtava preko spam emailova koji sadrže maliciozne dokumente. Spam emailovi su različito naslovljeni - "Receipt 435," "Payment Receipt 2724," "Payment-2677" i slično, samo se brojevi menjaju. Emailovi sadrže PDF fajlove sa nazivima kao što je P72732.pdf, koji ne govore mnogo o tome šta je sadržaj dokumenta. Očigledno da spameri računaju na radoznalost korisnika. Kada žrtva otvori PDF, od nje se traži da otvori umetnuti Word dokument. To bi trebalo da izazove sumnju kod korisnika.

Ransomware Locky se vratio, opasniji nego ikad pre. Posle zatišja početkom godine, Locky ponovo napada, dolazeći do svojih žrtava preko spam emailova koji sadrže maliciozne dokumente. Spam emailovi su različito naslovljeni - "Receipt 435," "Payment Receipt 2724," "Payment-2677" i slično, samo se brojevi menjaju. Emailovi sadrže PDF fajlove sa nazivima kao što je P72732.pdf, koji ne govore mnogo o tome šta je sadržaj dokumenta. Očigledno da spameri računaju na radoznalost korisnika. Kada žrtva otvori PDF, od nje se traži da otvori umetnuti Word dokument. To bi trebalo da izazove sumnju kod korisnika.  Mnogi veruju da nemaju razloga da brinu o malverima ako koriste Mac, ali nažalost, to nije istina. Podaci kompanije McAfee pokazuju da je u 2016. broj napada malvera na Appleove računare porastao za 744%, a istraživači ove kompanije otkrili su skoro 460000 uzoraka malvera za Mac, što je samo mali deo ekosistema malvera za Mac. Da to nisu samo statistički podaci, dokaz je i novi malver za Mac koga su otkrili istraživači kompanije Check Point, a koji prema njihovim rečima utiče na sve verzije Mac OS X. Nijedan virus VirusTotala ne detektuje ovaj malver, a malver je potpisan validnim programerskim sertifikatom...

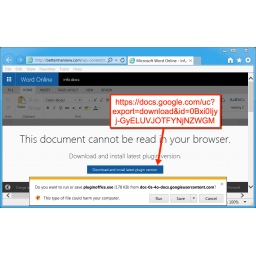

Mnogi veruju da nemaju razloga da brinu o malverima ako koriste Mac, ali nažalost, to nije istina. Podaci kompanije McAfee pokazuju da je u 2016. broj napada malvera na Appleove računare porastao za 744%, a istraživači ove kompanije otkrili su skoro 460000 uzoraka malvera za Mac, što je samo mali deo ekosistema malvera za Mac. Da to nisu samo statistički podaci, dokaz je i novi malver za Mac koga su otkrili istraživači kompanije Check Point, a koji prema njihovim rečima utiče na sve verzije Mac OS X. Nijedan virus VirusTotala ne detektuje ovaj malver, a malver je potpisan validnim programerskim sertifikatom...  Istraživač Bred Dankan tvrdi da je otkrio novi ransomware nazvan Mole dok je analizirao novu spam kampanju. Međutim, moguće je da nije reč o sasvim novom malveru, već da je Mole još jedan ransomware iz familije CryptoMix i da ima mnogo sličnosti sa ransomwareima Revenge i CryptoShield. Mole se trenutno širi preko spam emailova koji se predstavljaju kao obaveštenja. U emailovima se tvrdi da paket nije mogao biti isporučen, a zatim se prikazuje link za sajt gde je moguće naći dodatne informacije. Kada korisnik klikne na link, biće preusmeren na lažni sajt Microsoft Word Online na kome se prikazuje dokument...

Istraživač Bred Dankan tvrdi da je otkrio novi ransomware nazvan Mole dok je analizirao novu spam kampanju. Međutim, moguće je da nije reč o sasvim novom malveru, već da je Mole još jedan ransomware iz familije CryptoMix i da ima mnogo sličnosti sa ransomwareima Revenge i CryptoShield. Mole se trenutno širi preko spam emailova koji se predstavljaju kao obaveštenja. U emailovima se tvrdi da paket nije mogao biti isporučen, a zatim se prikazuje link za sajt gde je moguće naći dodatne informacije. Kada korisnik klikne na link, biće preusmeren na lažni sajt Microsoft Word Online na kome se prikazuje dokument...  Ransomware godinama ugrožava korisnike interneta, a poslednjih godina ova vrsta malvera postao je omča oko vrata svih, od kompanija, bolnica, banaka do običnih korisnika širom sveta od kojih kriminalci izvlače milione dolara. Sofisticirani bankarski trojanci čiji razvoj zahteva mnogo vremena, truda i znanja, i dalje se koriste za krađu novca od banaka i njihovih korisnika. Ipak, trenutno najlakši način za zaradu kome sajber kriminalci rado pribegavaju je ransomware. Situacija sa ransomwareima se dodatno zakomplikovala pojavom servisa - Ransomware as a Service (RaaS), koji omogućava i onima koji nemaju ili imaju...

Ransomware godinama ugrožava korisnike interneta, a poslednjih godina ova vrsta malvera postao je omča oko vrata svih, od kompanija, bolnica, banaka do običnih korisnika širom sveta od kojih kriminalci izvlače milione dolara. Sofisticirani bankarski trojanci čiji razvoj zahteva mnogo vremena, truda i znanja, i dalje se koriste za krađu novca od banaka i njihovih korisnika. Ipak, trenutno najlakši način za zaradu kome sajber kriminalci rado pribegavaju je ransomware. Situacija sa ransomwareima se dodatno zakomplikovala pojavom servisa - Ransomware as a Service (RaaS), koji omogućava i onima koji nemaju ili imaju...  Bezbednosni istraživači iz kompanije Trend Micro otkrili su novu verziju ransomwarea Cerber koja je je podeljenja na tri posebne komponente koje same za sebe izgledaju bezopasno te su u stanju da prevare sisteme za detekciju koji se oslanjaju na mašinsko učenje. Svaka nova verzija malvera donosi nešto novo, novi metod za izbegavanje detekcije, nove mogućnosti itd. Da im namere nisu loše, inventivnost onih koji stvaraju malvere možda bi bila vredna pohvale. Ali to nije slučaj sa ransomwareom Cerber koji je poznat po tome da može da prouzrokuje popriličnu štetu. "Promene Cerbera su zaista zanimljive jer su...

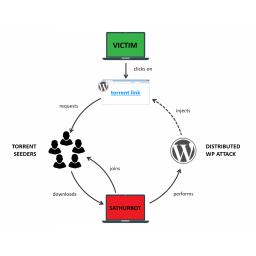

Bezbednosni istraživači iz kompanije Trend Micro otkrili su novu verziju ransomwarea Cerber koja je je podeljenja na tri posebne komponente koje same za sebe izgledaju bezopasno te su u stanju da prevare sisteme za detekciju koji se oslanjaju na mašinsko učenje. Svaka nova verzija malvera donosi nešto novo, novi metod za izbegavanje detekcije, nove mogućnosti itd. Da im namere nisu loše, inventivnost onih koji stvaraju malvere možda bi bila vredna pohvale. Ali to nije slučaj sa ransomwareom Cerber koji je poznat po tome da može da prouzrokuje popriličnu štetu. "Promene Cerbera su zaista zanimljive jer su...  Bot mreža sastavljena od 20000 botova pokušava da kompromituje što više WordPress sajtova šireći backdoor downloader trojanca nazvanog Sathurbot, upozorili su stručnjaci kompanije ESET. Sathurbot može da se ažurira i da preuzima i pokreće druge malvere, kao što su Boaxxe, Kovter i Fleercivet, ali to nije konačan spisak. Sathurbot je i web crawler, koji traži WordPress sajtove. On isprobava različite lozinke na svakom sajtu, u nadi da će neka od njih biti prava i da će tako biti moguć pristup sajtu. Različiti botovi u bot mreži Sathurbot isprobavaju različite lozinke za isti sajt. Svaki bot pokušava...

Bot mreža sastavljena od 20000 botova pokušava da kompromituje što više WordPress sajtova šireći backdoor downloader trojanca nazvanog Sathurbot, upozorili su stručnjaci kompanije ESET. Sathurbot može da se ažurira i da preuzima i pokreće druge malvere, kao što su Boaxxe, Kovter i Fleercivet, ali to nije konačan spisak. Sathurbot je i web crawler, koji traži WordPress sajtove. On isprobava različite lozinke na svakom sajtu, u nadi da će neka od njih biti prava i da će tako biti moguć pristup sajtu. Različiti botovi u bot mreži Sathurbot isprobavaju različite lozinke za isti sajt. Svaki bot pokušava...  Malver koji briše hard diskove Shamoon pretrpeo je značajne promene prethodnih meseci, a sada je dobio i novi modul - ransomware, kao i podršku za 32-bitne i 64-bitne arhitekture. Shamoon koji je poznat i pod nazivom Disttrack, prvi put primećen 2012. godine, danas je jedan od najozloglašenijih, ali i jedan od najređih malvera. Shamoon se "proslavio" 2012. posle incidenta za koji su odgovorni hakeri koji su delovali pod pokroviteljstvom i u ime neke države, tokom koga su obrisani podaci sa više od 35000 kompjutera saudijske naftne kompanije Aramco. Malver je korišćen i za napade na manje ciljeve...

Malver koji briše hard diskove Shamoon pretrpeo je značajne promene prethodnih meseci, a sada je dobio i novi modul - ransomware, kao i podršku za 32-bitne i 64-bitne arhitekture. Shamoon koji je poznat i pod nazivom Disttrack, prvi put primećen 2012. godine, danas je jedan od najozloglašenijih, ali i jedan od najređih malvera. Shamoon se "proslavio" 2012. posle incidenta za koji su odgovorni hakeri koji su delovali pod pokroviteljstvom i u ime neke države, tokom koga su obrisani podaci sa više od 35000 kompjutera saudijske naftne kompanije Aramco. Malver je korišćen i za napade na manje ciljeve...  Od kada se pojavio početkom marta prošle godine, ransomware Cerber ne samo da je šifrovao fajlove, već je šifrovao i nazive fajlova. To je otežavalo posao žrtvama, korisnicima i administratorima, da otkriju koji su fajlovi šifrovani i da ih vrate iz rezervnih kopija. U međuvremenu se pojavilo mnogo verzija Cerbera, ali je jedno ostalo isto kod svih do sada. Sada je otkrivena nova verzija ransomwarea koja ne menja nazive fajlova već im samo dodaje ekstenziju, koja se generiše za svaki inficirani uređaj posebno. Svi šifrovani fajlovi na jednom inficiranom računaru imaju istu ekstenziju, ali se ekstenzija...