Novi trikovi ''najmanjeg trojanca na svetu''

Opisi virusa, 10.06.2015.

Trojanac koji se prvi put pojavio sredinom 2012. i koji je nazvan Tiny Banker (Tinba) zbog toga što ima svega 20KB, sada je dobio svoju novu verziju koja se koristi u napadima na klijente banaka u Evropi. Kada se pojavio Tinba je privukao veliku pažnju jer je bio najmanji ikad objavljeni trojanac. Njegov izvorni kod procurio je u julu prošle godine, što je podstaklo sajber kriminalce na stvaranje novih verzija ovog malvera. Najveći broj infekcija najnovijom verzijom malvera Tinba zabeležen je u Poljskoj i Italiji... Dalje

Trojanac koji se prvi put pojavio sredinom 2012. i koji je nazvan Tiny Banker (Tinba) zbog toga što ima svega 20KB, sada je dobio svoju novu verziju koja se koristi u napadima na klijente banaka u Evropi. Kada se pojavio Tinba je privukao veliku pažnju jer je bio najmanji ikad objavljeni trojanac. Njegov izvorni kod procurio je u julu prošle godine, što je podstaklo sajber kriminalce na stvaranje novih verzija ovog malvera. Najveći broj infekcija najnovijom verzijom malvera Tinba zabeležen je u Poljskoj i Italiji... Dalje

Autor ransomwarea čije su žrtve bili pedofili prodaje svoj malver

Opisi virusa, 12.06.2015.

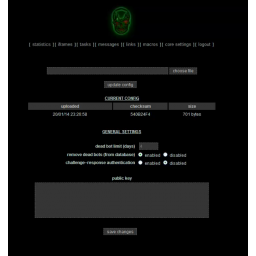

Retko se dešava da malveri rade nešto dobro, a jedan od takvih je ransomware koji je distribuiran na sajtovima koje posećuju oni koji traže dečiju pornografiju koji su praktično primarne žrtve ovog malvera. Naime, mamac koji koristi Tox je fajl za koji se tvrdi da sadrži “vruće slike”. To tvrdi njegov tvorac, tinejdžer koji se predstavlja kao Tox (kako je nazvan i ranosmware), koji je razvio platformu koja omogućava svima da naprave svoju verziju ranosmwarea i da naplate otkup za fajlove koje šifruje malver. Dalje

Retko se dešava da malveri rade nešto dobro, a jedan od takvih je ransomware koji je distribuiran na sajtovima koje posećuju oni koji traže dečiju pornografiju koji su praktično primarne žrtve ovog malvera. Naime, mamac koji koristi Tox je fajl za koji se tvrdi da sadrži “vruće slike”. To tvrdi njegov tvorac, tinejdžer koji se predstavlja kao Tox (kako je nazvan i ranosmware), koji je razvio platformu koja omogućava svima da naprave svoju verziju ranosmwarea i da naplate otkup za fajlove koje šifruje malver. Dalje

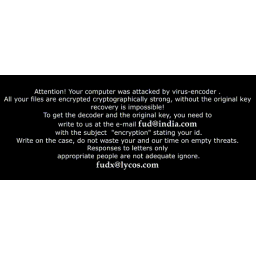

Ruski hakeri koji šire ransomware Troldesh cenjkaju se sa žrtvama

Opisi virusa, 05.06.2015.

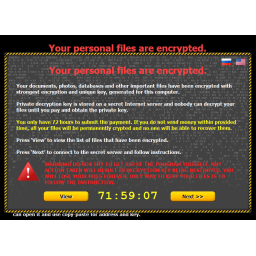

Istraživači iz firme Check Point otkrili su na širenje ransomwarea nazvanog Troldesh, koji je poznat i pod nazivima Encoder.858 i Shade, koji je delo ruskih hakera koji su u ovom slučaju izgleda spremni da se cenjkaju sa žrtvama. Ransomwarei koji šifruju fajlove su trenutno jedna najneprijatnijih sajber pretnji sa kojima se suočavaju korisnici, i to ne samo obični nego i poslovni korisnici. Dešavalo se da ovi malveri inficiraju računare u policijskim upravama koje, ako nije bilo backupa, nisu imale mnogo izbora nego da... Dalje

Istraživači iz firme Check Point otkrili su na širenje ransomwarea nazvanog Troldesh, koji je poznat i pod nazivima Encoder.858 i Shade, koji je delo ruskih hakera koji su u ovom slučaju izgleda spremni da se cenjkaju sa žrtvama. Ransomwarei koji šifruju fajlove su trenutno jedna najneprijatnijih sajber pretnji sa kojima se suočavaju korisnici, i to ne samo obični nego i poslovni korisnici. Dešavalo se da ovi malveri inficiraju računare u policijskim upravama koje, ako nije bilo backupa, nisu imale mnogo izbora nego da... Dalje

Nova verzija bankarskog trojanca Zeus nevidljiva za antiviruse

Opisi virusa, 08.06.2015.

Stiven Ramedž iz firme PricewaterhouseCoopers otkrio je novu verziju bankarskog trojanca Zeus koja je u vreme kada je Ramedž analizirao malver bila potpuno neviljiva za antivirusne programe. Zeus koji je poznat i po nazivu Zbot, pojavio se 2007. godine i od tada zarazio milione računara. Njegova univerzalnost je omogućila stvaranje malvera Gameover Zeus (GoZ), veoma sofisticiranog malvera dizajniranog za krađu korisničkih imena i lozinki bankarskih i drugih naloga koji je bio od ključne važnosti za distribuciju... Dalje

Stiven Ramedž iz firme PricewaterhouseCoopers otkrio je novu verziju bankarskog trojanca Zeus koja je u vreme kada je Ramedž analizirao malver bila potpuno neviljiva za antivirusne programe. Zeus koji je poznat i po nazivu Zbot, pojavio se 2007. godine i od tada zarazio milione računara. Njegova univerzalnost je omogućila stvaranje malvera Gameover Zeus (GoZ), veoma sofisticiranog malvera dizajniranog za krađu korisničkih imena i lozinki bankarskih i drugih naloga koji je bio od ključne važnosti za distribuciju... Dalje

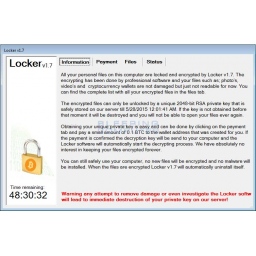

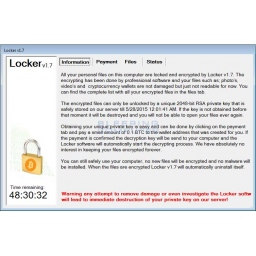

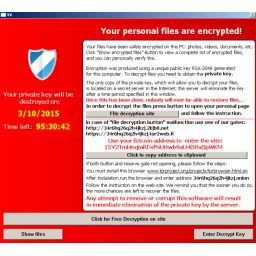

Ransomware Locker mirovao na zaraženim računarima do 25. maja kada je počeo da šifruje fajlove

Opisi virusa, 29.05.2015.

Novi ransomware nazvan Locker nakon infekcije računara nalazio se u stanju mirovanja, da bi se aktivirao u trenutku koji su definisali napadači. Ovakav pristup je novina kada je reč o ovoj vrsti malvera. Nije jasno zbog čega su napadači odložili šifrovanje fajlova na zaraženim računarima. Jedno od mogućih objašnjenja je da je ransomware distribuiran pre nego što je postavljena infrastruktura za čuvanje ključeva za dešifrovanje fajlova i njihovo isporučivanje žrtvama koje su platile otkup. Dalje

Novi ransomware nazvan Locker nakon infekcije računara nalazio se u stanju mirovanja, da bi se aktivirao u trenutku koji su definisali napadači. Ovakav pristup je novina kada je reč o ovoj vrsti malvera. Nije jasno zbog čega su napadači odložili šifrovanje fajlova na zaraženim računarima. Jedno od mogućih objašnjenja je da je ransomware distribuiran pre nego što je postavljena infrastruktura za čuvanje ključeva za dešifrovanje fajlova i njihovo isporučivanje žrtvama koje su platile otkup. Dalje

Autor ransomwarea Locker se izvinio korisnicima zaraženih računara i objavio ključeve za dešifrovanje

Opisi virusa, 03.06.2015.

Ponašanje kripto-ransomwarea Locker od samog početka je bilo atipično. Malver je inficirao računare i zatim mirovao na sistemima, čekajući trenutak koji je odredio autor malvera da bi se aktivirao i započeo šifrovanje fajlova. Sa šifrovanjem fajlova Locker je započeo 25. maja, u ponoć, po lokalnom vremenu. Malver je tražio samo 0,1 bitcoina (24 dolara) za ključ za dešifrovanje, što je veoma malo u odnosu na zahteve malvera ove vrste. A onda se dogodilo nešto neuobičajeno - autor Lockera objavio je ključeve za dešifrovanje... Dalje

Ponašanje kripto-ransomwarea Locker od samog početka je bilo atipično. Malver je inficirao računare i zatim mirovao na sistemima, čekajući trenutak koji je odredio autor malvera da bi se aktivirao i započeo šifrovanje fajlova. Sa šifrovanjem fajlova Locker je započeo 25. maja, u ponoć, po lokalnom vremenu. Malver je tražio samo 0,1 bitcoina (24 dolara) za ključ za dešifrovanje, što je veoma malo u odnosu na zahteve malvera ove vrste. A onda se dogodilo nešto neuobičajeno - autor Lockera objavio je ključeve za dešifrovanje... Dalje

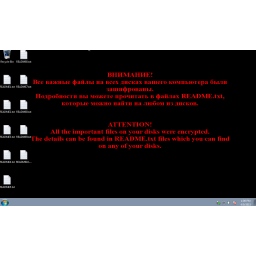

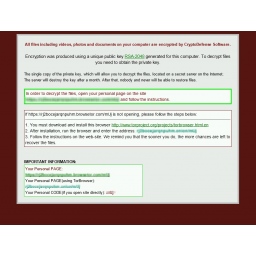

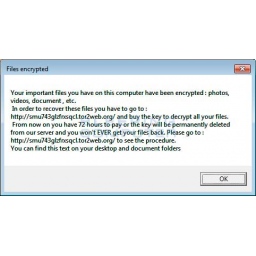

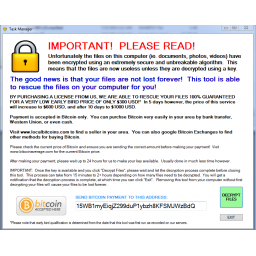

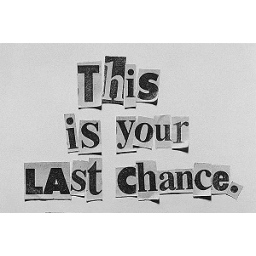

Exploit alat Angler i dalje se koristi za širenje različitih vrsta ransomwarea. Prethodnih nedelja u pitanju je bio AlphaCrypt, ransomware koji imitira TeslaCrypt, ali koji funkcioniše kao Cryptowall 3.0. Nekoliko dana kasnije malver je promenjen. Sada je u pitanju neimenovani ransomware koji izgleda kao da je nastao po ugledu na CryptoLocker, ali su njegove intrukcije za korisnike zaraženih računara nalik onima koje prikazuje CBT-Locker. U obaveštenju koje se prikazuje žrtvi se kaže da su...

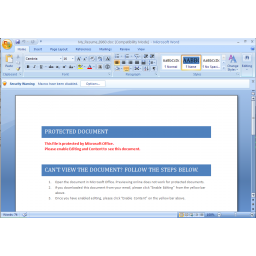

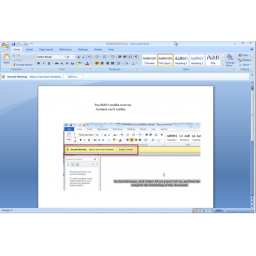

Exploit alat Angler i dalje se koristi za širenje različitih vrsta ransomwarea. Prethodnih nedelja u pitanju je bio AlphaCrypt, ransomware koji imitira TeslaCrypt, ali koji funkcioniše kao Cryptowall 3.0. Nekoliko dana kasnije malver je promenjen. Sada je u pitanju neimenovani ransomware koji izgleda kao da je nastao po ugledu na CryptoLocker, ali su njegove intrukcije za korisnike zaraženih računara nalik onima koje prikazuje CBT-Locker. U obaveštenju koje se prikazuje žrtvi se kaže da su...  Sajber kriminalci napadaju zaposlene koji surfuju internetom ili proveravaju svoje emailove sa PoS (point-of-sale) kompjutera, što je veoma rizična ali ne i neuobičajena praksa. Istraživači iz firme FireEye nedavno su otkrili spam emailove koje navodno šalju osobe koje traže posao, sa biografijama koje su formi Word dokumenata sa malicioznom macro skriptom za koju je podrška po defaultu isključena u Microsoft Officeu. Ako je omogućeno pokretanje, macro instalira program koji preuzima dodatne malware...

Sajber kriminalci napadaju zaposlene koji surfuju internetom ili proveravaju svoje emailove sa PoS (point-of-sale) kompjutera, što je veoma rizična ali ne i neuobičajena praksa. Istraživači iz firme FireEye nedavno su otkrili spam emailove koje navodno šalju osobe koje traže posao, sa biografijama koje su formi Word dokumenata sa malicioznom macro skriptom za koju je podrška po defaultu isključena u Microsoft Officeu. Ako je omogućeno pokretanje, macro instalira program koji preuzima dodatne malware...  Od kada se pojavio u junu prošle godine, bankarski trojanac Dyre koji je poznat i pod nazivom Dyreza postao je veoma popularan među sajber kriminalcima, posebno onima koji napadaju kompanije. Od prošle godine, broj infekcija ovim malverom značajno je porastao, a svaka nova verzija malvera poboljšavana je novim taktikama za izbegavanje detekcije. Pored toga, spisak finansijskih institucija koje su ciljevi malvera bio je duži sa svakom novom verzijom. Svoj uspeh malver duguje nekolicini mogućnosti...

Od kada se pojavio u junu prošle godine, bankarski trojanac Dyre koji je poznat i pod nazivom Dyreza postao je veoma popularan među sajber kriminalcima, posebno onima koji napadaju kompanije. Od prošle godine, broj infekcija ovim malverom značajno je porastao, a svaka nova verzija malvera poboljšavana je novim taktikama za izbegavanje detekcije. Pored toga, spisak finansijskih institucija koje su ciljevi malvera bio je duži sa svakom novom verzijom. Svoj uspeh malver duguje nekolicini mogućnosti...  Autori novog ransomwarea izgleda da su odlučili da se malo zabave i pokažu da su obožavaoci popularne serije Breaking Bad. Obaveštenje ransomwarea o otkupu šifrovanih fajlova ima logo restorana “Los Pollos Hermanos” koji je dobro poznat fanovima serije. I email adresa koja se nalazi u obaveštenju u svom nazivu ima repliku iz serije koju izgovara glavni lik Volter Vajt “I am the one who knocks.” Po svemu ostalom, ovaj ranosmware nije ni po čemu drugom inovativan. On šifruje uobičajeni asortiman fajlova...

Autori novog ransomwarea izgleda da su odlučili da se malo zabave i pokažu da su obožavaoci popularne serije Breaking Bad. Obaveštenje ransomwarea o otkupu šifrovanih fajlova ima logo restorana “Los Pollos Hermanos” koji je dobro poznat fanovima serije. I email adresa koja se nalazi u obaveštenju u svom nazivu ima repliku iz serije koju izgovara glavni lik Volter Vajt “I am the one who knocks.” Po svemu ostalom, ovaj ranosmware nije ni po čemu drugom inovativan. On šifruje uobičajeni asortiman fajlova...  Još od otkrića trojanca bez fajlova Powerliks u avgustu 2014., stručnjaci su očekivali da se pre ili kasnije pojave i drugi slični malveri. I to se najzad dogodilo. Pojavio se malver nazvan Phasebot, koji ne ostavlja tragove na disku, već se nalazi u memoriji sistema. Ovaj malver prodaje se na internetu, na forumima koji okupljaju sajber kriminalce. Zbog sličnosti, stručnjaci veruju da je Phasebot direktni naslednik malvera Solarbot, koji se pojavio u maju 2013. Međutim, za razliku od Solarbota, Phasebot je fokusiran...

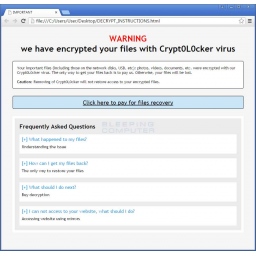

Još od otkrića trojanca bez fajlova Powerliks u avgustu 2014., stručnjaci su očekivali da se pre ili kasnije pojave i drugi slični malveri. I to se najzad dogodilo. Pojavio se malver nazvan Phasebot, koji ne ostavlja tragove na disku, već se nalazi u memoriji sistema. Ovaj malver prodaje se na internetu, na forumima koji okupljaju sajber kriminalce. Zbog sličnosti, stručnjaci veruju da je Phasebot direktni naslednik malvera Solarbot, koji se pojavio u maju 2013. Međutim, za razliku od Solarbota, Phasebot je fokusiran...  Uspeh kripto-ransomwarea CryptoLocker očigledno je za sajber kriminalce bio signal da ova vrsta malvera može biti veoma unosan poslovni model. Posle toga smo bili smo svedoci pojave brojnih novih kripto-ranosmwarea, a najnoviji malver ove vrste koji je privukao pažnju je nazvan Crypt0L0cker. Osim naziva u kome je slovo “o” zamenjeno nulom, Crypt0L0cker nema mnogo toga zajedničko sa CryptoLockerom. Kada je otkriven krajem aprila, mislilo se da je reč o novoj verziji kripto-ransomwarea TorrentLocker.

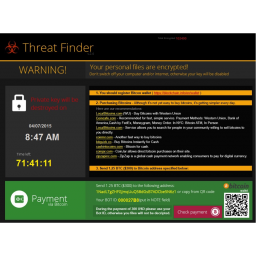

Uspeh kripto-ransomwarea CryptoLocker očigledno je za sajber kriminalce bio signal da ova vrsta malvera može biti veoma unosan poslovni model. Posle toga smo bili smo svedoci pojave brojnih novih kripto-ranosmwarea, a najnoviji malver ove vrste koji je privukao pažnju je nazvan Crypt0L0cker. Osim naziva u kome je slovo “o” zamenjeno nulom, Crypt0L0cker nema mnogo toga zajedničko sa CryptoLockerom. Kada je otkriven krajem aprila, mislilo se da je reč o novoj verziji kripto-ransomwarea TorrentLocker.  Kripto-malver nazvan Threat Finder pojavio se početkom godine, a za njegovo širenje odgovoran je exploit alat Angler, koji koristi bezbednosne propuste u neažuriranim verzijama dodataka za web browsere. Za Threat Finder se prvi put čulo krajem januara, kada se jedan korisnik požalio da je malver šifrovao njegove podatke, i izbegao detekciju antivirusa kojeg je korisnik imao instaliranog na računaru. Bred Dankan iz firme Rackspace pronašao je uzorak malvera i analizirao metoda infekcije i efekte koji iz toga proizilaze.

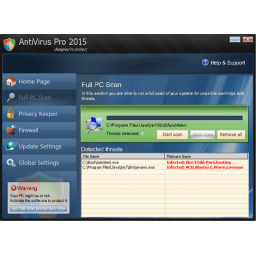

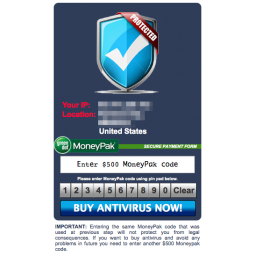

Kripto-malver nazvan Threat Finder pojavio se početkom godine, a za njegovo širenje odgovoran je exploit alat Angler, koji koristi bezbednosne propuste u neažuriranim verzijama dodataka za web browsere. Za Threat Finder se prvi put čulo krajem januara, kada se jedan korisnik požalio da je malver šifrovao njegove podatke, i izbegao detekciju antivirusa kojeg je korisnik imao instaliranog na računaru. Bred Dankan iz firme Rackspace pronašao je uzorak malvera i analizirao metoda infekcije i efekte koji iz toga proizilaze.  Sajber kriminalci koji koriste exploit alat Fiesta zamenili su malver koji su do nedavno distribuirali, napadajući sisteme sa ranjivim, neažuriranim dodacima za browsere, i sada umesto kripto-malvera šire lažni antivirusni softver, dobro poznatu vrstu pretnje koja navodno skenira računar i podstiče korisnike da kupe lažni proizvod da bi navodno uklonili malvere sa računara. Program se reklamira pod nazivom “Antivirus Pro 2015”. On isključuje neke Windows alate i programe koji bi mogli da ga deaktiviraju, kao što su...

Sajber kriminalci koji koriste exploit alat Fiesta zamenili su malver koji su do nedavno distribuirali, napadajući sisteme sa ranjivim, neažuriranim dodacima za browsere, i sada umesto kripto-malvera šire lažni antivirusni softver, dobro poznatu vrstu pretnje koja navodno skenira računar i podstiče korisnike da kupe lažni proizvod da bi navodno uklonili malvere sa računara. Program se reklamira pod nazivom “Antivirus Pro 2015”. On isključuje neke Windows alate i programe koji bi mogli da ga deaktiviraju, kao što su...  Istraživači iz kompanije Trend Micro otkrili su novi kripto-ransomware nazvan CryptVault koji šifruje fajlove, i čini da oni izgledaju kao da ih je izolovao antivirus. Antivirusni softver obično smešta u karantin fajlove koji mogu da prouzorkuju štetu infiicanom sistemu. Malver zatim traži otkup, da bi na kraju preuzeo malver koji krade informacije. On dospeva na računare tako što korisnici na prevaru preuzmu i otvore maliciozni email atačment - JavaScript fajl koji preuzima sa svog severa za komandu i kontrolu...

Istraživači iz kompanije Trend Micro otkrili su novi kripto-ransomware nazvan CryptVault koji šifruje fajlove, i čini da oni izgledaju kao da ih je izolovao antivirus. Antivirusni softver obično smešta u karantin fajlove koji mogu da prouzorkuju štetu infiicanom sistemu. Malver zatim traži otkup, da bi na kraju preuzeo malver koji krade informacije. On dospeva na računare tako što korisnici na prevaru preuzmu i otvore maliciozni email atačment - JavaScript fajl koji preuzima sa svog severa za komandu i kontrolu...  Kripto-ranosmware je uglavnom veoma loša vest za žrtve koje nemaju mnogo izbora ako nemaju backup važnih fajlova. Drugu mogućnost - plaćanje kriminalcima - stručnjaci ne preporučuju korisnicima čije je podatke šifrovao neki od kripto-malvera. Izlaženjem u susret kriminalcima na ovaj način, ne samo da se oni ohrabruju da nastave dalje sa svojim kriminalnim aktivnostima zbog isplatljivosti ovog biznisa, već za same žrtve nema garancije da će im šifrovani fajlovi biti vraćeni u prvobitno stanje.

Kripto-ranosmware je uglavnom veoma loša vest za žrtve koje nemaju mnogo izbora ako nemaju backup važnih fajlova. Drugu mogućnost - plaćanje kriminalcima - stručnjaci ne preporučuju korisnicima čije je podatke šifrovao neki od kripto-malvera. Izlaženjem u susret kriminalcima na ovaj način, ne samo da se oni ohrabruju da nastave dalje sa svojim kriminalnim aktivnostima zbog isplatljivosti ovog biznisa, već za same žrtve nema garancije da će im šifrovani fajlovi biti vraćeni u prvobitno stanje.  Trojanci za daljisnki pristup (RAT, Remote access Trojan) veoma su popularni među sajber kriminalcima koji ih koriste kao alat u ciljanim i neciljanim napadima, pa čak i u napadima na mobilne uređaje. Oni se mogu nabaviti na hakerskim forumima, a cene se kreću u rasponu od 25 do 250 dolara. Neki od najpopularnijih alata su Blackshades, PlugX, Poison Ivy, i mnogi drugi. Nešto manje poznati trojanac za daljinski pristup NanoCore je od kada se pojavio bio veoma jeftin i mogao se nabaviti za svega 25 dolara.

Trojanci za daljisnki pristup (RAT, Remote access Trojan) veoma su popularni među sajber kriminalcima koji ih koriste kao alat u ciljanim i neciljanim napadima, pa čak i u napadima na mobilne uređaje. Oni se mogu nabaviti na hakerskim forumima, a cene se kreću u rasponu od 25 do 250 dolara. Neki od najpopularnijih alata su Blackshades, PlugX, Poison Ivy, i mnogi drugi. Nešto manje poznati trojanac za daljinski pristup NanoCore je od kada se pojavio bio veoma jeftin i mogao se nabaviti za svega 25 dolara.  Svi malver su loši, ali ranosmwarei su posebno podmukli. Zato pojava svakog novog ransomwarea privlači veliku pažnju, a to se desilo i sa napadom nazvanim Pacman, jer je neprijatniji nego što su uobičajeni napadi ransomwarea. Za proždrljivog Pacmana koji će pojesti sve vaše fajlove dovoljan je jedan klik da inficira ranjivi računar, a žrtvama se daje samo 24 sata da plate otkup bitcoinima ukoliko ne žele da zauvek izgube svoje podatke. Ovaj napad je delotvoran jer je veoma ubedljiv. Pacmanove prve žrtve bili su danski...

Svi malver su loši, ali ranosmwarei su posebno podmukli. Zato pojava svakog novog ransomwarea privlači veliku pažnju, a to se desilo i sa napadom nazvanim Pacman, jer je neprijatniji nego što su uobičajeni napadi ransomwarea. Za proždrljivog Pacmana koji će pojesti sve vaše fajlove dovoljan je jedan klik da inficira ranjivi računar, a žrtvama se daje samo 24 sata da plate otkup bitcoinima ukoliko ne žele da zauvek izgube svoje podatke. Ovaj napad je delotvoran jer je veoma ubedljiv. Pacmanove prve žrtve bili su danski...  Početkom meseca poznati francuski istraživač Kafeine otkrio je ransomware za čije se širenje koristi explot alat Nuclear Pack. Ransomware se predstavlja kao “CryptoFortress”, ali njegovo obaveštenje o otkupu šifrovanih fajlova i stranica za plaćanje otkupa veoma liče na one koje prikazuje već dobro poznati ransomware Torrent Locker. Istraživači iz kompanije ESET analizirali su novi ransomware i došli do zaključka da je reč o dvema veoma različitim pretnjama, ali da su kriminalci koji stoje...

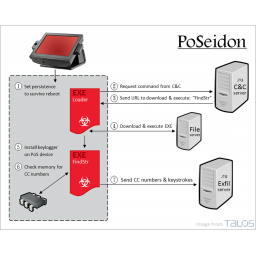

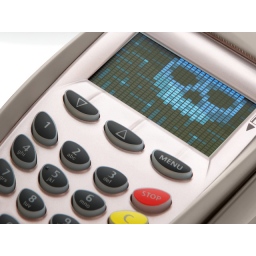

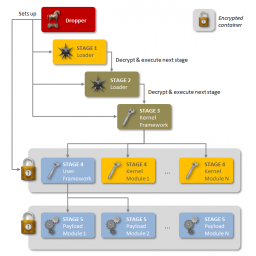

Početkom meseca poznati francuski istraživač Kafeine otkrio je ransomware za čije se širenje koristi explot alat Nuclear Pack. Ransomware se predstavlja kao “CryptoFortress”, ali njegovo obaveštenje o otkupu šifrovanih fajlova i stranica za plaćanje otkupa veoma liče na one koje prikazuje već dobro poznati ransomware Torrent Locker. Istraživači iz kompanije ESET analizirali su novi ransomware i došli do zaključka da je reč o dvema veoma različitim pretnjama, ali da su kriminalci koji stoje...  Istraživači iz Cisco Talos Security Intelligence and Research Group otkrili su novi PoS scarper malver nazvan "PoSeidon” koji ima keylogger komponentu. PoSeidon ono što prikupi od podataka šalje serverima hostovanim uglavnom na ruskim (.ru) domenima. Malver se instalira na ciljanom sistemu u nekoliko faza. “Na visokom nivou, počinje sa programom Loader koji će nakon što je pokrenut najpre pokušati da održi prisustvo na ciljanom računaru da bi preživo moguće restartovanje sistema”, kažu istraživači.

Istraživači iz Cisco Talos Security Intelligence and Research Group otkrili su novi PoS scarper malver nazvan "PoSeidon” koji ima keylogger komponentu. PoSeidon ono što prikupi od podataka šalje serverima hostovanim uglavnom na ruskim (.ru) domenima. Malver se instalira na ciljanom sistemu u nekoliko faza. “Na visokom nivou, počinje sa programom Loader koji će nakon što je pokrenut najpre pokušati da održi prisustvo na ciljanom računaru da bi preživo moguće restartovanje sistema”, kažu istraživači.  Stručnjaci kompanije F-Secure upozorili su na porast broja infekcija ransomwareom BandarChor koji obično stiže na računare korisnika putem malicioznih emailova, ali stručnjaci smatraju da je malver uključen i u neke exploit alate. Prve infekcije relativno novom familijom ransomwarea primećene su u novembru 2014., ali je njihov broj od tada opadao. Međutim, prošle nedelje situacija se promenila. Odmah pošto je računar kompromitovan, malver se kopira u Startup folderu, gde ostavlja i obaveštenje...

Stručnjaci kompanije F-Secure upozorili su na porast broja infekcija ransomwareom BandarChor koji obično stiže na računare korisnika putem malicioznih emailova, ali stručnjaci smatraju da je malver uključen i u neke exploit alate. Prve infekcije relativno novom familijom ransomwarea primećene su u novembru 2014., ali je njihov broj od tada opadao. Međutim, prošle nedelje situacija se promenila. Odmah pošto je računar kompromitovan, malver se kopira u Startup folderu, gde ostavlja i obaveštenje...  Istraživači Bromium Labsa otkrili su novi malver koji se predstavlja kao Cryptolocker, koji je trenutno najprepoznatljiviji predstavnik kripto-malvera. Osim uobičajenog asortimana fajlova koje ranosmwarei šifruju, ovaj novi malver šifruje i fajlove koji su povezani sa video igrama. Ipak, malver ne zanimaju sve video igre, pa čak ni one najpopularnije. On šifruje fajlove koji su povezani sa igrama za jednog igrača - sa Call of Duty, Star Craft 2, Diablo, Fallout 3, Minecraft, Half-Life 2, Dragon Age: Originis...

Istraživači Bromium Labsa otkrili su novi malver koji se predstavlja kao Cryptolocker, koji je trenutno najprepoznatljiviji predstavnik kripto-malvera. Osim uobičajenog asortimana fajlova koje ranosmwarei šifruju, ovaj novi malver šifruje i fajlove koji su povezani sa video igrama. Ipak, malver ne zanimaju sve video igre, pa čak ni one najpopularnije. On šifruje fajlove koji su povezani sa igrama za jednog igrača - sa Call of Duty, Star Craft 2, Diablo, Fallout 3, Minecraft, Half-Life 2, Dragon Age: Originis...  Istraživači kompanije Trend Micro otkrili su nove verzije ransomwarea Critroni, koji je poznat i pod nazivom CBT-Locker, koje žrtvama nude duži rok za plaćanje otkupa u odnosu na ranije verzije malvera, kao i besplatno dešifrovanje fajlova. Prethodne verzije malvera zahtevale su od žrtava da otkup plate u roku od 72 sata, ucenjujući ih da će po isteku tog roka dešifrovanje fajlova biti skuplje. Pored toga, besplatno probno dešifrovanje fajlova nije postojalo u prethodnim verzijama. Inače, iza te “velikodušne” ponude...

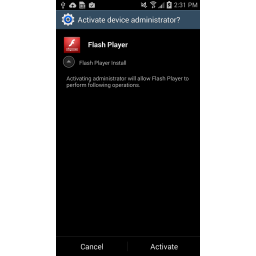

Istraživači kompanije Trend Micro otkrili su nove verzije ransomwarea Critroni, koji je poznat i pod nazivom CBT-Locker, koje žrtvama nude duži rok za plaćanje otkupa u odnosu na ranije verzije malvera, kao i besplatno dešifrovanje fajlova. Prethodne verzije malvera zahtevale su od žrtava da otkup plate u roku od 72 sata, ucenjujući ih da će po isteku tog roka dešifrovanje fajlova biti skuplje. Pored toga, besplatno probno dešifrovanje fajlova nije postojalo u prethodnim verzijama. Inače, iza te “velikodušne” ponude...  Prvi kripto-malver za Android Simplocker je evoluirao, a sa novom verzijom malvera koju su otkrili istraživači Avasta povratak šifrovanih fajlova u prvobitno stanje nije više lak kao što je nekad bio. Simplocker su istraživači Kaspersky Laba otkrili u junu prošle godine. Od tada se pojavilo nekoliko verzija malvera ali takvih da je stručnjacima uspevalo da u relativno kratkom roku pronađu “antidot” za ovaj malver. Prva verzija malvera bila je namenjena korisnicima iz Rusije i Ukrajine, ali mesec dana kasnije...

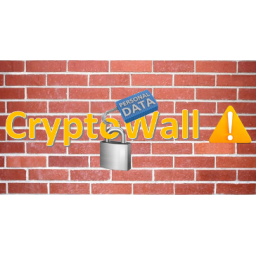

Prvi kripto-malver za Android Simplocker je evoluirao, a sa novom verzijom malvera koju su otkrili istraživači Avasta povratak šifrovanih fajlova u prvobitno stanje nije više lak kao što je nekad bio. Simplocker su istraživači Kaspersky Laba otkrili u junu prošle godine. Od tada se pojavilo nekoliko verzija malvera ali takvih da je stručnjacima uspevalo da u relativno kratkom roku pronađu “antidot” za ovaj malver. Prva verzija malvera bila je namenjena korisnicima iz Rusije i Ukrajine, ali mesec dana kasnije...  Cryptowall se vratio - stručnjaci upozoravaju da je distribucija nove verzije ozloglašenog ransomwarea počela 12. januara. Poznati bezbednosni istraživač koji koristi nadimak Kafeine kaže da se malver vratio posle skoro dva meseca pauze tokom koje nije bilo distribucije ovog malvera. To potvrđuju i istraživači Microsofta koji za Cryptowall koriste naziv Crowti. Cryptowall 3.0 je destruktivan kao i prethodne verzije. Ovaj sofisticirani ransomware jakim kriptografskim algoritmom šifruje fajlove na računarima...

Cryptowall se vratio - stručnjaci upozoravaju da je distribucija nove verzije ozloglašenog ransomwarea počela 12. januara. Poznati bezbednosni istraživač koji koristi nadimak Kafeine kaže da se malver vratio posle skoro dva meseca pauze tokom koje nije bilo distribucije ovog malvera. To potvrđuju i istraživači Microsofta koji za Cryptowall koriste naziv Crowti. Cryptowall 3.0 je destruktivan kao i prethodne verzije. Ovaj sofisticirani ransomware jakim kriptografskim algoritmom šifruje fajlove na računarima...  Istraživači iz Dell Secureworks otkrili su novi malver čiji je cilj da omogući napadačima da izbegnu proveru identiteta na Active Directory (AD) sistemima čija se bezbednost oslanja samo na lozinke omogućavajući im da koriste bilo koju nasumično izabranu lozinku.Malver je nazvan “Skeleton Key”. Istraživači kažu da su otkrili Skeleton Key na mreži klijenta koji je koristio jednofaktornu autentifikaciju za pristup webmailu i VPN, dajući napadačima neograničeni daljinski pristup servisima. Oni su analizirali...

Istraživači iz Dell Secureworks otkrili su novi malver čiji je cilj da omogući napadačima da izbegnu proveru identiteta na Active Directory (AD) sistemima čija se bezbednost oslanja samo na lozinke omogućavajući im da koriste bilo koju nasumično izabranu lozinku.Malver je nazvan “Skeleton Key”. Istraživači kažu da su otkrili Skeleton Key na mreži klijenta koji je koristio jednofaktornu autentifikaciju za pristup webmailu i VPN, dajući napadačima neograničeni daljinski pristup servisima. Oni su analizirali...  Pretnja koju su istraživači kompanije ESET nazvali VirRansom a istraživači Sophosa VirLock je ransomware koji zaključava ekrane žrtava ali se takođe ponaša i kao parazitski virus inficirajući fajlove na računarima. Proizvođači antivirusa svakodnevno imaju posla sa stotinama hiljada malvera, od kojih većina nisu novi malveri. Razlike između njih su često neznatne, a čak i novi malveri koji se pojavljuju svakog dana su samo manje varijacije poznatih malvera. Međutim, ovaj novi član porodice malvera koji...

Pretnja koju su istraživači kompanije ESET nazvali VirRansom a istraživači Sophosa VirLock je ransomware koji zaključava ekrane žrtava ali se takođe ponaša i kao parazitski virus inficirajući fajlove na računarima. Proizvođači antivirusa svakodnevno imaju posla sa stotinama hiljada malvera, od kojih većina nisu novi malveri. Razlike između njih su često neznatne, a čak i novi malveri koji se pojavljuju svakog dana su samo manje varijacije poznatih malvera. Međutim, ovaj novi član porodice malvera koji...  Stručnjaci za kompjutersku bezbednost zabrinuti su zbog pojave nove, unapređene verzije malvera CryptoWall koji je poznat po tome što šifruje fajlove na računarima koje inficira, tražeći od žrtava da plate dešifrovanje fajlova. CryptoWall je bio drugorazredni naslednik poznatog ransomwarea CryptoLocker, koji je uglavnom nestao sa scene kada je ugašena bot mreža Gameover Zeus koja je korišćena za njegovo širenje. Ransomwarei su pretnja korisnicima računara više od jedne decenije.

Stručnjaci za kompjutersku bezbednost zabrinuti su zbog pojave nove, unapređene verzije malvera CryptoWall koji je poznat po tome što šifruje fajlove na računarima koje inficira, tražeći od žrtava da plate dešifrovanje fajlova. CryptoWall je bio drugorazredni naslednik poznatog ransomwarea CryptoLocker, koji je uglavnom nestao sa scene kada je ugašena bot mreža Gameover Zeus koja je korišćena za njegovo širenje. Ransomwarei su pretnja korisnicima računara više od jedne decenije.  Pred kraj godine, koju su između ostalog obeležili kripto-malveri, pojavio se još jedan takav malver nazvan OphionLocker koji se širi pomoću exploit alata u drive-by download napadima. Novi ransomware koristi ECC (Elliptic Curve Cryptography) za šifrovanje podataka na inficiranom računaru. ECC se oslanja na dva ključa, jednom za šifrovanje podataka koji se naziva javni ključ, i drugom za dešifrovanje fajlova koji se naziva privatni ključ. Malver OphionLocker pruža javni ključ, koji je dostupan u uzorku...

Pred kraj godine, koju su između ostalog obeležili kripto-malveri, pojavio se još jedan takav malver nazvan OphionLocker koji se širi pomoću exploit alata u drive-by download napadima. Novi ransomware koristi ECC (Elliptic Curve Cryptography) za šifrovanje podataka na inficiranom računaru. ECC se oslanja na dva ključa, jednom za šifrovanje podataka koji se naziva javni ključ, i drugom za dešifrovanje fajlova koji se naziva privatni ključ. Malver OphionLocker pruža javni ključ, koji je dostupan u uzorku...  Bankarski trojanac otkriven ove jeseni privukao je pažnju istraživača Kaspersky Laba kojima je novi malver bio zanimljiv pre svega zbog toga što koristi novu tehniku učitavanja modula, ali to nije bilo sve. Analiza njegovih konfiguracionih fajlova otkrila je istraživačima da malver cilja online sisteme 150 banaka i 20 platnih sistema u 15 zemalja. Banke u Velikoj Britaniji, SAD, Rusiji, Japanu i Italiji su pre svih ciljevi ovog malvera. Novi bankarski malver je trojanac nazvan Chthonic, a istraživači kažu da je on...

Bankarski trojanac otkriven ove jeseni privukao je pažnju istraživača Kaspersky Laba kojima je novi malver bio zanimljiv pre svega zbog toga što koristi novu tehniku učitavanja modula, ali to nije bilo sve. Analiza njegovih konfiguracionih fajlova otkrila je istraživačima da malver cilja online sisteme 150 banaka i 20 platnih sistema u 15 zemalja. Banke u Velikoj Britaniji, SAD, Rusiji, Japanu i Italiji su pre svih ciljevi ovog malvera. Novi bankarski malver je trojanac nazvan Chthonic, a istraživači kažu da je on...  Istraživači kompanije Kaspersky Lab otkrili su novu verziju malvera Destover koji je korišćen u nedavnom napadu na kompaniju Sony Pictures. Reč je o familiji trojanaca korišćenih u napadima na južnokorejske televizije i banke poznatim pod imenom DarkSeoul, koji su se dogodili u martu prošle godine, a postoji mogućnost da je ovaj malver povezan i sa napadom na kompaniju Saudi Aramco koji se dogodio pre dve godine. U Kaspersky Labu su došli do uzorka ovog malvera koji je neobičan po tome...

Istraživači kompanije Kaspersky Lab otkrili su novu verziju malvera Destover koji je korišćen u nedavnom napadu na kompaniju Sony Pictures. Reč je o familiji trojanaca korišćenih u napadima na južnokorejske televizije i banke poznatim pod imenom DarkSeoul, koji su se dogodili u martu prošle godine, a postoji mogućnost da je ovaj malver povezan i sa napadom na kompaniju Saudi Aramco koji se dogodio pre dve godine. U Kaspersky Labu su došli do uzorka ovog malvera koji je neobičan po tome...  Istraživači Kaspersky Laba otkrili su novi modul Turla, pretnje poznate i pod nazivima Snake i Uroburos. Zagonetka zvana Turla je jedna od najkompleksnijih pretnji u svetu. Svaki do sada otkriveni uzorak malvera Turla je bio namenjen Micorosoftovim 32-bitnim i 64-bitnim Windows operativnim sistemima. Novi uzorak malvera je neobičan zbog toga što je prvi koji cilja Linux. Veruje se da su APT napadači (advanced persistent threat) koji stoje iza Turla napada sa ruskog govornog područja...

Istraživači Kaspersky Laba otkrili su novi modul Turla, pretnje poznate i pod nazivima Snake i Uroburos. Zagonetka zvana Turla je jedna od najkompleksnijih pretnji u svetu. Svaki do sada otkriveni uzorak malvera Turla je bio namenjen Micorosoftovim 32-bitnim i 64-bitnim Windows operativnim sistemima. Novi uzorak malvera je neobičan zbog toga što je prvi koji cilja Linux. Veruje se da su APT napadači (advanced persistent threat) koji stoje iza Turla napada sa ruskog govornog područja...  Istraživač Nik Hofman otkrio je novu familiju POS (point-of-sale) malvera koji detektuje tek nekolicina antivirusa. Malver Getmypass je sličan drugim takozvanim RAM scarperima, koji prikupljaju nešifrovane podatke platnih kartica iz memorije platnog sistema. Ova vrsta malvera odgovorna je za velike incidente sa kompromitovanjem platnih kartica u kompanijama Target, Neiman Marcus i drugim. Malveri ovog tipa koriste slabost u sistemima za koju stručnjaci kažu da bi mogla biti uklonjena snažnijom enkripcijom...

Istraživač Nik Hofman otkrio je novu familiju POS (point-of-sale) malvera koji detektuje tek nekolicina antivirusa. Malver Getmypass je sličan drugim takozvanim RAM scarperima, koji prikupljaju nešifrovane podatke platnih kartica iz memorije platnog sistema. Ova vrsta malvera odgovorna je za velike incidente sa kompromitovanjem platnih kartica u kompanijama Target, Neiman Marcus i drugim. Malveri ovog tipa koriste slabost u sistemima za koju stručnjaci kažu da bi mogla biti uklonjena snažnijom enkripcijom...  Novi POS malver dizajniran za krađu informacija sa kreditnih i debitnih kartica prodaje se na crnom tržištu po ceni od 2000 dolara. Sličan malver nazvan BlackPOS, korišćen je u napadu na kompaniju Target prošle godine, što je za posledicu imalo krađu 40 miliona platnih kartica. Malver koji je nazvan LucyPOS, pronađen je na VirusTotalu, Googleovom besplatnom online skeneru kome se mogu podneti uzorci kako bi se proverilo da li će neki od nekoliko desetina antivirusnih programa VirusTotala detektovati fajl...

Novi POS malver dizajniran za krađu informacija sa kreditnih i debitnih kartica prodaje se na crnom tržištu po ceni od 2000 dolara. Sličan malver nazvan BlackPOS, korišćen je u napadu na kompaniju Target prošle godine, što je za posledicu imalo krađu 40 miliona platnih kartica. Malver koji je nazvan LucyPOS, pronađen je na VirusTotalu, Googleovom besplatnom online skeneru kome se mogu podneti uzorci kako bi se proverilo da li će neki od nekoliko desetina antivirusnih programa VirusTotala detektovati fajl...  Stručnjaci kompanije Symantec otkrili su špijunski alat nazvan Regin koji je korišćen za sistematsku sajber špijunažu protiv brojnih ciljeva širom sveta, među kojima su bili vlade, kompanije, istraživači i pojedinci. Backdoor trojanac Regin je kompleksan malver čija struktura pokazuje stepen tehničke osposobljenosti koja se retko viđa. Prilagodljiv i opremljen širokim spektrom mogućnosti u zavisnosti od cilja, malver onima koji ga kontrolišu pruža velike mogućnost za dugotrajnu špijunažu.

Stručnjaci kompanije Symantec otkrili su špijunski alat nazvan Regin koji je korišćen za sistematsku sajber špijunažu protiv brojnih ciljeva širom sveta, među kojima su bili vlade, kompanije, istraživači i pojedinci. Backdoor trojanac Regin je kompleksan malver čija struktura pokazuje stepen tehničke osposobljenosti koja se retko viđa. Prilagodljiv i opremljen širokim spektrom mogućnosti u zavisnosti od cilja, malver onima koji ga kontrolišu pruža velike mogućnost za dugotrajnu špijunažu.  Istraživači su otkrili kriminalnu grupu koja na naizgled legitimnim sajtovima objavljuje različite kompromitovane WordPress teme i dodatke kako bi se ubedile potencijalne žrtve da ih preuzmu i instaliraju na svojim sajtovima. Teme i dodaci koje nudi grupa omogućavaju napadačima daljinsku kontrolu nad kompromitovanim sajtovima, a istraživači kažu da je moguće da je ovaj napad započeo još u septembru prošle godine. Slučaj je otkriven kada su istraživači iz firme Fox-IT u Holandiji otkrili kompromitovani...

Istraživači su otkrili kriminalnu grupu koja na naizgled legitimnim sajtovima objavljuje različite kompromitovane WordPress teme i dodatke kako bi se ubedile potencijalne žrtve da ih preuzmu i instaliraju na svojim sajtovima. Teme i dodaci koje nudi grupa omogućavaju napadačima daljinsku kontrolu nad kompromitovanim sajtovima, a istraživači kažu da je moguće da je ovaj napad započeo još u septembru prošle godine. Slučaj je otkriven kada su istraživači iz firme Fox-IT u Holandiji otkrili kompromitovani...  Otkriće Tor izlaznog noda koji je lociran u Rusiji i koji je konstantno dodavao maliciozni kod svim izvršnim fajlovima koje su preuzimali korisnici, a koje je krajem oktobra objavio istraživač iz firme Leviathan Security Džoš Pits zainteresovalo je stručnjake finske kompanije F-Secure. Istražujući o čemu je reč, u F-Secure su otkrili da je malver povezan sa počiniocima APT (Advanced persistent threat) napada u kome je korišćen backdoor MiniDuke. Međutim, malver koji je u ovom slučaju korišćen nije verzija malvera MiniDuke...

Otkriće Tor izlaznog noda koji je lociran u Rusiji i koji je konstantno dodavao maliciozni kod svim izvršnim fajlovima koje su preuzimali korisnici, a koje je krajem oktobra objavio istraživač iz firme Leviathan Security Džoš Pits zainteresovalo je stručnjake finske kompanije F-Secure. Istražujući o čemu je reč, u F-Secure su otkrili da je malver povezan sa počiniocima APT (Advanced persistent threat) napada u kome je korišćen backdoor MiniDuke. Međutim, malver koji je u ovom slučaju korišćen nije verzija malvera MiniDuke...  Istraživači firme Webroot otkrili su novi ransomware nazvan CoinVault koji je tipičan kripto-malver - šifruje fajlove i ucenjuje žrtve da plate za dešifrovanje fajlova. Stručnjaci Webroota kažu da je ono što je jedinstveno kod ovog malvera to da je to prvi kripto-ransomware koji žrtvama nudi besplatno dešifrovanje jednog fajla po izboru. Međutim, sličan malver su otkrili istraživači iz firme iSight Partners još u avgustu. Reč je o malveru TorrentLocker koji takođe koristi AES algoritam i takođe nudi žrtvama...

Istraživači firme Webroot otkrili su novi ransomware nazvan CoinVault koji je tipičan kripto-malver - šifruje fajlove i ucenjuje žrtve da plate za dešifrovanje fajlova. Stručnjaci Webroota kažu da je ono što je jedinstveno kod ovog malvera to da je to prvi kripto-ransomware koji žrtvama nudi besplatno dešifrovanje jednog fajla po izboru. Međutim, sličan malver su otkrili istraživači iz firme iSight Partners još u avgustu. Reč je o malveru TorrentLocker koji takođe koristi AES algoritam i takođe nudi žrtvama...  Tokom vanbračne afere koja ga je koštala karijere a koja je otkrivena pre dve godine bivši direktor CIA Dejvid Petreus je tajno komunicirao sa svojom ljubavnicom Polom Brodvel tako što je par ostavljao poruke u drafts folderu zajedničkog Gmail naloga. Istu taktiku sada koriste i hakeri, piše Wired, ali umesto sa ljubavnicama, “ljubavna pisma” se razmenjuju sa malverom koji krade podatke koje pronalazi na zaraženom računaru. Istraživači firme Shape Security pronašli su malver na mreži jednog od klijenata firme...

Tokom vanbračne afere koja ga je koštala karijere a koja je otkrivena pre dve godine bivši direktor CIA Dejvid Petreus je tajno komunicirao sa svojom ljubavnicom Polom Brodvel tako što je par ostavljao poruke u drafts folderu zajedničkog Gmail naloga. Istu taktiku sada koriste i hakeri, piše Wired, ali umesto sa ljubavnicama, “ljubavna pisma” se razmenjuju sa malverom koji krade podatke koje pronalazi na zaraženom računaru. Istraživači firme Shape Security pronašli su malver na mreži jednog od klijenata firme...  Stručnjaci kompanije Trend Micro otkrili su bankarski malver koji koristi nove tehnike da bi u svoju mrežu uhvatio što više žrtava i da bi izbegao da bude otkriven. Reč je o malveru koji je nazvan Dridex i koji se smatra naslednikom poznatog bankarskog malvera Cridex. Dridex se pojavljuje nekoliko godina pošto je Cridex imao svoj debi u svetu online pretnji. I Cridex i Dridex kradu privatne informacije, posebno one koje su u vezi online bankovnih računa. Dva malvera se u nečemu potpuno razlikuju. Cridex je jedan od...

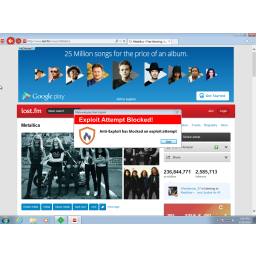

Stručnjaci kompanije Trend Micro otkrili su bankarski malver koji koristi nove tehnike da bi u svoju mrežu uhvatio što više žrtava i da bi izbegao da bude otkriven. Reč je o malveru koji je nazvan Dridex i koji se smatra naslednikom poznatog bankarskog malvera Cridex. Dridex se pojavljuje nekoliko godina pošto je Cridex imao svoj debi u svetu online pretnji. I Cridex i Dridex kradu privatne informacije, posebno one koje su u vezi online bankovnih računa. Dva malvera se u nečemu potpuno razlikuju. Cridex je jedan od...  Google je zaustavio napade koji su dolazili sa oglasne mreže DoubleClick, nakon što su kompaniju o tome obavestili istraživači iz firme Malwarebytes. Napadi na posetioce popularnih sajtova, među kojima su bili Last.fm, The Times of Israel i The Jerusalem Post okončani su u petak ali ne pre nego što su milioni posetilaca ovih sajtova bili izloženi riziku od infekcije računara malverom Zemot koji se širio preko malicioznih oglasa hostovanih na serverima oglasne platforme Zedo i distribuiranih preko Googleove mreže Doubleclick.

Google je zaustavio napade koji su dolazili sa oglasne mreže DoubleClick, nakon što su kompaniju o tome obavestili istraživači iz firme Malwarebytes. Napadi na posetioce popularnih sajtova, među kojima su bili Last.fm, The Times of Israel i The Jerusalem Post okončani su u petak ali ne pre nego što su milioni posetilaca ovih sajtova bili izloženi riziku od infekcije računara malverom Zemot koji se širio preko malicioznih oglasa hostovanih na serverima oglasne platforme Zedo i distribuiranih preko Googleove mreže Doubleclick.  Istraživači firme Trusteer, a nešto pre njih i istraživači Avasta, otkrili su novu verziju trojanca Tinba, koji je poznat i pod nazivima Tinybanker i Zusy, a čiji je izvorni kod procurio u julu ove godine. Tinba je postao poznat po tome što uprkos maloj veličini raspolaže funkcionalnostima koje imaju i mnogo veći konkurentski bankarski malveri. Tinba je otkriven 2012. godine, u vreme njegovih napada na korisnike u Turskoj, a njegov izvorni kod procurio je u julu ove godine, ubrzo pošto su primećeni napadi na klijente banaka u Češkoj.

Istraživači firme Trusteer, a nešto pre njih i istraživači Avasta, otkrili su novu verziju trojanca Tinba, koji je poznat i pod nazivima Tinybanker i Zusy, a čiji je izvorni kod procurio u julu ove godine. Tinba je postao poznat po tome što uprkos maloj veličini raspolaže funkcionalnostima koje imaju i mnogo veći konkurentski bankarski malveri. Tinba je otkriven 2012. godine, u vreme njegovih napada na korisnike u Turskoj, a njegov izvorni kod procurio je u julu ove godine, ubrzo pošto su primećeni napadi na klijente banaka u Češkoj.  Stručnjaci američke firme iSIGHT Partners otkrili su novi ransomware koji je nazvan TorrentLocker koji imitira dva poznata kripto-malvera CryptoLocker i CryptoWall. Stručnjaci američke firme kažu da za sada ovaj novi ransomware cilja uglavnom samo na australijske korisnike, s obzirom da malver prikazuje upozorenje u kome je cena otkupa u australijskim dolarima, i da se od žrtava zahteva da koriste australijske berze bitcoina koje žrtve treba da kupe i pošalju kriminalcima. Malver se širi...

Stručnjaci američke firme iSIGHT Partners otkrili su novi ransomware koji je nazvan TorrentLocker koji imitira dva poznata kripto-malvera CryptoLocker i CryptoWall. Stručnjaci američke firme kažu da za sada ovaj novi ransomware cilja uglavnom samo na australijske korisnike, s obzirom da malver prikazuje upozorenje u kome je cena otkupa u australijskim dolarima, i da se od žrtava zahteva da koriste australijske berze bitcoina koje žrtve treba da kupe i pošalju kriminalcima. Malver se širi...  Stručnjaci Avasta otkrili su novi kripto-malver koji se u ovom trenutku putem emailova isporučuje uglavnom korisnicima sa ruskog govornog područja a koji, pored onoga što uobičajeno rade slični malveri, krade email adrese kontakata žrtve da bi se dalje širio. Žrtve dobijaju email u kome se od njih traži da pregledaju izmene u nekom ugovoru pre nego što potpišu dokument. U emailu je zip fajl koji sadrži downloader koji preuzima nekoliko fajlova u %TEMP% i izvršava jedan od njih. Fajlovi imaju ekstenziju .btc...

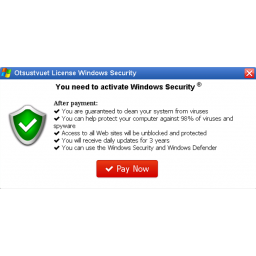

Stručnjaci Avasta otkrili su novi kripto-malver koji se u ovom trenutku putem emailova isporučuje uglavnom korisnicima sa ruskog govornog područja a koji, pored onoga što uobičajeno rade slični malveri, krade email adrese kontakata žrtve da bi se dalje širio. Žrtve dobijaju email u kome se od njih traži da pregledaju izmene u nekom ugovoru pre nego što potpišu dokument. U emailu je zip fajl koji sadrži downloader koji preuzima nekoliko fajlova u %TEMP% i izvršava jedan od njih. Fajlovi imaju ekstenziju .btc...  Lažni antivirusi su godinama deo ekosistema interneta, iako je poslednjih godina primetno da se familije ovih malvera povlače pred generacijom novih pretnji. Lažni antivirusi su zlonamerni programi koji obmanjuju korisnike tvrdnjama da su im računari zaraženi tražeći od njih da plate ukoliko žele da uklone navodno detektovane pretnje sa računara. Činjenicu da lažnim antivirusima ne ide tako dobro kao nekad istraživači iz kompanije Microsoft objašnjavaju naporima proizvođača antivirusnog softvera...

Lažni antivirusi su godinama deo ekosistema interneta, iako je poslednjih godina primetno da se familije ovih malvera povlače pred generacijom novih pretnji. Lažni antivirusi su zlonamerni programi koji obmanjuju korisnike tvrdnjama da su im računari zaraženi tražeći od njih da plate ukoliko žele da uklone navodno detektovane pretnje sa računara. Činjenicu da lažnim antivirusima ne ide tako dobro kao nekad istraživači iz kompanije Microsoft objašnjavaju naporima proizvođača antivirusnog softvera...  Stručnjaci Avasta otrkili su novu verziju ozloglašenog “policijskog” malvera Reveton koja je mnogo moćnija od starog malvera poznatog po zastrašivanju korisnika zaraženih računara tvrdnjama da su prekršili zakon i da moraju da plate kaznu da bi im računar bio odblokiran. Očigledno da autorima ovog malvera taj poslovni model više nije dovoljan, pa su novu verziju malvera ojačali dodavanjem poslednje verzije opasnog malvera Pony Stealer koji krade korisnička imena i lozinke. Pony Stealer je dropper...

Stručnjaci Avasta otrkili su novu verziju ozloglašenog “policijskog” malvera Reveton koja je mnogo moćnija od starog malvera poznatog po zastrašivanju korisnika zaraženih računara tvrdnjama da su prekršili zakon i da moraju da plate kaznu da bi im računar bio odblokiran. Očigledno da autorima ovog malvera taj poslovni model više nije dovoljan, pa su novu verziju malvera ojačali dodavanjem poslednje verzije opasnog malvera Pony Stealer koji krade korisnička imena i lozinke. Pony Stealer je dropper...  Krajem maja, policije brojnih zemalja predvođene američkim FBI i Europolom, a uz tehničku pomoć nekoliko privatnih kompanija, okončale su zajedničku operaciju protiv bot mreže GameOver Zeus. Policijska operacija Tovar je tako zadala udarac i kriminalcima koji stoje iza kripto-malvera CryptoLocker jer je bot mreža GameOver Zeus korišćena za distribuciju ovog opasnog malvera. Međutim, to nije kraj nevolja za korisnike kojima preti opasnost od drugih ransomwarea kao što je CryptoLocker.

Krajem maja, policije brojnih zemalja predvođene američkim FBI i Europolom, a uz tehničku pomoć nekoliko privatnih kompanija, okončale su zajedničku operaciju protiv bot mreže GameOver Zeus. Policijska operacija Tovar je tako zadala udarac i kriminalcima koji stoje iza kripto-malvera CryptoLocker jer je bot mreža GameOver Zeus korišćena za distribuciju ovog opasnog malvera. Međutim, to nije kraj nevolja za korisnike kojima preti opasnost od drugih ransomwarea kao što je CryptoLocker.  Stručnjaci nemačkog proizvođača antivirusa kompanije G Data otkrili su novi nevidljivi malver koji je sposoban da zloupotrebi popularne web platforme kao što su Yahoo Mail i Gmail da bi primao komande sa servera za komandu i kontrolu. Ono što ovog trojanca nazvanog IcoScript čini tako neobičnim jeste to što malver koristi sopstveni script jezik za automatsko povezivanje na email nalog. Taj nalog pripada hakerima koji ga koriste da bi slali komande zaraženim računarima. Pristup web mailu se retko blokira...

Stručnjaci nemačkog proizvođača antivirusa kompanije G Data otkrili su novi nevidljivi malver koji je sposoban da zloupotrebi popularne web platforme kao što su Yahoo Mail i Gmail da bi primao komande sa servera za komandu i kontrolu. Ono što ovog trojanca nazvanog IcoScript čini tako neobičnim jeste to što malver koristi sopstveni script jezik za automatsko povezivanje na email nalog. Taj nalog pripada hakerima koji ga koriste da bi slali komande zaraženim računarima. Pristup web mailu se retko blokira...  Od relativno jednostavnih zlonamernih programa koji blokiraju ekran ucenjujući korisnike zaraženih računara, ransomwarei su poslednjih godina evoluirali u nešto mnogo opasnije - u kripto-malvere koji šifruju sve vrste podataka, uključujući fotografije, dokumente i baze podataka. Vezujući ruke korisnicima zaraženih računara čiji su dragoceni podaci zarobljeni, ransomwarei kao što su CryptoLocker, CryptoDefence ili CryptoWall su u poziciji da traže od korisnika mnogo novca da bi im podaci bili vraćeni.

Od relativno jednostavnih zlonamernih programa koji blokiraju ekran ucenjujući korisnike zaraženih računara, ransomwarei su poslednjih godina evoluirali u nešto mnogo opasnije - u kripto-malvere koji šifruju sve vrste podataka, uključujući fotografije, dokumente i baze podataka. Vezujući ruke korisnicima zaraženih računara čiji su dragoceni podaci zarobljeni, ransomwarei kao što su CryptoLocker, CryptoDefence ili CryptoWall su u poziciji da traže od korisnika mnogo novca da bi im podaci bili vraćeni.  Stručnjaci nemačkog proizvođača antivirusa kompanije G Data otkrili su novi malver nazvan Powerliks koji pokušava da izbegne detekciju i analizu tako što radi samo iz system registryja ne kreirajući fajlove na disku. Ovakav koncept malvera koji postoji samo u memoriji sistema bez fajlova na disku nije nov, ali su takvi malveri retki zato što oni obično ne preživljavaju ponovna pokretanja sistema, kada se memorija očisti. To nije slučaj sa malverom Powerliks, koji ima nešto drugačiji pristup...

Stručnjaci nemačkog proizvođača antivirusa kompanije G Data otkrili su novi malver nazvan Powerliks koji pokušava da izbegne detekciju i analizu tako što radi samo iz system registryja ne kreirajući fajlove na disku. Ovakav koncept malvera koji postoji samo u memoriji sistema bez fajlova na disku nije nov, ali su takvi malveri retki zato što oni obično ne preživljavaju ponovna pokretanja sistema, kada se memorija očisti. To nije slučaj sa malverom Powerliks, koji ima nešto drugačiji pristup...  Jedna od najstarijih familija malvera, Pushdo, ponovo hara internetom, a nova verzija Trojanca koju su otkrili stručnjaci Bitdefendera za samo 24 sata zarazila je 11000 računara u svetu. Zemlje sa najvećim brojem infekcija ovim malverom su za sada Indija, Vijetnam i SAD, ali infekcija nisu pošteđeni ni Turska, Iran, Tajland, Italija i Meksiko. Pushdo, višenamenski trojanski program, prvenstveno je poznat kao malver koji je odgovoran za infekcije računara koje je sam zarazio...

Jedna od najstarijih familija malvera, Pushdo, ponovo hara internetom, a nova verzija Trojanca koju su otkrili stručnjaci Bitdefendera za samo 24 sata zarazila je 11000 računara u svetu. Zemlje sa najvećim brojem infekcija ovim malverom su za sada Indija, Vijetnam i SAD, ali infekcija nisu pošteđeni ni Turska, Iran, Tajland, Italija i Meksiko. Pushdo, višenamenski trojanski program, prvenstveno je poznat kao malver koji je odgovoran za infekcije računara koje je sam zarazio...  Poznati francuski istraživač Kafeine otkrio je novi ransomware nazvan Critroni, koji se reklamira na hakerskim forumima kao nova generacija poznatog ransomwarea Cryptolocker jer koristi Tor mrežu za komunikaciju i kontrolu. Cryptolocker je, za one koji su propustili, jedan od najozloglašenijih malvera koji su se pojavili u skorije vreme. Cryptolocker šifruje sve fajlove na zaraženom računaru i traži od žrtve da plati, najčešće bicoinima, za privatni ključ za dešifrovanje podataka.

Poznati francuski istraživač Kafeine otkrio je novi ransomware nazvan Critroni, koji se reklamira na hakerskim forumima kao nova generacija poznatog ransomwarea Cryptolocker jer koristi Tor mrežu za komunikaciju i kontrolu. Cryptolocker je, za one koji su propustili, jedan od najozloglašenijih malvera koji su se pojavili u skorije vreme. Cryptolocker šifruje sve fajlove na zaraženom računaru i traži od žrtve da plati, najčešće bicoinima, za privatni ključ za dešifrovanje podataka.  Stručnjaci firme Seculert otkrili su novu verziju malvera Cridex, nazvanu Geodo, i upozorili da nova verzija malvera koristi metod automatskog širenja što svaki novozaraženi računar u bot mreži pretvara u sredstvo za infekciju novih računara. Geodo je opasan kao i original, malver Cridex poznat i pod nazivima Feodo i Bugat, koji je otrkiven 2012. godine i koji je dizajniran da krade osetljive informacije sa zaraženih računara, uključujući i korisnička imena i lozinke za online bankovne naloge...

Stručnjaci firme Seculert otkrili su novu verziju malvera Cridex, nazvanu Geodo, i upozorili da nova verzija malvera koristi metod automatskog širenja što svaki novozaraženi računar u bot mreži pretvara u sredstvo za infekciju novih računara. Geodo je opasan kao i original, malver Cridex poznat i pod nazivima Feodo i Bugat, koji je otrkiven 2012. godine i koji je dizajniran da krade osetljive informacije sa zaraženih računara, uključujući i korisnička imena i lozinke za online bankovne naloge...  Novi malver nazvan Kronos, trojanski program dizajniran za krađu informacija korisnika sa web sajtova banaka, reklamira se na ruskim hakerskim forumima a njegova cena je 7000 dolara. Prodavci nude i mogućnost da se malver isproba, što će one koji su zainteresovani za jednonedeljni probni period koštati 1000 dolara. Većina današnjih malvera se prodaje po cenama od nekoliko stotina dolara, a pojedini u sajber podzemlju veoma cenjeni malveri su i besplatni zahvaljujući činjenici da je izvorni kod...

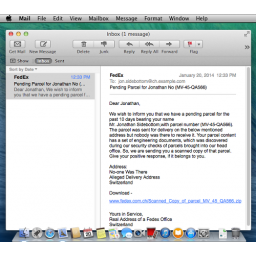

Novi malver nazvan Kronos, trojanski program dizajniran za krađu informacija korisnika sa web sajtova banaka, reklamira se na ruskim hakerskim forumima a njegova cena je 7000 dolara. Prodavci nude i mogućnost da se malver isproba, što će one koji su zainteresovani za jednonedeljni probni period koštati 1000 dolara. Većina današnjih malvera se prodaje po cenama od nekoliko stotina dolara, a pojedini u sajber podzemlju veoma cenjeni malveri su i besplatni zahvaljujući činjenici da je izvorni kod...  Istraživači danske firme CSIS otkrili su novi bankarski malver nazvan “Dyreza” ili “Dyre”, koji bi mogao biti konkurencija čuvenom malveru Zeus. Iako Dyreza ima sličnosti sa Trojancem Zeus, istraživači danske firme smatraju da je reč o novom Trojancu, a ne o još jednom derivatu izvornog koda Zeusa. Dyreza cilja na korisnike brojnih banaka u SAD i Velikoj Britaniji, pre svega na korisnike Bank of America, Natwest, Citibank, RBS i Ulsterbank. Trojanac se trenutno distribuira preko emailova koje navodno šalju...

Istraživači danske firme CSIS otkrili su novi bankarski malver nazvan “Dyreza” ili “Dyre”, koji bi mogao biti konkurencija čuvenom malveru Zeus. Iako Dyreza ima sličnosti sa Trojancem Zeus, istraživači danske firme smatraju da je reč o novom Trojancu, a ne o još jednom derivatu izvornog koda Zeusa. Dyreza cilja na korisnike brojnih banaka u SAD i Velikoj Britaniji, pre svega na korisnike Bank of America, Natwest, Citibank, RBS i Ulsterbank. Trojanac se trenutno distribuira preko emailova koje navodno šalju...  Zeus (Zbot) je čuveni trojanski program koji može da krade osetljive podatke sa zaraženog računara, uključujući i lozinke i informacije o bankovnom računu korisnika. Zbog toga što je među sajber kriminalcima omiljen alat, kao i zbog štete koje može da prouzrokuje, svaka nova verzija malvera predmet je pažljive analize stručnjaka. Tako su stručnjaci firme Fortinet analizirali novu verziju ozloglašenog bankarskog Trojanca koju su nazvali Lite Zeus, zbog toga što su joj uskraćene neke funkcionalnosti...

Zeus (Zbot) je čuveni trojanski program koji može da krade osetljive podatke sa zaraženog računara, uključujući i lozinke i informacije o bankovnom računu korisnika. Zbog toga što je među sajber kriminalcima omiljen alat, kao i zbog štete koje može da prouzrokuje, svaka nova verzija malvera predmet je pažljive analize stručnjaka. Tako su stručnjaci firme Fortinet analizirali novu verziju ozloglašenog bankarskog Trojanca koju su nazvali Lite Zeus, zbog toga što su joj uskraćene neke funkcionalnosti...  Maliciozne reklame na domenima koji pripadaju Dizniju, Fejsbuku, Gardijanu i drugim kompanijama vode posetioce do malvera koji šifruju kompjuterske fajlove i traže otkup za njih, upozorila je kompanija Cisco Systems. Do ovog otkrića se došlo ubrzo posle velike policijske akcije protiv bot mreže koja je distribuirala bankarskog Trojanca Gameover Zeus i ransomware CryptoLocker, koji se pojavio prošle godine i za samo dva meseca zarazio skoro 250 hiljada računara.

Maliciozne reklame na domenima koji pripadaju Dizniju, Fejsbuku, Gardijanu i drugim kompanijama vode posetioce do malvera koji šifruju kompjuterske fajlove i traže otkup za njih, upozorila je kompanija Cisco Systems. Do ovog otkrića se došlo ubrzo posle velike policijske akcije protiv bot mreže koja je distribuirala bankarskog Trojanca Gameover Zeus i ransomware CryptoLocker, koji se pojavio prošle godine i za samo dva meseca zarazio skoro 250 hiljada računara.  Pandemiya je novi komercijalni trojanski program koji se od nedavno reklamira na hakerskim forumima kao alternativa popularnom Trojancu Zeus. Trenutna cena Trojanca Pandemiya je 1500 dolara za osnovni program, i 2000 dolara za program i dodatke koji malveru obezbeđuju dodatne funkcionalnosti. Stručnjaci u RSA Security analizirali su ovaj malver koji omogućava kriminalcima da špijuniraju zaraženi računar, kradu podatke korisnika, uključujući korisnička imena i lozinke i fajlove sa zaraženog računara...

Pandemiya je novi komercijalni trojanski program koji se od nedavno reklamira na hakerskim forumima kao alternativa popularnom Trojancu Zeus. Trenutna cena Trojanca Pandemiya je 1500 dolara za osnovni program, i 2000 dolara za program i dodatke koji malveru obezbeđuju dodatne funkcionalnosti. Stručnjaci u RSA Security analizirali su ovaj malver koji omogućava kriminalcima da špijuniraju zaraženi računar, kradu podatke korisnika, uključujući korisnička imena i lozinke i fajlove sa zaraženog računara...  Ako na ekranu txt ili HTML fajl nazvan HOW_TO_DECRYPT vaš računar je verovatno zaražen kripto-ransomwareom CryptoDefence, kažu stručnjaci Bromium Labsa. CryptoDefence je manje poznati srodnik ransomwarea CryptoLocker, ali ne i manje neugodan za žrtve. On šifruje dokumente, izvorni kod i SSL sertfikate na zaraženim računarima, i kao i svi malveri ove vrste zahteva od žrtava, korisnika zaraženih računara, da digitalnom valutom, bitocinom, plate otkup da bi im zarobljeni šifrovani fajlovi...

Ako na ekranu txt ili HTML fajl nazvan HOW_TO_DECRYPT vaš računar je verovatno zaražen kripto-ransomwareom CryptoDefence, kažu stručnjaci Bromium Labsa. CryptoDefence je manje poznati srodnik ransomwarea CryptoLocker, ali ne i manje neugodan za žrtve. On šifruje dokumente, izvorni kod i SSL sertfikate na zaraženim računarima, i kao i svi malveri ove vrste zahteva od žrtava, korisnika zaraženih računara, da digitalnom valutom, bitocinom, plate otkup da bi im zarobljeni šifrovani fajlovi...  Kućni računari i POS (point-of-sale) uređaji mete su napada nedavno otkrivenog malvera koji je već kompromitovao na hiljade platnih kartica, uglavnom onih koje su izdate u SAD. Istraživači firme Arbor Networks 23. maja otkrili su malver nazvan Soraya, koji kombinuje metode POS malvera Dexter i poznatog Trojanca Zeus čija su meta Windows računari. Nijedna od dve tehnike koje koristi Soraya nije nova, ali one nikada nisu viđene u istom malveru, kažu u Arbor Networks.

Kućni računari i POS (point-of-sale) uređaji mete su napada nedavno otkrivenog malvera koji je već kompromitovao na hiljade platnih kartica, uglavnom onih koje su izdate u SAD. Istraživači firme Arbor Networks 23. maja otkrili su malver nazvan Soraya, koji kombinuje metode POS malvera Dexter i poznatog Trojanca Zeus čija su meta Windows računari. Nijedna od dve tehnike koje koristi Soraya nije nova, ali one nikada nisu viđene u istom malveru, kažu u Arbor Networks.  Poslednjih meseci primetno je da se autori malvera sve više okreću razvoju i unapređenju malicioznih programa koji ciljaju na POS (Point-Of-Sale) uređaje, koji omogućavaju plaćanje roba i usluga platnim karticama. Zbog nedostatka adekvatnih bezbednosnih mera, POS sistemi su postali privlačna meta za sajber kriminalce i autore malvera. Najnoviji malver koji cilja na POS terminale a koga su otkrili istraživači firme InterCrawler čije je sedište u Los Anđelesu...

Poslednjih meseci primetno je da se autori malvera sve više okreću razvoju i unapređenju malicioznih programa koji ciljaju na POS (Point-Of-Sale) uređaje, koji omogućavaju plaćanje roba i usluga platnim karticama. Zbog nedostatka adekvatnih bezbednosnih mera, POS sistemi su postali privlačna meta za sajber kriminalce i autore malvera. Najnoviji malver koji cilja na POS terminale a koga su otkrili istraživači firme InterCrawler čije je sedište u Los Anđelesu...  Istraživači firme Trusteer nedavno su otkrili novog Trojanca koji je korišćen u napadima na korisnike više od 450 finansijskih institucija širom sveta, većinom u SAD, Velikoj Britaniji i Australiji. Nova pretnja nazvana Zberp istraživačima je izgledala kao Zeus VM, nova verzija široko korišćenog Trojanca Zeus, koja je otkrivena u februaru i koja se od drugih verzija poznatog bankarskog Trojanca razlikovala pa tome što su njeni autori koristili steganografiju da bi sakrili konfiguracijske podatke unutar slika.

Istraživači firme Trusteer nedavno su otkrili novog Trojanca koji je korišćen u napadima na korisnike više od 450 finansijskih institucija širom sveta, većinom u SAD, Velikoj Britaniji i Australiji. Nova pretnja nazvana Zberp istraživačima je izgledala kao Zeus VM, nova verzija široko korišćenog Trojanca Zeus, koja je otkrivena u februaru i koja se od drugih verzija poznatog bankarskog Trojanca razlikovala pa tome što su njeni autori koristili steganografiju da bi sakrili konfiguracijske podatke unutar slika.  Prevara sa klikovima je vrsta internet prevare koju sajber kriminalci još uvek vide kao delotvoran način za dobru zaradu. Uz pomoć zlonamernih programa kriminalci simuliraju klikove korisnika na reklame, za koje plaćaju oglašivači koji zauzvrat ne dobijaju ništa. Jedan takav program otkrili su istraživači Symanteca, koji su prošlog meseca uočili porast broja infekcija Trojanca Viknok. Trojanac Viknok je prvi put uočen u aprilu prošle godine. Tada je on inficirao dll fajlove malicioznim payloadom.

Prevara sa klikovima je vrsta internet prevare koju sajber kriminalci još uvek vide kao delotvoran način za dobru zaradu. Uz pomoć zlonamernih programa kriminalci simuliraju klikove korisnika na reklame, za koje plaćaju oglašivači koji zauzvrat ne dobijaju ništa. Jedan takav program otkrili su istraživači Symanteca, koji su prošlog meseca uočili porast broja infekcija Trojanca Viknok. Trojanac Viknok je prvi put uočen u aprilu prošle godine. Tada je on inficirao dll fajlove malicioznim payloadom.  Stručnjaci kompanije Trend Micro otkrili su novu verziju crva VOBFUS. Ovaj malver poznat po svojim različitim sposobnostima, nedavno je dobio još jednu - sada “govori” dvadesetak jezika. Kao i sve druge verzije, i ova nova verzija malvera VOBFUS (WORM_WOBFUS.JDN) se širi ostavljajući svoju kopiju na prenosivim drajvovima. Prethodne verzije malvera koristile su nazive fajlova koji su privlačili korisnike da kliknu na njih (passwords.exe, porn.exe, secret.exe, sexy.exe).

Stručnjaci kompanije Trend Micro otkrili su novu verziju crva VOBFUS. Ovaj malver poznat po svojim različitim sposobnostima, nedavno je dobio još jednu - sada “govori” dvadesetak jezika. Kao i sve druge verzije, i ova nova verzija malvera VOBFUS (WORM_WOBFUS.JDN) se širi ostavljajući svoju kopiju na prenosivim drajvovima. Prethodne verzije malvera koristile su nazive fajlova koji su privlačili korisnike da kliknu na njih (passwords.exe, porn.exe, secret.exe, sexy.exe).  Ransomware CryptoDefence se pojavio krajem februara ove godine i od tada su Symantecovi proizvodi blokirali više od 11000 pokušaja infekcije ovim malverom. CryptoDefence, čiji su autori bili inspirisani uspehom ransomwarea CryptoLocker koji je tokom poslednja tri meseca prošle godine zarazio više od 250000 računara, prema procenama stručnjaka Symanteca za samo mesec dana zaradi više od 34000 dolara. Infekcije ovim malverom otkrivene su u više od 100 zemalja širom sveta, a najveći broj infekcija je zabeležen u SAD, Velikoj Britaniji, Kanadi, Australiji, Japanu, Indiji, Italiji i Holandiji.

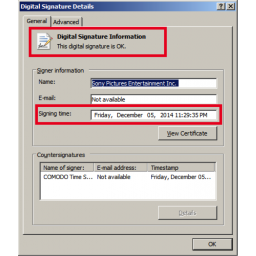

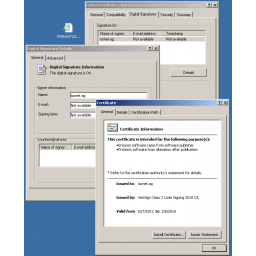

Ransomware CryptoDefence se pojavio krajem februara ove godine i od tada su Symantecovi proizvodi blokirali više od 11000 pokušaja infekcije ovim malverom. CryptoDefence, čiji su autori bili inspirisani uspehom ransomwarea CryptoLocker koji je tokom poslednja tri meseca prošle godine zarazio više od 250000 računara, prema procenama stručnjaka Symanteca za samo mesec dana zaradi više od 34000 dolara. Infekcije ovim malverom otkrivene su u više od 100 zemalja širom sveta, a najveći broj infekcija je zabeležen u SAD, Velikoj Britaniji, Kanadi, Australiji, Japanu, Indiji, Italiji i Holandiji.  Stručnjaci firme Comodo identifikovali su novu opasnu verziju poznatog bankarskog Trojanca Zeus koja je potpisana validnim Microsoftovim digitalnim sertifikatom što i čini ovu pretnju posebno opasnom jer su njeni autori time želeli da izbegnu da malver otkriju antivirusni sistemi i browseri. Bankarski Trojanac Zeus je već nekoliko godina najpoznatiji malver te vrste i jedan od omiljenih među sajber kriminalcima koji uz pomoć malvera pokušavaju da dođu do podataka za prijavljivanje za naloge korisnika e-bankinga i ukradu novac od korisnika. Verzija malvera koju su otkrili stručnajci firme Comodo...

Stručnjaci firme Comodo identifikovali su novu opasnu verziju poznatog bankarskog Trojanca Zeus koja je potpisana validnim Microsoftovim digitalnim sertifikatom što i čini ovu pretnju posebno opasnom jer su njeni autori time želeli da izbegnu da malver otkriju antivirusni sistemi i browseri. Bankarski Trojanac Zeus je već nekoliko godina najpoznatiji malver te vrste i jedan od omiljenih među sajber kriminalcima koji uz pomoć malvera pokušavaju da dođu do podataka za prijavljivanje za naloge korisnika e-bankinga i ukradu novac od korisnika. Verzija malvera koju su otkrili stručnajci firme Comodo... ![Kako izgleda pljačka bankomata uz pomoć malvera i SMS poruka [VIDEO]](/thumbs/v1_4814_Symantec1.png) Sve agresivnija kampanja Microsofta čiji je cilj da se korisnici motivišu da odustanu od daljeg korišćenja Windows XP, za sada ne daje željene rezultate: procent korisnika 13 godina starog operativnog sistema se nije značajno smanjio tokom prethodnih meseci iako je za 8. april najavljeno da će Microsoft obustaviti podršku za XP. Kompanija je u svojim nastojanjima da natera korisnike da pređu na noviji operativni sistem otišla toliko daleko da je ponudila popust od 100 dolara prilikom kupovine novih računara putem Microsoftove prodavnice. Neki od najvažnijih motiva za prelazak na noviji operativni sistem...

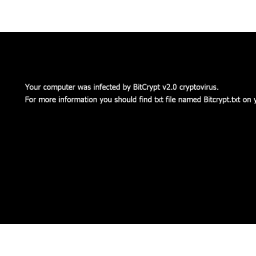

Sve agresivnija kampanja Microsofta čiji je cilj da se korisnici motivišu da odustanu od daljeg korišćenja Windows XP, za sada ne daje željene rezultate: procent korisnika 13 godina starog operativnog sistema se nije značajno smanjio tokom prethodnih meseci iako je za 8. april najavljeno da će Microsoft obustaviti podršku za XP. Kompanija je u svojim nastojanjima da natera korisnike da pređu na noviji operativni sistem otišla toliko daleko da je ponudila popust od 100 dolara prilikom kupovine novih računara putem Microsoftove prodavnice. Neki od najvažnijih motiva za prelazak na noviji operativni sistem...  CryptoLocker i drugi slični maliciozni programi koji se nazivaju zajedničkim imenom ransomware su već izvesno vreme veliki problem. Oni su poznati po tome što iznuđuju novac od žrtava čije su računare blokirali ili šifrovali njihove fajlove na zaraženim računarima. Ovim malverima pridružio se još jedan novi ransomware nazvan BitCrypt koji se razlikuje od svojih srodnika po tome što usput može i da prazni Bitcoin novčanike. Za sada su identifikovane dve verzije ove pretnje. Jedna verzija, nazvana TROJ_CRIBIT.A, dodaje “.bitcrypt” svim šiforvanim fajlovima i prikazuje obaveštenje o otkupu fajlova...

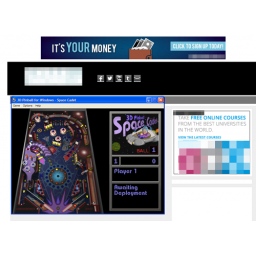

CryptoLocker i drugi slični maliciozni programi koji se nazivaju zajedničkim imenom ransomware su već izvesno vreme veliki problem. Oni su poznati po tome što iznuđuju novac od žrtava čije su računare blokirali ili šifrovali njihove fajlove na zaraženim računarima. Ovim malverima pridružio se još jedan novi ransomware nazvan BitCrypt koji se razlikuje od svojih srodnika po tome što usput može i da prazni Bitcoin novčanike. Za sada su identifikovane dve verzije ove pretnje. Jedna verzija, nazvana TROJ_CRIBIT.A, dodaje “.bitcrypt” svim šiforvanim fajlovima i prikazuje obaveštenje o otkupu fajlova...  Stručnjaci kompanije Trend Micro otkrili su novu verziju poznatog bankarskog Trojanca Zeus koji je poznat po krađi podataka korisnika koji su potrebni za prijavljivanje na online bankovne naloge. Neke verzije ovog Trojanca obavljaju i druge “prljave poslove” za račun kriminalaca, kao što su preuzimanje drugih malvera na računare koji su zaraženi ovim bankarskim Trojancem. Nova verzija Trojanca Zeus, TROJ.ZCLICK.A koju su otkrili stručnjaci kompanije Trend Micro radi nešto što nije uobičajeno za ovu familiju Trojanaca: blokira desktop zaraženog računara prikazujući različite web sajtove...

Stručnjaci kompanije Trend Micro otkrili su novu verziju poznatog bankarskog Trojanca Zeus koji je poznat po krađi podataka korisnika koji su potrebni za prijavljivanje na online bankovne naloge. Neke verzije ovog Trojanca obavljaju i druge “prljave poslove” za račun kriminalaca, kao što su preuzimanje drugih malvera na računare koji su zaraženi ovim bankarskim Trojancem. Nova verzija Trojanca Zeus, TROJ.ZCLICK.A koju su otkrili stručnjaci kompanije Trend Micro radi nešto što nije uobičajeno za ovu familiju Trojanaca: blokira desktop zaraženog računara prikazujući različite web sajtove...  U novembru prošle godine Symantec je otkrio Linux crva koji je sposoban da zarazi različite uređaje koji se povezuju na internet, kao što su sigurnosne kamere, ruteri, set-top boksovi, štampači i industrijski kontrolni sistemi koji rade pod Linuxom. Sredinom januara je Symantec otkrio novu verziju crva koja je nazvana Linux.Darlloz. Stručnjaci kompanije kažu da je do sada ovim crvom zaraženo više od 31000 uređaja. Autor crva Darlloz kontinuirano poboljšava kod, dodajući malveru nove funkcionalnosti, očigledno sa ciljem da zaradi novac od njega. Crv je dizajniran za infekciju računara sa Intel x86 arhitekturama...

U novembru prošle godine Symantec je otkrio Linux crva koji je sposoban da zarazi različite uređaje koji se povezuju na internet, kao što su sigurnosne kamere, ruteri, set-top boksovi, štampači i industrijski kontrolni sistemi koji rade pod Linuxom. Sredinom januara je Symantec otkrio novu verziju crva koja je nazvana Linux.Darlloz. Stručnjaci kompanije kažu da je do sada ovim crvom zaraženo više od 31000 uređaja. Autor crva Darlloz kontinuirano poboljšava kod, dodajući malveru nove funkcionalnosti, očigledno sa ciljem da zaradi novac od njega. Crv je dizajniran za infekciju računara sa Intel x86 arhitekturama... .jpg) Kriminalci nisu baš poznati kao ljudi koji imaju savest. To isto važi i za kriminalce koji stoje iza malvera. I autori ransomware-a, malvera koji šifruju podatke korisnika, nemaju problema sa savešću i moralnim aspektom svog "biznisa". Oni svojim žrtvama ne ostavljaju mnogo izbora osim da za svoje “zarobljene” fajlove plate otkup kako bi im bili vraćeni dešifrovani. Zato je pristup koji imaju autori malvera Trojan.Ransomcrypt.G neobičan. Nema sumnje da su autori malvera kriminalci, kao i svi drugi koji stoje iza ovakvih prevara, ali izgleda da imaju neke principe koji nisu uobičajeni u svetu sajber kriminala.

Kriminalci nisu baš poznati kao ljudi koji imaju savest. To isto važi i za kriminalce koji stoje iza malvera. I autori ransomware-a, malvera koji šifruju podatke korisnika, nemaju problema sa savešću i moralnim aspektom svog "biznisa". Oni svojim žrtvama ne ostavljaju mnogo izbora osim da za svoje “zarobljene” fajlove plate otkup kako bi im bili vraćeni dešifrovani. Zato je pristup koji imaju autori malvera Trojan.Ransomcrypt.G neobičan. Nema sumnje da su autori malvera kriminalci, kao i svi drugi koji stoje iza ovakvih prevara, ali izgleda da imaju neke principe koji nisu uobičajeni u svetu sajber kriminala.  Posle G Data i BAE Systems i Kaspersky Lab se oglasio na temu malvera Uroburos, poznatog i pod nazivima Snake i Turla. U ruskoj kompaniji veruju da je crv Agent.btz koji se povezuje sa napadima na sisteme američke vojske 2008. verovatno bio inspiracija za novu generaciju alata sa sajber špijunažu, uključujući i Uroburos. Nemačka kompanija G Data i britanska kompanija BAE Systems iznele su pretpostavke da je Uroburos najverovatnije delo ruskih autora i da je povezan sa ranije viđenim crvom Agent.btz (Orbina), ali u Kaspersky Lab-u nisu uvereni da su takve pretpostavke sasvim tačne.

Posle G Data i BAE Systems i Kaspersky Lab se oglasio na temu malvera Uroburos, poznatog i pod nazivima Snake i Turla. U ruskoj kompaniji veruju da je crv Agent.btz koji se povezuje sa napadima na sisteme američke vojske 2008. verovatno bio inspiracija za novu generaciju alata sa sajber špijunažu, uključujući i Uroburos. Nemačka kompanija G Data i britanska kompanija BAE Systems iznele su pretpostavke da je Uroburos najverovatnije delo ruskih autora i da je povezan sa ranije viđenim crvom Agent.btz (Orbina), ali u Kaspersky Lab-u nisu uvereni da su takve pretpostavke sasvim tačne.  Stručnjaci kompanije G Data, nemačkog proizvođača antivirusa, analizirali su malver koji je korišćen u operacijama ruske obaveštajne službe a koji je nazvan Uroburos, po antičkom simbolu večnosti koji prikazuje zmiju ili zmaja koji grize vlastiti rep. Uroburos je rootkit, sastavljen od dva fajla, drajvera i i virtuelnog fajl sistema. Rootkit, koji radi i na 32-bitnim i na 64-bitnim Windows sistemima, je sposoban da preuzme kontrolu nad zaraženim računarom, izvrši komande, sakrije aktivnosti sistema i krade informacije sa zaraženog računara. Njegova modularna struktura omogućava lako dodavanje novih funkcionalnosti...

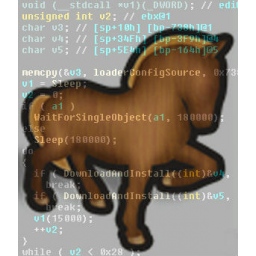

Stručnjaci kompanije G Data, nemačkog proizvođača antivirusa, analizirali su malver koji je korišćen u operacijama ruske obaveštajne službe a koji je nazvan Uroburos, po antičkom simbolu večnosti koji prikazuje zmiju ili zmaja koji grize vlastiti rep. Uroburos je rootkit, sastavljen od dva fajla, drajvera i i virtuelnog fajl sistema. Rootkit, koji radi i na 32-bitnim i na 64-bitnim Windows sistemima, je sposoban da preuzme kontrolu nad zaraženim računarom, izvrši komande, sakrije aktivnosti sistema i krade informacije sa zaraženog računara. Njegova modularna struktura omogućava lako dodavanje novih funkcionalnosti...  Ljubitelji mačaka oprez! Stručnjaci kompanije Trend Micro upozorili su na malver koji koristi steganografiju da bi sakrio konfiguracijske fajlove u slici i koji cilja na korisnike nekoliko evropskih banaka. Iako nije uobičajena, tehnika koju koristi ovaj malver nije nova. Malver Zbot na zaraženom računar dobija komandu da preuzme JPEG fajl bez znanja korisnika, koji čak i ne vidi sliku koju preuzme malver, a čak i ako se desi da je vidi, slika izgleda kao obična fotografija zalazećeg sunca ili mačke koja neće izazvati sumnju kod korisnika. Konkretne fotografije koje preuzima malver su uzete popularnih foto-šering sajtova.

Ljubitelji mačaka oprez! Stručnjaci kompanije Trend Micro upozorili su na malver koji koristi steganografiju da bi sakrio konfiguracijske fajlove u slici i koji cilja na korisnike nekoliko evropskih banaka. Iako nije uobičajena, tehnika koju koristi ovaj malver nije nova. Malver Zbot na zaraženom računar dobija komandu da preuzme JPEG fajl bez znanja korisnika, koji čak i ne vidi sliku koju preuzme malver, a čak i ako se desi da je vidi, slika izgleda kao obična fotografija zalazećeg sunca ili mačke koja neće izazvati sumnju kod korisnika. Konkretne fotografije koje preuzima malver su uzete popularnih foto-šering sajtova.  Stručnjaci kompanije ESET već izvesno vreme prate aktivnosti malo poznatog bankarskog Trojanca Corkow, koji je poreklom iz Rusije, i koji je do sada inficirao hiljade računara uglavnom korisnika iz Rusije i Ukrajine. U ESET-u kažu da se dnevno zabeleži nekoliko stotina infekcija Trojancem Corkow ali da ovaj bankarski Trojanac još uvek nije uspeo da privuče pažnju stručnjaka i medija kao što je to uspeo njegov poznatiji rođak Carberp. Prema rečima stručnjaka, Corkow je modularan što znači da njegovi autori mogu da proširuju kapacitete malvera različitim dodacima.