25 miliona Android uređaja zaraženo malverom Agent Smith

Opisi virusa, 11.07.2019.

Istraživači iz firme Check Point otkrili su novi malver za Android uređaje koji je nazvan "Agent Smith". Agent Smith je neprimetno zarazio oko 25 miliona uređaja, nakon što su korisnici instalirali aplikaciju iz nezvanične prodavnice Android aplikacija. Žrtve su namamljene dropper aplikacijom iz prodavnice aplikacija 9Apps. Dropperi su obično maskirani u besplatne igre, uslužne ili pornografske aplikacije koje sadrže kriptovani malver. Kada se nađe na uređaju, aplikacija koja služi kao mamac dešifruje i instalira Agent Smith malver. Dalje

Istraživači iz firme Check Point otkrili su novi malver za Android uređaje koji je nazvan "Agent Smith". Agent Smith je neprimetno zarazio oko 25 miliona uređaja, nakon što su korisnici instalirali aplikaciju iz nezvanične prodavnice Android aplikacija. Žrtve su namamljene dropper aplikacijom iz prodavnice aplikacija 9Apps. Dropperi su obično maskirani u besplatne igre, uslužne ili pornografske aplikacije koje sadrže kriptovani malver. Kada se nađe na uređaju, aplikacija koja služi kao mamac dešifruje i instalira Agent Smith malver. Dalje

2 u 1: Ransomware Petya se vratio i sada se isporučuje u paketu sa ransomwareom Mischa

Opisi virusa, 24.05.2016.

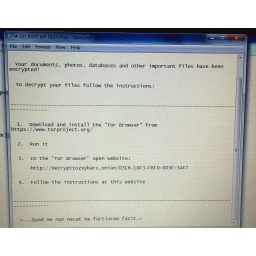

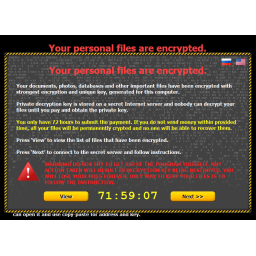

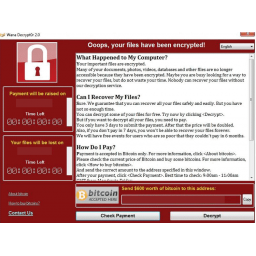

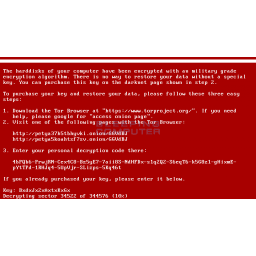

Mesec dana pošto je pronađeno rešenje za žrtve ransomwarea Petya, malver se vratio sa novom taktikom. I to ne sam. Sada Petya dolazi u paketu sa još jednim ransomwareom nazvanim Mischa. I jedan i drugi ransomware dobili su imena po satelitima iz filma Golden Eye. Kriminalci su dva ransomwarea upakovali u jedan fajl kako bi bili sigurni da žrtvu drže u šaci. Ransomware Petya koji je otkriven krajem marta je privukao pažnju zbog toga što se njegov način rada razlikuje od onoga što smo viđali kod drugih... Dalje

Mesec dana pošto je pronađeno rešenje za žrtve ransomwarea Petya, malver se vratio sa novom taktikom. I to ne sam. Sada Petya dolazi u paketu sa još jednim ransomwareom nazvanim Mischa. I jedan i drugi ransomware dobili su imena po satelitima iz filma Golden Eye. Kriminalci su dva ransomwarea upakovali u jedan fajl kako bi bili sigurni da žrtvu drže u šaci. Ransomware Petya koji je otkriven krajem marta je privukao pažnju zbog toga što se njegov način rada razlikuje od onoga što smo viđali kod drugih... Dalje

50000 žrtava ransomwarea GandCrab, kriminalci za 2 meseca zaradili 600000 dolara

Opisi virusa, 21.03.2018.

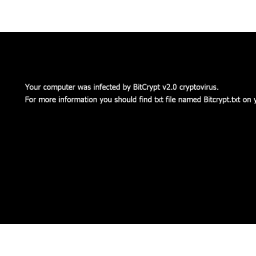

Početkom meseca, rumunska policija i Europol zaplenili su komandno-kontrolne servere ransomwarea GandCrab, što im je omogućilo da dođu do ključeva za dešifrovanje fajlova žrtava ovog malvera. Međutim, kriminalci koji stoje iza ovog ransomwarea nisu sedeli skrštenih ruku i ubrzo su najavili novu verziju malvera sa sigurnijim komandno-kontrolnim serverom. Oni su održali reč i objavili verziju 2 ransomwarea. Prema istraživanju Check Pointa, grupa koja stoji iza GandCraba inficirala je više od 50000 žrtava, uglavnom u SAD, Velikoj Britaniji i Skandinaviji. Dalje

Početkom meseca, rumunska policija i Europol zaplenili su komandno-kontrolne servere ransomwarea GandCrab, što im je omogućilo da dođu do ključeva za dešifrovanje fajlova žrtava ovog malvera. Međutim, kriminalci koji stoje iza ovog ransomwarea nisu sedeli skrštenih ruku i ubrzo su najavili novu verziju malvera sa sigurnijim komandno-kontrolnim serverom. Oni su održali reč i objavili verziju 2 ransomwarea. Prema istraživanju Check Pointa, grupa koja stoji iza GandCraba inficirala je više od 50000 žrtava, uglavnom u SAD, Velikoj Britaniji i Skandinaviji. Dalje

30000 Mac računara inficirano novim malverom Silver Sparrow

Opisi virusa, 22.02.2021.

Novi malver Silver Sparrow inficirao je 30000 Mac računara. Malver su otkrili istraživači iz firme Red Canary koji su ga analizirali zajedno sa istraživačima iz kompanije Malwarebytes i VMWare Carbon Black. Prema podacima firme Malwarebytes, Silver Sparrow je do 17. februara zarazio 29.139 macOS uređaja u 153 zemlje, a najviše u Sjedinjenim Državama, Velikoj Britaniji, Kanadi, Francuskoj i Nemačkoj. Dalje

Novi malver Silver Sparrow inficirao je 30000 Mac računara. Malver su otkrili istraživači iz firme Red Canary koji su ga analizirali zajedno sa istraživačima iz kompanije Malwarebytes i VMWare Carbon Black. Prema podacima firme Malwarebytes, Silver Sparrow je do 17. februara zarazio 29.139 macOS uređaja u 153 zemlje, a najviše u Sjedinjenim Državama, Velikoj Britaniji, Kanadi, Francuskoj i Nemačkoj. Dalje

Adware Faster Internet pravi snimak vašeg desktopa

Opisi virusa, 21.04.2016.

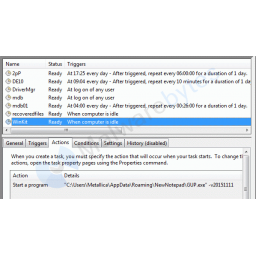

Program Faster Internet dolazi u paketu sa legitimnim softverom, zato obratite pažnju prilikom instalacije programa jer je Faster Internet adware koji osim što prikazuje reklame i prikuplja podatke sa sistema, takođe pravi snimak desktopa i šalje ga na server koji kontroliše autor ovog programa. Kada se instalira Faster Internet će napraviti "otisak prsta" koji se sastoji od informacija o matičnoj ploči, procesoru, hard diskovima, mrežnim adapterima i drugih informacija o raćunaru na kome je instaliran. Dalje

Program Faster Internet dolazi u paketu sa legitimnim softverom, zato obratite pažnju prilikom instalacije programa jer je Faster Internet adware koji osim što prikazuje reklame i prikuplja podatke sa sistema, takođe pravi snimak desktopa i šalje ga na server koji kontroliše autor ovog programa. Kada se instalira Faster Internet će napraviti "otisak prsta" koji se sastoji od informacija o matičnoj ploči, procesoru, hard diskovima, mrežnim adapterima i drugih informacija o raćunaru na kome je instaliran. Dalje

AbaddonPOS, novi POS malver, se širi preko MS Word dokumenata i kompromitovanih sajtova

Opisi virusa, 17.11.2015.

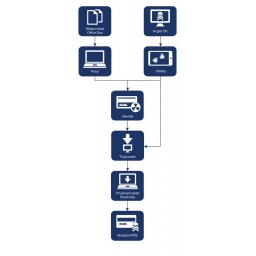

Istraživači kompanije Proofpoint otkrili su novu vrstu PoS (Point of Sale) malvera koja dolazi u paketu sa bankarskim trojancem Vawtrack. Malver je nazvan Abaddon POS i deo je kompleksne infrastrukture za isporuku malvera koja uključuje bankarskog trojanca Vawtrack, exploit alat Angler, malver poznat po prevarama sa oglasima Bedep, malver Pony koji krade informacije i downloader TinyLoader. Infekcija se obično dešava preko Microsoft Word dokumenata, koji su često sajber kriminalcima... Dalje

Istraživači kompanije Proofpoint otkrili su novu vrstu PoS (Point of Sale) malvera koja dolazi u paketu sa bankarskim trojancem Vawtrack. Malver je nazvan Abaddon POS i deo je kompleksne infrastrukture za isporuku malvera koja uključuje bankarskog trojanca Vawtrack, exploit alat Angler, malver poznat po prevarama sa oglasima Bedep, malver Pony koji krade informacije i downloader TinyLoader. Infekcija se obično dešava preko Microsoft Word dokumenata, koji su često sajber kriminalcima... Dalje

Proizvođači antivirusa, kompanije Sophos i Trend Micro, upozorile su na dramatičan porast broja infekcija kompjuterskim crvom WORM_VOBFUS (W32/VNA-X) koji za svoje širenje koristi AutoRun/AutoPlay funkciju Windows-a i tehnike društvenog inženjeringa. Ako ste mislili da je Microsoft rešio problem AutoRun funkcije, niste jedini. Microsoft je pokušao da reši problem AutoRun opcije...

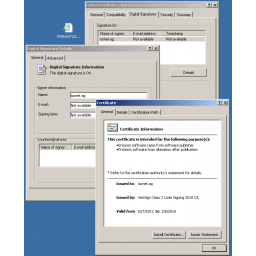

Proizvođači antivirusa, kompanije Sophos i Trend Micro, upozorile su na dramatičan porast broja infekcija kompjuterskim crvom WORM_VOBFUS (W32/VNA-X) koji za svoje širenje koristi AutoRun/AutoPlay funkciju Windows-a i tehnike društvenog inženjeringa. Ako ste mislili da je Microsoft rešio problem AutoRun funkcije, niste jedini. Microsoft je pokušao da reši problem AutoRun opcije...  Familija adwarea Vonteera je dobro poznata već godinama. Ono što adware Vonteera razlikuje od srodnih zlonamernih programa je to što vrši dubinske promene na inficiranim sistemima, zbog čega neka anti-malver rešenja klasifikuju ovaj zlonamerni program kao trojanski program. Sada je arsenalu ovog adwarea dodat još jedan trik: nova verzija Vonteera koristi sistemske sertifikate da bi sprečila instalaciju antivirusnog softvera. Novu verziju ovog adwarea otkrili su istraživači kompanije Malwarebytes.

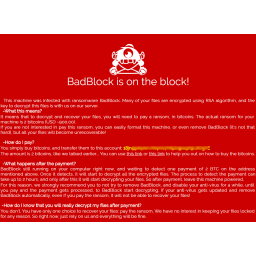

Familija adwarea Vonteera je dobro poznata već godinama. Ono što adware Vonteera razlikuje od srodnih zlonamernih programa je to što vrši dubinske promene na inficiranim sistemima, zbog čega neka anti-malver rešenja klasifikuju ovaj zlonamerni program kao trojanski program. Sada je arsenalu ovog adwarea dodat još jedan trik: nova verzija Vonteera koristi sistemske sertifikate da bi sprečila instalaciju antivirusnog softvera. Novu verziju ovog adwarea otkrili su istraživači kompanije Malwarebytes.  Ako ste imali tu nesreću da vam je računar zaražen ransomwareom, bolje bi bilo da je u pitanju BadBlock, ali pod jednim uslovom - da niste restartovali računar. BadBlock je pokušaj da se napravi nešto u rangu mnogo popularnijih ransomwarea, ali ne baš uspeo pokušaj. To je pružilo priliku istraživaču iz kompanije Emsisoft Fabijanu Vozaru da napravi alat za dešifrovanje fajlova. Alat se može preuzeti besplatno (ovde), a na sajtu Bleeping Computer možete naći uputstvo kako se ovaj alat koristi.

Ako ste imali tu nesreću da vam je računar zaražen ransomwareom, bolje bi bilo da je u pitanju BadBlock, ali pod jednim uslovom - da niste restartovali računar. BadBlock je pokušaj da se napravi nešto u rangu mnogo popularnijih ransomwarea, ali ne baš uspeo pokušaj. To je pružilo priliku istraživaču iz kompanije Emsisoft Fabijanu Vozaru da napravi alat za dešifrovanje fajlova. Alat se može preuzeti besplatno (ovde), a na sajtu Bleeping Computer možete naći uputstvo kako se ovaj alat koristi.  Novi moćni bot nazvan Ainslot.L je malver osposobljen za beleženje korisničkih aktivnosti, preuzimanje drugih dodatnih malvera na zaraženi računar i preuzimanje kontrole nad korisničkim sistemom, upozorila je PandaLabs. Ainslot.L ima karakteristike tipičnog Trojanca. On krade podatke potrebne za prijavu na korisničke naloge, što je posebno opasno po naloge korisnika koji omogućavaju bankarske i druge novčane transakcije. Ali Trojanac krade i lozinke za prijavljivanje na Facebook, Gmail i sve druge naloge korisnika i potom ih šalje kriminalcima.

Novi moćni bot nazvan Ainslot.L je malver osposobljen za beleženje korisničkih aktivnosti, preuzimanje drugih dodatnih malvera na zaraženi računar i preuzimanje kontrole nad korisničkim sistemom, upozorila je PandaLabs. Ainslot.L ima karakteristike tipičnog Trojanca. On krade podatke potrebne za prijavu na korisničke naloge, što je posebno opasno po naloge korisnika koji omogućavaju bankarske i druge novčane transakcije. Ali Trojanac krade i lozinke za prijavljivanje na Facebook, Gmail i sve druge naloge korisnika i potom ih šalje kriminalcima.  Bankarski trojanac Cerberus je nadograđen i sada može da krade kodove Google Authenticatora za dvofaktornu autentifikaciju (2FA) koja se koristi kao dodatna zaštita prilikom prijave na naloge. Google Authentificator je Googleova alternativa dvofaktornoj autentifikaciji baziranoj na SMS porukama, koje se mogu presretati budući da se šalju preko spoljnog mobilnog operatera. Korišćenje aplikacije za generisanje 2FA koda smatra se zato sigurnijom alternativom SMS-ovima. Međutim, istraživači kompanije ThreatFabric otkrili su...

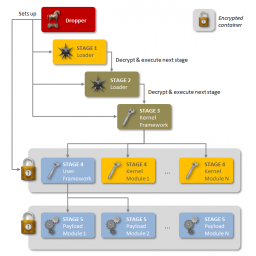

Bankarski trojanac Cerberus je nadograđen i sada može da krade kodove Google Authenticatora za dvofaktornu autentifikaciju (2FA) koja se koristi kao dodatna zaštita prilikom prijave na naloge. Google Authentificator je Googleova alternativa dvofaktornoj autentifikaciji baziranoj na SMS porukama, koje se mogu presretati budući da se šalju preko spoljnog mobilnog operatera. Korišćenje aplikacije za generisanje 2FA koda smatra se zato sigurnijom alternativom SMS-ovima. Međutim, istraživači kompanije ThreatFabric otkrili su...  ZeroAccess rootkit nije među najpoznatijim malicioznim programima u novijoj istoriji, ali nova, veoma detaljna analiza ovog programa pokazuje da je reč o savršenom primeru sofisticiranog malicioznog softvera kojeg napadači koriste za stalan, tihi upad u kompromitovane računare. ZeroAccess se koristi kao platforma za instalaciju drugih malicioznih programa na zaraženom računaru...

ZeroAccess rootkit nije među najpoznatijim malicioznim programima u novijoj istoriji, ali nova, veoma detaljna analiza ovog programa pokazuje da je reč o savršenom primeru sofisticiranog malicioznog softvera kojeg napadači koriste za stalan, tihi upad u kompromitovane računare. ZeroAccess se koristi kao platforma za instalaciju drugih malicioznih programa na zaraženom računaru...  Novi malver koji može da kontroliše naloge na društvenim mrežama distribuira se preko Microsoftove zvanične prodavnice aplikacija sakriven u igricama. Malver je tako zarazio više od 5.000 Windows računara u Švedskoj, Bugarskoj, Rusiji i Španiji. Izraelska kompanija za sajber bezbednost Check Point nazvala je malver „Electron Bot“, po domenu za komandu i kontrolu (C2) koji se koristi u ovim kampanjama.

Novi malver koji može da kontroliše naloge na društvenim mrežama distribuira se preko Microsoftove zvanične prodavnice aplikacija sakriven u igricama. Malver je tako zarazio više od 5.000 Windows računara u Švedskoj, Bugarskoj, Rusiji i Španiji. Izraelska kompanija za sajber bezbednost Check Point nazvala je malver „Electron Bot“, po domenu za komandu i kontrolu (C2) koji se koristi u ovim kampanjama.  Novi malver za Android može da krade lozinke za Facebook naloge, a zatim da se prijavljuje na naloge kako bi prikupio informacije o korisnicima, pa čak i da pretražuje i prikuplja rezultate koristeći funkciju pretraživanja Facebook aplikacije. Malver je nazvan Fakeapp, a otkrili su ga ranije ovog meseca istraživači Symanteca. Oni kažu da se malver trenutno širi preko malicioznih aplikacija koje su dostupne korisnicima koji govore engleski jezik u nezavisnim prodavnicama aplikacija. Iako cilja korisnike koji govore engleski, istraživači kompanije Simantec kažu da je većina žrtava ovog malvera iz azijsko-pacifičkog regiona...

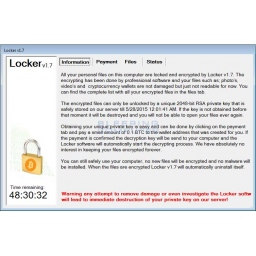

Novi malver za Android može da krade lozinke za Facebook naloge, a zatim da se prijavljuje na naloge kako bi prikupio informacije o korisnicima, pa čak i da pretražuje i prikuplja rezultate koristeći funkciju pretraživanja Facebook aplikacije. Malver je nazvan Fakeapp, a otkrili su ga ranije ovog meseca istraživači Symanteca. Oni kažu da se malver trenutno širi preko malicioznih aplikacija koje su dostupne korisnicima koji govore engleski jezik u nezavisnim prodavnicama aplikacija. Iako cilja korisnike koji govore engleski, istraživači kompanije Simantec kažu da je većina žrtava ovog malvera iz azijsko-pacifičkog regiona...  Ponašanje kripto-ransomwarea Locker od samog početka je bilo atipično. Malver je inficirao računare i zatim mirovao na sistemima, čekajući trenutak koji je odredio autor malvera da bi se aktivirao i započeo šifrovanje fajlova. Sa šifrovanjem fajlova Locker je započeo 25. maja, u ponoć, po lokalnom vremenu. Malver je tražio samo 0,1 bitcoina (24 dolara) za ključ za dešifrovanje, što je veoma malo u odnosu na zahteve malvera ove vrste. A onda se dogodilo nešto neuobičajeno - autor Lockera objavio je ključeve za dešifrovanje...

Ponašanje kripto-ransomwarea Locker od samog početka je bilo atipično. Malver je inficirao računare i zatim mirovao na sistemima, čekajući trenutak koji je odredio autor malvera da bi se aktivirao i započeo šifrovanje fajlova. Sa šifrovanjem fajlova Locker je započeo 25. maja, u ponoć, po lokalnom vremenu. Malver je tražio samo 0,1 bitcoina (24 dolara) za ključ za dešifrovanje, što je veoma malo u odnosu na zahteve malvera ove vrste. A onda se dogodilo nešto neuobičajeno - autor Lockera objavio je ključeve za dešifrovanje...  Retko se dešava da malveri rade nešto dobro, a jedan od takvih je ransomware koji je distribuiran na sajtovima koje posećuju oni koji traže dečiju pornografiju koji su praktično primarne žrtve ovog malvera. Naime, mamac koji koristi Tox je fajl za koji se tvrdi da sadrži “vruće slike”. To tvrdi njegov tvorac, tinejdžer koji se predstavlja kao Tox (kako je nazvan i ranosmware), koji je razvio platformu koja omogućava svima da naprave svoju verziju ranosmwarea i da naplate otkup za fajlove koje šifruje malver.

Retko se dešava da malveri rade nešto dobro, a jedan od takvih je ransomware koji je distribuiran na sajtovima koje posećuju oni koji traže dečiju pornografiju koji su praktično primarne žrtve ovog malvera. Naime, mamac koji koristi Tox je fajl za koji se tvrdi da sadrži “vruće slike”. To tvrdi njegov tvorac, tinejdžer koji se predstavlja kao Tox (kako je nazvan i ranosmware), koji je razvio platformu koja omogućava svima da naprave svoju verziju ranosmwarea i da naplate otkup za fajlove koje šifruje malver.  Istraživači su otkrili kriminalnu grupu koja na naizgled legitimnim sajtovima objavljuje različite kompromitovane WordPress teme i dodatke kako bi se ubedile potencijalne žrtve da ih preuzmu i instaliraju na svojim sajtovima. Teme i dodaci koje nudi grupa omogućavaju napadačima daljinsku kontrolu nad kompromitovanim sajtovima, a istraživači kažu da je moguće da je ovaj napad započeo još u septembru prošle godine. Slučaj je otkriven kada su istraživači iz firme Fox-IT u Holandiji otkrili kompromitovani...

Istraživači su otkrili kriminalnu grupu koja na naizgled legitimnim sajtovima objavljuje različite kompromitovane WordPress teme i dodatke kako bi se ubedile potencijalne žrtve da ih preuzmu i instaliraju na svojim sajtovima. Teme i dodaci koje nudi grupa omogućavaju napadačima daljinsku kontrolu nad kompromitovanim sajtovima, a istraživači kažu da je moguće da je ovaj napad započeo još u septembru prošle godine. Slučaj je otkriven kada su istraživači iz firme Fox-IT u Holandiji otkrili kompromitovani...  Izgleda da su autori zloglasnog bankarskog trojanca Dridex i Necurs spam botneta stvorili još jedan malver, ransomware nazvan FriedEx, objavila je kompanija ESET. FriedEx je ime pod kojim ESET detektuje ransomware ranije poznat kao Byt Paymer ili BitPaymer. Ovaj ransomware je otkrio istraživač Majkl Gilespi u julu 2017. godine, da bi se već sledećeg meseca ransomware našao u vestima zato što je blokirao IT sisteme nekoliko bolnica u Škotskoj. Naziv malvera može da izazove zabunu, jer iako ESET koristi naziv FriedEx, većina korisnika koji traže pomoć na internetu...

Izgleda da su autori zloglasnog bankarskog trojanca Dridex i Necurs spam botneta stvorili još jedan malver, ransomware nazvan FriedEx, objavila je kompanija ESET. FriedEx je ime pod kojim ESET detektuje ransomware ranije poznat kao Byt Paymer ili BitPaymer. Ovaj ransomware je otkrio istraživač Majkl Gilespi u julu 2017. godine, da bi se već sledećeg meseca ransomware našao u vestima zato što je blokirao IT sisteme nekoliko bolnica u Škotskoj. Naziv malvera može da izazove zabunu, jer iako ESET koristi naziv FriedEx, većina korisnika koji traže pomoć na internetu...  Stručnjaci kompanije Symantec otkrili su špijunski alat nazvan Regin koji je korišćen za sistematsku sajber špijunažu protiv brojnih ciljeva širom sveta, među kojima su bili vlade, kompanije, istraživači i pojedinci. Backdoor trojanac Regin je kompleksan malver čija struktura pokazuje stepen tehničke osposobljenosti koja se retko viđa. Prilagodljiv i opremljen širokim spektrom mogućnosti u zavisnosti od cilja, malver onima koji ga kontrolišu pruža velike mogućnost za dugotrajnu špijunažu.

Stručnjaci kompanije Symantec otkrili su špijunski alat nazvan Regin koji je korišćen za sistematsku sajber špijunažu protiv brojnih ciljeva širom sveta, među kojima su bili vlade, kompanije, istraživači i pojedinci. Backdoor trojanac Regin je kompleksan malver čija struktura pokazuje stepen tehničke osposobljenosti koja se retko viđa. Prilagodljiv i opremljen širokim spektrom mogućnosti u zavisnosti od cilja, malver onima koji ga kontrolišu pruža velike mogućnost za dugotrajnu špijunažu.  Stručnjaci ruskog proizvođača antivirusa kompanije Doctor Web otkrili su novog trojanca BackDoor.TeamViewerENT.1 koji koristi delove legitimnog programa TeamViewer i tako omogućava hakerima da špijuniraju inficirane sisteme. To nije prvi put da sajber kriminalci zloupotrebljavaju TeamViewer. U maju ove godine stručnjaci Doctor Weba otkrili su BackDoor.TeamViewer.49 koji inficirani računar pretvara u web proxy. Izgleda da je malver koga su nedavno otkrili ruski stručnjaci u nekoj vezi sa BackDoor.TeamViewer.49...

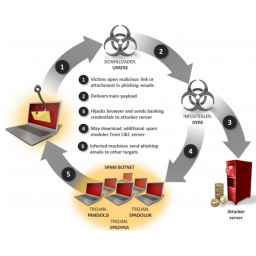

Stručnjaci ruskog proizvođača antivirusa kompanije Doctor Web otkrili su novog trojanca BackDoor.TeamViewerENT.1 koji koristi delove legitimnog programa TeamViewer i tako omogućava hakerima da špijuniraju inficirane sisteme. To nije prvi put da sajber kriminalci zloupotrebljavaju TeamViewer. U maju ove godine stručnjaci Doctor Weba otkrili su BackDoor.TeamViewer.49 koji inficirani računar pretvara u web proxy. Izgleda da je malver koga su nedavno otkrili ruski stručnjaci u nekoj vezi sa BackDoor.TeamViewer.49...  Stručnjaci kompanije Trend Micro otkrili su bankarski malver koji koristi nove tehnike da bi u svoju mrežu uhvatio što više žrtava i da bi izbegao da bude otkriven. Reč je o malveru koji je nazvan Dridex i koji se smatra naslednikom poznatog bankarskog malvera Cridex. Dridex se pojavljuje nekoliko godina pošto je Cridex imao svoj debi u svetu online pretnji. I Cridex i Dridex kradu privatne informacije, posebno one koje su u vezi online bankovnih računa. Dva malvera se u nečemu potpuno razlikuju. Cridex je jedan od...

Stručnjaci kompanije Trend Micro otkrili su bankarski malver koji koristi nove tehnike da bi u svoju mrežu uhvatio što više žrtava i da bi izbegao da bude otkriven. Reč je o malveru koji je nazvan Dridex i koji se smatra naslednikom poznatog bankarskog malvera Cridex. Dridex se pojavljuje nekoliko godina pošto je Cridex imao svoj debi u svetu online pretnji. I Cridex i Dridex kradu privatne informacije, posebno one koje su u vezi online bankovnih računa. Dva malvera se u nečemu potpuno razlikuju. Cridex je jedan od...  Microsoft-ov centar za zaštitu od malvera upozorio je na pojavu novog malvera koji isključuje antivirusnu zaštitu na računaru i presreće komunikaciju korisnika na društvenim mrežama. Reč je o malveru Bafruz (Win32/Bafruz). Bafruz je backdoor Trojanac koji uklanja antivirusne i druge zaštitne programe sa računara, presreće komunikaciju korisnika na sajtovima društvenih mreža kao što su Facebook i Vkontakte, instalira Bitcoin softver i izvodi DoS napade.

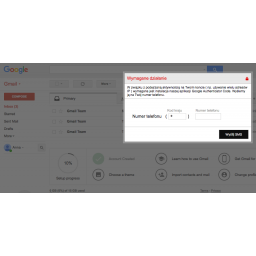

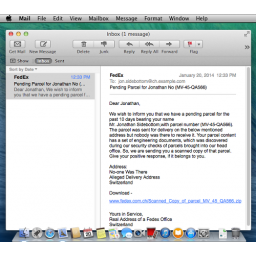

Microsoft-ov centar za zaštitu od malvera upozorio je na pojavu novog malvera koji isključuje antivirusnu zaštitu na računaru i presreće komunikaciju korisnika na društvenim mrežama. Reč je o malveru Bafruz (Win32/Bafruz). Bafruz je backdoor Trojanac koji uklanja antivirusne i druge zaštitne programe sa računara, presreće komunikaciju korisnika na sajtovima društvenih mreža kao što su Facebook i Vkontakte, instalira Bitcoin softver i izvodi DoS napade.  Bezbednosni istraživači Bad Cyber Labsa upozorili su na novi način infekcije Android uređaja preko inficiranih računara. Prva faza infekcije je ona u kojoj dolazi do infekcije računara bankarskim trojancem ISFB (poznatog i pod nazivom Gozi2), dok druga faza infekcije je faza infekcije Android uređaja bankarskim trojancem Marcher. Do infekcije trojancem ISFB dolazi kada korisnik otvori fajl u prilogu spam emaila. Ove emailove navodno šalje poljsko ministarstvo finansija. Fajl u emailovima ima dve ekstenzije, npr. .PDF.EXE. Otvaranje ovog fajla instalira trojanca ISFB na računaru korisnika. ISFB se oslanja na "web inject"...

Bezbednosni istraživači Bad Cyber Labsa upozorili su na novi način infekcije Android uređaja preko inficiranih računara. Prva faza infekcije je ona u kojoj dolazi do infekcije računara bankarskim trojancem ISFB (poznatog i pod nazivom Gozi2), dok druga faza infekcije je faza infekcije Android uređaja bankarskim trojancem Marcher. Do infekcije trojancem ISFB dolazi kada korisnik otvori fajl u prilogu spam emaila. Ove emailove navodno šalje poljsko ministarstvo finansija. Fajl u emailovima ima dve ekstenzije, npr. .PDF.EXE. Otvaranje ovog fajla instalira trojanca ISFB na računaru korisnika. ISFB se oslanja na "web inject"...  Bankarski trojanac Dyreza dobio je svoju novu verziju koja uključuje podršku za Microsoftov novi operativni sistem Windows 10 i browser Edge. Osim podrške za nove Microsoftove proizvode, nova verzija trojanca traži instalirane zaštitne programe i prekida niz procesa koji su povezani sa antivirusnim softverom, kako bi se brže i efikasnije infiltrirao u sistem. Nova verzija radi i na 32-bitnim i na 64-bitnim računarima, i na svim operativnim sistemima. Kada isključi antivirus, trojanac nastoji da bude prisutan na računaru što...

Bankarski trojanac Dyreza dobio je svoju novu verziju koja uključuje podršku za Microsoftov novi operativni sistem Windows 10 i browser Edge. Osim podrške za nove Microsoftove proizvode, nova verzija trojanca traži instalirane zaštitne programe i prekida niz procesa koji su povezani sa antivirusnim softverom, kako bi se brže i efikasnije infiltrirao u sistem. Nova verzija radi i na 32-bitnim i na 64-bitnim računarima, i na svim operativnim sistemima. Kada isključi antivirus, trojanac nastoji da bude prisutan na računaru što...  Stručnjaci Kaspersky Lab-a otkrili su bankarskog Trojanca koji se distribuira maskiran kao besplatni i veoma popularni antivirusni program Avast. Trojanac je otkriven na zaraženim računarima brazilskih korisnika. Malver se širi putem emailova, a kada pronađe žrtvu on zloupotrebljava ikonicu Avasta u system tray. Kada korisnik računara klikne na ikonicu pojavljuje se sledeće obaveštenje: „Your Avast! Antivirus is being updated, wait“...

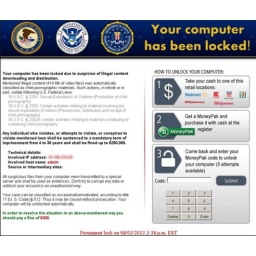

Stručnjaci Kaspersky Lab-a otkrili su bankarskog Trojanca koji se distribuira maskiran kao besplatni i veoma popularni antivirusni program Avast. Trojanac je otkriven na zaraženim računarima brazilskih korisnika. Malver se širi putem emailova, a kada pronađe žrtvu on zloupotrebljava ikonicu Avasta u system tray. Kada korisnik računara klikne na ikonicu pojavljuje se sledeće obaveštenje: „Your Avast! Antivirus is being updated, wait“...  Istraživači firme Trusteer otkrili su novi način upotrebe malvera Citadel, Trojanca koji je nastao na kodu poznatijeg Trojanca Zeus. Reč je o ransomware programu pod nazivom Reveton koji, kao i svi slični programi, blokira operativni sistem zaraženog računara, tražeći otkup za njegov dalji rad u iznosu od 100 dolara. Reveton je uočen pre nekoliko nedelja kao zlonamerni program koji samostalno deluje, ali sada se pojavljuje udružen sa Citadel malverom.

Istraživači firme Trusteer otkrili su novi način upotrebe malvera Citadel, Trojanca koji je nastao na kodu poznatijeg Trojanca Zeus. Reč je o ransomware programu pod nazivom Reveton koji, kao i svi slični programi, blokira operativni sistem zaraženog računara, tražeći otkup za njegov dalji rad u iznosu od 100 dolara. Reveton je uočen pre nekoliko nedelja kao zlonamerni program koji samostalno deluje, ali sada se pojavljuje udružen sa Citadel malverom.  Najnovijoj verziji bankarskog trojanca TrickBot dodata je komponenta koja zaključava ekran, što ukazuje na to da distributeri malvera uskoro mogu početi da ucenjuju žrtve da plate otkup, ukoliko se ispostavi da korisnici inficiranih uređaja nisu korisnici elektronskog bankarstva. Dobra vest je da mehanizam zaključavanja ekrana još uvek nije potpuno funkcionalan i čini se da je još uvek u fazi razvoja. Bez obzira na to, istraživači su primetili da je novi modul već na računarima žrtava, što ukazuje na to da je razvoj dovoljno odmakao da se novi modul testira "na terenu".

Najnovijoj verziji bankarskog trojanca TrickBot dodata je komponenta koja zaključava ekran, što ukazuje na to da distributeri malvera uskoro mogu početi da ucenjuju žrtve da plate otkup, ukoliko se ispostavi da korisnici inficiranih uređaja nisu korisnici elektronskog bankarstva. Dobra vest je da mehanizam zaključavanja ekrana još uvek nije potpuno funkcionalan i čini se da je još uvek u fazi razvoja. Bez obzira na to, istraživači su primetili da je novi modul već na računarima žrtava, što ukazuje na to da je razvoj dovoljno odmakao da se novi modul testira "na terenu".  Ozloglašeni bankarski trojanac koji je krao lozinke za bankovne račune i druge finansijske informacije, sada se vratio sa novim trikovima u rukavu sa kojima napada vladin, vojni i proizvodni sektor u SAD i Evropi. U analizi koju je objavio Check Point Research, čini se da se najnoviji talas aktivnosti Qbota povezan sa povratkom Emoteta, malvera koji stoji iza nekoliko spam kampanja i napada ransomwarea prošlog meseca. Qbot je mnogo opasniji nego što je bio ranije - ima aktivnu kampanju sa malicioznim oglasima i koristi...

Ozloglašeni bankarski trojanac koji je krao lozinke za bankovne račune i druge finansijske informacije, sada se vratio sa novim trikovima u rukavu sa kojima napada vladin, vojni i proizvodni sektor u SAD i Evropi. U analizi koju je objavio Check Point Research, čini se da se najnoviji talas aktivnosti Qbota povezan sa povratkom Emoteta, malvera koji stoji iza nekoliko spam kampanja i napada ransomwarea prošlog meseca. Qbot je mnogo opasniji nego što je bio ranije - ima aktivnu kampanju sa malicioznim oglasima i koristi...  Istraživači iz kompanije Trend Micro upozoravaju na novu kampanju Atomic macOS Stealer (AMOS) malvera, koji cilja korisnike macOS-a maskirajući se u “krekovane” verzije legitimnih aplikacija. Ova kampanja pokazuje „značajnu taktičku adaptaciju“ sajber kriminalaca, jer uspeva da zaobiđe poboljšane bezbednosne mehanizme u novom macOS Sequoia. Napadači su umesto .dmg fajlova počeli da koriste instalaciju...

Istraživači iz kompanije Trend Micro upozoravaju na novu kampanju Atomic macOS Stealer (AMOS) malvera, koji cilja korisnike macOS-a maskirajući se u “krekovane” verzije legitimnih aplikacija. Ova kampanja pokazuje „značajnu taktičku adaptaciju“ sajber kriminalaca, jer uspeva da zaobiđe poboljšane bezbednosne mehanizme u novom macOS Sequoia. Napadači su umesto .dmg fajlova počeli da koriste instalaciju...  Iako pokušaji da se zaradi od zlonamernih programa za Android i Mac OS X više nisu uopšte retki zbog čega korisnici ovih platformi ne bi trebalo da ignorišu potrebu za zaštitom, ogromna većina malvera su i dalje zlonamerni programi za Windows. Ipak, statistika nije od pomoći kada je konkretno vaš računar zaražen. Bez obzira što ne koristite najnapadaniji operativni sistem, ne bi trebalo da dozvolite sebi da se iznenadite zbog toga što je vaša „bezbedna“, „ne-Windows“ platforma podložna infekciji kao i Windows.

Iako pokušaji da se zaradi od zlonamernih programa za Android i Mac OS X više nisu uopšte retki zbog čega korisnici ovih platformi ne bi trebalo da ignorišu potrebu za zaštitom, ogromna većina malvera su i dalje zlonamerni programi za Windows. Ipak, statistika nije od pomoći kada je konkretno vaš računar zaražen. Bez obzira što ne koristite najnapadaniji operativni sistem, ne bi trebalo da dozvolite sebi da se iznenadite zbog toga što je vaša „bezbedna“, „ne-Windows“ platforma podložna infekciji kao i Windows.  Istraživači iz kompanije za sajber bezbednost Reliaqest upozoravaju na ekstremno opasnu ransomware bandu BlackLock koja se pojavila u martu prošle godine, a čija aktivnost je toliko porasla u poslednjem kvartalu 2024. godine, da je trenutno sedma najaktivnija ransomware grupa u svetu, sa potencijalom da postane najaktivnija ransomware grupa u 2025. godini. Istraživanje pokazuje da se ova banda izdvaja...

Istraživači iz kompanije za sajber bezbednost Reliaqest upozoravaju na ekstremno opasnu ransomware bandu BlackLock koja se pojavila u martu prošle godine, a čija aktivnost je toliko porasla u poslednjem kvartalu 2024. godine, da je trenutno sedma najaktivnija ransomware grupa u svetu, sa potencijalom da postane najaktivnija ransomware grupa u 2025. godini. Istraživanje pokazuje da se ova banda izdvaja...  Nemački Anti-Botnet Advisory Centre upozorio je korisnike da se pojavila nova, mnogo agresivnija verzija BKA Trojanca koja pokušava da ucenjuje korisnike zaraženih računara koristeći navodni dokazni materijal koji se sastoji od četiri pornografske fotografije dece. Trojanac tvrdi da je korisnik računara uhvaćen u nezakonitim aktivnostima kao što je umnožavanje pornografskog materijala sa maloletnim licima.

Nemački Anti-Botnet Advisory Centre upozorio je korisnike da se pojavila nova, mnogo agresivnija verzija BKA Trojanca koja pokušava da ucenjuje korisnike zaraženih računara koristeći navodni dokazni materijal koji se sastoji od četiri pornografske fotografije dece. Trojanac tvrdi da je korisnik računara uhvaćen u nezakonitim aktivnostima kao što je umnožavanje pornografskog materijala sa maloletnim licima.  Ako čuješ topot kopita misli na konje a ne na zebre, kaže izreka. Isto važi i ako sa računara čujete poznatu melodiju iz filma „Bliski susreti treće vrste“ ili ako se CD ROM uređaj iznenada otvori - ne pomišljajte na vanzemaljce već na susret sa malverom, čijem se autoru ne može osporiti smisao za humor. Reč je o novootkrivenom Trojancu nazvanom Shadowlock koji ima neke neobične karakteristike u poređenju sa srodnim malverima. Trojanac Shadowlock pripada kategoriji zlonamernih programa poznatih pod nazivom ransomware...

Ako čuješ topot kopita misli na konje a ne na zebre, kaže izreka. Isto važi i ako sa računara čujete poznatu melodiju iz filma „Bliski susreti treće vrste“ ili ako se CD ROM uređaj iznenada otvori - ne pomišljajte na vanzemaljce već na susret sa malverom, čijem se autoru ne može osporiti smisao za humor. Reč je o novootkrivenom Trojancu nazvanom Shadowlock koji ima neke neobične karakteristike u poređenju sa srodnim malverima. Trojanac Shadowlock pripada kategoriji zlonamernih programa poznatih pod nazivom ransomware...  Nevidiljivi UEFI (Unified Extensible Firmware Interface) bootkit pod nazivom BlackLotus postao je prvi poznati malver koji je u stanju da zaobiđe Secure Boot odbrane. „Ovaj bootkit može da radi čak i na potpuno ažuriranim Windows 11 sistemima sa omogućenim UEFI Secure Boot“, rekla je slovačka kompanija za sajber bezbednost ESET u izveštaju koji je objavila. Uopšteno govoreći, UEFI bootkit se nalazi...

Nevidiljivi UEFI (Unified Extensible Firmware Interface) bootkit pod nazivom BlackLotus postao je prvi poznati malver koji je u stanju da zaobiđe Secure Boot odbrane. „Ovaj bootkit može da radi čak i na potpuno ažuriranim Windows 11 sistemima sa omogućenim UEFI Secure Boot“, rekla je slovačka kompanija za sajber bezbednost ESET u izveštaju koji je objavila. Uopšteno govoreći, UEFI bootkit se nalazi...  Nova verzija Trojanca Zeus koju su nedavno otkrili istraživači Symantec-a izmenjena je u odnosu na prethodnu tako da više ne zavisi od C&C servera za komandu i kontrolu. Prethodna verzija ovog Trojanca još uvek se oslanjala na C&C servere na kojima je ostavljala ukradene podatke i sa kojih je dobijala instrukcije, ali je koristila P2P (peer-to-peer) sistem kao rezervni za slučaj obaranja servera.

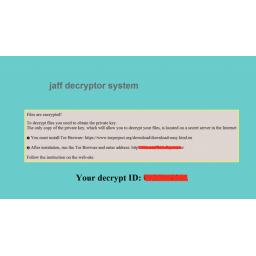

Nova verzija Trojanca Zeus koju su nedavno otkrili istraživači Symantec-a izmenjena je u odnosu na prethodnu tako da više ne zavisi od C&C servera za komandu i kontrolu. Prethodna verzija ovog Trojanca još uvek se oslanjala na C&C servere na kojima je ostavljala ukradene podatke i sa kojih je dobijala instrukcije, ali je koristila P2P (peer-to-peer) sistem kao rezervni za slučaj obaranja servera.  Istraživači iz kompanije Forcepoint Security Lab upozorili su na masovnu spam kampanju bot mreže Necurs koja u proseku šalje 5 miliona emailova po satu, pomoću kojih se širi novi ransomware nazvan "Jaff". Jaff je po mnogo čemu veoma sličan čuvenom ransomware Locky. Međutim, da bi dešifrovao fajlove na inficiranim računarima Jaff traži mnogo više nego Locky - čak 1,79 bitcoina, čija je trenutna vrednost oko 3150 dolara. Malver Necurs trenutno kontroliše više od 6 miliona inficiranih računara širom sveta koji od četvrtka šalju emailove milionima korisnika sa PDF dokumentom u prilogu. Ako se klikne na njega...

Istraživači iz kompanije Forcepoint Security Lab upozorili su na masovnu spam kampanju bot mreže Necurs koja u proseku šalje 5 miliona emailova po satu, pomoću kojih se širi novi ransomware nazvan "Jaff". Jaff je po mnogo čemu veoma sličan čuvenom ransomware Locky. Međutim, da bi dešifrovao fajlove na inficiranim računarima Jaff traži mnogo više nego Locky - čak 1,79 bitcoina, čija je trenutna vrednost oko 3150 dolara. Malver Necurs trenutno kontroliše više od 6 miliona inficiranih računara širom sveta koji od četvrtka šalju emailove milionima korisnika sa PDF dokumentom u prilogu. Ako se klikne na njega...  Ranije ove godine, stručnjaci Symantec-a su otkrili zanimljiv ransomware koji je nazvan Browlock. Browlock ne šifruje fajlove kao što to radi Cryptolocker, ne preuzima materijal sa zlostavljanom decom kao Ransomlock.AE i ne zaključava ekran računara. On čak ne radi ni kao program na kompromitovanom računaru. Umesto toga Browlock objavljuje upozorenje u browser-u i koristi JavaScript da bi sprečio korisnike zaraženih računara da zatvore prozor browser-a. Od momenta kada je otkrivena ova pretnja je bila pod stalnim nadzorom stručnjaka Symantec-a.

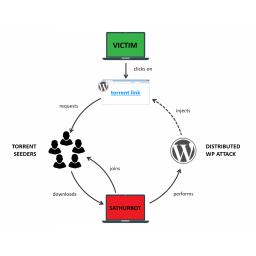

Ranije ove godine, stručnjaci Symantec-a su otkrili zanimljiv ransomware koji je nazvan Browlock. Browlock ne šifruje fajlove kao što to radi Cryptolocker, ne preuzima materijal sa zlostavljanom decom kao Ransomlock.AE i ne zaključava ekran računara. On čak ne radi ni kao program na kompromitovanom računaru. Umesto toga Browlock objavljuje upozorenje u browser-u i koristi JavaScript da bi sprečio korisnike zaraženih računara da zatvore prozor browser-a. Od momenta kada je otkrivena ova pretnja je bila pod stalnim nadzorom stručnjaka Symantec-a.  Bot mreža sastavljena od 20000 botova pokušava da kompromituje što više WordPress sajtova šireći backdoor downloader trojanca nazvanog Sathurbot, upozorili su stručnjaci kompanije ESET. Sathurbot može da se ažurira i da preuzima i pokreće druge malvere, kao što su Boaxxe, Kovter i Fleercivet, ali to nije konačan spisak. Sathurbot je i web crawler, koji traži WordPress sajtove. On isprobava različite lozinke na svakom sajtu, u nadi da će neka od njih biti prava i da će tako biti moguć pristup sajtu. Različiti botovi u bot mreži Sathurbot isprobavaju različite lozinke za isti sajt. Svaki bot pokušava...

Bot mreža sastavljena od 20000 botova pokušava da kompromituje što više WordPress sajtova šireći backdoor downloader trojanca nazvanog Sathurbot, upozorili su stručnjaci kompanije ESET. Sathurbot može da se ažurira i da preuzima i pokreće druge malvere, kao što su Boaxxe, Kovter i Fleercivet, ali to nije konačan spisak. Sathurbot je i web crawler, koji traži WordPress sajtove. On isprobava različite lozinke na svakom sajtu, u nadi da će neka od njih biti prava i da će tako biti moguć pristup sajtu. Različiti botovi u bot mreži Sathurbot isprobavaju različite lozinke za isti sajt. Svaki bot pokušava...  Kompjuterski crv Dorkbot (Rodpicom) koji za širenje koristi programe za chat i zaraženi računar „snabdeva“ dodatnim malverima, trenutno se širi Skype-om i MSN Messenger-om, upozoravaju stručnjaci firme Fortinet. Začarani krug započinje kada potencijalna žrtva dobije poruku od nekog sa liste svojih kontakata, sa mnogo puta viđenim tekstom „LOL is this your new profile pic? [link]“. Ako korisnik klikne na link, završiće na malicioznom sajtu i sa infekcijom računara crvom Dorkbot.

Kompjuterski crv Dorkbot (Rodpicom) koji za širenje koristi programe za chat i zaraženi računar „snabdeva“ dodatnim malverima, trenutno se širi Skype-om i MSN Messenger-om, upozoravaju stručnjaci firme Fortinet. Začarani krug započinje kada potencijalna žrtva dobije poruku od nekog sa liste svojih kontakata, sa mnogo puta viđenim tekstom „LOL is this your new profile pic? [link]“. Ako korisnik klikne na link, završiće na malicioznom sajtu i sa infekcijom računara crvom Dorkbot.  Korisnici Windowsa od nedavno su suočeni sa novom pretnjom, kripto ransomwareom koga su autori nazvali Cerber. Još uvek nije jasno kako Cerber dospeva na računare žrtava. Cerber ima nekoliko osobenosti po kojima se razlikuje od drugih malvera ove vrste. Prvo, on primorava računar da se ponovo pokrene, prikazujući pri tom žrtvi čudno napisana lažna sistemska upozorenja. Računar se zatim ponovo pokreće u Safe Mode. Kada se žrtva prijavi, malver ponovo restartuje računar, ovoga puta...

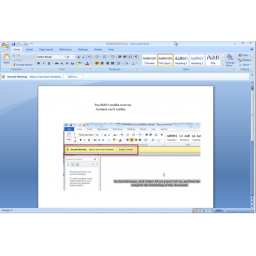

Korisnici Windowsa od nedavno su suočeni sa novom pretnjom, kripto ransomwareom koga su autori nazvali Cerber. Još uvek nije jasno kako Cerber dospeva na računare žrtava. Cerber ima nekoliko osobenosti po kojima se razlikuje od drugih malvera ove vrste. Prvo, on primorava računar da se ponovo pokrene, prikazujući pri tom žrtvi čudno napisana lažna sistemska upozorenja. Računar se zatim ponovo pokreće u Safe Mode. Kada se žrtva prijavi, malver ponovo restartuje računar, ovoga puta...  Korisnici u Vijetnamu, Kini, Indiji, Tajvanu, i možda i drugim zemljama trenutno su izloženi napadima u kojima se koriste Microsoft Word dokumenti sa exploit-ima a cilj napada je instaliranje backdoor programa koji omogućava napadačima krađu podataka sa zaraženih računara, upozorili su stručnjaci firme Rapid7. U napadima se koriste specijalno napravljeni Word dokumenti koji se šalju kao mamac u spear fišing emailovima odabranim žrtvama. Dokumenti u emailovima su opremljeni exploit-ima za poznate ranjivosti u nezakrpljenim instalacijama Microsoft Office.

Korisnici u Vijetnamu, Kini, Indiji, Tajvanu, i možda i drugim zemljama trenutno su izloženi napadima u kojima se koriste Microsoft Word dokumenti sa exploit-ima a cilj napada je instaliranje backdoor programa koji omogućava napadačima krađu podataka sa zaraženih računara, upozorili su stručnjaci firme Rapid7. U napadima se koriste specijalno napravljeni Word dokumenti koji se šalju kao mamac u spear fišing emailovima odabranim žrtvama. Dokumenti u emailovima su opremljeni exploit-ima za poznate ranjivosti u nezakrpljenim instalacijama Microsoft Office.  Autori i distrubuteri malvera idu za novcem. Zato ne treba da čudi to što su malveri sve prisutniji na društvenim mrežama, imajući u vidu njihovu rastuću popularnost. Kriminalci znaju da društvene mreže ne samo da povezuju ljude, već im njihovi korisnici često bezuslovno veruju - verovatno je da ćete bez mnogo razmišljanja kliknuti na link ili video koji je objavio neko od vaših prijatelja sa društvenih mreža. Microsoft-ovi stručnjaci upozoravaju da se sve veći broj malvera oslanja na društvene mreže.

Autori i distrubuteri malvera idu za novcem. Zato ne treba da čudi to što su malveri sve prisutniji na društvenim mrežama, imajući u vidu njihovu rastuću popularnost. Kriminalci znaju da društvene mreže ne samo da povezuju ljude, već im njihovi korisnici često bezuslovno veruju - verovatno je da ćete bez mnogo razmišljanja kliknuti na link ili video koji je objavio neko od vaših prijatelja sa društvenih mreža. Microsoft-ovi stručnjaci upozoravaju da se sve veći broj malvera oslanja na društvene mreže.  Stručnjaci kompanije ESET već izvesno vreme prate aktivnosti malo poznatog bankarskog Trojanca Corkow, koji je poreklom iz Rusije, i koji je do sada inficirao hiljade računara uglavnom korisnika iz Rusije i Ukrajine. U ESET-u kažu da se dnevno zabeleži nekoliko stotina infekcija Trojancem Corkow ali da ovaj bankarski Trojanac još uvek nije uspeo da privuče pažnju stručnjaka i medija kao što je to uspeo njegov poznatiji rođak Carberp. Prema rečima stručnjaka, Corkow je modularan što znači da njegovi autori mogu da proširuju kapacitete malvera različitim dodacima.

Stručnjaci kompanije ESET već izvesno vreme prate aktivnosti malo poznatog bankarskog Trojanca Corkow, koji je poreklom iz Rusije, i koji je do sada inficirao hiljade računara uglavnom korisnika iz Rusije i Ukrajine. U ESET-u kažu da se dnevno zabeleži nekoliko stotina infekcija Trojancem Corkow ali da ovaj bankarski Trojanac još uvek nije uspeo da privuče pažnju stručnjaka i medija kao što je to uspeo njegov poznatiji rođak Carberp. Prema rečima stručnjaka, Corkow je modularan što znači da njegovi autori mogu da proširuju kapacitete malvera različitim dodacima.  Kriptovalute su postale veoma popularne, ali slanje koina nije jednostavno jer zahteva da ih korisnici šalju na adrese koje su dugačke i koje je teško upamtiti. Zbog toga, prilikom slanja digitalnog novca, mnogi korisnici jednostavno će kopirati adresu u memoriju iz jedne aplikacije i prekopirati je u drugu aplikaciju koju koriste za slanje koina. Napadači su iskoristili to što korisnici kopiraju adrese i napravili novu vrstu malvera. Ova vrsta malvera, koji se zove CryptoCurrency Clipboard Hijackers, funkcioniše tako što nadzire Windows klipbord, a ako primeti adresu kriptovalute, zameniće je adresom koju kontrolišu...

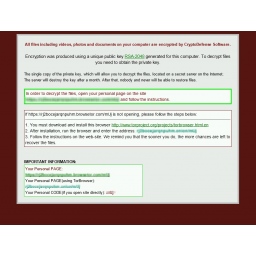

Kriptovalute su postale veoma popularne, ali slanje koina nije jednostavno jer zahteva da ih korisnici šalju na adrese koje su dugačke i koje je teško upamtiti. Zbog toga, prilikom slanja digitalnog novca, mnogi korisnici jednostavno će kopirati adresu u memoriju iz jedne aplikacije i prekopirati je u drugu aplikaciju koju koriste za slanje koina. Napadači su iskoristili to što korisnici kopiraju adrese i napravili novu vrstu malvera. Ova vrsta malvera, koji se zove CryptoCurrency Clipboard Hijackers, funkcioniše tako što nadzire Windows klipbord, a ako primeti adresu kriptovalute, zameniće je adresom koju kontrolišu...  Ransomware CryptoDefence se pojavio krajem februara ove godine i od tada su Symantecovi proizvodi blokirali više od 11000 pokušaja infekcije ovim malverom. CryptoDefence, čiji su autori bili inspirisani uspehom ransomwarea CryptoLocker koji je tokom poslednja tri meseca prošle godine zarazio više od 250000 računara, prema procenama stručnjaka Symanteca za samo mesec dana zaradi više od 34000 dolara. Infekcije ovim malverom otkrivene su u više od 100 zemalja širom sveta, a najveći broj infekcija je zabeležen u SAD, Velikoj Britaniji, Kanadi, Australiji, Japanu, Indiji, Italiji i Holandiji.

Ransomware CryptoDefence se pojavio krajem februara ove godine i od tada su Symantecovi proizvodi blokirali više od 11000 pokušaja infekcije ovim malverom. CryptoDefence, čiji su autori bili inspirisani uspehom ransomwarea CryptoLocker koji je tokom poslednja tri meseca prošle godine zarazio više od 250000 računara, prema procenama stručnjaka Symanteca za samo mesec dana zaradi više od 34000 dolara. Infekcije ovim malverom otkrivene su u više od 100 zemalja širom sveta, a najveći broj infekcija je zabeležen u SAD, Velikoj Britaniji, Kanadi, Australiji, Japanu, Indiji, Italiji i Holandiji.  Poznati francuski istraživač Kafeine otkrio je novi ransomware nazvan Critroni, koji se reklamira na hakerskim forumima kao nova generacija poznatog ransomwarea Cryptolocker jer koristi Tor mrežu za komunikaciju i kontrolu. Cryptolocker je, za one koji su propustili, jedan od najozloglašenijih malvera koji su se pojavili u skorije vreme. Cryptolocker šifruje sve fajlove na zaraženom računaru i traži od žrtve da plati, najčešće bicoinima, za privatni ključ za dešifrovanje podataka.

Poznati francuski istraživač Kafeine otkrio je novi ransomware nazvan Critroni, koji se reklamira na hakerskim forumima kao nova generacija poznatog ransomwarea Cryptolocker jer koristi Tor mrežu za komunikaciju i kontrolu. Cryptolocker je, za one koji su propustili, jedan od najozloglašenijih malvera koji su se pojavili u skorije vreme. Cryptolocker šifruje sve fajlove na zaraženom računaru i traži od žrtve da plati, najčešće bicoinima, za privatni ključ za dešifrovanje podataka.  Sajber kriminalci često koriste piratski softver za širenje malvera inficirajući one koji misle da preuzimaju najnoviju igru ili film. Međutim, istraživači Sophosa upozorili su na novi malver koji ne prati tipične obrasce ponašanja: infiltrirati se u sistem, ukrasti informacije, vršiti bankarske prevare i tako dalje. Umesto toga, ovaj malver sprečava zaražene korisnike da posećuju piratske sajtove. U novom izveštaju, SophosLabs...

Sajber kriminalci često koriste piratski softver za širenje malvera inficirajući one koji misle da preuzimaju najnoviju igru ili film. Međutim, istraživači Sophosa upozorili su na novi malver koji ne prati tipične obrasce ponašanja: infiltrirati se u sistem, ukrasti informacije, vršiti bankarske prevare i tako dalje. Umesto toga, ovaj malver sprečava zaražene korisnike da posećuju piratske sajtove. U novom izveštaju, SophosLabs...  Cryptowall se vratio - stručnjaci upozoravaju da je distribucija nove verzije ozloglašenog ransomwarea počela 12. januara. Poznati bezbednosni istraživač koji koristi nadimak Kafeine kaže da se malver vratio posle skoro dva meseca pauze tokom koje nije bilo distribucije ovog malvera. To potvrđuju i istraživači Microsofta koji za Cryptowall koriste naziv Crowti. Cryptowall 3.0 je destruktivan kao i prethodne verzije. Ovaj sofisticirani ransomware jakim kriptografskim algoritmom šifruje fajlove na računarima...

Cryptowall se vratio - stručnjaci upozoravaju da je distribucija nove verzije ozloglašenog ransomwarea počela 12. januara. Poznati bezbednosni istraživač koji koristi nadimak Kafeine kaže da se malver vratio posle skoro dva meseca pauze tokom koje nije bilo distribucije ovog malvera. To potvrđuju i istraživači Microsofta koji za Cryptowall koriste naziv Crowti. Cryptowall 3.0 je destruktivan kao i prethodne verzije. Ovaj sofisticirani ransomware jakim kriptografskim algoritmom šifruje fajlove na računarima...  Malver „Sign1“ inficira WordPress veb sajtove, i preusmerava posetioce na prevare ili ih bombarduje reklamama, upozorili su istraživači kompanije Sucuri koji su otkrili ovaj malver. Oni su pozvali vlasnike veb sajtova da ažuriraju softver i odmah preduzmu mere kako bi zaštitili svoje sajtove i posetioce. Taktika malvera Sign1 čini ga značajnom pretnjom. Malver generiše dinamičke URL-ove, što otežava...

Malver „Sign1“ inficira WordPress veb sajtove, i preusmerava posetioce na prevare ili ih bombarduje reklamama, upozorili su istraživači kompanije Sucuri koji su otkrili ovaj malver. Oni su pozvali vlasnike veb sajtova da ažuriraju softver i odmah preduzmu mere kako bi zaštitili svoje sajtove i posetioce. Taktika malvera Sign1 čini ga značajnom pretnjom. Malver generiše dinamičke URL-ove, što otežava...  Stručnjaci kompanije G Data, nemačkog proizvođača antivirusa, analizirali su malver koji je korišćen u operacijama ruske obaveštajne službe a koji je nazvan Uroburos, po antičkom simbolu večnosti koji prikazuje zmiju ili zmaja koji grize vlastiti rep. Uroburos je rootkit, sastavljen od dva fajla, drajvera i i virtuelnog fajl sistema. Rootkit, koji radi i na 32-bitnim i na 64-bitnim Windows sistemima, je sposoban da preuzme kontrolu nad zaraženim računarom, izvrši komande, sakrije aktivnosti sistema i krade informacije sa zaraženog računara. Njegova modularna struktura omogućava lako dodavanje novih funkcionalnosti...

Stručnjaci kompanije G Data, nemačkog proizvođača antivirusa, analizirali su malver koji je korišćen u operacijama ruske obaveštajne službe a koji je nazvan Uroburos, po antičkom simbolu večnosti koji prikazuje zmiju ili zmaja koji grize vlastiti rep. Uroburos je rootkit, sastavljen od dva fajla, drajvera i i virtuelnog fajl sistema. Rootkit, koji radi i na 32-bitnim i na 64-bitnim Windows sistemima, je sposoban da preuzme kontrolu nad zaraženim računarom, izvrši komande, sakrije aktivnosti sistema i krade informacije sa zaraženog računara. Njegova modularna struktura omogućava lako dodavanje novih funkcionalnosti...  Novi infostealer za macOS, nazvan DigitStealer, je malver koji krade osetljive informacije od korisnika macOS-a. Većina infostealera krade sličnee tipove podataka i koristi poznate metode da bi došla do njih, ali DigitStealer je dovoljno drugačiji da zaslužuje posebnu pažnju, kažu istraživači iz Malwarebytes-a koji su analizirali malveer. Napad počinje aplikacijom „DynamicLake“, koja se nalazi na lažnom veb sajtu...

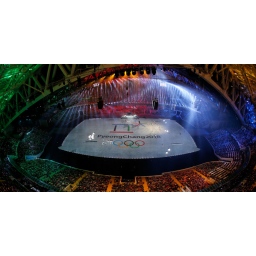

Novi infostealer za macOS, nazvan DigitStealer, je malver koji krade osetljive informacije od korisnika macOS-a. Većina infostealera krade sličnee tipove podataka i koristi poznate metode da bi došla do njih, ali DigitStealer je dovoljno drugačiji da zaslužuje posebnu pažnju, kažu istraživači iz Malwarebytes-a koji su analizirali malveer. Napad počinje aplikacijom „DynamicLake“, koja se nalazi na lažnom veb sajtu...  Krivac za tehničke probleme koji su se dogodili za vreme ceremonije otvaranja Olimpijskih igara u Pjongčangu je jedan destruktivni malver zbog koga su novinari koji su izveštavali sa ceremonije otvaranja imali probleme sa internetom i televizijskim sistemima. Organizatori su u nedelju priznali da tehnički problemi nisu bili slučajnost i da se njihova mreža našla na udaru koordinisanog sajber napada. Više detalja o tome javnost je saznala od istraživača kompanije Cisco koji su objavili izveštaj o malveru koji je korišćen u ovom napadu. Prema tvrdnjama istraživačima, napadači su koristili do sada...

Krivac za tehničke probleme koji su se dogodili za vreme ceremonije otvaranja Olimpijskih igara u Pjongčangu je jedan destruktivni malver zbog koga su novinari koji su izveštavali sa ceremonije otvaranja imali probleme sa internetom i televizijskim sistemima. Organizatori su u nedelju priznali da tehnički problemi nisu bili slučajnost i da se njihova mreža našla na udaru koordinisanog sajber napada. Više detalja o tome javnost je saznala od istraživača kompanije Cisco koji su objavili izveštaj o malveru koji je korišćen u ovom napadu. Prema tvrdnjama istraživačima, napadači su koristili do sada...  Stručnjaci iz Microsoft-a otkrili su malver koji se krije iza ekstenzije za Chrome i dodatka za Firefox i koji može preoteti Facebook nalog. Za sada nije poznato da postoji ekvivalent ovog malvera za Internet Explorer i Safari. Reč je o Trojancu (Trojan: JS/Febipos.A) koji se najpre pojavio u Brazilu. Trojanac proverava da li je korisnik prijavljen na Facebook. Ako jeste, malver preuzima konfiguracioni fajl sa spiskom komandi.

Stručnjaci iz Microsoft-a otkrili su malver koji se krije iza ekstenzije za Chrome i dodatka za Firefox i koji može preoteti Facebook nalog. Za sada nije poznato da postoji ekvivalent ovog malvera za Internet Explorer i Safari. Reč je o Trojancu (Trojan: JS/Febipos.A) koji se najpre pojavio u Brazilu. Trojanac proverava da li je korisnik prijavljen na Facebook. Ako jeste, malver preuzima konfiguracioni fajl sa spiskom komandi.  Ransomware SamSam zaradio je svom tvorcu više od 5,9 miliona dolara, koliko su platile žrtve od kada se pojavio malver, krajem 2015. godine. Ovo je podatak iz izveštaja kompanije Sophos koji je najsveobuhvatniji izveštaj o aktivnostima SamSama koji je do danas objavljen. Stručnjaci Sophosa pratili su ransomware od njegovog debija krajem 2015. godine do napada koji su se desili ranije ovog meseca. Prateći sve Bitcoin adrese koje su mogli da pronađu, istraživači Sophosa su identifikovali najmanje 233 žrtve koje su platile otkupninu kriminalcima koji stoje iza SamSama, od kojih je 86 javno objavilo da...

Ransomware SamSam zaradio je svom tvorcu više od 5,9 miliona dolara, koliko su platile žrtve od kada se pojavio malver, krajem 2015. godine. Ovo je podatak iz izveštaja kompanije Sophos koji je najsveobuhvatniji izveštaj o aktivnostima SamSama koji je do danas objavljen. Stručnjaci Sophosa pratili su ransomware od njegovog debija krajem 2015. godine do napada koji su se desili ranije ovog meseca. Prateći sve Bitcoin adrese koje su mogli da pronađu, istraživači Sophosa su identifikovali najmanje 233 žrtve koje su platile otkupninu kriminalcima koji stoje iza SamSama, od kojih je 86 javno objavilo da...  Malver koji krade informacije Dyre/Dyreza uspeo je da ispuni vakuum koji je stvoren kada su demontirane bot mreže nekoliko istaknutih trojanaca: Gameover Zeus, Shylock i Ramnit. Dyre se često isporučuje preko trojanca downloadera Upatre, koji obično inficira računare kada korisnici preuzmu i otvore email atačment koji sadrži malver. Primarni cilj malvera Dyre je prikupljanje lozinki online naloga žrtava, a malver to radi u man-in-the-browser napadima na jedan od tri najkrošćenija browsera za Windows...

Malver koji krade informacije Dyre/Dyreza uspeo je da ispuni vakuum koji je stvoren kada su demontirane bot mreže nekoliko istaknutih trojanaca: Gameover Zeus, Shylock i Ramnit. Dyre se često isporučuje preko trojanca downloadera Upatre, koji obično inficira računare kada korisnici preuzmu i otvore email atačment koji sadrži malver. Primarni cilj malvera Dyre je prikupljanje lozinki online naloga žrtava, a malver to radi u man-in-the-browser napadima na jedan od tri najkrošćenija browsera za Windows...  U nedelju je otkrivena druga verzija ransomwarea WannaCry sa drugačijim domenom za isključivanje ransomwarea, koji je brzo registrovan čime je izbegnuta veća šteta. Prva verzija ransomwarea WannaCry, koji je poznat i po nazivima WannaCrypt, WCry, Wanna Decrypt0r i WannaCrypt0r, pojavila se u petak poslepodne i pomoću modifikovanog exploita ETERNALBLUE koji je ukraden od NSA, raširila se kao požar inficirajući ranjive računare širom sveta. Za samo par sati inficirane su desetine hiljada računara. WannaCry ima dve komponente - jedna je sam ransomware, a druga SMB crv koji širi ransomware...

U nedelju je otkrivena druga verzija ransomwarea WannaCry sa drugačijim domenom za isključivanje ransomwarea, koji je brzo registrovan čime je izbegnuta veća šteta. Prva verzija ransomwarea WannaCry, koji je poznat i po nazivima WannaCrypt, WCry, Wanna Decrypt0r i WannaCrypt0r, pojavila se u petak poslepodne i pomoću modifikovanog exploita ETERNALBLUE koji je ukraden od NSA, raširila se kao požar inficirajući ranjive računare širom sveta. Za samo par sati inficirane su desetine hiljada računara. WannaCry ima dve komponente - jedna je sam ransomware, a druga SMB crv koji širi ransomware...  Kada se 2013. pojavio, malver Kovter bio je jednostavan "policijski" scareware koji je zaključavao računare i prikazivao poruku u kojoj je od žrtava tražio da plate kaznu ako žele da izbegnu sudski postupak. Malver je prikazivao poruke prilagođene lokaciji korisnika, koristeći logo lokalne policije da bi bio što ubedljiviji. Kada su 2014. kampanje ove vrste postale nedelotvorne, Kovter se specijalizovao za prevare sa klikovima, a njegova aktivnost je podrazumevala učitavanje reklama i klikove na njih, bez znanja korisnika.

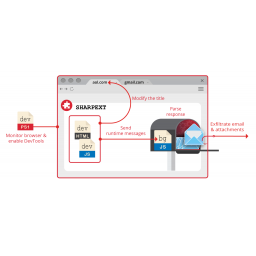

Kada se 2013. pojavio, malver Kovter bio je jednostavan "policijski" scareware koji je zaključavao računare i prikazivao poruku u kojoj je od žrtava tražio da plate kaznu ako žele da izbegnu sudski postupak. Malver je prikazivao poruke prilagođene lokaciji korisnika, koristeći logo lokalne policije da bi bio što ubedljiviji. Kada su 2014. kampanje ove vrste postale nedelotvorne, Kovter se specijalizovao za prevare sa klikovima, a njegova aktivnost je podrazumevala učitavanje reklama i klikove na njih, bez znanja korisnika.  Hakerska grupa iz Severne Koreje praćena pod nazivom Kimsuky, koristi ranije nikada viđen malver za čitanje i preuzimanje elektronske pošte i priloga sa Gmail i AOL naloga zaraženih korisnika. Malver koga su istraživači iz firme Volexity nazvali SHARPEXT je u formi ekstenzije za veb pregledače Google Chrome i Microsoft Edge. Imejl servisi uopšte ne mogu da otkriju ovu ekstenziju. Malver je u upotrebi...

Hakerska grupa iz Severne Koreje praćena pod nazivom Kimsuky, koristi ranije nikada viđen malver za čitanje i preuzimanje elektronske pošte i priloga sa Gmail i AOL naloga zaraženih korisnika. Malver koga su istraživači iz firme Volexity nazvali SHARPEXT je u formi ekstenzije za veb pregledače Google Chrome i Microsoft Edge. Imejl servisi uopšte ne mogu da otkriju ovu ekstenziju. Malver je u upotrebi...  Istraživači iz Fortinet FortiGuard Labs-a upozoravaju na novu kampanju koja koristi lažne poslovne mejlove za širenje XWorm malvera na Windows računarima. Poruke se predstavljaju kao zahtevi za potvrdu plaćanja, narudžbenice ili „potpisani bankovni dokumenti“. U prilogu se najčešće nalazi Excel fajl koji iskorišćava staru ranjivost (CVE-2018-0802). Nakon otvaranja, pokreće se skriveni HTA skript koji putem...

Istraživači iz Fortinet FortiGuard Labs-a upozoravaju na novu kampanju koja koristi lažne poslovne mejlove za širenje XWorm malvera na Windows računarima. Poruke se predstavljaju kao zahtevi za potvrdu plaćanja, narudžbenice ili „potpisani bankovni dokumenti“. U prilogu se najčešće nalazi Excel fajl koji iskorišćava staru ranjivost (CVE-2018-0802). Nakon otvaranja, pokreće se skriveni HTA skript koji putem...  Stručnjaci kompanije ESET upozorili su da se jedan od trenutno najkompleksnijih i najopasnijih malware-a, TDL4 rootkit, poznat i pod nazivima TDSS i Alureon, sada pojavio izmenjen i unapređen što njegovu detekciju od strane antivirusnih programa dodatno otežava a njega čini još otpornijim na pokušaje da bude uklonjen sa zaraženog računara.

Stručnjaci kompanije ESET upozorili su da se jedan od trenutno najkompleksnijih i najopasnijih malware-a, TDL4 rootkit, poznat i pod nazivima TDSS i Alureon, sada pojavio izmenjen i unapređen što njegovu detekciju od strane antivirusnih programa dodatno otežava a njega čini još otpornijim na pokušaje da bude uklonjen sa zaraženog računara.  Žrtve ransomwarea PowerWare mogu da odahnu - istraživači su pronašli rešenje za otključavanje fajlova koje je šifrovao ovaj ransomware. PowerWare, koga su u martu ove godine prvi primetili bezbednosni istraživači iz firme Carbon Black, samo je kompleksnija verzija ransomwarea PoshCoder koji je otkriven 2014. Od trenutka kada se pojavio, ovom ransomwareu je nedostajala sofisticiranost i osobenost, pa je PowerWare pokušavao da prođe kao neki drugi mnogo sofisticiraniji ransomwarei kao što je...

Žrtve ransomwarea PowerWare mogu da odahnu - istraživači su pronašli rešenje za otključavanje fajlova koje je šifrovao ovaj ransomware. PowerWare, koga su u martu ove godine prvi primetili bezbednosni istraživači iz firme Carbon Black, samo je kompleksnija verzija ransomwarea PoshCoder koji je otkriven 2014. Od trenutka kada se pojavio, ovom ransomwareu je nedostajala sofisticiranost i osobenost, pa je PowerWare pokušavao da prođe kao neki drugi mnogo sofisticiraniji ransomwarei kao što je...  Exploit alat Angler i dalje se koristi za širenje različitih vrsta ransomwarea. Prethodnih nedelja u pitanju je bio AlphaCrypt, ransomware koji imitira TeslaCrypt, ali koji funkcioniše kao Cryptowall 3.0. Nekoliko dana kasnije malver je promenjen. Sada je u pitanju neimenovani ransomware koji izgleda kao da je nastao po ugledu na CryptoLocker, ali su njegove intrukcije za korisnike zaraženih računara nalik onima koje prikazuje CBT-Locker. U obaveštenju koje se prikazuje žrtvi se kaže da su...

Exploit alat Angler i dalje se koristi za širenje različitih vrsta ransomwarea. Prethodnih nedelja u pitanju je bio AlphaCrypt, ransomware koji imitira TeslaCrypt, ali koji funkcioniše kao Cryptowall 3.0. Nekoliko dana kasnije malver je promenjen. Sada je u pitanju neimenovani ransomware koji izgleda kao da je nastao po ugledu na CryptoLocker, ali su njegove intrukcije za korisnike zaraženih računara nalik onima koje prikazuje CBT-Locker. U obaveštenju koje se prikazuje žrtvi se kaže da su...  US-CERT je objavio zajedničko upozorenje DHS-a i FBI-a, upozoravajući na dva novootkrivena malvera koje koristi severnokorejska APT hakerska grupa poznata pod nazivom Hidden Cobra. Veruje se da grupu Hidden Cobra, koja je poznata i pod nazivima Lazarus Group i Guardians of Peace, podržava vlade Severne Koreje. Grupa je poznata po napadima na medije, vazduhoplovnu industriju, finansijske institucije i kritičnu infrastrukturu širom sveta. Hidden Cobra je navodno povezana i sa hakovanjem Sony Pictures 2014. godine, kao i SWIFT Banking napadom 2016. godine.

US-CERT je objavio zajedničko upozorenje DHS-a i FBI-a, upozoravajući na dva novootkrivena malvera koje koristi severnokorejska APT hakerska grupa poznata pod nazivom Hidden Cobra. Veruje se da grupu Hidden Cobra, koja je poznata i pod nazivima Lazarus Group i Guardians of Peace, podržava vlade Severne Koreje. Grupa je poznata po napadima na medije, vazduhoplovnu industriju, finansijske institucije i kritičnu infrastrukturu širom sveta. Hidden Cobra je navodno povezana i sa hakovanjem Sony Pictures 2014. godine, kao i SWIFT Banking napadom 2016. godine.  Stručnjaci firme Trend Micro otkrili su nove Trojance koji prikrivaju svoju komunikaciju imitirajući protokole Windows Live Messenger-a ili Yahoo Messenger-a. Prirodna je težnja autora malvera a posebno onih koji stoje iza ciljanih napada da prisustvo njihovih malvera u mreži ostane što duže neotkriveno. Da bi to postigli, malveri često koriste HTTP i HTTPS da bi prikrili svoj saobraćaj. Prirodna je težnja autora malvera a posebno onih koji stoje iza ciljanih napada...

Stručnjaci firme Trend Micro otkrili su nove Trojance koji prikrivaju svoju komunikaciju imitirajući protokole Windows Live Messenger-a ili Yahoo Messenger-a. Prirodna je težnja autora malvera a posebno onih koji stoje iza ciljanih napada da prisustvo njihovih malvera u mreži ostane što duže neotkriveno. Da bi to postigli, malveri često koriste HTTP i HTTPS da bi prikrili svoj saobraćaj. Prirodna je težnja autora malvera a posebno onih koji stoje iza ciljanih napada...  Francuska Nacionalna žandarmerija objavila je juče da je više od 850000 računara širom sveta oslobođeno trenutno jednog od najraširenijeg malvera RETADUP. Ranije ove godine, istraživači kompanije Avast, koji su redovno pratili aktivnosti RETADUP botneta, otkrili su propust u C&C protokolu malvera koji se mogao iskoristiti za njegovo uklanjanje sa računara žrtava bez pokretanja bilo kakvog dodatnog koda. Međutim, da bi se to postigalo, plan je zahtevao od istraživača da imaju kontrolu nad C&C serverom, koji je hostovao malver...

Francuska Nacionalna žandarmerija objavila je juče da je više od 850000 računara širom sveta oslobođeno trenutno jednog od najraširenijeg malvera RETADUP. Ranije ove godine, istraživači kompanije Avast, koji su redovno pratili aktivnosti RETADUP botneta, otkrili su propust u C&C protokolu malvera koji se mogao iskoristiti za njegovo uklanjanje sa računara žrtava bez pokretanja bilo kakvog dodatnog koda. Međutim, da bi se to postigalo, plan je zahtevao od istraživača da imaju kontrolu nad C&C serverom, koji je hostovao malver...  FBI je izdao upozorenje o novom ransomwareu koji je nazvan ProLock, koji je primećen u napadima na zdravstvene organizacije, državne organe, finansijske institucije i maloprodaje. ProLock ransomware prvi put se pojavio u martu ove godine kao naslednik malvera PwndLocker, što je bio njegov prvi naziv koji je promenjen nakon što je kompanija Emsisoft pronašla način za dešifrovanje fajlova koje je zaključala prva verzija ransomwarea. Prvi veliki napad ProLocka dogodio se krajem aprila a meta napada je bio proizvođač bankomata Diebold Nixdorf.

FBI je izdao upozorenje o novom ransomwareu koji je nazvan ProLock, koji je primećen u napadima na zdravstvene organizacije, državne organe, finansijske institucije i maloprodaje. ProLock ransomware prvi put se pojavio u martu ove godine kao naslednik malvera PwndLocker, što je bio njegov prvi naziv koji je promenjen nakon što je kompanija Emsisoft pronašla način za dešifrovanje fajlova koje je zaključala prva verzija ransomwarea. Prvi veliki napad ProLocka dogodio se krajem aprila a meta napada je bio proizvođač bankomata Diebold Nixdorf.  Malver Frutas RAT, poznat i pod nazivom Backdoor.Opsiness, koji je dizajniran za napade na različite platforme koristi se u fišing napadima na kompanije koje posluju u sektoru finansija, rudarstva i telekomunikacija, ali i za napade na vlade u Evropi i Aziji. Malver se isporučuje putem emailova sa vestima iz politike i naslovima kao što su “Obama objavio tri špijunska dokumenta” ili Američki konzul general Hart stigao u Hong Kong”.Emailovi sadrže dva priloga, koji obično nose isti naziv. PDF dokument u prilogu je mamac, dok se malver nalazi u drugom prilogu, u JAR fajlu.

Malver Frutas RAT, poznat i pod nazivom Backdoor.Opsiness, koji je dizajniran za napade na različite platforme koristi se u fišing napadima na kompanije koje posluju u sektoru finansija, rudarstva i telekomunikacija, ali i za napade na vlade u Evropi i Aziji. Malver se isporučuje putem emailova sa vestima iz politike i naslovima kao što su “Obama objavio tri špijunska dokumenta” ili Američki konzul general Hart stigao u Hong Kong”.Emailovi sadrže dva priloga, koji obično nose isti naziv. PDF dokument u prilogu je mamac, dok se malver nalazi u drugom prilogu, u JAR fajlu.  Istraživači iz kompanije Malwarebytes analizirali su backdoor za Mac koji se detektuje kao OSX.Backdoor.Quimitchin i za koga se veruje da je prisutan godinama, ali da nikada ranije nije označen kao posebna familija malvera. OSX.Backdoor.Quimitchin koga je Apple nazvao Fruitfly može da pravi snimke ekrana i pristupa web kameri računara. Ako dobije komandu da to uradi, on može da otkrije veličinu ekrana i poziciju kursora miša, da promeni poziciju kursora miša, simulira klikove mišem i kucanje po tasterima. Sve ovo se može iskoristiti za daljinsku kontrolu nad računarom.

Istraživači iz kompanije Malwarebytes analizirali su backdoor za Mac koji se detektuje kao OSX.Backdoor.Quimitchin i za koga se veruje da je prisutan godinama, ali da nikada ranije nije označen kao posebna familija malvera. OSX.Backdoor.Quimitchin koga je Apple nazvao Fruitfly može da pravi snimke ekrana i pristupa web kameri računara. Ako dobije komandu da to uradi, on može da otkrije veličinu ekrana i poziciju kursora miša, da promeni poziciju kursora miša, simulira klikove mišem i kucanje po tasterima. Sve ovo se može iskoristiti za daljinsku kontrolu nad računarom.  Stručnjaci firme Seculert otkrili su novu verziju malvera Cridex, nazvanu Geodo, i upozorili da nova verzija malvera koristi metod automatskog širenja što svaki novozaraženi računar u bot mreži pretvara u sredstvo za infekciju novih računara. Geodo je opasan kao i original, malver Cridex poznat i pod nazivima Feodo i Bugat, koji je otrkiven 2012. godine i koji je dizajniran da krade osetljive informacije sa zaraženih računara, uključujući i korisnička imena i lozinke za online bankovne naloge...

Stručnjaci firme Seculert otkrili su novu verziju malvera Cridex, nazvanu Geodo, i upozorili da nova verzija malvera koristi metod automatskog širenja što svaki novozaraženi računar u bot mreži pretvara u sredstvo za infekciju novih računara. Geodo je opasan kao i original, malver Cridex poznat i pod nazivima Feodo i Bugat, koji je otrkiven 2012. godine i koji je dizajniran da krade osetljive informacije sa zaraženih računara, uključujući i korisnička imena i lozinke za online bankovne naloge...  Novi malver dizajniran za krađu podataka dodat je portfoliju grupe Haskers Gang. Istraživači iz Cisco Talosa kažu da se malver, nazvan ZingoStealer, besplatno nudi članovima Telegram grupe Haskers Ganga. Aktivna od 2020. godine, Haskers Gang nije tipična grupa sajber kriminalaca. Reč je o “zajednici” verovatno sa sedištem u istočnoj Evropi, sa nekoliko osnivača i hiljadama povremenih članova.

Novi malver dizajniran za krađu podataka dodat je portfoliju grupe Haskers Gang. Istraživači iz Cisco Talosa kažu da se malver, nazvan ZingoStealer, besplatno nudi članovima Telegram grupe Haskers Ganga. Aktivna od 2020. godine, Haskers Gang nije tipična grupa sajber kriminalaca. Reč je o “zajednici” verovatno sa sedištem u istočnoj Evropi, sa nekoliko osnivača i hiljadama povremenih članova. .jpg) Istraživači sajber bezbednosti FortiGuard Labsa otkrili su opasnu phishing kampanju koja distribuira novu varijantu malvera Remcos RAT (Remote Access Trojan). Ovaj moćni malver, koji se može kupiti na internetu, cilja na korisnike Microsoft Windowsa i omogućava napadačima da daljinski kontrolišu zaražene računare. Prema nalazima Fortineta, napad počinje phishing imejlom, navodnim obaveštenjem o porudžbini...

Istraživači sajber bezbednosti FortiGuard Labsa otkrili su opasnu phishing kampanju koja distribuira novu varijantu malvera Remcos RAT (Remote Access Trojan). Ovaj moćni malver, koji se može kupiti na internetu, cilja na korisnike Microsoft Windowsa i omogućava napadačima da daljinski kontrolišu zaražene računare. Prema nalazima Fortineta, napad počinje phishing imejlom, navodnim obaveštenjem o porudžbini...  Istraživači bezbednosti iz kompanije Proofpoint primetili su nove napade zloglasne APT grupe Charming Kitten (poznata i po nazivima APT42 ili Phosphorus) koja sada koristi novi malver nazvan NokNok za napade na macOS sisteme. Napadi su počeli u maju, a napadači ovog puta koriste drugačiji lanac infekcije nego u ranijim napadima - umesto Word dokumenata i makroa koje je grupa ranije koristila sada se koriste LNK...

Istraživači bezbednosti iz kompanije Proofpoint primetili su nove napade zloglasne APT grupe Charming Kitten (poznata i po nazivima APT42 ili Phosphorus) koja sada koristi novi malver nazvan NokNok za napade na macOS sisteme. Napadi su počeli u maju, a napadači ovog puta koriste drugačiji lanac infekcije nego u ranijim napadima - umesto Word dokumenata i makroa koje je grupa ranije koristila sada se koriste LNK...  Google Docs i druge pouzdane platforme se koriste za skrivenu kontrolu malvera koji kradu, lozinke, logove ćaskanja i osetljive podatke (infostealer), upozoravaju istraživači iz AhnLab Security Intelligence Center (ASEC). Malveri ove vrste su veoma opasni jer rade diskretno u pozadini, što njihovo otkrivanje čini posebno izazovnim. Oni su dizajnirani tako da sa zaraženog sistema izvuku osetljive informacije...

Google Docs i druge pouzdane platforme se koriste za skrivenu kontrolu malvera koji kradu, lozinke, logove ćaskanja i osetljive podatke (infostealer), upozoravaju istraživači iz AhnLab Security Intelligence Center (ASEC). Malveri ove vrste su veoma opasni jer rade diskretno u pozadini, što njihovo otkrivanje čini posebno izazovnim. Oni su dizajnirani tako da sa zaraženog sistema izvuku osetljive informacije...  Tokom vanbračne afere koja ga je koštala karijere a koja je otkrivena pre dve godine bivši direktor CIA Dejvid Petreus je tajno komunicirao sa svojom ljubavnicom Polom Brodvel tako što je par ostavljao poruke u drafts folderu zajedničkog Gmail naloga. Istu taktiku sada koriste i hakeri, piše Wired, ali umesto sa ljubavnicama, “ljubavna pisma” se razmenjuju sa malverom koji krade podatke koje pronalazi na zaraženom računaru. Istraživači firme Shape Security pronašli su malver na mreži jednog od klijenata firme...

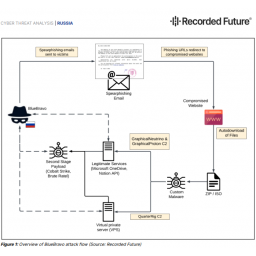

Tokom vanbračne afere koja ga je koštala karijere a koja je otkrivena pre dve godine bivši direktor CIA Dejvid Petreus je tajno komunicirao sa svojom ljubavnicom Polom Brodvel tako što je par ostavljao poruke u drafts folderu zajedničkog Gmail naloga. Istu taktiku sada koriste i hakeri, piše Wired, ali umesto sa ljubavnicama, “ljubavna pisma” se razmenjuju sa malverom koji krade podatke koje pronalazi na zaraženom računaru. Istraživači firme Shape Security pronašli su malver na mreži jednog od klijenata firme...  Ruska hakerska grupa BlueBravo iza koje stoji država napada diplomatske entitete širom istočne Evrope inficirajući uređaje ciljeva novim backoorom pod nazivom GraphicalProton. Njihovu kampanju koja je praćena od marta do maja razotkrio je Recorded Future u novom izveštaju objavljenom juče. BlueBravo, takođe poznata pod imenima APT29, Cloaked Ursa i Midnight Blizzard (ranije Nobelium), povezuje se...

Ruska hakerska grupa BlueBravo iza koje stoji država napada diplomatske entitete širom istočne Evrope inficirajući uređaje ciljeva novim backoorom pod nazivom GraphicalProton. Njihovu kampanju koja je praćena od marta do maja razotkrio je Recorded Future u novom izveštaju objavljenom juče. BlueBravo, takođe poznata pod imenima APT29, Cloaked Ursa i Midnight Blizzard (ranije Nobelium), povezuje se... .jpg) Phemedrone je novi malver za krađu informacija koji inficira računare koristeći ranjivost Microsoft Defender SmartScreena (CVE-2023-36025). Phemedrone prikuplja podatke iz veb pregledača, novčanika za kriptovalute i softvera kao što su Discord, Steam i Telegram. Ovi podaci se zatim šalju napadačima da bi se koristili u drugim napadima ili da bi ih oni prodali drugim sajber kriminalcima. Greška Microsoft...

Phemedrone je novi malver za krađu informacija koji inficira računare koristeći ranjivost Microsoft Defender SmartScreena (CVE-2023-36025). Phemedrone prikuplja podatke iz veb pregledača, novčanika za kriptovalute i softvera kao što su Discord, Steam i Telegram. Ovi podaci se zatim šalju napadačima da bi se koristili u drugim napadima ili da bi ih oni prodali drugim sajber kriminalcima. Greška Microsoft...  Istraživači kompanije BitDefender-a identifikovali su novu verziju poznatog virusa Win32.Induc.A koji je po mišljenju stručnjaka ove kompanije verovatno najinovativniji malware koji se pojavio ove godine sposoban da inficira bilo koji izvršni fajl na koji naiđe. Prvobitna verzija ovog fajl infektora je bila relativno bezopasna izuzev toga što je bio sposoban da doda svoj kod svakoj aplikaciji koju programer kompajlira, dok je nova varijanta malware-a mnogo opasnija.

Istraživači kompanije BitDefender-a identifikovali su novu verziju poznatog virusa Win32.Induc.A koji je po mišljenju stručnjaka ove kompanije verovatno najinovativniji malware koji se pojavio ove godine sposoban da inficira bilo koji izvršni fajl na koji naiđe. Prvobitna verzija ovog fajl infektora je bila relativno bezopasna izuzev toga što je bio sposoban da doda svoj kod svakoj aplikaciji koju programer kompajlira, dok je nova varijanta malware-a mnogo opasnija.  Hakovani veb sajtovi se koriste za isporuku Windows backdoora pod nazivom BadSpace pod maskom lažnih ažuriranja pretraživača. Napadači koriste „višestepeni lanac napada koji uključuje zaraženi veb sajt, server za komandu i kontrolu (C2), u nekim slučajevima lažno ažuriranje pretraživača i JScript program za preuzimanje da bi postavili backdoor u sistem žrtve“, navodi se u izveštaju nemačke kompanija za sajber bezbednost G DATA.

Hakovani veb sajtovi se koriste za isporuku Windows backdoora pod nazivom BadSpace pod maskom lažnih ažuriranja pretraživača. Napadači koriste „višestepeni lanac napada koji uključuje zaraženi veb sajt, server za komandu i kontrolu (C2), u nekim slučajevima lažno ažuriranje pretraživača i JScript program za preuzimanje da bi postavili backdoor u sistem žrtve“, navodi se u izveštaju nemačke kompanija za sajber bezbednost G DATA.  Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. Istraživači iz Malwarebytes-a navode da je ovo prva poznata kampanja koja spaja ClickFix tehniku sa Python payload-om kompajliranim pomoću Nuitka alata, čime se malver pretvara u nativni macOS izvršni fajl i otežava analiza.

Nova infostealer pod nazivom Infinity Stealer cilja korisnike macOS-a, kombinujući socijalni inženjering i napredne tehnike izbegavanja detekcije. Istraživači iz Malwarebytes-a navode da je ovo prva poznata kampanja koja spaja ClickFix tehniku sa Python payload-om kompajliranim pomoću Nuitka alata, čime se malver pretvara u nativni macOS izvršni fajl i otežava analiza.  Izgleda da su maliciozni programi koji napadaju MBR sektor hard diska ponovo u modi. Bar tako tvrdi istraživač kompanije Symantec Hon Lau u tekstu na kompanijskom blogu potkrepljujući to podacima o udvostručenju broja MBR malware-a u periodu između 2009 i 2010. godine, i ponovnom udvostručenju tokom 2011. godine.