Microsoft upozorio na lažni antivirus Security Essentials

Opisi virusa, 25.10.2016.

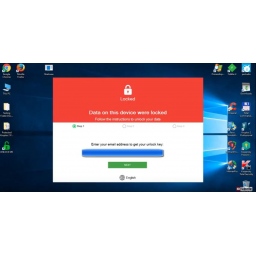

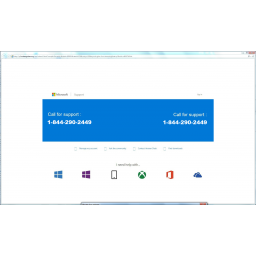

Microsoft je upozorio na lažni antivirus Microsoft Security Essentials koji je inače besplatno antivirusno rešenje koje kompanija nudi korisnicima Windowsa 7 i starijih verzija Windowsa. Microsoft je objasnio da je lažni Microsoft Security Essentials ustvari prevara koju kompanija detektuje kao SupportScam:MSIL/Hicurdismos.A. Cilj prevaranata je da ubede ljude da nešto nije u redu sa njihovim računarima i da ih uplaše dovoljno da budu voljni da plate da to što nije u redu bude ispravljeno. Prvo što može da pobudi sumnju kod korisnika u vezi sa ovim lažnim antivirusom je to što on cilja korisnike... Dalje

Microsoft je upozorio na lažni antivirus Microsoft Security Essentials koji je inače besplatno antivirusno rešenje koje kompanija nudi korisnicima Windowsa 7 i starijih verzija Windowsa. Microsoft je objasnio da je lažni Microsoft Security Essentials ustvari prevara koju kompanija detektuje kao SupportScam:MSIL/Hicurdismos.A. Cilj prevaranata je da ubede ljude da nešto nije u redu sa njihovim računarima i da ih uplaše dovoljno da budu voljni da plate da to što nije u redu bude ispravljeno. Prvo što može da pobudi sumnju kod korisnika u vezi sa ovim lažnim antivirusom je to što on cilja korisnike... Dalje

Promenjena taktika za širenje opasnog ransomwarea Locky, pogledajte kako se sada malver širi

Opisi virusa, 26.10.2016.

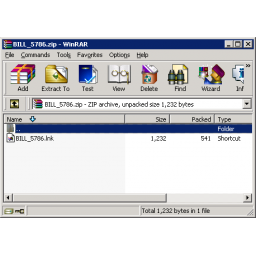

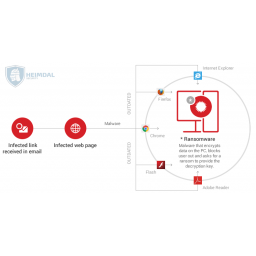

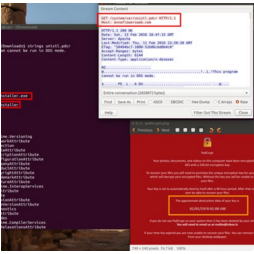

Za jedan od trenutno najopasnijih i najraširenijih ransomwarea, ransomware Locky promenjen je način širenja. Distributeri ovog ransomwarea odustali su od WSF fajlova i odlučili su da umesto njih koriste LNK fajlove. Od kada se Locky pojavio pa sve do nedavno grupa koja stoji iza njega širila je ovu pretnju pomoću exploit alata, Office fajlova sa makroima i ZIP fajlova. Do sada se Locky najčešće širio preko ZIP fajlova. Kada bi ih korisnici otvorili, naišli bi na različite vrste fajlova i kada bi ih pokrenuli došlo bi do instalacije ransomwarea Locky. U ZIP fajlovima su bili JS fajlovi, HTA fajlovi i WSF fajlovi. Najnoviji trend u... Dalje

Za jedan od trenutno najopasnijih i najraširenijih ransomwarea, ransomware Locky promenjen je način širenja. Distributeri ovog ransomwarea odustali su od WSF fajlova i odlučili su da umesto njih koriste LNK fajlove. Od kada se Locky pojavio pa sve do nedavno grupa koja stoji iza njega širila je ovu pretnju pomoću exploit alata, Office fajlova sa makroima i ZIP fajlova. Do sada se Locky najčešće širio preko ZIP fajlova. Kada bi ih korisnici otvorili, naišli bi na različite vrste fajlova i kada bi ih pokrenuli došlo bi do instalacije ransomwarea Locky. U ZIP fajlovima su bili JS fajlovi, HTA fajlovi i WSF fajlovi. Najnoviji trend u... Dalje

Otkrivena nova verzija opasnog ransomwarea Cerber

Opisi virusa, 13.10.2016.

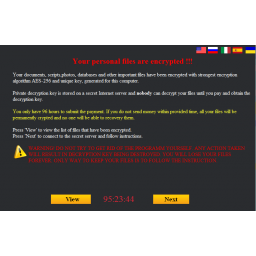

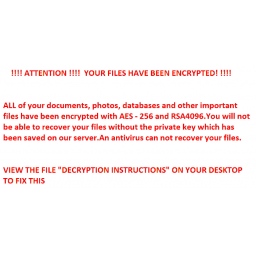

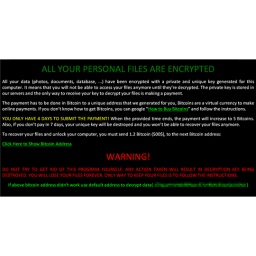

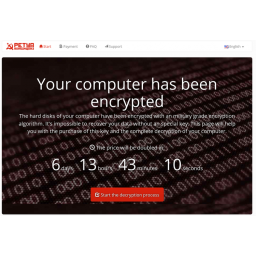

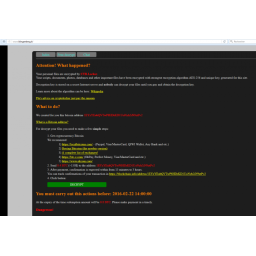

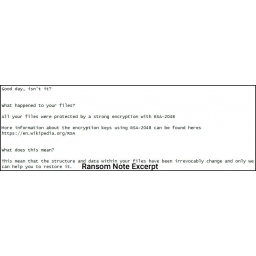

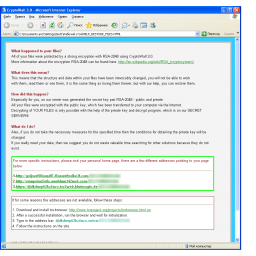

Stručnjaci kompanije Trend Micro primetili su da nekoliko exploit alata isporučuju ransomware Cerber, verziju 4.0 koja se pojavila samo mesec dana posle objavljivanja verzije 3.0. Obaveštenje o otkupnini nove verzije malvera je umesto u .hta u .html formatu. Umesto ekstenzije ".cerber3" koju je verzija 3.0 dodavala šifrovanim fajlovima, nova verzija malvera dodaje nasumično odabrani niz karaktera koji se generiše za svaku novu infekciju. Cerber 4.0 je primećen početkom oktobra a reklama koju su objavili autori ransomwarea u kojoj su nabrojane novine koju donosi nova verzija izgleda da je privukla sajber kriminalce jer se ona... Dalje

Stručnjaci kompanije Trend Micro primetili su da nekoliko exploit alata isporučuju ransomware Cerber, verziju 4.0 koja se pojavila samo mesec dana posle objavljivanja verzije 3.0. Obaveštenje o otkupnini nove verzije malvera je umesto u .hta u .html formatu. Umesto ekstenzije ".cerber3" koju je verzija 3.0 dodavala šifrovanim fajlovima, nova verzija malvera dodaje nasumično odabrani niz karaktera koji se generiše za svaku novu infekciju. Cerber 4.0 je primećen početkom oktobra a reklama koju su objavili autori ransomwarea u kojoj su nabrojane novine koju donosi nova verzija izgleda da je privukla sajber kriminalce jer se ona... Dalje

Novi ransomware šifruje fajlove dok korisnik igra igricu Click Me

Opisi virusa, 24.10.2016.

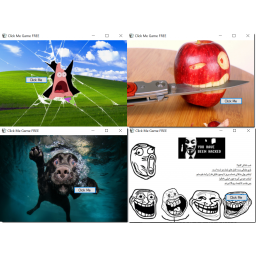

Karsten Han, analitičar malvera u kompaniji G Data, otkrio je novi ransomware koji je trenutno u fazi razvoja. Prema njegovoj analizi, ovaj ransomware se pretvara da je igra Click Me. Kada se malver pokrene, pojavljuje se ekran koji prikazuje dugme Click Me. Ako korisnik pokuša da klikne na njega, ono menja položaj tako da korisnik računara mora da pometa kursor miša po ekranu. Dok se to dešava, malver krišom šifruje fajlove koje žrtva čuva na hard disku. To znači da je igrica Click Me tu samo da bi privukla pažnju žrtve dok malver obavi svoj zadatak. Posle nekog vremena, ili ako korisnik iz nekog razloga... Dalje

Karsten Han, analitičar malvera u kompaniji G Data, otkrio je novi ransomware koji je trenutno u fazi razvoja. Prema njegovoj analizi, ovaj ransomware se pretvara da je igra Click Me. Kada se malver pokrene, pojavljuje se ekran koji prikazuje dugme Click Me. Ako korisnik pokuša da klikne na njega, ono menja položaj tako da korisnik računara mora da pometa kursor miša po ekranu. Dok se to dešava, malver krišom šifruje fajlove koje žrtva čuva na hard disku. To znači da je igrica Click Me tu samo da bi privukla pažnju žrtve dok malver obavi svoj zadatak. Posle nekog vremena, ili ako korisnik iz nekog razloga... Dalje

Nova verzija opasnog ransomwarea Locky šifrovanim fajlovima dodaje ekstenziju ODIN

Opisi virusa, 03.10.2016.

Jedan od trenutno najopasnijih ransomwarea, pored ransomwarea Cerber i CryptXXX, ransomware Locky ponovo je ažuriran, tako da se kod nove verzije malvera odustalo od podrške za offline režim rada. Nova verzija Lockyja ima i novu ekstenziju koju dodaje šifrovanim fajlovima. Sredinom jula, kriminalci koji stoje iza ransomwarea Locky objavili su novu verziju ransomwarea koja može da radi i bez veze sa internetom, u takozvanom "offline modu". Ova verzija Lockyja distribuirana je pomoću pet spam botneta. Međutim, tri od ovih pet botneta koji distribuiraju Locky sa podrškom za offline mod, sada kontaktiraju... Dalje

Jedan od trenutno najopasnijih ransomwarea, pored ransomwarea Cerber i CryptXXX, ransomware Locky ponovo je ažuriran, tako da se kod nove verzije malvera odustalo od podrške za offline režim rada. Nova verzija Lockyja ima i novu ekstenziju koju dodaje šifrovanim fajlovima. Sredinom jula, kriminalci koji stoje iza ransomwarea Locky objavili su novu verziju ransomwarea koja može da radi i bez veze sa internetom, u takozvanom "offline modu". Ova verzija Lockyja distribuirana je pomoću pet spam botneta. Međutim, tri od ovih pet botneta koji distribuiraju Locky sa podrškom za offline mod, sada kontaktiraju... Dalje

Lažni CTB-Locker, ransomware Polyglot: Kaspersky Lab našao rešenje za žrtve ovog ransomwarea

Opisi virusa, 05.10.2016.

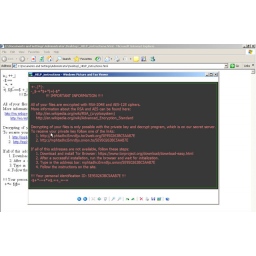

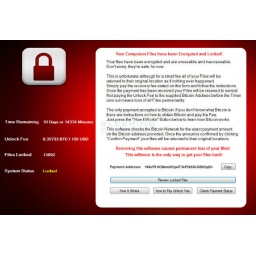

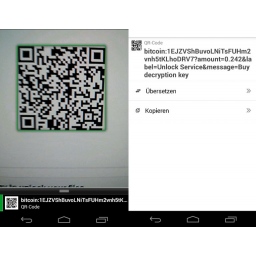

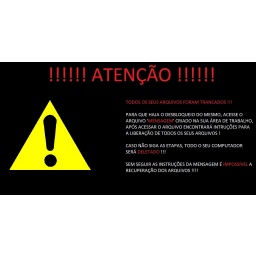

Kaspersky Lab objavio je alat za dešifrovanje fajlova koje je šifrovao ransomware Polyglot, poznat i pod nazivom MarsJoke. Polyglot je ransomware koji se širi preko spam emailova koji sadrže RAR fajl. Tokom enkripcije, Polyglot ne menja nazive fajlova na inficiranom računaru, ali onemogućava korisnika da im pristupi. Kada se proces enkripcije završi, slika na radnoj površini se zamenjuje obaveštenjem o otkupnini. Isplata se vrši bitcoinima, a ako žrtva ne plati na vreme, ransomware će se obrisati sa računara a fajlovi ostaju šifrovani. Polyglot liči na čuveni ransomware CTB-Locker, mada je detaljna analiza malvera koju... Dalje

Kaspersky Lab objavio je alat za dešifrovanje fajlova koje je šifrovao ransomware Polyglot, poznat i pod nazivom MarsJoke. Polyglot je ransomware koji se širi preko spam emailova koji sadrže RAR fajl. Tokom enkripcije, Polyglot ne menja nazive fajlova na inficiranom računaru, ali onemogućava korisnika da im pristupi. Kada se proces enkripcije završi, slika na radnoj površini se zamenjuje obaveštenjem o otkupnini. Isplata se vrši bitcoinima, a ako žrtva ne plati na vreme, ransomware će se obrisati sa računara a fajlovi ostaju šifrovani. Polyglot liči na čuveni ransomware CTB-Locker, mada je detaljna analiza malvera koju... Dalje

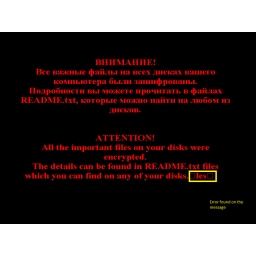

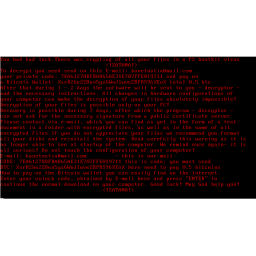

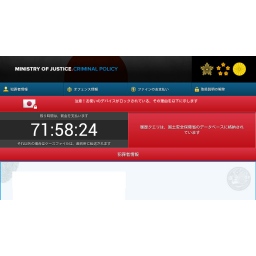

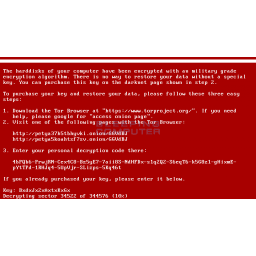

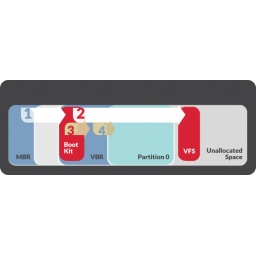

Stručnjaci kompanija Trend Micro i Morphus Labs upozorili su na novu verziju ransomwarea HDDCryptor koji se pojavio početkom godine kada su korisnici foruma Bleeping Computer prijavili infekcije ovim ransomwareom. HDDCryptor koji je poznat i pod nazivom Mamba napada MBR (Master Boot Record) hard diska, sprečavajući učitavanje operativnog sistema inficiranog računara posle enkripcije fajlova. HDDCryptor nije prvi ransomware koji se ovako ponaša. Slični njemu su i ransomwarei Petya i Satana koji su se pojavili posle HDDCryptora ali su privukli znatno veću pažnju medija.

Stručnjaci kompanija Trend Micro i Morphus Labs upozorili su na novu verziju ransomwarea HDDCryptor koji se pojavio početkom godine kada su korisnici foruma Bleeping Computer prijavili infekcije ovim ransomwareom. HDDCryptor koji je poznat i pod nazivom Mamba napada MBR (Master Boot Record) hard diska, sprečavajući učitavanje operativnog sistema inficiranog računara posle enkripcije fajlova. HDDCryptor nije prvi ransomware koji se ovako ponaša. Slični njemu su i ransomwarei Petya i Satana koji su se pojavili posle HDDCryptora ali su privukli znatno veću pažnju medija.  Kada se pojavio u martu prošle godine Android.Lockscreen je bio jednostavan Android ransomware koji je dugo funkcionisao tako što je zaključavao ekran svojim PIN kodom posle čega je prikazivao poruku na ekranu u kojoj je od žrtve traženo da pozove tehničku podršku na broj naznačen u poruci. One koji bi pozvali taj broj "tehnička podrška" bi pokušavala da ubedi da plate da bi dobili novi PIN kod i otključali svoje uređaje. Stručnjaci su analizirajući ovaj ransomware otkrili da njegov izvorni kod sadrži PIN kod koji otključava uređaj. Tako su žrtve uz pomoć stručnjaka koji su izvlačili PIN kodove mogle besplatno da otključaju...

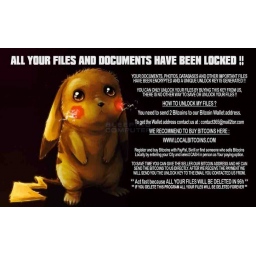

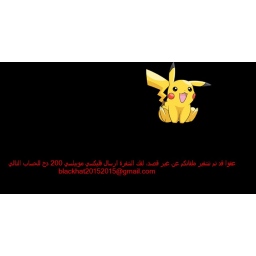

Kada se pojavio u martu prošle godine Android.Lockscreen je bio jednostavan Android ransomware koji je dugo funkcionisao tako što je zaključavao ekran svojim PIN kodom posle čega je prikazivao poruku na ekranu u kojoj je od žrtve traženo da pozove tehničku podršku na broj naznačen u poruci. One koji bi pozvali taj broj "tehnička podrška" bi pokušavala da ubedi da plate da bi dobili novi PIN kod i otključali svoje uređaje. Stručnjaci su analizirajući ovaj ransomware otkrili da njegov izvorni kod sadrži PIN kod koji otključava uređaj. Tako su žrtve uz pomoć stručnjaka koji su izvlačili PIN kodove mogle besplatno da otključaju...  Novi ransomware nazvan DetoxCrypto za čije je otkriće zaslužan MalwareHunterTeam, trenutno ima dve verzije, ali verovatno to neće biti sve što ćemo videti od ovog ransomwarea. Prva verzija ransomwarea pokušava da iskoristi ogromnu popularnost igre PokemonGo, kako bi prevarila korisnike da je instaliraju. Drugu verziju ransomwarea DetoxCrypto (verzija Calipso) samo dan posle otkrića prve otkrio je bezbednosni istraživač Intel Securityja Mark Rivero Lopez. Kada se instalira, ransomware pravi snimak desktopa.

Novi ransomware nazvan DetoxCrypto za čije je otkriće zaslužan MalwareHunterTeam, trenutno ima dve verzije, ali verovatno to neće biti sve što ćemo videti od ovog ransomwarea. Prva verzija ransomwarea pokušava da iskoristi ogromnu popularnost igre PokemonGo, kako bi prevarila korisnike da je instaliraju. Drugu verziju ransomwarea DetoxCrypto (verzija Calipso) samo dan posle otkrića prve otkrio je bezbednosni istraživač Intel Securityja Mark Rivero Lopez. Kada se instalira, ransomware pravi snimak desktopa.  Jakub Krustek iz kompanije AVG pre nekoliko dana primetio je novi ransomware koji prikazuje lažni ekran Windows Update tako da žrtva veruje da Windows instalira nova važna ažuriranja, dok ransomare u pozadini, krišom šifruje fajlove korisnika. Ransomware koji je nazvan Fantom baziran je na kodu EDA2, eksperimentalnog ransomwarea otvorenog koda koga je prošle godine objavio turski bezbednosni istraživač Utku Sen. EDA2 je imao propuste koji su omogućili istraživačima da dođu do ključeva za dešifrovanje sa...

Jakub Krustek iz kompanije AVG pre nekoliko dana primetio je novi ransomware koji prikazuje lažni ekran Windows Update tako da žrtva veruje da Windows instalira nova važna ažuriranja, dok ransomare u pozadini, krišom šifruje fajlove korisnika. Ransomware koji je nazvan Fantom baziran je na kodu EDA2, eksperimentalnog ransomwarea otvorenog koda koga je prošle godine objavio turski bezbednosni istraživač Utku Sen. EDA2 je imao propuste koji su omogućili istraživačima da dođu do ključeva za dešifrovanje sa...  Stručnjaci ruskog proizvođača antivirusa kompanije Doctor Web otkrili su novog trojanca BackDoor.TeamViewerENT.1 koji koristi delove legitimnog programa TeamViewer i tako omogućava hakerima da špijuniraju inficirane sisteme. To nije prvi put da sajber kriminalci zloupotrebljavaju TeamViewer. U maju ove godine stručnjaci Doctor Weba otkrili su BackDoor.TeamViewer.49 koji inficirani računar pretvara u web proxy. Izgleda da je malver koga su nedavno otkrili ruski stručnjaci u nekoj vezi sa BackDoor.TeamViewer.49...

Stručnjaci ruskog proizvođača antivirusa kompanije Doctor Web otkrili su novog trojanca BackDoor.TeamViewerENT.1 koji koristi delove legitimnog programa TeamViewer i tako omogućava hakerima da špijuniraju inficirane sisteme. To nije prvi put da sajber kriminalci zloupotrebljavaju TeamViewer. U maju ove godine stručnjaci Doctor Weba otkrili su BackDoor.TeamViewer.49 koji inficirani računar pretvara u web proxy. Izgleda da je malver koga su nedavno otkrili ruski stručnjaci u nekoj vezi sa BackDoor.TeamViewer.49...  Posle duge istrage, dve izraelske kompanije Check Point i IntSights objavile su zajednički izveštaj koji pruža dublji uvid u delovanje kriminalne grupe koja stoji iza ransomwarea Cerber, kao i u razmere njegove ekspanzije koja je usledila pošto je ovaj ransomware otkriven početkom proleća ove godine. Stručnjaci izraelskih kompanija tvrde da je Cerber jedna od najunosnijih RaaS (Ransomware as a Service) platformi u svetu koja kriminalnoj grupi koja je zaslužna za njegov razvoj obezbeđuje mesečnu zaradu...

Posle duge istrage, dve izraelske kompanije Check Point i IntSights objavile su zajednički izveštaj koji pruža dublji uvid u delovanje kriminalne grupe koja stoji iza ransomwarea Cerber, kao i u razmere njegove ekspanzije koja je usledila pošto je ovaj ransomware otkriven početkom proleća ove godine. Stručnjaci izraelskih kompanija tvrde da je Cerber jedna od najunosnijih RaaS (Ransomware as a Service) platformi u svetu koja kriminalnoj grupi koja je zaslužna za njegov razvoj obezbeđuje mesečnu zaradu...  Srpski bezbednosni istraživač GrujaRS otkrio je projekat Shark, ransomware builder koji se besplatno distribuira na Deep Webu. Svako može da preuzme Shark builder sa web sajta Shark Ransomware Project. Korisnici dobijaju ZIP fajl koji sadrži tri fajla: ReadMe.txt, Payload Builder.exe i Shark.exe. ReadMe.txt fajl sadrži sledeće upozorenje: “Pažnja! Preporučujemo vam da koristite virtuelnu mašinu kada radite sa ovim fajlovima. I ne pokrećite payload.exe na svom računaru. Srećno!” Shark.exe je ransomware...

Srpski bezbednosni istraživač GrujaRS otkrio je projekat Shark, ransomware builder koji se besplatno distribuira na Deep Webu. Svako može da preuzme Shark builder sa web sajta Shark Ransomware Project. Korisnici dobijaju ZIP fajl koji sadrži tri fajla: ReadMe.txt, Payload Builder.exe i Shark.exe. ReadMe.txt fajl sadrži sledeće upozorenje: “Pažnja! Preporučujemo vam da koristite virtuelnu mašinu kada radite sa ovim fajlovima. I ne pokrećite payload.exe na svom računaru. Srećno!” Shark.exe je ransomware...  Bilo je samo pitanje vremena kada će PokemonGo biti iskorišćen da bi se napravio ransomware koji će iskoristiti veliko interesovanje ljudi za ovu igru. Upravo je to uradio autor novootkrivenog ransomwarea Pokemon GO (Hidden-Tear) koga je otkrio Majkl Gilespi, a koji se predstavlja kao PokemonGO za Windows. Ransomware se širi kao fajl PokemonGo.exe, sa ikonom simpatičnog Pikačua. Klik na ovaj exe fajl započinje proces enkripcije. Inače, ovaj ransomware je baziran na projektu Hidden Tear, ransomwareu...

Bilo je samo pitanje vremena kada će PokemonGo biti iskorišćen da bi se napravio ransomware koji će iskoristiti veliko interesovanje ljudi za ovu igru. Upravo je to uradio autor novootkrivenog ransomwarea Pokemon GO (Hidden-Tear) koga je otkrio Majkl Gilespi, a koji se predstavlja kao PokemonGO za Windows. Ransomware se širi kao fajl PokemonGo.exe, sa ikonom simpatičnog Pikačua. Klik na ovaj exe fajl započinje proces enkripcije. Inače, ovaj ransomware je baziran na projektu Hidden Tear, ransomwareu...  Firma Lavians koja prodaje i besplatno distribuira razne programe na svom web sajtu ali i na popularnim sajtovima za preuzimanje softvera, svoje programe nudi u paketu sa malverom Bing.vc. Većina programa iza kojih stoji Lavians dolazi u paketu sa pomenutim malverom koji se instalira u Internet Exploreru, Firefoxu i Chromeu bez znanja korisnika. Malveri kao što je Bing.vc su opasni za korisnike čije znanje o računarima i malverima nije na zavidnom nivou. Nažalost, ovakvi korisnici najčešće i imaju problema...

Firma Lavians koja prodaje i besplatno distribuira razne programe na svom web sajtu ali i na popularnim sajtovima za preuzimanje softvera, svoje programe nudi u paketu sa malverom Bing.vc. Većina programa iza kojih stoji Lavians dolazi u paketu sa pomenutim malverom koji se instalira u Internet Exploreru, Firefoxu i Chromeu bez znanja korisnika. Malveri kao što je Bing.vc su opasni za korisnike čije znanje o računarima i malverima nije na zavidnom nivou. Nažalost, ovakvi korisnici najčešće i imaju problema...  Kada dođe do infekcije računara ransomwareom, žrtve najčešće imaju dve opcije. Ili im je ostavljena email adresa na koju mogu poslati email i tako stupiti u kontakt sa sajber kriminalcima, ili im ostavljen link za Tor web sajt na kome mogu platiti otkup, preuzeti dekripter, a u nekim slučajevima na takvim sajtovima postoji prozor za chat preko koga žrtve mogu kontaktirati kriminalce i zatražiti podršku. U slučaju novootkrivenog ransomwarea R980, u obaveštenju o otkupu nalazi se adresa bitcoin novčanika...

Kada dođe do infekcije računara ransomwareom, žrtve najčešće imaju dve opcije. Ili im je ostavljena email adresa na koju mogu poslati email i tako stupiti u kontakt sa sajber kriminalcima, ili im ostavljen link za Tor web sajt na kome mogu platiti otkup, preuzeti dekripter, a u nekim slučajevima na takvim sajtovima postoji prozor za chat preko koga žrtve mogu kontaktirati kriminalce i zatražiti podršku. U slučaju novootkrivenog ransomwarea R980, u obaveštenju o otkupu nalazi se adresa bitcoin novčanika...  Autor ransomwarea Cerber objavio je dve nove verzije, a loša vest glasi: fajlovi koje šifruju Cerber v1.5 i v2, nažalost, ne mogu biti dešifrovani bez plaćanja otkupa. Pre nekoliko nedelja, kompanija Trend Micro objavila je alat koji se može koristiti za dešifrovanje fajlova koje šifruju brojni poznati ransomwarei, među kojima su prva verzija ransomwarea Cerber, CryptXXX, BadBlock i TeslaCrypt. Nažalost, autor ransomwarea Cerber očigledno je pregledao kod ovog alata i našao način da alat kompanije Trend Micro...

Autor ransomwarea Cerber objavio je dve nove verzije, a loša vest glasi: fajlovi koje šifruju Cerber v1.5 i v2, nažalost, ne mogu biti dešifrovani bez plaćanja otkupa. Pre nekoliko nedelja, kompanija Trend Micro objavila je alat koji se može koristiti za dešifrovanje fajlova koje šifruju brojni poznati ransomwarei, među kojima su prva verzija ransomwarea Cerber, CryptXXX, BadBlock i TeslaCrypt. Nažalost, autor ransomwarea Cerber očigledno je pregledao kod ovog alata i našao način da alat kompanije Trend Micro...  Stručnjak kompanije AVG Jakub Krustek otkrio je novi malver originalnog naziva Hitler Ransomware. Autoru ransomwarea se potkrala greška pa je naziv malvera pogrešno napisan - Hitler Ransonware. Hitler briše fajlove što govori o tome da je ransomware delo ne naročito veštog programera, i to najverovatnije nekog ko govori nemački. Ransomware na zaključanom ekranu prikazuje fotografiju Hitlera i tvrdi da su fajlovi šifrovani. Od žrtve ransomware traži da unese kod za 25 evra vrednu Vodafone karticu i tako plati za...

Stručnjak kompanije AVG Jakub Krustek otkrio je novi malver originalnog naziva Hitler Ransomware. Autoru ransomwarea se potkrala greška pa je naziv malvera pogrešno napisan - Hitler Ransonware. Hitler briše fajlove što govori o tome da je ransomware delo ne naročito veštog programera, i to najverovatnije nekog ko govori nemački. Ransomware na zaključanom ekranu prikazuje fotografiju Hitlera i tvrdi da su fajlovi šifrovani. Od žrtve ransomware traži da unese kod za 25 evra vrednu Vodafone karticu i tako plati za...  Locky je ransomware koji se pojavio početkom godine i od tada je neprestano evoluirao. Ali jedna od stvari koja je ostala ista svih ovih meseci je payload - JavaScript fajl umetnut u ZIP fajl koji korisnici dobijaju putem emaila. Fajl je obično sadržao downloader, malicioznu komponentu koja je preuzimala sam Locky koji bi se onda pokrenuo na računaru. Nove verzije ransomwarea Locky poznate su i pod nazivom Zepto. 20. jula primećen je novi talas infekcija ovim ransomwareom. Ono što se promenilo je da se sada isporučuje...

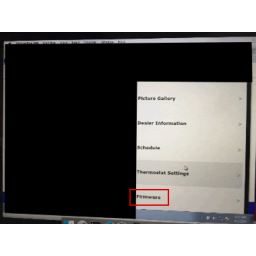

Locky je ransomware koji se pojavio početkom godine i od tada je neprestano evoluirao. Ali jedna od stvari koja je ostala ista svih ovih meseci je payload - JavaScript fajl umetnut u ZIP fajl koji korisnici dobijaju putem emaila. Fajl je obično sadržao downloader, malicioznu komponentu koja je preuzimala sam Locky koji bi se onda pokrenuo na računaru. Nove verzije ransomwarea Locky poznate su i pod nazivom Zepto. 20. jula primećen je novi talas infekcija ovim ransomwareom. Ono što se promenilo je da se sada isporučuje...  Ako ste se nekada susreli sa ransomwareom onda vam je dobro poznato kako ovi malveri mogu biti destruktivni. Ransomware bukvalno drži računar i fajlove na njemu kao taoce sve dok žrtva ne reši da plati otkup, koji se obično plaća bitcoinima. Ali ransomwareima jednom možda neće biti dovoljni računari i smart telefoni - u nekom trenutku u budućnosti ova pretnja bi mogla ugroziti i internet stvari (IoT, Internet of Things). Dva istraživača iz Velike Britanije koji rade za Pen Test Partners su na konferenciji posvećenoj...

Ako ste se nekada susreli sa ransomwareom onda vam je dobro poznato kako ovi malveri mogu biti destruktivni. Ransomware bukvalno drži računar i fajlove na njemu kao taoce sve dok žrtva ne reši da plati otkup, koji se obično plaća bitcoinima. Ali ransomwareima jednom možda neće biti dovoljni računari i smart telefoni - u nekom trenutku u budućnosti ova pretnja bi mogla ugroziti i internet stvari (IoT, Internet of Things). Dva istraživača iz Velike Britanije koji rade za Pen Test Partners su na konferenciji posvećenoj...  Posle PowerWarea i CryptMIC-a, evo još jednog prevaranta među ransomwareima. Ransomware CTB-Faker pretvara se da je mnogo poznatiji CTB-Locker. I to nije sve. On laže žrtve da koristi jaku enkripciju iako ustvari samo premešta fajlove u ZIP fajlove koji su zaštićeni lozinkom. Dakle, dobra vest je da CTB-Faker nije opasan kao CTB-Locker i da je fajlove mogući vratiti. Doduše, taj proces nije jednostavan pa je običnim korisnicima računara potrebna pomoć da to urade. Još jedna dobra vest je da Lorens Abrams sa...

Posle PowerWarea i CryptMIC-a, evo još jednog prevaranta među ransomwareima. Ransomware CTB-Faker pretvara se da je mnogo poznatiji CTB-Locker. I to nije sve. On laže žrtve da koristi jaku enkripciju iako ustvari samo premešta fajlove u ZIP fajlove koji su zaštićeni lozinkom. Dakle, dobra vest je da CTB-Faker nije opasan kao CTB-Locker i da je fajlove mogući vratiti. Doduše, taj proces nije jednostavan pa je običnim korisnicima računara potrebna pomoć da to urade. Još jedna dobra vest je da Lorens Abrams sa...  Analitičar malvera iz kompanije Emsisoft, Fabijan Vozar, objavio je besplatni alat za dešifrovanje fajlova koje je šifrovao nedavno otkriveni ransomware Stampado. Stampado su pre desetak dana otkrili istraživači iz firme Heimdal Security koji su primetili oglas na Dark Webu kojim se reklamira ovaj malver. Međutim, za sada nije registrovana nijedna infekcija ovim ransomwareom. Autori ransomwarea nude Stampado po neverovatno maloj ceni. U poređenju sa drugim ransomwareima koji funkcionišu kao servis...

Analitičar malvera iz kompanije Emsisoft, Fabijan Vozar, objavio je besplatni alat za dešifrovanje fajlova koje je šifrovao nedavno otkriveni ransomware Stampado. Stampado su pre desetak dana otkrili istraživači iz firme Heimdal Security koji su primetili oglas na Dark Webu kojim se reklamira ovaj malver. Međutim, za sada nije registrovana nijedna infekcija ovim ransomwareom. Autori ransomwarea nude Stampado po neverovatno maloj ceni. U poređenju sa drugim ransomwareima koji funkcionišu kao servis...  Žrtve ransomwarea PowerWare mogu da odahnu - istraživači su pronašli rešenje za otključavanje fajlova koje je šifrovao ovaj ransomware. PowerWare, koga su u martu ove godine prvi primetili bezbednosni istraživači iz firme Carbon Black, samo je kompleksnija verzija ransomwarea PoshCoder koji je otkriven 2014. Od trenutka kada se pojavio, ovom ransomwareu je nedostajala sofisticiranost i osobenost, pa je PowerWare pokušavao da prođe kao neki drugi mnogo sofisticiraniji ransomwarei kao što je...

Žrtve ransomwarea PowerWare mogu da odahnu - istraživači su pronašli rešenje za otključavanje fajlova koje je šifrovao ovaj ransomware. PowerWare, koga su u martu ove godine prvi primetili bezbednosni istraživači iz firme Carbon Black, samo je kompleksnija verzija ransomwarea PoshCoder koji je otkriven 2014. Od trenutka kada se pojavio, ovom ransomwareu je nedostajala sofisticiranost i osobenost, pa je PowerWare pokušavao da prođe kao neki drugi mnogo sofisticiraniji ransomwarei kao što je...  Istraživači kompanije Trend Micro otkrili su novi ransomware koji imitira CryptXXX, mnogo opasniji ransomware koji je jedan od tri najraširenijih ransomwarea. Ransomware koga su analizirali istraživači Trend Micro je nazvan CryptMIC. CryptMIC imitira CryptXXX do detalja - koristi isto obaveštenje o otkupu, isti UI na sajtu za plaćanje otkupa, isti način distribucije (exploit alat Neutrino preko malicioznih reklama, kompromitovanih web sajtova), traži istu sumu za otkup fajlova, koristi isti protokol za komunikaciju...

Istraživači kompanije Trend Micro otkrili su novi ransomware koji imitira CryptXXX, mnogo opasniji ransomware koji je jedan od tri najraširenijih ransomwarea. Ransomware koga su analizirali istraživači Trend Micro je nazvan CryptMIC. CryptMIC imitira CryptXXX do detalja - koristi isto obaveštenje o otkupu, isti UI na sajtu za plaćanje otkupa, isti način distribucije (exploit alat Neutrino preko malicioznih reklama, kompromitovanih web sajtova), traži istu sumu za otkup fajlova, koristi isti protokol za komunikaciju...  Istraživači Microsoftovog Centra za zaštitu od malvera analizirali su novu verziju ransomwarea Troldesh, koji je poznat i po nazivima Encoder.858 i Shade, a koju je prošlog meseca otkrio CyberSecurity GrujaRS koji je 14. juna na YouTubeu objavio video u kome je prikazan napad ovog ransomwarea. Ranije verzije Troldesha prikazivale su email adresu na koju su žrtve morale da pošalju email da bi dobile dalje instrukcije. Međutim, bezbednosni istraživači su često prijavljivali ove email adrese...

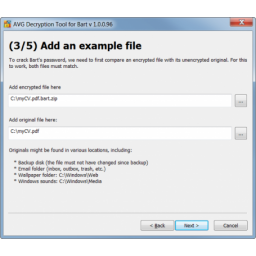

Istraživači Microsoftovog Centra za zaštitu od malvera analizirali su novu verziju ransomwarea Troldesh, koji je poznat i po nazivima Encoder.858 i Shade, a koju je prošlog meseca otkrio CyberSecurity GrujaRS koji je 14. juna na YouTubeu objavio video u kome je prikazan napad ovog ransomwarea. Ranije verzije Troldesha prikazivale su email adresu na koju su žrtve morale da pošalju email da bi dobile dalje instrukcije. Međutim, bezbednosni istraživači su često prijavljivali ove email adrese...  Manje od mesec dana je prošlo od kada je otkriven ransomware Bart. Jakub Krustek iz kompanije AVG, napravio je dekriptor, besplatni alat za dešifrovanje fajlova koji je šifrovao ovaj malver. Ono što ransomware Bart izdvaja od brojnih konkurenata je najpre činjenica da se ransomware širi preko jedne od najvećih bot mreža za širenje malvera, iste one koja širi bankarskog trojanca Dridex i ransomware Locky. Drugo, Bart ne koristi enkripciju za zaključavanje fajlova, već samo smešta fajlove u lozinkom zaštićeni...

Manje od mesec dana je prošlo od kada je otkriven ransomware Bart. Jakub Krustek iz kompanije AVG, napravio je dekriptor, besplatni alat za dešifrovanje fajlova koji je šifrovao ovaj malver. Ono što ransomware Bart izdvaja od brojnih konkurenata je najpre činjenica da se ransomware širi preko jedne od najvećih bot mreža za širenje malvera, iste one koja širi bankarskog trojanca Dridex i ransomware Locky. Drugo, Bart ne koristi enkripciju za zaključavanje fajlova, već samo smešta fajlove u lozinkom zaštićeni...  Novi ransomware nazvan Stampado reklamira se na Dark Webu, a kriminalci za trajnu licencu za ovaj malver traže samo 39 dolara, što je veoma malo u odnosu na druge malvere ove vrste. Za većinu ransomwarea treba izdvojiti nekoliko stotina dolara mesečno. Pojava jeftinog ransomwarea na tržištu mogla bi da otvori vrata pakla. Iako jeftin, Stampado ima iste funkcije kao i čuveni CryptoLocker, bar na papiru. Njega su otkrili istraživači iz firme Heimdal Security koji su primetili oglas na Dark Webu kojim se reklamira malver.

Novi ransomware nazvan Stampado reklamira se na Dark Webu, a kriminalci za trajnu licencu za ovaj malver traže samo 39 dolara, što je veoma malo u odnosu na druge malvere ove vrste. Za većinu ransomwarea treba izdvojiti nekoliko stotina dolara mesečno. Pojava jeftinog ransomwarea na tržištu mogla bi da otvori vrata pakla. Iako jeftin, Stampado ima iste funkcije kao i čuveni CryptoLocker, bar na papiru. Njega su otkrili istraživači iz firme Heimdal Security koji su primetili oglas na Dark Webu kojim se reklamira malver.  Stručnjaci Cisco Talos tima otkrili su novi ransomware koji ne poštuje nepisano pravilo ransomwarea - da se žrtvi vraćaju fajlovi kada plati otkup. Sajber kriminalci koji šire ransomware uglavnom su se držali tog nepisanog pravila zbog toga što bi njihov, inače unosan biznis sa ransomwareima vremenom propao, ako bi korisnici prestali da im veruju da će im fajlovi biti vraćeni kada plate. Ipak, bilo je i slučajeva kada kriminalci nisu ispunili svoje obećanje, pa su žrtve ostajale bez svojih fajlova iako su platile...

Stručnjaci Cisco Talos tima otkrili su novi ransomware koji ne poštuje nepisano pravilo ransomwarea - da se žrtvi vraćaju fajlovi kada plati otkup. Sajber kriminalci koji šire ransomware uglavnom su se držali tog nepisanog pravila zbog toga što bi njihov, inače unosan biznis sa ransomwareima vremenom propao, ako bi korisnici prestali da im veruju da će im fajlovi biti vraćeni kada plate. Ipak, bilo je i slučajeva kada kriminalci nisu ispunili svoje obećanje, pa su žrtve ostajale bez svojih fajlova iako su platile...  Stručnjaci kompanije Bitdefender otkrili su novi, veoma opasni malver koji je nazvan “Eleanor” a koji cilja Mac sisteme. Eleanor (Backdoor.MAC.Eleanor) otvara vrata na inficiranom sistemu i omogućava hakerima da pristupe sistemu i da urade skoro sve što žele. Do infekcije dolazi kada korisnik računara preuzme i pokrene program čiji je naziv EasyDoc Converter, koji bi trebalo da konvertuje dokumente prevlačenjem fajlova preko malog prozora. Međutim, iz Bitdefendera kažu da program to ne radi...

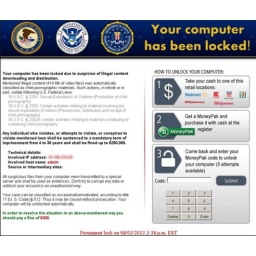

Stručnjaci kompanije Bitdefender otkrili su novi, veoma opasni malver koji je nazvan “Eleanor” a koji cilja Mac sisteme. Eleanor (Backdoor.MAC.Eleanor) otvara vrata na inficiranom sistemu i omogućava hakerima da pristupe sistemu i da urade skoro sve što žele. Do infekcije dolazi kada korisnik računara preuzme i pokrene program čiji je naziv EasyDoc Converter, koji bi trebalo da konvertuje dokumente prevlačenjem fajlova preko malog prozora. Međutim, iz Bitdefendera kažu da program to ne radi...  Kovter, malver koji je poznat po klikovima na reklame sa inficiranih računara trenutno se širi u drive-by download napadima, maskiran u legitimno ažuriranje za browser Firefox. Kovter se prvi put pojavio pre tri godine, kao relativno jednostavan policijski malver - scareware, koji je zaključavao inficirane računare i prikazivao poruku u kojoj se od žrtava tražilo da plate kaznu ako žele da izbegnu sudski postupak za izmišljeni prekršaj. Posle godinu dana, ova taktika je postala nedelotvorna pa je Kovter pretrpeo izmene posle...

Kovter, malver koji je poznat po klikovima na reklame sa inficiranih računara trenutno se širi u drive-by download napadima, maskiran u legitimno ažuriranje za browser Firefox. Kovter se prvi put pojavio pre tri godine, kao relativno jednostavan policijski malver - scareware, koji je zaključavao inficirane računare i prikazivao poruku u kojoj se od žrtava tražilo da plate kaznu ako žele da izbegnu sudski postupak za izmišljeni prekršaj. Posle godinu dana, ova taktika je postala nedelotvorna pa je Kovter pretrpeo izmene posle...  Istraživači kompanije Malwarebytes otkrili su novi veoma agresivni ransomware koji je dizajniran za napade na Windows računare, i koji šifruje fajlove korisnika kao i MBR (master boot record), što onemogućava učitavanje operativnog sistema. Ransomware je nazvan Satana. Istraživači kažu da je malver funkcionalan ali da je i dalje u fazi razvoja. Satana je drugi ransomware koji šifruje MBR i po svemu sudeći, njegovim autorima kao inspiracija je poslužio ransomware Petya, koji je pojavio u martu ove godine.

Istraživači kompanije Malwarebytes otkrili su novi veoma agresivni ransomware koji je dizajniran za napade na Windows računare, i koji šifruje fajlove korisnika kao i MBR (master boot record), što onemogućava učitavanje operativnog sistema. Ransomware je nazvan Satana. Istraživači kažu da je malver funkcionalan ali da je i dalje u fazi razvoja. Satana je drugi ransomware koji šifruje MBR i po svemu sudeći, njegovim autorima kao inspiracija je poslužio ransomware Petya, koji je pojavio u martu ove godine.  Nova verzija ransomwarea Locky koja je nazvana “Zepto”, zbog ekstenzije .zepto koju dodaje šifrovanim fajlovima primećena je pre nešto više od nedelju dana u spam emailovima koji stižu na email adrese korisnika iz celog sveta. Emailovi su naslovljeni različito, tako da potencijalna žrtva stekne utisak da sadrže neki račun, ili finansijski izveštaj ili kopiju dokumenta koju je navodno primalac emaila tražio. Naziv .zip fajla koji se nalazi u emailu je kombinacija korisničkog imena koje je deo email adrese i nasumično izabranih brojeva.

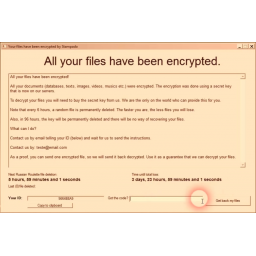

Nova verzija ransomwarea Locky koja je nazvana “Zepto”, zbog ekstenzije .zepto koju dodaje šifrovanim fajlovima primećena je pre nešto više od nedelju dana u spam emailovima koji stižu na email adrese korisnika iz celog sveta. Emailovi su naslovljeni različito, tako da potencijalna žrtva stekne utisak da sadrže neki račun, ili finansijski izveštaj ili kopiju dokumenta koju je navodno primalac emaila tražio. Naziv .zip fajla koji se nalazi u emailu je kombinacija korisničkog imena koje je deo email adrese i nasumično izabranih brojeva.  Bot mreža Necurs se vratila u igru posle neobjašnjive pauze koja je trajala skoro mesec dana, a osim ransomwarea Locky, sada distribuira još jedan, novi ransomware nazvan Bart. Bart je nazvan po ekstenziji koju malver dodaje šifrovanim fajlovima. Bart nije sofisticiran kao Locky ali po nečemu liči na svog starijeg brata. Imajući u vidu tu činjenicu, kao i činjenicu da Barta distribuira ista mreža koja širi i Locky, istraživači smatraju da iza ransomwarea Bart stoji ista grupa sajber kriminalaca. Bart podseća na Locky pre svega...

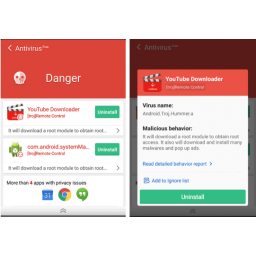

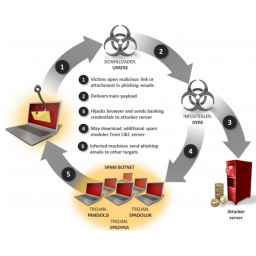

Bot mreža Necurs se vratila u igru posle neobjašnjive pauze koja je trajala skoro mesec dana, a osim ransomwarea Locky, sada distribuira još jedan, novi ransomware nazvan Bart. Bart je nazvan po ekstenziji koju malver dodaje šifrovanim fajlovima. Bart nije sofisticiran kao Locky ali po nečemu liči na svog starijeg brata. Imajući u vidu tu činjenicu, kao i činjenicu da Barta distribuira ista mreža koja širi i Locky, istraživači smatraju da iza ransomwarea Bart stoji ista grupa sajber kriminalaca. Bart podseća na Locky pre svega...  Android trojanac Hummer koji se pojavio još u leto 2014. godine svakoga dana inficira milione smart telefona. Trend porasta broja infekcija ovim trojancem primećen je prošlog leta, od kada broj novoinficiranih uređaja iz meseca u mesec neprekidno raste. U prvim mesecima ove godine, Hummer je dnevno inficirao oko 1,6 miliona smart uređaja. Posle toga je došlo do izvesnog pada u broju infekcija, ali i dalje su u pitanju “veliki brojevi”, jer malver i sada inficira milion uređaja dnevno.

Android trojanac Hummer koji se pojavio još u leto 2014. godine svakoga dana inficira milione smart telefona. Trend porasta broja infekcija ovim trojancem primećen je prošlog leta, od kada broj novoinficiranih uređaja iz meseca u mesec neprekidno raste. U prvim mesecima ove godine, Hummer je dnevno inficirao oko 1,6 miliona smart uređaja. Posle toga je došlo do izvesnog pada u broju infekcija, ali i dalje su u pitanju “veliki brojevi”, jer malver i sada inficira milion uređaja dnevno.  Korisnici Sharp i Philips smart televizora koji rade sa operativnim sistemom Android trebalo bi da znaju da njihovi uređaji mogu biti inficirani ransomwareom FLocker, koji osim Android mobilnih uređaja cilja i smart televizore. Flocker (skraćeno od Frantic Locker) nije novi ransomware. On se pojavio pre godinu dana i od tada njegovi programeri daju sve od sebe da ovu pretnju učine aktuelnom. Ransomware inficira uređaje preko spam SMS poruka ili malicioznih linkova. “Najnovija verzija Flockera je policijski trojanac...

Korisnici Sharp i Philips smart televizora koji rade sa operativnim sistemom Android trebalo bi da znaju da njihovi uređaji mogu biti inficirani ransomwareom FLocker, koji osim Android mobilnih uređaja cilja i smart televizore. Flocker (skraćeno od Frantic Locker) nije novi ransomware. On se pojavio pre godinu dana i od tada njegovi programeri daju sve od sebe da ovu pretnju učine aktuelnom. Ransomware inficira uređaje preko spam SMS poruka ili malicioznih linkova. “Najnovija verzija Flockera je policijski trojanac...  Stručnjak za malvere Majkl Gilespi otkrio je ransomware koji je nazvan “Ded Cryptor” koji već neko vreme inficira računare korisnika koji govore engleski i ruski jezik. Kada inficira računar, na desktopu se pojavljuje slika zlog Deda Mraza koji izgleda kao da se zabavlja dok šifruje fajlove na zaraženom računaru. Ded Cryptor menja pozadinu na desktopu slikom koja sadrži obaveštenje o otkupu koji žrtva treba da plati. Tu je i email adresa

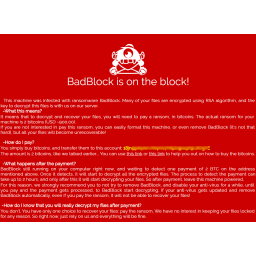

Stručnjak za malvere Majkl Gilespi otkrio je ransomware koji je nazvan “Ded Cryptor” koji već neko vreme inficira računare korisnika koji govore engleski i ruski jezik. Kada inficira računar, na desktopu se pojavljuje slika zlog Deda Mraza koji izgleda kao da se zabavlja dok šifruje fajlove na zaraženom računaru. Ded Cryptor menja pozadinu na desktopu slikom koja sadrži obaveštenje o otkupu koji žrtva treba da plati. Tu je i email adresa  Ako ste imali tu nesreću da vam je računar zaražen ransomwareom, bolje bi bilo da je u pitanju BadBlock, ali pod jednim uslovom - da niste restartovali računar. BadBlock je pokušaj da se napravi nešto u rangu mnogo popularnijih ransomwarea, ali ne baš uspeo pokušaj. To je pružilo priliku istraživaču iz kompanije Emsisoft Fabijanu Vozaru da napravi alat za dešifrovanje fajlova. Alat se može preuzeti besplatno (ovde), a na sajtu Bleeping Computer možete naći uputstvo kako se ovaj alat koristi.

Ako ste imali tu nesreću da vam je računar zaražen ransomwareom, bolje bi bilo da je u pitanju BadBlock, ali pod jednim uslovom - da niste restartovali računar. BadBlock je pokušaj da se napravi nešto u rangu mnogo popularnijih ransomwarea, ali ne baš uspeo pokušaj. To je pružilo priliku istraživaču iz kompanije Emsisoft Fabijanu Vozaru da napravi alat za dešifrovanje fajlova. Alat se može preuzeti besplatno (ovde), a na sajtu Bleeping Computer možete naći uputstvo kako se ovaj alat koristi.  TeslaCrypt je stigao do kraja puta, a drugi ransomwarei već spremni da popune prazninu koja je ostala iza njega. Iako je novajlija na tržištu, ransomware Crysis već je zauzeo delove teritorije TeslaCrypta. Prva verzija ransomwarea pojavila se u februaru ove godine. Tada su žrtve ovog ransomwarea mogle da vrate svoje fajlove bez plaćanja. Međutim, nova verzija malvera koristi jače enkripcijske algoritme. Crysis šifruje sve fajlove osim sistemskih fajlova Windowsa i svojih sopstvenih fajlova.

TeslaCrypt je stigao do kraja puta, a drugi ransomwarei već spremni da popune prazninu koja je ostala iza njega. Iako je novajlija na tržištu, ransomware Crysis već je zauzeo delove teritorije TeslaCrypta. Prva verzija ransomwarea pojavila se u februaru ove godine. Tada su žrtve ovog ransomwarea mogle da vrate svoje fajlove bez plaćanja. Međutim, nova verzija malvera koristi jače enkripcijske algoritme. Crysis šifruje sve fajlove osim sistemskih fajlova Windowsa i svojih sopstvenih fajlova.  To što u poslednje vreme ransomware privlači najviše pažnje, ne znači da su drugi malveri posustali. Naprotiv, oni se kao i ranije koriste u napadima. Posle devet godina relativnog mirovanja, trojanac Bayrob se vratio sa novom verzijom, a stručnjaci kažu da oni koji su odgovorni za povratak trojanca idu u korak sa vremenom, tako da je nova verzije malvera donela i nove funkcije. Bayrob se pojavio 2007. godine a zatim je nestao. Tako je bilo sve do početka ove godine kada je primećena nova verzija ovog malvera...

To što u poslednje vreme ransomware privlači najviše pažnje, ne znači da su drugi malveri posustali. Naprotiv, oni se kao i ranije koriste u napadima. Posle devet godina relativnog mirovanja, trojanac Bayrob se vratio sa novom verzijom, a stručnjaci kažu da oni koji su odgovorni za povratak trojanca idu u korak sa vremenom, tako da je nova verzije malvera donela i nove funkcije. Bayrob se pojavio 2007. godine a zatim je nestao. Tako je bilo sve do početka ove godine kada je primećena nova verzija ovog malvera...  CryptXXX, ili kako se sada naziva UltraCrypter, od početka je imao ozbiljne probleme sa plaćanjem otkupa, ali i sa enkripcijom. Prve dve verzije malvera imale su propuste u enkripcijskom algoritmu, koji su omogućili stručnjacima kompanije Kaspersky Lab da objave besplatne alate za žrtve. Kada su kriminalci ispravili ove propuste, počeli su novi problemi. Žrtve su dobijale neupotrebljive alate za dešifrovanje fajlova. Sada se pojavio još jedan problem - platni sistem UltraDeCrypter ne prepoznaje uplate žrtava tako da...

CryptXXX, ili kako se sada naziva UltraCrypter, od početka je imao ozbiljne probleme sa plaćanjem otkupa, ali i sa enkripcijom. Prve dve verzije malvera imale su propuste u enkripcijskom algoritmu, koji su omogućili stručnjacima kompanije Kaspersky Lab da objave besplatne alate za žrtve. Kada su kriminalci ispravili ove propuste, počeli su novi problemi. Žrtve su dobijale neupotrebljive alate za dešifrovanje fajlova. Sada se pojavio još jedan problem - platni sistem UltraDeCrypter ne prepoznaje uplate žrtava tako da...  Maliciozni programi koji primenjuju popularni program TeamViewer da bi dobili neovlašćeni pristup inficiranom računaru nisu novost. Međutim, malver koga su otkrili istraživači ruske kompanije Doctor Web zajedno sa kolegama iz Yandexa je izuzetak jer on koristi TeamViewer za nešto potpuno drugačije. Istraživači iz kompanija Doctor Web i Yandex početkom ovog meseca otkrili su backdoor trojanca koji je nazvan BackDoor.TeamViewer.49. Za širenje malvera BackDoor.TeamViewer.49 kriminalci koriste jedan...

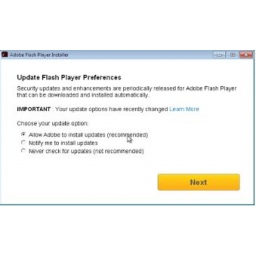

Maliciozni programi koji primenjuju popularni program TeamViewer da bi dobili neovlašćeni pristup inficiranom računaru nisu novost. Međutim, malver koga su otkrili istraživači ruske kompanije Doctor Web zajedno sa kolegama iz Yandexa je izuzetak jer on koristi TeamViewer za nešto potpuno drugačije. Istraživači iz kompanija Doctor Web i Yandex početkom ovog meseca otkrili su backdoor trojanca koji je nazvan BackDoor.TeamViewer.49. Za širenje malvera BackDoor.TeamViewer.49 kriminalci koriste jedan...  Microsoftov centar za zaštitu od malvera upozorio je korisnike na novi ransomware nazvan Zcryptor koji se ponaša kao crv koji se kopira na prenosne diskove u nadi da će oni u nekom trenutku biti povezani sa drugim sistemom i da će se tako infekcija širiti. Za širenje ovog malvera sajber kriminalci koriste spam emailove, makro malvere ili downloadere koji su predstavljeni kao installer, najčešće za Flash Player. Kada žrtva instalira lažno ažuriranje za Adobe Flash ili omogući Office fajlu da pokrene makroe...

Microsoftov centar za zaštitu od malvera upozorio je korisnike na novi ransomware nazvan Zcryptor koji se ponaša kao crv koji se kopira na prenosne diskove u nadi da će oni u nekom trenutku biti povezani sa drugim sistemom i da će se tako infekcija širiti. Za širenje ovog malvera sajber kriminalci koriste spam emailove, makro malvere ili downloadere koji su predstavljeni kao installer, najčešće za Flash Player. Kada žrtva instalira lažno ažuriranje za Adobe Flash ili omogući Office fajlu da pokrene makroe...  Mesec dana pošto je pronađeno rešenje za žrtve ransomwarea Petya, malver se vratio sa novom taktikom. I to ne sam. Sada Petya dolazi u paketu sa još jednim ransomwareom nazvanim Mischa. I jedan i drugi ransomware dobili su imena po satelitima iz filma Golden Eye. Kriminalci su dva ransomwarea upakovali u jedan fajl kako bi bili sigurni da žrtvu drže u šaci. Ransomware Petya koji je otkriven krajem marta je privukao pažnju zbog toga što se njegov način rada razlikuje od onoga što smo viđali kod drugih...

Mesec dana pošto je pronađeno rešenje za žrtve ransomwarea Petya, malver se vratio sa novom taktikom. I to ne sam. Sada Petya dolazi u paketu sa još jednim ransomwareom nazvanim Mischa. I jedan i drugi ransomware dobili su imena po satelitima iz filma Golden Eye. Kriminalci su dva ransomwarea upakovali u jedan fajl kako bi bili sigurni da žrtvu drže u šaci. Ransomware Petya koji je otkriven krajem marta je privukao pažnju zbog toga što se njegov način rada razlikuje od onoga što smo viđali kod drugih...  Istraživači kompanije Invincea otkrili su novi ransomware koji ne samo što inficirane računare i podatke na njima drži kao taoce, nego kompromitovane računare koristi i za DDoS napade. To praktično znači da žrtva ne može da pristupi računaru, dok se on u isto vreme koristi napad na drugu žrtvu. Kako kažu iz kompanije Invincea, reč je o izmenjenoj ali poznatoj pretnji, ransomwareu Cerber. Da bi inficirali računare napadači koriste spear fišing emailove koji stižu na email adrese žrtava...

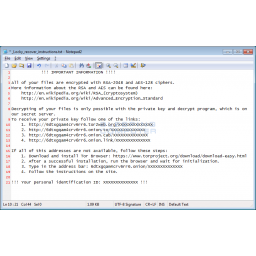

Istraživači kompanije Invincea otkrili su novi ransomware koji ne samo što inficirane računare i podatke na njima drži kao taoce, nego kompromitovane računare koristi i za DDoS napade. To praktično znači da žrtva ne može da pristupi računaru, dok se on u isto vreme koristi napad na drugu žrtvu. Kako kažu iz kompanije Invincea, reč je o izmenjenoj ali poznatoj pretnji, ransomwareu Cerber. Da bi inficirali računare napadači koriste spear fišing emailove koji stižu na email adrese žrtava...  Novi ransomware nazvan Enigma pojavio se u Rusiji, gde ga je krajem prošlog meseca primetio Jakob Krustek, koji se bavi reverznim inženjeringom i analizom malvera u kompaniji AVG. Enigma šifruje fajlove koristeći AES enkripciju a zatim od žrtava traži da plate 0,4291 bitcoina (oko 200 dolara) da bi im fajlovi bili vraćeni. Enigma se žrtvama obraća na ruskom. Enigma se žrtvama obraća na ruskom. Još jedna zanimljivost je da se malver širi preko HTML fajlova. Poslednjih meseci primetna je najezda...

Novi ransomware nazvan Enigma pojavio se u Rusiji, gde ga je krajem prošlog meseca primetio Jakob Krustek, koji se bavi reverznim inženjeringom i analizom malvera u kompaniji AVG. Enigma šifruje fajlove koristeći AES enkripciju a zatim od žrtava traži da plate 0,4291 bitcoina (oko 200 dolara) da bi im fajlovi bili vraćeni. Enigma se žrtvama obraća na ruskom. Enigma se žrtvama obraća na ruskom. Još jedna zanimljivost je da se malver širi preko HTML fajlova. Poslednjih meseci primetna je najezda...  Istraživači iz kompanije Heimdal Security otkrili su ransomware nazvan CryptMix koji ima “filantropski” pristup koji nije uobičajen za kategoriju malvera kojima pripada a koji su poznati po iznuđivanju novca od žrtava, korisnika zaraženih računara. Način rada malvera sličan je drugim ransomwareima. Ono po čemu se razlikuje CryptMix razlikuje od srodnih malvera je način na koji on prisiljava žrtve da plate otkup - CryptMix obećava da će ono što žrtva uplati donirati deci. I po načinu širenja CryptMix se ne razlikuje...

Istraživači iz kompanije Heimdal Security otkrili su ransomware nazvan CryptMix koji ima “filantropski” pristup koji nije uobičajen za kategoriju malvera kojima pripada a koji su poznati po iznuđivanju novca od žrtava, korisnika zaraženih računara. Način rada malvera sličan je drugim ransomwareima. Ono po čemu se razlikuje CryptMix razlikuje od srodnih malvera je način na koji on prisiljava žrtve da plate otkup - CryptMix obećava da će ono što žrtva uplati donirati deci. I po načinu širenja CryptMix se ne razlikuje...  Backdoor je malver koji uglavnom služi da izvršava komande na zaraženom računaru. Po pravilu, sajber kriminalci koriste ovakve malvere da bi dobili daljinski pristup privatnim informacijama korisnika. Malver koga su nedavno otkrili istraživači ruske kompanije Doctor Web dobro reprezentuje pomenutu kategoriju malvera. Trojanac BackDoor.Apper.1 se širi preko spam emailova koji sadrže Microsoft Excel fajl. Kada ga korisnik otvori, od njega će biti zatraženo da omogući makroe. Ako su makroi omogućeni...

Backdoor je malver koji uglavnom služi da izvršava komande na zaraženom računaru. Po pravilu, sajber kriminalci koriste ovakve malvere da bi dobili daljinski pristup privatnim informacijama korisnika. Malver koga su nedavno otkrili istraživači ruske kompanije Doctor Web dobro reprezentuje pomenutu kategoriju malvera. Trojanac BackDoor.Apper.1 se širi preko spam emailova koji sadrže Microsoft Excel fajl. Kada ga korisnik otvori, od njega će biti zatraženo da omogući makroe. Ako su makroi omogućeni...  Ransomware CryptXXX prvi put je primećen sredinom aprila, a samo nedelju dana kasnije za žrtve ovog malvera stigla je dobra vest - kompanija Kaspersky Lab ažurirala je svoj alat RannohDecryptor tako da su se fajlovi koje je šifrovao CryptXXX uz pomoć ovog alata mogli besplatno dešifrovati. Nažalost, samo dve nedelje kasnije, istraživači iz firme Proofpoint koji su prvi primetili CryptXXX, objavili su da se pojavila nova verzija ransomwarea CryptXXX 2.006 koja sadrži izmene zbog kojih je u ovom trenutku alat...

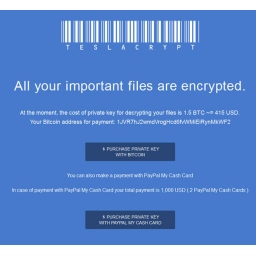

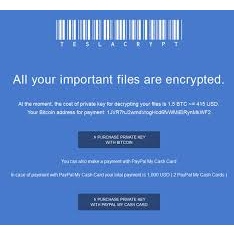

Ransomware CryptXXX prvi put je primećen sredinom aprila, a samo nedelju dana kasnije za žrtve ovog malvera stigla je dobra vest - kompanija Kaspersky Lab ažurirala je svoj alat RannohDecryptor tako da su se fajlovi koje je šifrovao CryptXXX uz pomoć ovog alata mogli besplatno dešifrovati. Nažalost, samo dve nedelje kasnije, istraživači iz firme Proofpoint koji su prvi primetili CryptXXX, objavili su da se pojavila nova verzija ransomwarea CryptXXX 2.006 koja sadrži izmene zbog kojih je u ovom trenutku alat...  Ransomware TeslaCrypt otkriven je početkom prošle godine, a ubrzo posle toga pojavio se i alat za dešifrovanje fajlova koje je šifrovao ovaj malver. TeslaCrypt je od tada došao do verzija 4.0 i 4.1, ali nažalost, trenutno je nemoguće dešifrovati šifrovane fajlove ako žrtve nisu spremne da kriminalcima plate otkup. Jedna od novina je to što malver više ne koristi ekstenziju za šifrovane fajlove, zbog čega je žrtvama teže da otkriju koji je ransomware u pitanju. U tome može da im pomogne ID Ransomware.

Ransomware TeslaCrypt otkriven je početkom prošle godine, a ubrzo posle toga pojavio se i alat za dešifrovanje fajlova koje je šifrovao ovaj malver. TeslaCrypt je od tada došao do verzija 4.0 i 4.1, ali nažalost, trenutno je nemoguće dešifrovati šifrovane fajlove ako žrtve nisu spremne da kriminalcima plate otkup. Jedna od novina je to što malver više ne koristi ekstenziju za šifrovane fajlove, zbog čega je žrtvama teže da otkriju koji je ransomware u pitanju. U tome može da im pomogne ID Ransomware.  Istraživači kompanije Proofpoint nedavno su otkrili nepoznati ransomware koji se krajem prošlog meseca počeo širiti pomoću malvera Bedep, koji inficira računare pomoću exploit alata Angler. Istraživači Proofpointa kažu da je ovaj ransomware, koji je nazvan CryptXXX, projekat iste grupe koja je distribuirala ransomware Reveton koji se takođe širio pomoću exploit alata Angler i malvera Bedep. Do infekcije računara dolazi na web stranicama koje hostuju exploit alat Angler koji koristi ranjivosti na sistemima žrtava što rezultira...

Istraživači kompanije Proofpoint nedavno su otkrili nepoznati ransomware koji se krajem prošlog meseca počeo širiti pomoću malvera Bedep, koji inficira računare pomoću exploit alata Angler. Istraživači Proofpointa kažu da je ovaj ransomware, koji je nazvan CryptXXX, projekat iste grupe koja je distribuirala ransomware Reveton koji se takođe širio pomoću exploit alata Angler i malvera Bedep. Do infekcije računara dolazi na web stranicama koje hostuju exploit alat Angler koji koristi ranjivosti na sistemima žrtava što rezultira...  Kada se 2013. pojavio, malver Kovter bio je jednostavan "policijski" scareware koji je zaključavao računare i prikazivao poruku u kojoj je od žrtava tražio da plate kaznu ako žele da izbegnu sudski postupak. Malver je prikazivao poruke prilagođene lokaciji korisnika, koristeći logo lokalne policije da bi bio što ubedljiviji. Kada su 2014. kampanje ove vrste postale nedelotvorne, Kovter se specijalizovao za prevare sa klikovima, a njegova aktivnost je podrazumevala učitavanje reklama i klikove na njih, bez znanja korisnika.

Kada se 2013. pojavio, malver Kovter bio je jednostavan "policijski" scareware koji je zaključavao računare i prikazivao poruku u kojoj je od žrtava tražio da plate kaznu ako žele da izbegnu sudski postupak. Malver je prikazivao poruke prilagođene lokaciji korisnika, koristeći logo lokalne policije da bi bio što ubedljiviji. Kada su 2014. kampanje ove vrste postale nedelotvorne, Kovter se specijalizovao za prevare sa klikovima, a njegova aktivnost je podrazumevala učitavanje reklama i klikove na njih, bez znanja korisnika.  Program Faster Internet dolazi u paketu sa legitimnim softverom, zato obratite pažnju prilikom instalacije programa jer je Faster Internet adware koji osim što prikazuje reklame i prikuplja podatke sa sistema, takođe pravi snimak desktopa i šalje ga na server koji kontroliše autor ovog programa. Kada se instalira Faster Internet će napraviti "otisak prsta" koji se sastoji od informacija o matičnoj ploči, procesoru, hard diskovima, mrežnim adapterima i drugih informacija o raćunaru na kome je instaliran.

Program Faster Internet dolazi u paketu sa legitimnim softverom, zato obratite pažnju prilikom instalacije programa jer je Faster Internet adware koji osim što prikazuje reklame i prikuplja podatke sa sistema, takođe pravi snimak desktopa i šalje ga na server koji kontroliše autor ovog programa. Kada se instalira Faster Internet će napraviti "otisak prsta" koji se sastoji od informacija o matičnoj ploči, procesoru, hard diskovima, mrežnim adapterima i drugih informacija o raćunaru na kome je instaliran.  Ransomware Petya pojavio se prošlog meseca kada je privukao pažnju zbog toga što se njegov način rada veoma razlikuje od onoga što smo viđali kod drugih ransomwarea. Umesto da šifruje fajlove na računaru i objavi obaveštenje o otkupu, Petya restartuje računar, ali pre toga menja MBR hard diska i i šifruje ceo hard disk. Računar je praktično “zaglavljen” u stadijumu pre bootovanja. Da bi korisnik mogao da pristupi svojim fajlovima, treba da plati otkup, posle čega će dobiti lozinku. Međutim, zahvaljujući dvojici istraživača...

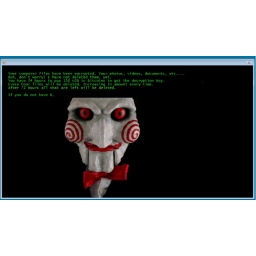

Ransomware Petya pojavio se prošlog meseca kada je privukao pažnju zbog toga što se njegov način rada veoma razlikuje od onoga što smo viđali kod drugih ransomwarea. Umesto da šifruje fajlove na računaru i objavi obaveštenje o otkupu, Petya restartuje računar, ali pre toga menja MBR hard diska i i šifruje ceo hard disk. Računar je praktično “zaglavljen” u stadijumu pre bootovanja. Da bi korisnik mogao da pristupi svojim fajlovima, treba da plati otkup, posle čega će dobiti lozinku. Međutim, zahvaljujući dvojici istraživača...  Ransomware Jigsaw može da obriše hiljade vaših fajlova u roku od nekoliko sati ako ne platite 0,4 bitcoina ili 150 dolara. Restartovanje računara koštaće vas brisanja još 1000 fajlova. Kako Jigsaw inficira računar za sada nije poznato. Kada se malver pokrene on traži 226 vrsta fajlova, šifrujući ih AES algoritmom i dodajući ekstenziju .fun na kraju naziva svakog fajla. Kada završi taj posao, ransomware na ekranu prikazuje obaveštenje o infekciji i i lik serisjkog ubice Džigsoa iz filmskog serijala Testera, po kome je ransomware i dobio ime.

Ransomware Jigsaw može da obriše hiljade vaših fajlova u roku od nekoliko sati ako ne platite 0,4 bitcoina ili 150 dolara. Restartovanje računara koštaće vas brisanja još 1000 fajlova. Kako Jigsaw inficira računar za sada nije poznato. Kada se malver pokrene on traži 226 vrsta fajlova, šifrujući ih AES algoritmom i dodajući ekstenziju .fun na kraju naziva svakog fajla. Kada završi taj posao, ransomware na ekranu prikazuje obaveštenje o infekciji i i lik serisjkog ubice Džigsoa iz filmskog serijala Testera, po kome je ransomware i dobio ime.  CryptoHost koji je poznat i pod imenom Manamecrypt je ransomware koji je poseban po tome što ne koristi enkripciju da bi blokirao pristup fajlovima već određene vrste fajlova premešta u RAR arhivu zaštićenu lozinkom. CryptoHost na zaraženom računaru traži 34 ekstenzije, i kada nađe fajlove sa takvim ekstenzijama on ih zaključava u folder "C:|Users|[username]AppData|Roaming”. Ransomware zatim prikazuje obaveštenje na desktopu u kome od žrtve traži 0,33 bitcoina (oko 140 dolara).

CryptoHost koji je poznat i pod imenom Manamecrypt je ransomware koji je poseban po tome što ne koristi enkripciju da bi blokirao pristup fajlovima već određene vrste fajlova premešta u RAR arhivu zaštićenu lozinkom. CryptoHost na zaraženom računaru traži 34 ekstenzije, i kada nađe fajlove sa takvim ekstenzijama on ih zaključava u folder "C:|Users|[username]AppData|Roaming”. Ransomware zatim prikazuje obaveštenje na desktopu u kome od žrtve traži 0,33 bitcoina (oko 140 dolara).  Bot mreža Ramdo (Redyms) otkrivena je u januaru 2014. godine, zahvaljujući istraživačima Microsofta. Posle toga, ona je bila relativno mirna. Posle godinu dana pauze, u januaru prošle godine, aktivnost bot mreže je počela da raste da bi dostigla vrhunac u septembru 2015. Sada istraživač iz Dell SecureWorks i Palo Alto Networks tvrde da imaju dokaz nove i pojačane aktivnosti Ramdo bot mreže. Glavni deo ove bot mreže je Ramdo, malver koji je specijalizovan za prevare sa klikovima.

Bot mreža Ramdo (Redyms) otkrivena je u januaru 2014. godine, zahvaljujući istraživačima Microsofta. Posle toga, ona je bila relativno mirna. Posle godinu dana pauze, u januaru prošle godine, aktivnost bot mreže je počela da raste da bi dostigla vrhunac u septembru 2015. Sada istraživač iz Dell SecureWorks i Palo Alto Networks tvrde da imaju dokaz nove i pojačane aktivnosti Ramdo bot mreže. Glavni deo ove bot mreže je Ramdo, malver koji je specijalizovan za prevare sa klikovima.  Stručnjaci nemačkog proizvođača antivirusa kompanije G Data otkrili su novi ransomware nazvan Petya koji na nivou DOS-a zaključava ekran sprečavajući korisnike da pristupe svojim fajlovima. Locker (lock-ransomware) kao što je Petya, je vrsta ransomware koja je postojala pre pre kripto ransomwarea. Oni ne šifruju pojedinačne fajlove već samo sprečavaju korisnika da pristupi svojim podacima. U većini slučajeva, zaključava se desktop, mada ima i ransomwarea koji zaključavaju prozor browsera (browser locker...

Stručnjaci nemačkog proizvođača antivirusa kompanije G Data otkrili su novi ransomware nazvan Petya koji na nivou DOS-a zaključava ekran sprečavajući korisnike da pristupe svojim fajlovima. Locker (lock-ransomware) kao što je Petya, je vrsta ransomware koja je postojala pre pre kripto ransomwarea. Oni ne šifruju pojedinačne fajlove već samo sprečavaju korisnika da pristupi svojim podacima. U većini slučajeva, zaključava se desktop, mada ima i ransomwarea koji zaključavaju prozor browsera (browser locker...  Stručnjaci kompanije Avira otkrili su novi ransomware nazvan Rokku po ekstenziji “.rokku” koja je dodata svim fajlovima koje je malver šifrovao na zaraženom računaru. Mehanizam širenja ransomwarea Rokku je sličan onom koji koristi većina ransomwarea - malver se širi preko emailova, koji su osmišljeni tako da zainteresuju potencijalnu žrtvu i nateraju je da otvori atačment u emailu verujući da je zaista u pitanju nešto važno. Strategija koju malver koristi za infekciju računara govori da su sajber kriminalci...

Stručnjaci kompanije Avira otkrili su novi ransomware nazvan Rokku po ekstenziji “.rokku” koja je dodata svim fajlovima koje je malver šifrovao na zaraženom računaru. Mehanizam širenja ransomwarea Rokku je sličan onom koji koristi većina ransomwarea - malver se širi preko emailova, koji su osmišljeni tako da zainteresuju potencijalnu žrtvu i nateraju je da otvori atačment u emailu verujući da je zaista u pitanju nešto važno. Strategija koju malver koristi za infekciju računara govori da su sajber kriminalci...  Američki Federalni istražni biro (FBI) i kompanija Microsoft upozorili su na novi ransomware koji se detektuje kao Samas, Kazi ili RDN/Ransom. Samas se pojavio pre tri meseca i to u Evropi, Kini, Indiji i SAD, koje su najviše pogođene ovom pretnjom. Infekcija ransomwareom Samas počinje kada napadači pronađu ranjivi server. U većini slučajeva, reč je o serverima koji imaju neažuriranu JBoss instalaciju. Iz Microsofta kažu da su napdači takođe koristili i ranjivosti u Java aplikacijama, kao što je...

Američki Federalni istražni biro (FBI) i kompanija Microsoft upozorili su na novi ransomware koji se detektuje kao Samas, Kazi ili RDN/Ransom. Samas se pojavio pre tri meseca i to u Evropi, Kini, Indiji i SAD, koje su najviše pogođene ovom pretnjom. Infekcija ransomwareom Samas počinje kada napadači pronađu ranjivi server. U većini slučajeva, reč je o serverima koji imaju neažuriranu JBoss instalaciju. Iz Microsofta kažu da su napdači takođe koristili i ranjivosti u Java aplikacijama, kao što je...  Novi ransomware nazvan Surprise inficira računare preko TeamViewera i kao i svi slični malveri šifruje fajlove na računarima dodajući svakom šifrovanom fajlu ekstenziju “.suprise”. Za novi ransomware se saznalo kada su se prve žrtve obratile za pomoć forumu Bleeping Computera, koji je i inače mesto na koje dolaze korisnici računara koji su zaraženi različitim ransomwaerima. Prvo što primeti korisnik računara zaraženog ransomwareom Surprise je da ne može da pristupi svojim fajlovima...

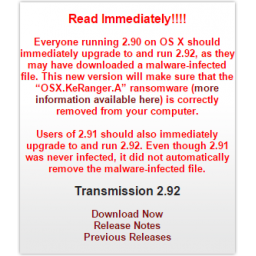

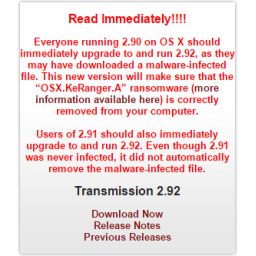

Novi ransomware nazvan Surprise inficira računare preko TeamViewera i kao i svi slični malveri šifruje fajlove na računarima dodajući svakom šifrovanom fajlu ekstenziju “.suprise”. Za novi ransomware se saznalo kada su se prve žrtve obratile za pomoć forumu Bleeping Computera, koji je i inače mesto na koje dolaze korisnici računara koji su zaraženi različitim ransomwaerima. Prvo što primeti korisnik računara zaraženog ransomwareom Surprise je da ne može da pristupi svojim fajlovima...  Nedavno otkriveni prvi funkcionalni ransomware za Mac, nazvan KeRanger, je kopija Linux Encodera, kripto-ransomwarea koga su u novembru prošle godine otkrili stručnjaci ruske firme Doctor Web. Enkripcijske funkcije su identične i imaju iste nazive: encrypt_file, recursive_task, currentTimestamp i createDaemon. Enkripcija je ista kao i ona koju primenjuje Linux.Encoder. Ovo tvrde stručnjaci kompanije Bitdefender koji su ranije otkrili propuste u enkripciji u prve tri verziji Linux Encodera, koji je uglavnom ciljao...

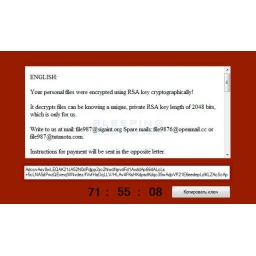

Nedavno otkriveni prvi funkcionalni ransomware za Mac, nazvan KeRanger, je kopija Linux Encodera, kripto-ransomwarea koga su u novembru prošle godine otkrili stručnjaci ruske firme Doctor Web. Enkripcijske funkcije su identične i imaju iste nazive: encrypt_file, recursive_task, currentTimestamp i createDaemon. Enkripcija je ista kao i ona koju primenjuje Linux.Encoder. Ovo tvrde stručnjaci kompanije Bitdefender koji su ranije otkrili propuste u enkripciji u prve tri verziji Linux Encodera, koji je uglavnom ciljao...  Korisnici Windowsa od nedavno su suočeni sa novom pretnjom, kripto ransomwareom koga su autori nazvali Cerber. Još uvek nije jasno kako Cerber dospeva na računare žrtava. Cerber ima nekoliko osobenosti po kojima se razlikuje od drugih malvera ove vrste. Prvo, on primorava računar da se ponovo pokrene, prikazujući pri tom žrtvi čudno napisana lažna sistemska upozorenja. Računar se zatim ponovo pokreće u Safe Mode. Kada se žrtva prijavi, malver ponovo restartuje računar, ovoga puta...

Korisnici Windowsa od nedavno su suočeni sa novom pretnjom, kripto ransomwareom koga su autori nazvali Cerber. Još uvek nije jasno kako Cerber dospeva na računare žrtava. Cerber ima nekoliko osobenosti po kojima se razlikuje od drugih malvera ove vrste. Prvo, on primorava računar da se ponovo pokrene, prikazujući pri tom žrtvi čudno napisana lažna sistemska upozorenja. Računar se zatim ponovo pokreće u Safe Mode. Kada se žrtva prijavi, malver ponovo restartuje računar, ovoga puta...  Poznati kripto-ransomware CBT Locker se vratio. Pošto se njegovo širenje značajno smanjilo, on je sada ponovo među korisnicima, a ovoga puta potpisan je ukradenim sertifikatom. Ali ono što je mnogo zanimljivije je da se pojavila nova verzija malvera i da ona cilja web sajtove. Najmanje 102 web sajta već je zaraženo ovim malverom, a napadi na sajtove započeli su 12. februara. Dan posle toga administrator jednog britanskog web sajta bio je neprijatno iznenađen kada je otkrio da se na web sajtu nalazi obaveštenje...

Poznati kripto-ransomware CBT Locker se vratio. Pošto se njegovo širenje značajno smanjilo, on je sada ponovo među korisnicima, a ovoga puta potpisan je ukradenim sertifikatom. Ali ono što je mnogo zanimljivije je da se pojavila nova verzija malvera i da ona cilja web sajtove. Najmanje 102 web sajta već je zaraženo ovim malverom, a napadi na sajtove započeli su 12. februara. Dan posle toga administrator jednog britanskog web sajta bio je neprijatno iznenađen kada je otkrio da se na web sajtu nalazi obaveštenje...  Istraživači iz firme Sucuri otkrili su malver za koga kažu da je prvi ransomware koji cilja OS X računare, šifruje fajlove i traži otkup od žrtava. Rajan Olson iz kompanije Palo Alto Networks kaže da on očekuje još novih ransomwarea za Mac. “Pomalo je iznenađujuće jer je ransomware za Windows i mobilne platforme neverovatno popularan”, kaže Olson. “To je sada najpopularniji poslovni model kriminalaca. Činjenica da nije napravljen za Mac pokazuje da je ransomware imao veliki uspeh na Windowsu. Ali činjenica da...

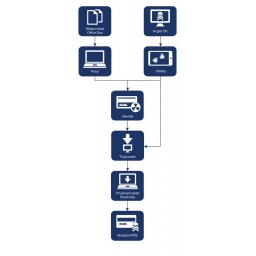

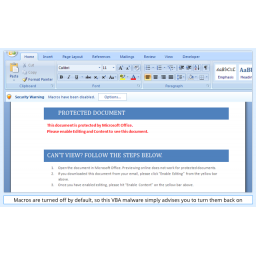

Istraživači iz firme Sucuri otkrili su malver za koga kažu da je prvi ransomware koji cilja OS X računare, šifruje fajlove i traži otkup od žrtava. Rajan Olson iz kompanije Palo Alto Networks kaže da on očekuje još novih ransomwarea za Mac. “Pomalo je iznenađujuće jer je ransomware za Windows i mobilne platforme neverovatno popularan”, kaže Olson. “To je sada najpopularniji poslovni model kriminalaca. Činjenica da nije napravljen za Mac pokazuje da je ransomware imao veliki uspeh na Windowsu. Ali činjenica da...  Infrastruktura bankarskog trojanca Dridex u ovom trenutku se koristi za agresivnu kampanju širenja novog ransomwarea koji je nazvan Locky, upozoravaju stručnjaci. Locky je dobio naziv prema ekstenziji .locky koja se dodaje svim fajlovima koje malver šifruje. Locky se inače širi preko malicioznih Word fajlova koji koriste posrednički malver - downloader Bartallex. Word dokument preuzima ovaj malver pošto korisnik uključi podršku za macro u Office paketu, a uloga Bartallexa je da preuzme krajnji payload.

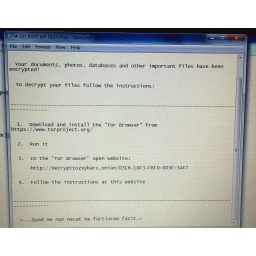

Infrastruktura bankarskog trojanca Dridex u ovom trenutku se koristi za agresivnu kampanju širenja novog ransomwarea koji je nazvan Locky, upozoravaju stručnjaci. Locky je dobio naziv prema ekstenziji .locky koja se dodaje svim fajlovima koje malver šifruje. Locky se inače širi preko malicioznih Word fajlova koji koriste posrednički malver - downloader Bartallex. Word dokument preuzima ovaj malver pošto korisnik uključi podršku za macro u Office paketu, a uloga Bartallexa je da preuzme krajnji payload.  PadCrypt je novi ransomware koji se od drugih srodnih malvera razlikuje po tome što je žrtvama, korisnicima inficiranih računara, obezbeđena podrška uživo, preko chat prozora, zajedno sa programom za uklanjanje ransomwarea. PadCrypt nastao je po uzoru na stariju verziju čuvenog ransomwarea CryptoWall. Još uvek se ne zna pouzdano kako se ransomware širi, ali postoje indicije da malver stiže na računare žrtava preko emailova koji sadrže PDF fajlove koji kriju malver. Ako žrtva otvori PDF fajl, PadCrypt stupa u akciju...

PadCrypt je novi ransomware koji se od drugih srodnih malvera razlikuje po tome što je žrtvama, korisnicima inficiranih računara, obezbeđena podrška uživo, preko chat prozora, zajedno sa programom za uklanjanje ransomwarea. PadCrypt nastao je po uzoru na stariju verziju čuvenog ransomwarea CryptoWall. Još uvek se ne zna pouzdano kako se ransomware širi, ali postoje indicije da malver stiže na računare žrtava preko emailova koji sadrže PDF fajlove koji kriju malver. Ako žrtva otvori PDF fajl, PadCrypt stupa u akciju...  Istraživači iz firme Palo Alto Networks otkrili su novog backdoor trojanca nazvanog T9000 koji je nova verzija poznatog malvera T5000, poznatog i pod nazivom Plat1, koji je otkriven 2013. godine. Pored osnovnih funkcionalnosti koje imaju svi backdoor trojanci, T9000 omogućava napadačima da snimaju šifrovane podatke, prave snimke određenih aplikacija i da snimaju razgovore korisnika Skypea. Osim toga, T9000 može da identifikuje čak 24 antivirusa koji rade na sistemu i da svoj mehanizam instalacije prilagodi tako...

Istraživači iz firme Palo Alto Networks otkrili su novog backdoor trojanca nazvanog T9000 koji je nova verzija poznatog malvera T5000, poznatog i pod nazivom Plat1, koji je otkriven 2013. godine. Pored osnovnih funkcionalnosti koje imaju svi backdoor trojanci, T9000 omogućava napadačima da snimaju šifrovane podatke, prave snimke određenih aplikacija i da snimaju razgovore korisnika Skypea. Osim toga, T9000 može da identifikuje čak 24 antivirusa koji rade na sistemu i da svoj mehanizam instalacije prilagodi tako...  Ozloglašeni trojanski alat za daljinski pristup Adwind korišćen je u napadima protiv najmanje 400000 privatnih i poslovnih korisnika u sektoru finansija, obrazovanja i inženjeringa, kao i protiv državnih institucija širom sveta, upozorili su istraživači Kaspersky Laba. U ponedeljak su istraživači ruske kompanije Vitalij Kamluk i Aleks Gostev pred prisutnima na samitu posvećenom bezbednosti koji se održava na Tenerifima, u Španiji, prezentovali zaključke do kojih su došli analizirajući RAT (Remote Access Tool) Adwind...

Ozloglašeni trojanski alat za daljinski pristup Adwind korišćen je u napadima protiv najmanje 400000 privatnih i poslovnih korisnika u sektoru finansija, obrazovanja i inženjeringa, kao i protiv državnih institucija širom sveta, upozorili su istraživači Kaspersky Laba. U ponedeljak su istraživači ruske kompanije Vitalij Kamluk i Aleks Gostev pred prisutnima na samitu posvećenom bezbednosti koji se održava na Tenerifima, u Španiji, prezentovali zaključke do kojih su došli analizirajući RAT (Remote Access Tool) Adwind...  Istraživači ruske kompanije Doctor Web otkrili su trojanca za Linux koji obezbeđuje backdoor na inficiranom uređaju i može da preuzima i pokreće druge maliciozne fajlove, ali i da špijunira korisnike prateći šta kucaju na tastaturi i praveći snimke ekrana. Istraživači su novog trojanca nazvali Xunpes. On se sastoji od dve komponente - generičkog droppera i backdoora, koji se čuva u folderu /tmp/.ltmp posle pokretanja droppera. Kada se pokrene, backdoor dešifruje konfiguracioni fajl koristeći ključ...

Istraživači ruske kompanije Doctor Web otkrili su trojanca za Linux koji obezbeđuje backdoor na inficiranom uređaju i može da preuzima i pokreće druge maliciozne fajlove, ali i da špijunira korisnike prateći šta kucaju na tastaturi i praveći snimke ekrana. Istraživači su novog trojanca nazvali Xunpes. On se sastoji od dve komponente - generičkog droppera i backdoora, koji se čuva u folderu /tmp/.ltmp posle pokretanja droppera. Kada se pokrene, backdoor dešifruje konfiguracioni fajl koristeći ključ...  Prošle nedelje otrkiven je novi ransomware koji od žrtava traži neverovatnih 13 bitcoina (oko 5000 dolara) da bi im dešifrovao fajlove koje je šifrovao. Novi ransomware, nazvan 7ev3n, kombinuje taktike starijih ransomwarea sa taktikama novijih kripto-ranosmwarea da bi primorao korisnike da plate kako bi im otključao računar i dešifrovao fajlove. Kada su se ransomwarei prvi put pojavili, oni nisu šifrovali fajlove kako to čine savremeni ransomwarei. U većini slučajeva, stari ransomwarei prikazivali su poruku...

Prošle nedelje otrkiven je novi ransomware koji od žrtava traži neverovatnih 13 bitcoina (oko 5000 dolara) da bi im dešifrovao fajlove koje je šifrovao. Novi ransomware, nazvan 7ev3n, kombinuje taktike starijih ransomwarea sa taktikama novijih kripto-ranosmwarea da bi primorao korisnike da plate kako bi im otključao računar i dešifrovao fajlove. Kada su se ransomwarei prvi put pojavili, oni nisu šifrovali fajlove kako to čine savremeni ransomwarei. U većini slučajeva, stari ransomwarei prikazivali su poruku...  Reč je o trojancu nazvanom LinuxEkoms.1 koga su istraživači Doctor Weba otkrili pre nekoliko dana. Ovo je najnovija pretnja koja je otkrivena posle familije ransomwarea Linux.Encoder i malvera Linux XOR DDoS koji su prouzrokovali velike probleme prošle jeseni i doveli u pitanje status Linuxa kao neprobojnog kada su u pitanju infekcije malverima. Linux.Ekoms.1 pripada familiji spywarea a njegov zadatak je da svakih 30 sekundi napravi snimak korisnikovog desktopa. U većini slučajeva, screenshotovi koje pravi...

Reč je o trojancu nazvanom LinuxEkoms.1 koga su istraživači Doctor Weba otkrili pre nekoliko dana. Ovo je najnovija pretnja koja je otkrivena posle familije ransomwarea Linux.Encoder i malvera Linux XOR DDoS koji su prouzrokovali velike probleme prošle jeseni i doveli u pitanje status Linuxa kao neprobojnog kada su u pitanju infekcije malverima. Linux.Ekoms.1 pripada familiji spywarea a njegov zadatak je da svakih 30 sekundi napravi snimak korisnikovog desktopa. U većini slučajeva, screenshotovi koje pravi...  Sajber kriminalci su iskoristili open-source kod ransomwarea EDA2 i napravili ransomware Magic, koji se od pre nekoliko dana koristi u napadima. Ovo je drugi put da se ovako nešto dešava sa kodom ransomwarea čiji je autor turski istraživač Utku Sen, koji je iz edukativnih razloga objavio kodove dva svoja ransomwarea koje je nazvao Hidden Tear i EDA2. Ransomware RANSOM_CRYPEAR.B koji je baziran na kodu Hidden Tear ransomwarea počeo je da se primenjuje u napadima pre dve nedelje.

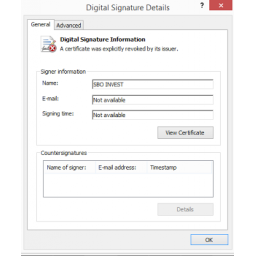

Sajber kriminalci su iskoristili open-source kod ransomwarea EDA2 i napravili ransomware Magic, koji se od pre nekoliko dana koristi u napadima. Ovo je drugi put da se ovako nešto dešava sa kodom ransomwarea čiji je autor turski istraživač Utku Sen, koji je iz edukativnih razloga objavio kodove dva svoja ransomwarea koje je nazvao Hidden Tear i EDA2. Ransomware RANSOM_CRYPEAR.B koji je baziran na kodu Hidden Tear ransomwarea počeo je da se primenjuje u napadima pre dve nedelje.  Istraživači iz firme Zscaler otkrili su novog trojanca koji se širi preko spam emailova i koristi digitalne sertifikate da bi inficirao računare i da ga ne bi detektovali antivirusni programi. Trojanac je nazvan Spymel a do računara koje će pokušati da inficira dolazi kao arhivski fajl u emailovima. Ako se preuzme i dekompresuje, on pokreće izvršenje JavaScript fajla koji preuzima i instalira malver. Pošto arhivski fajl ne sadrži malver, antivirusni programi ne detektuju ovaj fajl kao opasan. Sam malver koristi digitalni sertifikat koji je...

Istraživači iz firme Zscaler otkrili su novog trojanca koji se širi preko spam emailova i koristi digitalne sertifikate da bi inficirao računare i da ga ne bi detektovali antivirusni programi. Trojanac je nazvan Spymel a do računara koje će pokušati da inficira dolazi kao arhivski fajl u emailovima. Ako se preuzme i dekompresuje, on pokreće izvršenje JavaScript fajla koji preuzima i instalira malver. Pošto arhivski fajl ne sadrži malver, antivirusni programi ne detektuju ovaj fajl kao opasan. Sam malver koristi digitalni sertifikat koji je...  Prošlog avgusta, turski istraživač Utku Sen objavio je na GitHub kod svog ransomwarea koga je napravio iz "edukativnih razloga". Ransomware je nazvan Hidden Tear, i prema rečima njegovog tvorca, on je bio mamac za autore ransomwarea koji je trebalo da ih privuče da koriste njegov kod umesto da napišu svoj. Trik je bio u tome što Hidden Tear sadrži kriptografski propust koji bi omogućio turskom istraživaču da kasnije dešifruje fajlove ako se dogodi da neko iskoristi njegov kod.

Prošlog avgusta, turski istraživač Utku Sen objavio je na GitHub kod svog ransomwarea koga je napravio iz "edukativnih razloga". Ransomware je nazvan Hidden Tear, i prema rečima njegovog tvorca, on je bio mamac za autore ransomwarea koji je trebalo da ih privuče da koriste njegov kod umesto da napišu svoj. Trik je bio u tome što Hidden Tear sadrži kriptografski propust koji bi omogućio turskom istraživaču da kasnije dešifruje fajlove ako se dogodi da neko iskoristi njegov kod.  Istraživači MalwareHunterTeama i Bleeping Computer otkrili su novu familiju ransomwarea koja je nazvana CryptoJoker po ekstenziji .crjoker koja se dodaje svakom šifrovanom fajlu. CryptoLocker je nova familija malvera koji inficiraju računare korisnika pomoću PDF fajlova, a uobičajeni scenario za infekciju je spam ili spear fišing. CryptoJocker se ne razlikuje od drugih modernih ransomwarea. On inficira računare, šifruje fajlove koristeći AES-256 enkripciju, i zatim pokazuje obaveštenje koje prekriva ceo ekran.